Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Hvis du kobler en datamaskin til det åpne Internett uten noen form for filter for innkommende trafikk, vil den vanligvis begynne å motta angrepstrafikk i løpet av minutter. Slik er omfanget av automatiserte angrep og skanning som stadig skjer på Internett. Det store flertallet av denne typen trafikk er fullstendig automatisert. Det er bare roboter som skanner Internett og kanskje prøver noen tilfeldige nyttelaster for å se om de gjør noe interessant.

Selvfølgelig, hvis du kjører en webserver eller en annen form for server, trenger du serveren koblet til Internett. Avhengig av brukstilfellet ditt kan du kanskje bruke noe som en VPN for bare å tillate tilgang til autoriserte brukere. Hvis du vil at serveren din skal være offentlig tilgjengelig, må du imidlertid være koblet til Internett. Som sådan kommer serveren din til å møte angrep.

Det kan virke som om du i utgangspunktet bare må akseptere dette som pari for kurset. Heldigvis er det noen ting du kan gjøre.

Implementer en honningkrukke

En honningkrukke er et verktøy som er laget for å lokke inn angripere. Den lover saftig informasjon eller sårbarheter som kan føre til informasjon, men er bare en felle. En honningkrukke er bevisst satt opp for å lokke en angriper i. Det finnes noen forskjellige varianter avhengig av hva du vil gjøre.

En honningkrukke med høy interaksjon er avansert. Det er veldig komplekst og tilbyr mange ting for å holde angriperen opptatt. Disse brukes mest til sikkerhetsundersøkelser. De lar eieren se hvordan en angriper opptrer i sanntid. Dette kan brukes til å informere nåværende eller til og med fremtidige forsvar. Målet med en honeypot med høy interaksjon er å holde angriperen opptatt så lenge som mulig og ikke gi bort spillet. For det formål er de komplekse å sette opp og vedlikeholde.

En honningkrukke med lav interaksjon er i utgangspunktet en sted-og-glem-felle. De er vanligvis enkle og ikke designet for å brukes til dyp forskning eller analyse. I stedet er honningpotter med lav interaksjon ment å oppdage at noen prøver å gjøre noe de ikke burde, og deretter bare blokkere dem fullstendig. Denne typen honningkrukke er enkel å sette opp og implementere, men kan være mer utsatt for falske positiver hvis den ikke er nøye planlagt.

Et eksempel på en honningkrukke med lav interaksjon

Hvis du driver et nettsted, er en funksjonalitet du kanskje er kjent med robots.txt. Robots.txt er en tekstfil som du kan plassere i rotkatalogen til en webserver. Som standard vet bots, spesielt robotsøkeprogrammer for søkemotorer, å sjekke denne filen. Du kan konfigurere den med en liste over sider eller kataloger som du gjør eller ikke vil at en robot skal gjennomsøke og indeksere. Legitime roboter, for eksempel en søkemotor, vil respektere instruksjonene i denne filen.

Formatet er vanligvis på linje med "du kan se på disse sidene, men ikke gjennomgå noe annet". Noen ganger har nettsteder imidlertid mange sider å tillate, og bare noen få vil de forhindre gjennomgang. Dermed tar de en snarvei og sier "ikke se på dette, men du kan krype noe annet". De fleste hackere og bots vil se "ikke se her" og deretter gjøre det stikk motsatte. Så i stedet for å forhindre at administratorpåloggingssiden din blir gjennomsøkt av Google, har du pekt angripere rett til den.

Gitt at dette er kjent oppførsel, er det ganske enkelt å manipulere. Hvis du setter opp en honningpotte med et sensitivt navn, og deretter konfigurerer robots.txt-filen til å si "ikke se her", vil mange roboter og hackere gjøre akkurat det. Det er da ganske enkelt å logge alle IP-adresser som samhandler med honningpotten på noen måte og bare blokkere dem alle.

Unngå falske positiver

I en god del tilfeller kan denne typen skjulte honningpotter automatisk blokkere trafikk fra IP-adresser som vil utløse ytterligere angrep. Man må passe på å sikre at legitime brukere av nettstedet aldri går til honningpotten. Et automatisert system som dette kan ikke se forskjellen mellom en angriper og en legitim bruker. Som sådan må du sørge for at ingen legitime ressurser kobles til honningpotten i det hele tatt.

Du kan inkludere en kommentar i robots.txt-filen som indikerer at honeypot-oppføringen er en honeypot. Dette bør avskrekke legitime brukere fra å prøve å stille sin nysgjerrighet. Det vil også fraråde hackere som manuelt sonderer nettstedet ditt og potensielt irritere dem. Noen roboter kan også ha systemer på plass for å prøve å oppdage denne typen ting.

En annen metode for å redusere antall falske positive vil være å kreve mer inngående interaksjon med honningkrukken. I stedet for å blokkere alle som til og med laster inn honeypot-siden, kan du blokkere alle som deretter samhandler med den videre. Igjen, ideen er å få det til å se legitimt ut, mens det faktisk ikke fører noen vei. Det er en god idé å ha honeypot-en din som et påloggingsskjema på /admin, så lenge den faktisk ikke kan logge deg på noe i det hele tatt. Å ha det deretter logge inn på det som ser ut som et legitimt system, men som faktisk bare er dypere i honningpotten, ville være mer en høyinteraksjonshonningkrukke.

Konklusjon

En honningkrukke er en felle. Det er designet for å se ut som det kan være nyttig for en hacker, mens det faktisk er ubrukelig. Grunnleggende systemer blokkerer bare IP-adressen til alle som samhandler med honningpotten. Mer avanserte teknikker kan brukes for å lede hackeren videre, potensielt over lengre tid. Førstnevnte brukes vanligvis som et sikkerhetsverktøy. Sistnevnte er mer et sikkerhetsforskningsverktøy da det kan gi innsikt i angriperens teknikker. Det må utvises forsiktighet for å forhindre at legitime brukere samhandler med honningkrukken. Slike handlinger vil enten føre til blokkering av den legitime brukeren eller gjøre datainnsamlingen tilgriset. Derfor bør honningpotten ikke være relatert til faktisk funksjonalitet, men bør kunne lokaliseres med litt grunnleggende innsats.

En honningpotte kan også være en enhet utplassert på et nettverk. I dette scenariet er det atskilt fra all legitim funksjonalitet. Igjen, det ville være designet for å se ut som om det har interessante eller sensitive data for noen som skanner nettverket, men ingen legitime brukere skal noen gang møte det. Derfor er alle som interagerer med honningpotten verdig til vurdering.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

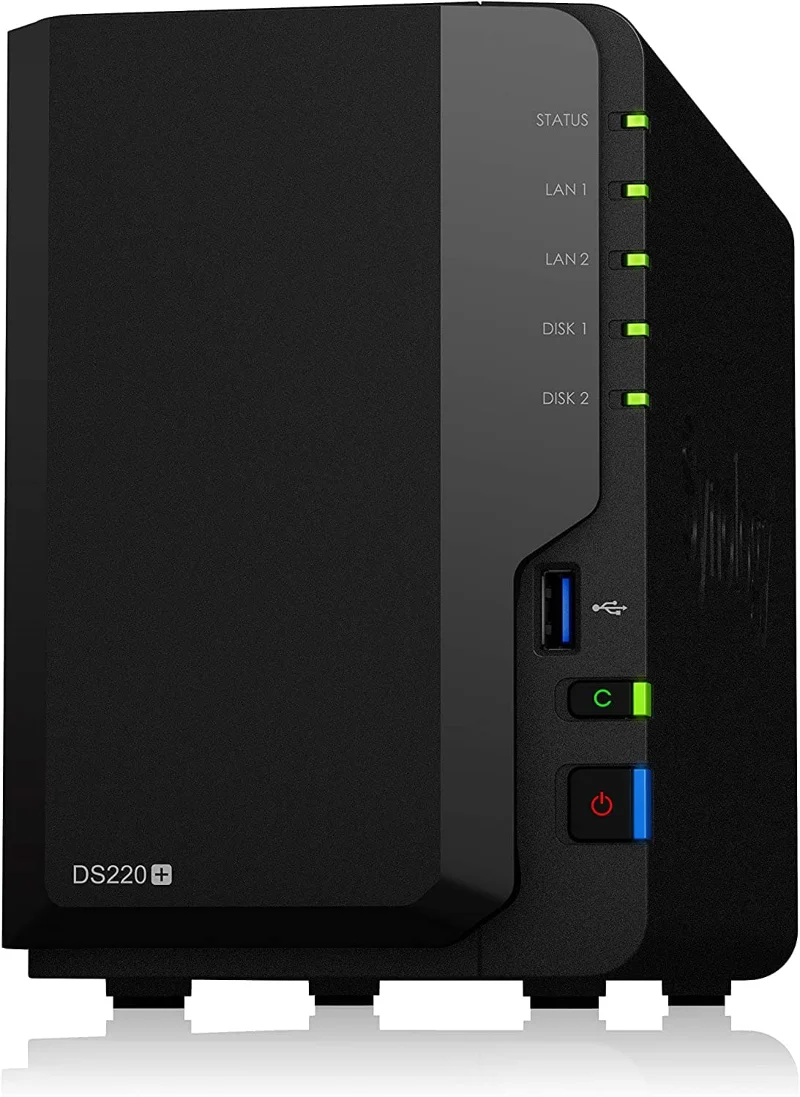

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.