Rask Tips: Hvordan Se Kjøpshistorikken din på Google Play

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Mens vi gjør oss klare til å bekjempe nulldagstrusler, populære utnyttelser, dødelig COVID-19-virus . Hackere utvikler nye teknikker for å overføre malwar e på maskinene dine. Et konsept introdusert i 1499 men eksistert siden antikken er det nye våpenet. Det kalles "steganografi, denne nye teknikken brukes til å sende data i et skjult format slik at det ikke kan leses. En kombinasjon av det greske ordet (steganos) som betyr skjult, skjult og 'grafisk' som betyr skrift, er i ferd med å bli en farlig ny trend.

I dag i dette innlegget vil vi diskutere denne nye grensen og hvordan du kan holde deg beskyttet mot den.

Hva er Steganografi?

Som allerede diskutert, er det en ny metode som brukes av nettkriminelle for å lage skadevare og nettspionasjeverktøy.

I motsetning til kryptografi, som skjuler innholdet i en hemmelig melding, skjuler steganografi det faktum at en melding blir overført eller en ondsinnet nyttelast sitter inne i bildet for å unngå sikkerhetsløsninger.

Det er historier om at denne metoden ble brukt i Romerriket for å videreformidle budskapet i hemmelighet. De pleide å velge en slave til å formidle budskapet og fikk barbert hodebunnen hans ren. Etter å ha gjort det ble meldingen tatovert på huden, og når håret vokste ut igjen, ble slaven sendt for å videreformidle meldingen. Mottakeren pleide deretter å følge den samme prosessen for å barbere hodet og lese meldingen.

Denne trusselen er så farlig at sikkerhetseksperter måtte samle seg på et sted for å lære måter å bekjempe den og deaktivere skjult informasjon.

Hvordan fungerer steganografi?

Nå er det klart hvorfor nettkriminelle bruker denne metoden. Men hvordan fungerer dette?

Steganografi er en femdelt prosess – knyttneveangripere foretar fullstendig forskning for målet sitt, etter dette skanner de det, får tilgang, holder seg skjult, dekker sporene sine.

publications.computer.org

Når skadelig programvare er utført på den kompromitterte maskinen, lastes et ondsinnet mem, bilde eller video ned. Deretter trekkes den gitte kommandoen ut. Hvis "skriv ut"-kommandoen er skjult i koden, tas et skjermbilde av den infiserte maskinen. Når all informasjon er samlet blir den sendt ut til hackeren via en bestemt URL-adresse.

Et nylig eksempel på dette kommer fra 2018 Hacktober.org CTF-arrangementet der TerrifyingKity ble vedlagt i et bilde. I tillegg til dette dukket også Sundown Exploit Kit, nye Vawtrack og Stegoloader malware-familier opp.

Hvordan er Steganografi forskjellig fra Kryptografi?

Prinsipielt har både steganografi og kryptografi samme mål, dvs. å skjule meldinger og sende videre til tredjeparter. Men mekanismen som brukes av dem er annerledes.

Kryptografi endrer informasjon til en chiffertekst som ikke kan forstås uten dekryptering. Mens Steganography ikke endrer formatet, skjuler den informasjonen på en måte som ingen vet at det er data skjult.

| STEGANOGRAFI | KRYPTOGRAFI | |

| Definisjon | En teknikk for å skjule informasjon i bilde, video, meme, etc | En teknikk for å konvertere data til chiffertekst |

| Hensikt | Gi den skadelige programvaren videre uten å bli sporet | Data beskyttelse |

| Datasynlighet | Ingen sjanse | Sikkert |

| Data struktur | Ingen endring av datastruktur | Endrer hele strukturen |

| Nøkkel | Valgfri | Nødvendig |

| Feil | Når en hemmelig melding er oppdaget, kan alle få tilgang til den | Ved å bruke en dekrypteringsnøkkel kan chiffertekst leses |

Med enkle ord er steganografi sterkere og mer kompleks. Den kan enkelt omgå DPI-systemer, etc. Alt dette gjør den til hackernes førstevalg.

Avhengig av naturen kan Steganografi deles inn i fem typer:

Hvor kriminelle skjuler informasjon

Er det en måte å bestemme steganografi på? Ja, det er flere måter å identifisere dette visuelle angrepet på.

Måter å oppdage steganografiangrep

Histogrammetode - Denne metoden er også kjent som kjikvadratmetoden. Ved å bruke denne metoden analyseres hele bilderasteret. Antall piksler som har to tilstøtende farger avleses.

securelist.com

Fig A: En tom bærer Fig B: Fylt bærer

RS-metode – Dette er en annen statistisk metode som brukes til å oppdage nyttelastbærere. Bildet er delt inn i et sett med pikselgrupper og en spesiell utfyllingsprosedyre brukes. Basert på verdiene analyseres dataene og et bilde med steganografi identifiseres

Alt dette viser tydelig hvor smart cyberkriminelle bruker steganografi for å videreformidle skadevare. Og dette kommer ikke til å stoppe fordi det er veldig lukrativt. Ikke bare dette, men Steganografi brukes også til å spre terrorisme, eksplisitt innhold, spionasje osv.

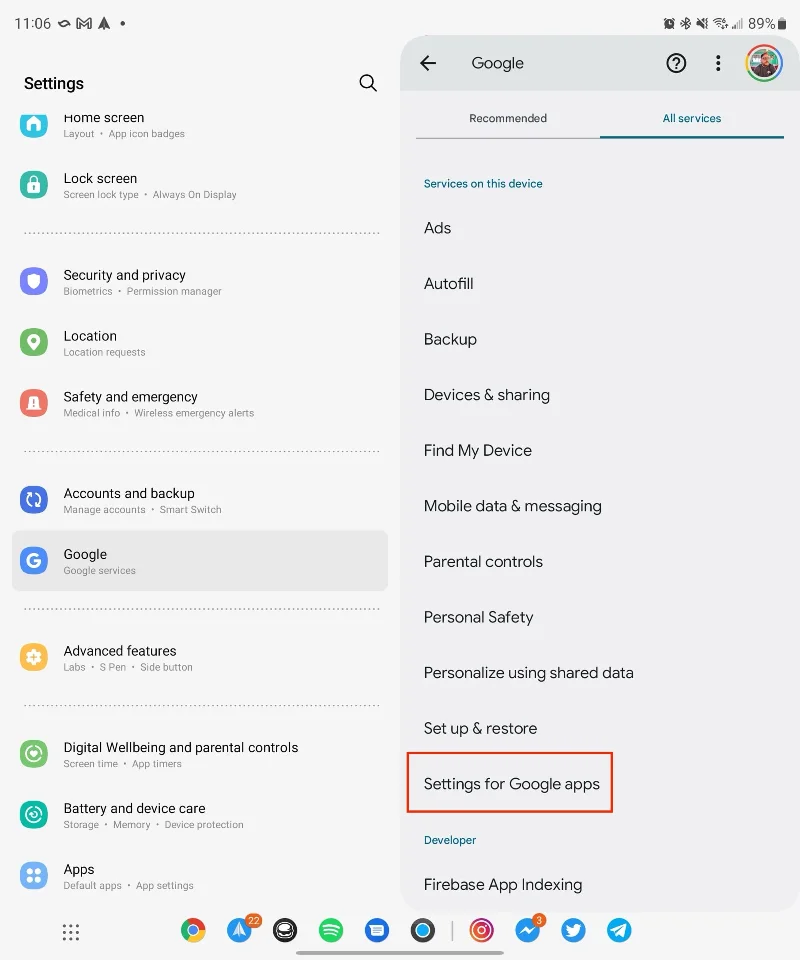

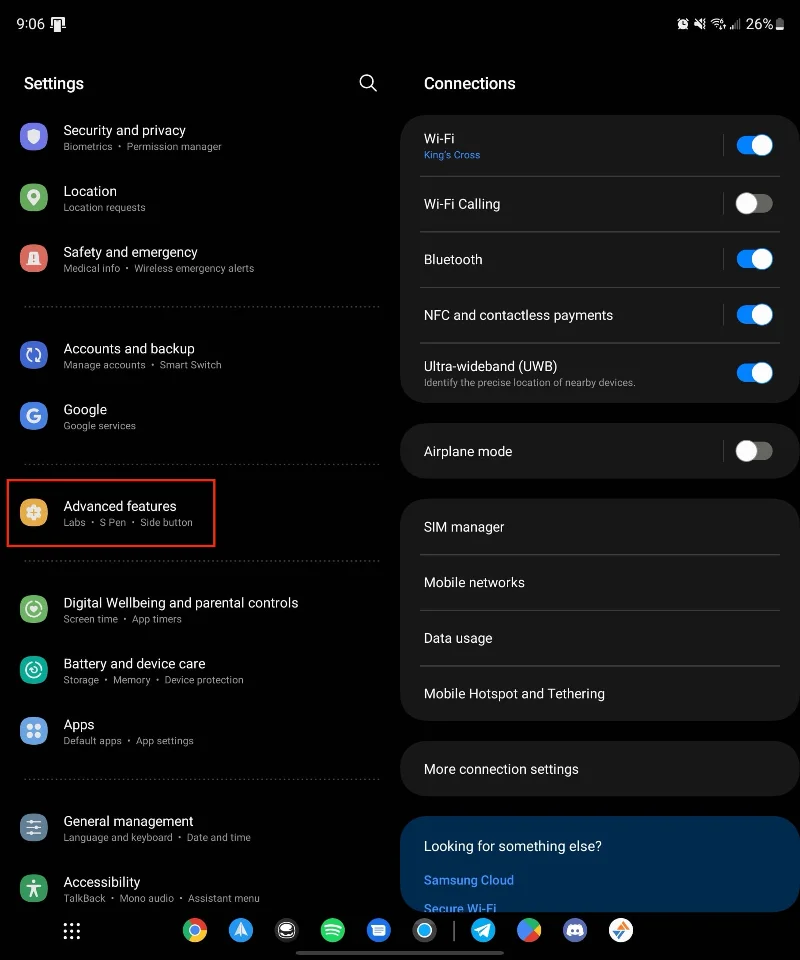

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Ha det moro i Zoom-møtene dine med noen morsomme filtre du kan prøve. Legg til en glorie eller se ut som en enhjørning i Zoom-møtene dine med disse morsomme filtrene.

Lær hvordan du fremhever tekst med farge i Google Slides-appen med denne trinn-for-trinn-veiledningen for mobil og datamaskin.

Samsung Galaxy Z Fold 5, med sitt innovative foldbare design og banebrytende teknologi, tilbyr ulike måter å koble til en PC. Enten du ønsker

Du har kanskje ikke alltid tenkt over det, men en av de mest utbredte funksjonene på en smarttelefon er muligheten til å ta et skjermbilde. Over tid har metode for å ta skjermbilder utviklet seg av ulike grunner, enten ved tillegg eller fjerning av fysiske knapper eller innføring av nye programvarefunksjoner.

Se hvor enkelt det er å legge til en ny WhatsApp-kontakt ved hjelp av din tilpassede QR-kode for å spare tid og lagre kontakter som en proff.

Lær å forkorte tiden du bruker på PowerPoint-filer ved å lære disse viktige hurtigtastene for PowerPoint.

Bruk Gmail som en sikkerhetskopi for personlig eller profesjonell Outlook-e-post? Lær hvordan du eksporterer kontakter fra Outlook til Gmail for å sikkerhetskopiere kontakter.

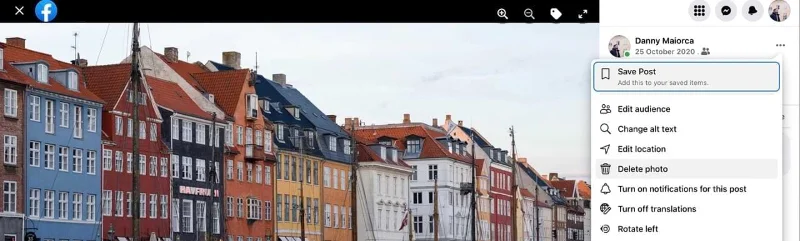

Denne guiden viser deg hvordan du sletter bilder og videoer fra Facebook ved hjelp av PC, Android eller iOS-enhet.

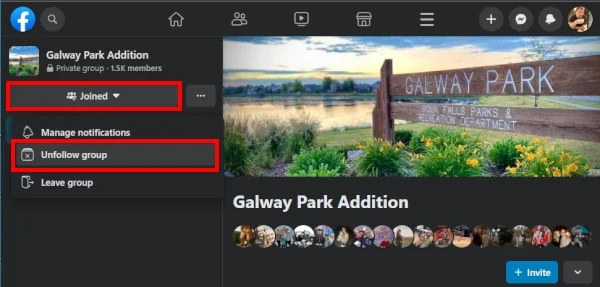

For å slutte å se innlegg fra Facebook-grupper, gå til den gruppens side, og klikk på Flere alternativer. Velg deretter Følg ikke lenger gruppe.