Rask Tips: Hvordan Se Kjøpshistorikken din på Google Play

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

En ny ransomware-stamme ble oppdaget av sikkerhetstjenestemenn i Forcepoint, Texas, som retter seg mot helseorganisasjoner. Philadelphia løsepengevare er fra Stampado-familien. Dette løsepengesettet selges online for noen få hundre dollar og angripere krever løsepenger i form av Bitcoins.

Forskere fant ut at Philadelphia løsepengeprogramvare blir transportert via e-poster med phishing. Slike e-poster sendes til sykehusene med en meldingstekst med en forkortet URL som leder mot en personlig lagringsplass som betjener en våpenbeskyttet DOCX-fil med logoen til den målrettede helseorganisasjonen. De ansatte blir fanget og ender opp med å klikke på disse koblingene som får løsepengevaren til å infiltrere i systemet.

Bildekilde: forcepoint.com

Når løsepengevaren er etablert i systemet, kontakter den C&C-serveren og overfører all informasjon om offerets datamaskin som operativsystem, land, systemspråk og brukernavn på maskinen. C&C-serveren genererer deretter en offer-ID, løsepengepris og Bitcoin-lommebok-ID og sender den over til den målrettede maskinen.

Krypteringsteknikken som brukes av Philadelphia Ransomware er AES-256, som krever løsepenger på 0,3 Bitcoins når den er ferdig med å låse filene dine. Dens engasjement mot helseindustrien kan observeres av katalogbanen som viser 'sykehus/spam' som en streng i kryptert JavaScript sammen med 'sykehus/spa' i C&C-serverveien.

Bildekilde: funender.com

Hva er Philadelphia:

Ok, alle vet at det er den største byen i Pennsylvania og bla bla bla... men når det gjelder nettkriminalitet, er det også en oppdatert versjon av det beryktede Stampado løsepengeviruset. I phishing-e-poster kan du støte på dem med falske varsel om forsinket betaling. Disse e-postene inneholder for det meste lenker til Philadelphias nettsteder, som holdes klare med Java-applikasjoner for å installere løsepengevare i systemet ditt.

Se også: Topp 5 verktøy for beskyttelse mot ransomware

Philadelphia begynner å kryptere filer med forskjellige utvidelser som .doc, .bmp, .avi, .7z, .pdf osv., etter en vellykket inntrenging i systemet. Du kan identifisere en kryptert fil låst av Philadelphia med filtypen ' .locked '. For eksempel vil en fil i systemet ditt med navnet 'abc.bmp' bli kryptert og omdøpt til 'KD24KIH83483BJAKDF8JDR7.locked'. Når du prøver å åpne den krypterte filen, åpner løsepengevare et nytt vindu med løsepenger som kreves i meldingen.

Løsepengemeldingen informerer deg om at filene er kryptert og du må betale dem for å gjenopprette. Philadelphia bruker en asymmetrisk krypteringsalgoritme som oppretter en offentlig (kryptering) og privat (dekryptering) nøkler mens du krypterer og låser filene. Å dekryptere de låste filene uten den private nøkkelen er som å koke et hav, ettersom de er plassert på eksterne servere bevoktet av nettkriminelle.

Vinduet inneholder to interessante tidtakere: Deadline og Russian Roulette. Mens tidsfristen indikerer tiden som gjenstår for å få din private nøkkel, viser Russian Roulette tiden for å slette neste fil (presser deg til å kjøpe den uten å spare tid på å søke etter hjelp). Det er faktisk en trussel, men det er det eneste med det som ikke er falskt.

Bildekilde: forbes.com

Kan du unngå denne situasjonen?

Ja. Du kan bli reddet fra å bli saget av Philadelphia ransomware ; imidlertid må du holde datamaskinen bevæpnet med den beste anti løsepenge- og antimalware. Merk at noen løsepengeprogrammer kan omgå den beste anti-ransomware, så den beste praksisen er å bli en årvåken bruker og ikke klikke på noe uvanlig og mistenkelig.

Se også: Topp 5 tips for å bekjempe løsepengeprogramvare

Med tanke på alt, kan Philadelphia Ransomware antas å være en gjennomtrengende type infeksjon. Selv om det bare har rettet seg mot helseorganisasjonene nå, kan du også bli et offer ettersom kildekoden til dette viruset åpnes for salg for $400 over det mørke nettet. Enhver aspirerende nettkriminell kan få koden og begynne å jakte på et bytte. Å holde datamaskinen immunisert og beskyttet av antimalware og anti-ransomware bør hjelpe.

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Ha det moro i Zoom-møtene dine med noen morsomme filtre du kan prøve. Legg til en glorie eller se ut som en enhjørning i Zoom-møtene dine med disse morsomme filtrene.

Lær hvordan du fremhever tekst med farge i Google Slides-appen med denne trinn-for-trinn-veiledningen for mobil og datamaskin.

Samsung Galaxy Z Fold 5, med sitt innovative foldbare design og banebrytende teknologi, tilbyr ulike måter å koble til en PC. Enten du ønsker

Du har kanskje ikke alltid tenkt over det, men en av de mest utbredte funksjonene på en smarttelefon er muligheten til å ta et skjermbilde. Over tid har metode for å ta skjermbilder utviklet seg av ulike grunner, enten ved tillegg eller fjerning av fysiske knapper eller innføring av nye programvarefunksjoner.

Se hvor enkelt det er å legge til en ny WhatsApp-kontakt ved hjelp av din tilpassede QR-kode for å spare tid og lagre kontakter som en proff.

Lær å forkorte tiden du bruker på PowerPoint-filer ved å lære disse viktige hurtigtastene for PowerPoint.

Bruk Gmail som en sikkerhetskopi for personlig eller profesjonell Outlook-e-post? Lær hvordan du eksporterer kontakter fra Outlook til Gmail for å sikkerhetskopiere kontakter.

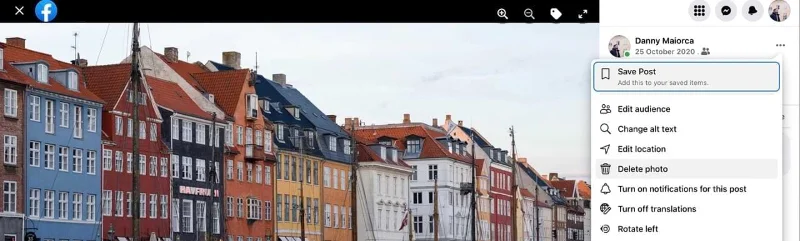

Denne guiden viser deg hvordan du sletter bilder og videoer fra Facebook ved hjelp av PC, Android eller iOS-enhet.

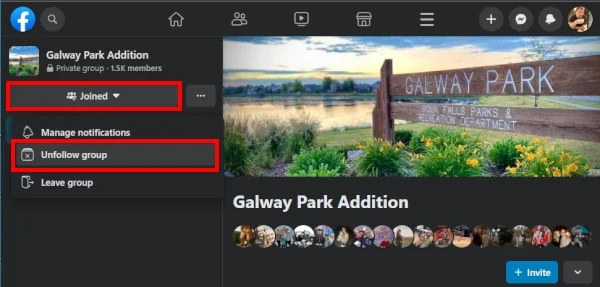

For å slutte å se innlegg fra Facebook-grupper, gå til den gruppens side, og klikk på Flere alternativer. Velg deretter Følg ikke lenger gruppe.