Rask Tips: Hvordan Se Kjøpshistorikken din på Google Play

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Cryptojacking, ellers kjent som ondsinnet kryptominering, er en voksende trussel som begraver seg dypt inne i en datamaskin og bruker enhetens ressurser til å utvinne kryptovalutaer. Den kan ta over nettlesere og kompromittere ulike enheter, fra PCer til mobile enheter og til og med servere.

Som alle andre cyberangrep er sluttmålet profitt. Imidlertid, mye i motsetning til forskjellige typer nettangrep, har krypto-jackeren som mål å holde seg under jorden, ubemerket mens de parasitterer enheten din. Du kan nå tenke på antivirus og vil lese mer om noen effektive alternativer.

Likevel, for å få en full forståelse av mekanikken og forstå hvordan du kan forsvare enhetene dine mot denne nye trusselen, bør du vite litt om bakgrunnen.

Innhold

Hvordan Crypto-jacking fungerer

Hackere bruker to mekanismer for å få en enhet til å begynne å utvinne kryptovalutaer skjult. Den første metoden innebærer å lure enhetseiere til ubevisst å kjøre kryptomineringskode. Dette oppnås gjennom de vanlige phishing-lignende manøvrene.

Et offer vil motta en e-post som ser lovlig ut som oppfordrer dem til å klikke på en lenke, som deretter kjører en kode. Den resulterende hendelsesrekkefølgen vil ende i at et kryptomineringsskript blir installert på enheten. Dette skriptet vil da forbli ubemerket ettersom det utnytter enhetens datakraft mens offeret jobber.

Den andre mekanismen involverer skript og annonser som finnes på flere nettsteder. Disse skriptene kjøres automatisk på ofrenes enheter når de surfer på internett og åpner forskjellige nettsteder. I motsetning til den første metoden, lastes ingen kode ned til brukerens enhet.

Du bør imidlertid merke deg at uavhengig av metoden som brukes, er sluttmålet det samme. De kryptominerende skriptene vil fortsatt kjøre multiplekse matematiske beregninger på ofrenes enheter når de overfører resultatene til eksterne servere som tilhører hackerne.

Disse to mekanismene brukes ofte hånd i hånd når hackere prøver å få mest mulig ut av offerets enhet(er). For eksempel, av hundre datamaskiner som brukes til ondsinnet gruvedrift av kryptovalutaer, kan en tiendedel av dem generere inntekter fra skript som kjører på ofrenes datamaskiner, og resten kan oppnå det samme gjennom nettlesere .

Mindre vanlige metoder

Noen hackere lager skript som har ormefunksjoner. Disse skriptene kan infisere en haug med enheter og servere som kjører på samme nettverk. I motsetning til de to første, er disse svært vanskelige å spore og fjerne. Resultatet er at de kan opprettholde en tilstedeværelse og vedvare på det aktuelle nettverket lenger ettersom krypto-jackeren drar mer nytte av det.

For å øke effektiviteten, kan hackere lage kryptominerende skript med mange versjoner for å ta hensyn til de ulike arkitekturene som finnes på et nettverk. Disse kodebitene fortsetter å lastes ned til man klarer å infiltrere brannmuren og installere.

Den negative innvirkningen av krypto-jacking på dine saker?

Selv om krypto-jacking kan høres ganske ufarlig ut til å begynne med, har det svært betydelige ulemper. Skriptene vil ikke lese dine sensitive data eller til og med forsøke å få tilgang til filsystemet ditt. Imidlertid vil de resultere i uforutsette drifts- og uberettigede utgifter ved å drive enheter for å utføre arbeid for noen andre. Det vil være uventede høye strømregninger og akselerert slitasje på maskinene dine.

Arbeidet vil bli bremset på grunn av tregere datamaskiner. Hvis du synes enhetene og tjenestene dine er trege nå, vent til en hacker klarer å infiltrere nettverket ditt og plante et kryptominerende skript.

Selv om kryptominere vanligvis ikke retter seg mot dataene dine , kan skaden på datamaskinene dine til slutt føre til tap av informasjon hvis enhetene dine gir etter for overbelastningen. Hastighetsreduksjonen kan også åpne dører for angrep fra annen skadelig programvare.

Bedrifter kan lide av omdømme- og administrative kostnader ved å rapportere, undersøke og forklare kryptomineringsaktiviteten til sine kunder og investorer.

Til slutt er det noen få avslørende tegn som kan indikere at du har blitt krypto-jacket.

Hvordan beskytte deg selv

For å beskytte deg mot krypto-jackers, må du ikke bruke én, men en kombinasjon av metoder.

Den første og mest enkle metoden er å ha riktig sikkerhetshygiene . Dette betyr at enhetene dine til enhver tid bør ha den nyeste og oppdaterte antimalware og antivirus. Som et resultat kan dette lille skrittet gå langt for å unngå slike angrep.

Videre bør du utdanne dine ansatte og gjøre dem oppmerksomme på faren som krypto-jacking utgjør. Andre ting du kan gjøre inkluderer å holde en fast passordpolicy og regelmessig sikkerhetskopiere dataene dine . Teamet ditt bør også unngå å drive kryptovalutavirksomhet ved å bruke arbeidsdatamaskiner.

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Ha det moro i Zoom-møtene dine med noen morsomme filtre du kan prøve. Legg til en glorie eller se ut som en enhjørning i Zoom-møtene dine med disse morsomme filtrene.

Lær hvordan du fremhever tekst med farge i Google Slides-appen med denne trinn-for-trinn-veiledningen for mobil og datamaskin.

Samsung Galaxy Z Fold 5, med sitt innovative foldbare design og banebrytende teknologi, tilbyr ulike måter å koble til en PC. Enten du ønsker

Du har kanskje ikke alltid tenkt over det, men en av de mest utbredte funksjonene på en smarttelefon er muligheten til å ta et skjermbilde. Over tid har metode for å ta skjermbilder utviklet seg av ulike grunner, enten ved tillegg eller fjerning av fysiske knapper eller innføring av nye programvarefunksjoner.

Se hvor enkelt det er å legge til en ny WhatsApp-kontakt ved hjelp av din tilpassede QR-kode for å spare tid og lagre kontakter som en proff.

Lær å forkorte tiden du bruker på PowerPoint-filer ved å lære disse viktige hurtigtastene for PowerPoint.

Bruk Gmail som en sikkerhetskopi for personlig eller profesjonell Outlook-e-post? Lær hvordan du eksporterer kontakter fra Outlook til Gmail for å sikkerhetskopiere kontakter.

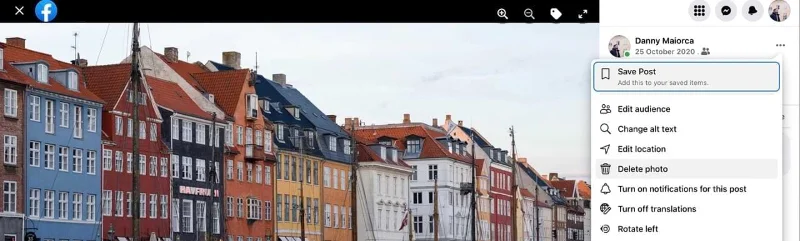

Denne guiden viser deg hvordan du sletter bilder og videoer fra Facebook ved hjelp av PC, Android eller iOS-enhet.

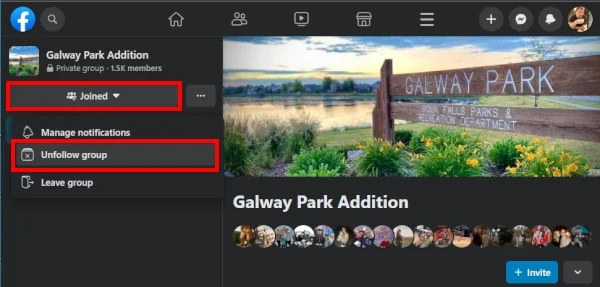

For å slutte å se innlegg fra Facebook-grupper, gå til den gruppens side, og klikk på Flere alternativer. Velg deretter Følg ikke lenger gruppe.