Rask Tips: Hvordan Se Kjøpshistorikken din på Google Play

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Cloud har endret hvordan bedrifter opererer og utfører funksjoner og forretningsbeslutninger. Utvalget av applikasjoner og tjenester cloud computing har tilbudt, og har gjort moderne virksomhet mer smidig, rask og interoperabel. Fra skybaserte interne plattformer for informasjonsdeling til fleksible ressurser for enkel databaselagring, gjenfinning og administrasjon, skyen har tilbudt bedrifter et nytt romaldermiljø for å drive forretningsdriften.

Ettersom etterspørselen etter en slik nettbasert forretningsarkitektur har økt, har også formuen til utviklere og leverandører av skytjenester økt. Store selskaper som Amazon Web Services og Microsoft Azure har blitt ledende aktører i denne bransjen, som påvirker skybaserte tjenester i en grad nok til å lokke selv små og mellomstore bedrifter til å migrere til.

Bildekilde: Forbes

Men, som alle andre tjenester som har internett knyttet til seg, er cloud computing også sårbar for sikkerhetsproblemer. Datainnbrudd, kontokapring, løsepengevareangrep, DoS-angrep osv. er vanlige skysikkerhetsproblemer som kan utgjøre en risiko for sikkerheten til bedriftsinformasjon angående fremtidige forretningsutførelser, strategier og finansiell legitimasjon som er lagret på skyen. Så hvis du planlegger å flytte til skyen, bør du også være klar over sårbarhetene.

Her er noen få trinn du må ta før du migrerer til skyen, slik at du kan bygge en pålitelig cybersikkerhetsarkitektur rundt den:

Cloud Computing-sikkerhetstiltak før migrering:

1. Vurder risikoer knyttet til Cloud Computing Security: Se casestudier

Bildekilde: IBM

En av de viktigste delene av endring i virksomheter er risikovurdering. Det er viktig at myndighetene er klar over hvilke risikoer deres foreslåtte endring kan innebære for deres data. Det samme er tilfellet med cloud computing. Når en bedrift ønsker å migrere til cloud computing, bør den også være klar over sikkerhetsrisikoer for cloud computing.

For å få tak i slike risikoer er den beste måten å studere de tidligere skysikkerhetsbruddene. I løpet av de siste årene har organisasjoner av til og med internasjonal status blitt offer for brudd på skysikkerheten. Å studere sakene deres og lære hvilke tiltak de ikke klarte å implementere er det første trinnet for å sikre at du ikke gjør de samme feilene når du migrerer til skyen.

2. Identifiser dataene dine og administrer dem på nytt etter preferanse

Bildekilde: Medium

Når du er klar over alle sårbarheter og risikoer knyttet til datasikkerhet i skyen, må du forstå at disse risikoene kan føre til tyveri av data. Hvis dataene dine går tapt i slike tyveriforsøk, kan du bli saksøkt av din klient og partnere for feilhåndtering av informasjon. Så først, organiser dataene dine og del innholdet i dem i henhold til preferanser og prioriteringer. Test migrering til skyen ved å overføre eiendeler av minst betydning først. Du vil få tak i hvordan ting er konfigurert når du er på skyen, og du vil kunne distribuere ressursene dine mer nøye i den nye tjenesten.

3. Migrasjonskostnader

Bildekilde: MakeUseOf

For organisasjoner i stor skala er budsjettstyring en rask prosess, der de omdisponerer ressurser for å utføre slike endringshåndteringsoppgaver. Men for mellomstore eller små bedrifter er dette en stor sak. Før du går til skyen, sørg for at det ikke skader bedriftens kontoer i noen som helst grad. Sørg for at tilgjengeligheten av finansielle eiendeler i bedriften din tillater en slik migrering og tilpasning av ny teknologi.

4. Begynn med å bygge cybersikkerhetsarkitektur

Bildekilde: Entreprenør

Forstå din nåværende cybersikkerhetsarkitektur. Sjekk hva slags trusler den kan holde av og hvilke sårbarheter som finnes der. Hvis du finner noen, korriger dem. Se på ulike aspekter av cybersikkerhetsarkitekturen separat. Vurder endepunktsikkerhetsprospekter og serverbeskyttelse. Når du har vurdert alle aspekter, sjekk om din nåværende cybersikkerhetspraksis er i samsvar med regelverket for nettsky-sikkerhet. Hvis de eksisterende tiltakene dine har smutthull som kan brytes over skyen, må du erstatte dem.

Disse tiltakene utføres ved å analysere styrken til kildekodene til sikkerhetsprogramvare implementert på serverne og andre bedriftssektorer. Ved å kritisk administrere cybersikkerhetsarkitekturen din kan du sikre en sikker migrering til skyen.

5. Se etter sikkerhetsinteroperabilitet

Bildekilde: Forbes

Selv om cybersikkerhetsverktøy er av mindre nytte for personlige datamaskiner , har bedrifter det bedre med ekstra lag med sikkerhet. Så vurder brannmurer, grunnleggende nettverkssikkerhet, krypteringsteknologi og beskyttelsestjenester for skadelig programvare du bruker for øyeblikket. Sjekk dem mot risikoene ved skysikkerhet. Man må sørge for at de eksisterende grunnleggende vil være like nyttige på cloud computing også. Når du har gjort tilgjengelig alle grunnleggende sikkerhetstiltak som er nødvendige for migrering og deretter fortsettelse av virksomheten på skyen, fortsett først med overføringen av data.

6. Finn en egnet nettjenesteleverandør, som også er innenfor budsjettet ditt

Til tross for at alle sikkerhetstiltak er sjekket og vurdert, er all informasjonen du legger på skyen også tjenesteleverandørens ansvar. Det er viktig at den aktuelle leverandøren er pålitelig; dens sikkerhetspraksis er testet, og at den er åpen for deg angående tilgang og kontroll av informasjonen din. Det finnes Service Level Agreements (SLAer) for slike kontrakter. Grunnlaget for SLAer er at tjenesteleverandøren forblir ærlig med sine tiltak for å lagre og lagre informasjon om klientene (som er bedriften). Slike avtaler legger til en forpliktelse til enhver form for kontraktsmessig avtale.

7. Overføring av gamle data

De gamle dataene må overføres til de nye cloud computing-plattformene. At tidligere data er nødvendig for å forutsi fremtidige trender og operasjonelle beslutninger. Men disse dataene bør organiseres og beskyttes når de overføres. Bedrifter kan vurdere å bruke containerisering i et slikt scenario.

I Containerization er applikasjoner og tilhørende konfigurasjonsfiler samlet i et datamiljø uten sikkerhetsfeil. Slike inneholdte data er trygge å overføre fra ett datamiljø til et annet.

8. Opplæring av ansatte – kommuniser endring

Bildekilde: Forbes

Overgangen kan ikke fullføres med mindre bedriftens ansatte er klar over bruken og metodikken til cloud computing. I mange tilfeller av brudd på cloud computing, har det vært ansattes feil som har forårsaket det. Det er ikke slik at den ansatte bevisst gjorde noe galt, men han/hun ble ikke riktig fortalt om metoder som ble brukt for å bryte skysikkerheten.

Derfor er det viktig at ansatte får opplæring i å håndtere slike forsøk. De bør informeres om prosedyrer som bør følges når de blir møtt med slike tilfeller.

9. Sjekk detaljer for tredjepartsintegrasjoner

Bildekilde: CISO

Tjenesteleverandører for nettskytjenester tilbyr tredjepartsintegrasjoner for å utføre forskjellige operasjoner. Disse integrasjonene skal hjelpe bedrifter med de minste oppgavene. Men for å bruke dem, må du gi dem tilgang til deler av informasjon fra cloud computing-kontoene dine. Før du migrerer til skyen, finn ut hvilke tredjepartsintegrasjoner som er knyttet til den. Få deres autentisitet sjekket og se om det har vært noen tidligere tilfeller av et skysikkerhetsbrudd på grunn av noen av disse integrasjonene.

10. Penetrasjonstesting

Bildekilde: JSCM Group

Det er bedre hvis tjenesteleverandøren din tillater penetrasjonstesting for å måle nivået av skysikkerhet som tilbys. I penetrasjonstesting gjøres simulerte ondsinnede angrep på skytjenester i et forsøk på å bryte sikkerheten. Disse simulerte kodene finner smutthull i sikkerhetstiltakene for cloud computing, både tatt av bedriften og levert av skytjenesteselskapet.

I ulike skytjenester er det en automatisert cybersikkerhetsfunksjon som oppdager slike angrep og slår av skyserverne med en gang. Hvis det simulerte angrepet ditt ikke kunne oppdages av denne funksjonen, betyr det at det er smutthull.

11. Sjekk trusler mot ekstern tilgjengelighet

Bildekilde: Eureka

I ulike firmaer har ansatte lov til å logge på hjemmefra via sine personlige enheter og personlige nettverk. Disse enhetene og nettverkene er ikke beskyttet av de samme tiltakene som bedriftssystemer. Derfor er de lettere å bryte, og når det er gjort, kan enhver konto til den bedriften bli hacket. Så sørg for at skytjenestene du migrerer for å tilby lignende beskyttelse for ekstern tilgang til kontoene deres også.

For å migrere til cloud computing, bør bedrifter implementere beste praksis, som ikke bare oppfyller juridiske krav, men også oppfyller bedriftens sikkerhetskrav. Siden det er en effektiv, men sårbar teknologi, bør migrering av nettskydata oppnås med et minimum av risiko. Disse ti tiltakene kan hjelpe bedrifter med å vurdere alle aspekter av migrasjonsprosessen og oppnå skysikkerhet av høy kvalitet.

Var her:

Fyll kommentarfeltet med dine synspunkter på cloud computing. Synes du at presset bedrifter står overfor under migrering av skydatabehandling er logisk? Og hva er dine meninger om skysikkerhet? Gi oss beskjed.

Følg Systweak på Facebook og Twitter for å få nye bloggoppdateringer, eller abonner på vårt nyhetsbrev for daglige bloggvarsler.

Se vår Google Play Kjøpshistorikk ved å følge disse nybegynnervennlige trinnene for å holde apputgiftene dine under kontroll.

Ha det moro i Zoom-møtene dine med noen morsomme filtre du kan prøve. Legg til en glorie eller se ut som en enhjørning i Zoom-møtene dine med disse morsomme filtrene.

Lær hvordan du fremhever tekst med farge i Google Slides-appen med denne trinn-for-trinn-veiledningen for mobil og datamaskin.

Samsung Galaxy Z Fold 5, med sitt innovative foldbare design og banebrytende teknologi, tilbyr ulike måter å koble til en PC. Enten du ønsker

Du har kanskje ikke alltid tenkt over det, men en av de mest utbredte funksjonene på en smarttelefon er muligheten til å ta et skjermbilde. Over tid har metode for å ta skjermbilder utviklet seg av ulike grunner, enten ved tillegg eller fjerning av fysiske knapper eller innføring av nye programvarefunksjoner.

Se hvor enkelt det er å legge til en ny WhatsApp-kontakt ved hjelp av din tilpassede QR-kode for å spare tid og lagre kontakter som en proff.

Lær å forkorte tiden du bruker på PowerPoint-filer ved å lære disse viktige hurtigtastene for PowerPoint.

Bruk Gmail som en sikkerhetskopi for personlig eller profesjonell Outlook-e-post? Lær hvordan du eksporterer kontakter fra Outlook til Gmail for å sikkerhetskopiere kontakter.

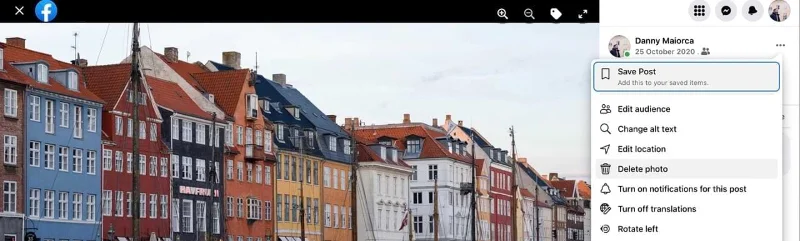

Denne guiden viser deg hvordan du sletter bilder og videoer fra Facebook ved hjelp av PC, Android eller iOS-enhet.

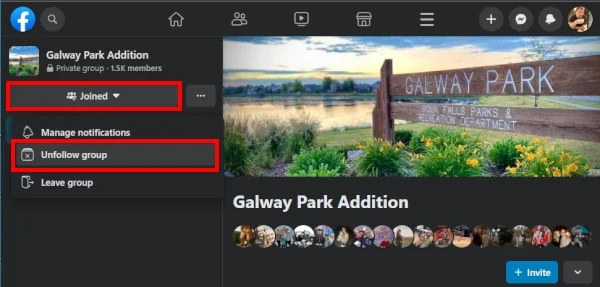

For å slutte å se innlegg fra Facebook-grupper, gå til den gruppens side, og klikk på Flere alternativer. Velg deretter Følg ikke lenger gruppe.