Vienkārša un ātra Android sakņu rokasgrāmata

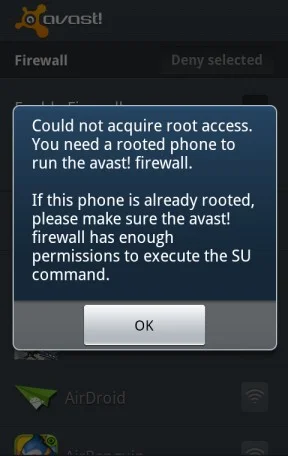

Pēc Android tālruņa saknes piekļuves iegūšanas jums ir pilnīga piekļuve sistēmai un varat palaist daudzu veidu lietotnes, kurām nepieciešama saknes piekļuve.

Katrs uzņēmums, operētājsistēma, ierīce un tehnoloģija pastāvīgi tiek pakļauti uzbrukuma draudiem. Tā ir ne tikai ļaunprogrammatūra, bet arī citi kiberdrošības draudi un tīkla ievainojamības, ko hakeri var izmantot, lai nozagtu uzņēmuma datus. Neaizlabotas ievainojamības ir visnozīmīgākais risks jebkuram biznesam, OS. Tāpēc, lai saglabātu drošību pret šādiem draudiem, mums ir pastāvīgi jāatjaunina mūsu sistēma.

Izmantojot šādas ievainojamības, hakeri uzbruka LineageOS. Uzņēmums to atzina tviterī un teica, ka ziņas ir patiesas, taču viņi pat teica, ka pirms hakeri varēja nodarīt ļaunumu, uzbrukums tika atklāts.

Kas ir LineageOS?

2016. gada 24. decembrī oficiāli palaists Lineage OS pielāgotās ROM CyanogenMod pēctecis ir bezmaksas un atvērtā pirmkoda operētājsistēma. OS ir balstīta uz Google Android platformu un ir pieejama viedtālruņiem, televizora pierīcēm, planšetdatoriem.

Izstrādes versijas ir pieejamas 109 modeļiem ar 1,7 miljoniem un vairāk aktīvo instalāciju. Pagājušajā mēnesī izstrādātāji izlaida LineageOS 17.1, pamatojoties uz Android 10, tika izlaista.

Kad pārkāpums noticis?

Tvītā uzņēmums atzina, ka pārkāpums noticis sestdienas vakarā. Tomēr tas tika atklāts savlaicīgi; tāpēc nekāds kaitējums netika atklāts.

Papildus tam netika ietekmēta operētājsistēma, OS versijas, parakstīšanas atslēgas utt.

Ko uzņēmums teica?

"2020. gada 2. maijā ap plkst. 20:00 PST kāds uzbrucējs izmantoja mūsu sāls skursteņa galvenās sistēmas ievainojamības un ekspozīcijas (CVE), lai piekļūtu mūsu infrastruktūrai," sacīja uzņēmums.

Around 8PM PST on May 2nd, 2020 an attacker used a CVE in our saltstack master to gain access to our infrastructure.

We are able to verify that:

– Signing keys are unaffected.

– Builds are unaffected.

– Source code is unaffected.See https://t.co/85fvp6Gj2h for more info.

— LineageOS (@LineageAndroid) May 3, 2020

"Mēs varam pārbaudīt, ka: parakstīšanas atslēgas nav ietekmētas, būves nav ietekmētas, avota kods nav ietekmēts," piebilda LineageOS.

Kā notika uzlaušana?

Lai izmantotu LineageOS, hakeri izmantoja nelabotu ievainojamību atvērtā pirmkoda sistēmā, ko nodrošina Saltstack, kas pazīstama kā Salt.

Sāls tiek izmantota, lai automatizētu un pārvaldītu serverus mākoņserveru iestatījumos, iekšējos tīklos vai datu centros.

Kuras divas neaizlāpītās ievainojamības tika izmantotas?

Divas neaizlāpītās ievainojamības ir:

CVE-2020-11651 (autentifikācijas apiešana)

CVE-2020-11652 (direktorija šķērsošana)

Ja šīs divas ir apvienotas, tās ļauj uzbrucējam apiet pieteikšanās procedūras un palaist kodu Salt master serveros, atstājot tos atklātus internetā.

Pašlaik tiešsaistē ir atvērti 6000 Salt serveru, un tie var tikt izmantoti, izmantojot šo ievainojamību, ja tie netiek laboti.

Kāpēc atlasīt LineageOS

Tā kā šī atvērtā koda operētājsistēma pagarina gan mobilo ierīču kalpošanas laiku, gan funkcionalitāti, tās atvērtā koda kopienai ir pievienoti vairāk nekā 20 dažādi ražotāji. Raugoties uz to, hakeri mērķēja uz LioneageOS.

Ne tikai šie uzbrucēji pat izveidoja aizmugures durvis uzlauztajiem serveriem, bet arī izvietoja kriptovalūtas kalnračus.

Tas viss padara šo uzbrukumu par otro lielāko operētājsistēmas uzlaušanu. Pilnīgi apturēt šos uzbrukumus nav iespējams; tāpēc mums nav jāpievērš uzmanība visam, kas mūs ieskauj.

Pēc tam, kad zinu, cik sarežģīti ir kļuvuši hakeri, es sāku uztraukties, vai mēs esam gudrie vai nē? Vai jums ir tāds pats jautājums ir prātā? Jā, ko jūs darāt, lai nomierinātu savu prātu un saglabātu drošību, lūdzu, dalieties pieredzē.

Pēc Android tālruņa saknes piekļuves iegūšanas jums ir pilnīga piekļuve sistēmai un varat palaist daudzu veidu lietotnes, kurām nepieciešama saknes piekļuve.

Ja atstājāt klēpjdatoru darbā un jums steidzami jānosūta ziņojums priekšniekam, ko jums vajadzētu darīt? Izmantojiet savu viedtālruni. Vēl sarežģītāk — pārvērtiet savu tālruni par datoru, lai vieglāk veiktu vairākus uzdevumus vienlaikus.

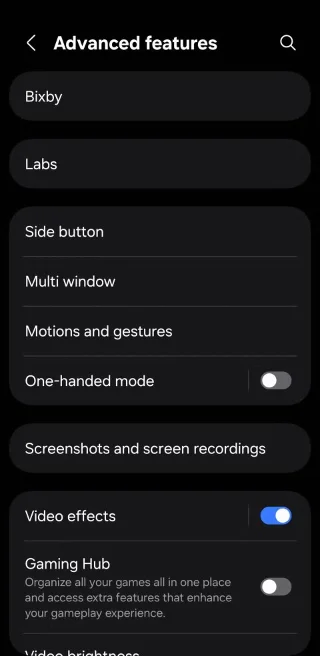

Android tālruņa pogas nav paredzētas tikai skaļuma regulēšanai vai ekrāna aktivizēšanai. Ar dažām vienkāršām izmaiņām tās var kļūt par īsinājumtaustiņiem ātrai fotoattēla uzņemšanai, dziesmu izlaišanai, lietotņu palaišanai vai pat ārkārtas funkciju aktivizēšanai.

Android režīms “Attēls attēlā” palīdzēs samazināt video izmēru un skatīties to attēla attēlā režīmā, skatoties video citā saskarnē, lai jūs varētu darīt citas lietas.

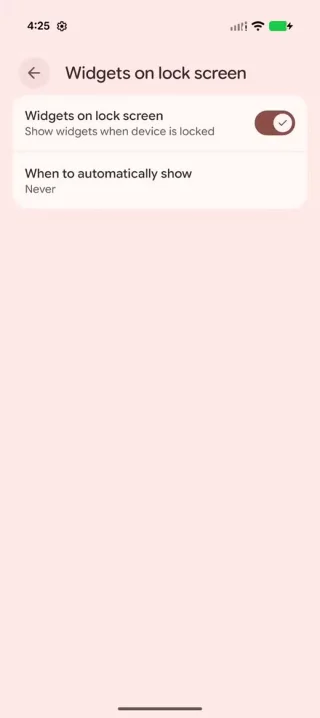

Android 16 ir bloķēšanas ekrāna logrīki, lai jūs varētu mainīt bloķēšanas ekrānu pēc savas patikas, padarot bloķēšanas ekrānu daudz noderīgāku.

Video rediģēšana operētājsistēmā Android kļūs vienkārša, pateicoties labākajām video rediģēšanas lietotnēm un programmatūrai, ko mēs uzskaitām šajā rakstā. Pārliecinieties, ka jums būs skaisti, maģiski un eleganti fotoattēli, ko kopīgot ar draugiem Facebook vai Instagram.

Ar automātisko lietojumprogrammu klikšķināšanu. Jums nebūs daudz jādara, spēlējot spēles, izmantojot lietojumprogrammas vai veicot ierīcē pieejamos uzdevumus.

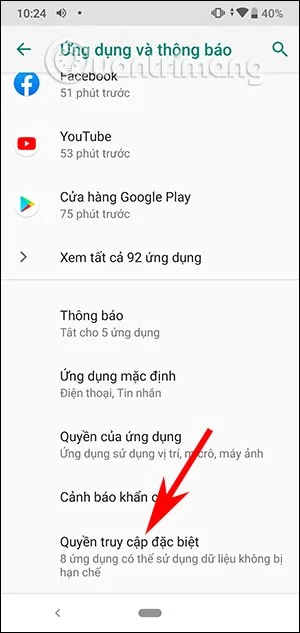

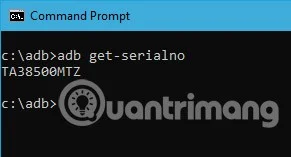

Android Debug Bridge (ADB) ir jaudīgs un daudzpusīgs rīks, kas ļauj veikt daudzas darbības, piemēram, atrast žurnālus, instalēt un atinstalēt lietotnes, pārsūtīt failus, root un flash pielāgotas ROM, kā arī izveidot ierīču dublējumkopijas.

Lai gan nav brīnumlīdzekļa, nelielas izmaiņas ierīces uzlādes, lietošanas un glabāšanas veidā var būtiski palēnināt akumulatora nodilumu.

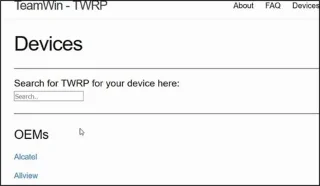

TWRP ļauj lietotājiem saglabāt, instalēt, dublēt un atjaunot programmaparatūru savās ierīcēs, neuztraucoties par ierīces stāvokļa ietekmēšanu, veicot sakņošanu, mirgošanu vai instalējot jaunu programmaparatūru Android ierīcēs.