Viskas apie „iOS 26“

„Apple“ pristatė „iOS 26“ – svarbų atnaujinimą su visiškai nauju matinio stiklo dizainu, išmanesne patirtimi ir patobulinimais pažįstamose programėlėse.

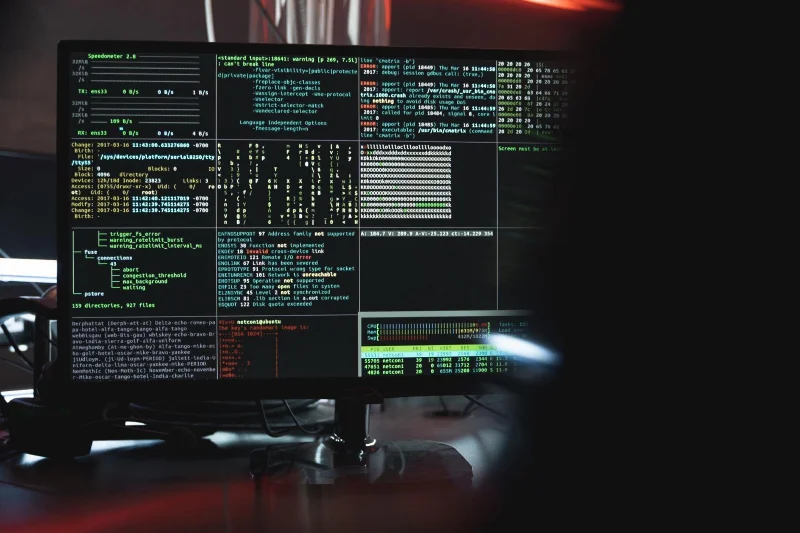

Mes gilinsimės į temą, kuri tampa vis svarbesnė kibernetinio saugumo pasaulyje: izoliacija paremtą saugumą. Šiuo požiūriu į saugumą siekiama apsaugoti sistemas izoliuojant jas nuo galimų grėsmių. Šiame tinklaraščio įraše paaiškinsime, kas yra izoliacija pagrįsta sauga, kaip ji veikia ir kodėl ji svarbi. Pradėkime!

Kas yra izoliacija pagrįstas saugumas?

Prieš pasinerdami į instrukcijas, trumpai aptarkime, kas yra izoliacija pagrįsta sauga. Atskyrimu pagrįsta sauga yra kibernetinio saugumo strategija, kuri apima sistemos, programos ar tinklo izoliavimą, kad būtų išvengta galimų grėsmių. Atskirdami šiuos komponentus galite užkirsti kelią kenkėjiškoms programoms, įsilaužėliams ir kitoms grėsmėms prie jų patekti ir padaryti žalos.

Išskyrimu pagrįsta apsauga gali būti taikoma įvairiais būdais, įskaitant tinklo segmentavimą, taikomųjų programų smėlio dėžę ir virtualizavimą. Visi šie metodai apima kliūčių, neleidžiančių grėsmėms, kūrimą, tuo pačiu leidžiant teisėtiems vartotojams ir procesams normaliai veikti.

Kaip veikia izoliacija pagrįsta sauga?

Išskyrimu pagrįsta apsauga sukuria kliūtis arba „izoliaciją“ tarp skirtingų sistemos dalių. Šios kliūtys gali būti įvairių formų, priklausomai nuo konkretaus naudojamo izoliavimo metodo. Atidžiau pažvelkime į kai kuriuos įprastus izoliacija pagrįstos saugos metodus:

Kodėl izoliacija pagrįsta saugumas yra svarbus?

Išskyrimu pagrįstas saugumas svarbus dėl kelių priežasčių:

Išskyrimu pagrįstos apsaugos įgyvendinimas

Išskyrimu pagrįsto saugumo įgyvendinimas apima kelis veiksmus:

Pagrindinės izoliacijos saugos aplinkybės

Nors izoliacija pagrįsta sauga suteikia daug privalumų, norint užtikrinti veiksmingą jos įgyvendinimą, būtina atsižvelgti į kelis veiksnius:

Izoliacija pagrįsto saugumo ateitis

Kibernetinėms grėsmėms ir toliau tobulėjant, taip pat augs izoliacija pagrįstos saugumo strategijos. Naujos technologijos, pvz., mikrosegmentavimas ir konteinerių išdėstymas, stumia ribas to, kas įmanoma naudojant izoliaciją, ir siūlo dar detalesnę sistemos komponentų kontrolę.

Išvada

Išskyrimu pagrįstas saugumas yra galingas ir vis svarbesnis požiūris į kibernetinį saugumą. Suprasdami, kas tai yra, kaip tai veikia ir kaip tai įgyvendinti, galite geriau apsaugoti savo sistemas ir duomenis nuo grėsmių.

Atminkite, kad nors izoliacija pagrįsta sauga gali žymiai padidinti jūsų sistemos saugumą, tai nėra atskiras sprendimas. Jis turėtų būti naudojamas kaip daugiasluoksnės saugumo strategijos, apimančios daugybę įrankių ir praktikos, dalis.

Sekite naujienas ir gaukite daugiau techninių patarimų ir gudrybių, kaip išnaudoti visas savo įrenginių galimybes. Lik saugus!

Atminkite, kad šių metodų efektyvumas gali skirtis priklausomai nuo konkrečios sistemos, jos konfigūracijos ir kitų veiksnių. Visada kreipkitės į naujausius oficialius išteklius ir pasikonsultuokite su kibernetinio saugumo specialistu, kad gautumėte tikslesnę ir naujausią informaciją.

„Apple“ pristatė „iOS 26“ – svarbų atnaujinimą su visiškai nauju matinio stiklo dizainu, išmanesne patirtimi ir patobulinimais pažįstamose programėlėse.

Studentams studijoms reikalingas specialaus tipo nešiojamasis kompiuteris. Jis turėtų būti ne tik pakankamai galingas, kad gerai veiktų pasirinktoje specialybėje, bet ir pakankamai kompaktiškas bei lengvas, kad jį būtų galima nešiotis visą dieną.

Šiame straipsnyje parodysime, kaip atgauti prieigą prie standžiojo disko, kai jis sugenda. Sekime toliau!

Iš pirmo žvilgsnio „AirPods“ atrodo kaip ir bet kurios kitos belaidės ausinės. Tačiau viskas pasikeitė, kai buvo atrastos kelios mažai žinomos funkcijos.

Spausdintuvo pridėjimas prie „Windows 10“ yra paprastas, nors laidinių įrenginių procesas skirsis nuo belaidžių įrenginių.

Kaip žinote, RAM yra labai svarbi kompiuterio aparatinės įrangos dalis, veikianti kaip atmintis duomenims apdoroti ir lemianti nešiojamojo ar asmeninio kompiuterio greitį. Žemiau esančiame straipsnyje „WebTech360“ supažindins jus su keliais būdais, kaip patikrinti RAM klaidas naudojant programinę įrangą sistemoje „Windows“.

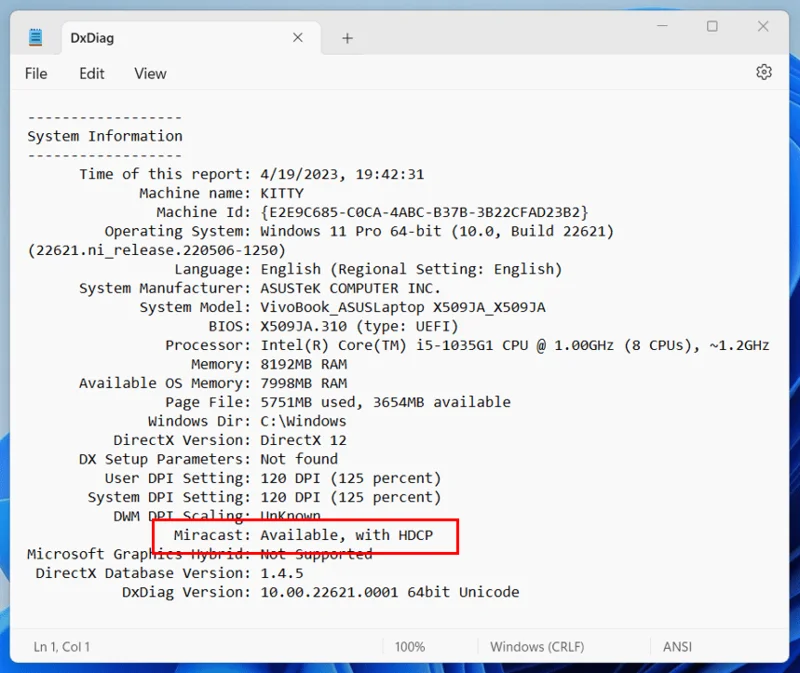

Perskaitykite šį straipsnį, kad sužinotumėte paprastą žingsnis po žingsnio procesą, kaip prijungti nešiojamąjį kompiuterį prie projekcinio ekrano ar TV naudojant Windows 11 ir Windows 10 operacines sistemas.

Ar sunku sužinoti, koks IP adresas naudojamas jūsų spausdintuvui? Mes parodysime, kaip tai padaryti.

Teisinga 3D spausdintuvų priežiūra yra labai svarbi, norint gauti geriausius rezultatus. Čia pateikiami keli svarbūs patarimai, kuriuos reikėtų atsiminti.

Sužinokite apie kai kurias galimas jūsų nešiojamojo kompiuterio perkaitimo priežastis, kartu su patarimais ir gudrybėmis, kaip išvengti šios problemos ir išlaikyti savo įrenginį šaltą.