- „Microsoft 2011 Secure Boot“ sertifikatų galiojimas baigiasi 2026 m. birželį.

- Naujieji „Windows UEFI CA 2023“ sertifikatai pratęsia apsaugą iki 2053 m.

- Įrenginiuose, įsigytuose 2024 m. ar vėliau, paprastai jau yra atnaujinti sertifikatai.

- Senesni kompiuteriai atnaujinimą gauna palaipsniui per „Windows Update“.

- Sertifikato būseną galite patikrinti naudodami „PowerShell“ komandą.

Kai kuriuose „Windows 11“ ir „Windows 10“ įrenginiuose „Secure Boot“ sertifikatai, pirmą kartą išduoti 2011 m., baigs galioti 2026 m. birželį. Nors „Microsoft“ aktyviai juos keičia 2023 m. sertifikatais, turėtumėte patikrinti, ar jūsų sistema jau perėjo prie naujesnių sertifikatų, kad išvengtumėte paleidimo ar saugumo sutrikimų.

Saugus įkrovimas yra programinės įrangos pagrindu sukurta apsaugos funkcija, esanti vieningojoje išplėstinėje programinės įrangos sąsajoje (UEFI), užtikrinanti, kad įrenginys įkeltų tik gamintojo skaitmeniniu būdu pasirašytą ir patikimą programinę įrangą. Ji apsaugo paleidimo procesą, neleisdama neteisėtai keisti svarbių įkrovos komponentų prieš įkeliant operacinę sistemą.

Norėdamas tai pasiekti, „Secure Boot“ naudoja kriptografinius raktus, vadinamus sertifikatų išdavimo tarnybomis (CA), kad patvirtintų programinės įrangos modulius ir įkrovos tvarkykles. Šie sertifikatai sukuria pasitikėjimo grandinę, kuri blokuoja kenkėjiško kodo paleidimą ankstyvojo paleidimo metu.

Kaip ir visi skaitmeniniai sertifikatai, „Secure Boot“ sertifikatai turi apibrėžtas galiojimo datas. 2011 m. sertifikatų galiojimo pabaiga 2026 m. birželį reiškia, kad sistemose turi būti įdiegti naujesni 2023 m. sertifikatai, kad būtų galima toliau gauti atnaujinimus ir normaliai paleisti sistemas be patikimumo patvirtinimo klaidų.

Kadangi skaitmeniniai sertifikatai turi galiojimo pabaigos datas, sistemos turi įdiegti 2023 m. sertifikatus prieš 2011 m. CA galiojimo pabaigą 2026 m. birželį, kad būtų galima toliau tinkamai paleisti ir gauti atnaujinimus.

Įrenginiuose, įsigytuose 2024 m. ar vėliau, nauji sertifikatai paprastai jau yra. Senesnei įrangai „Microsoft“ juos platina per „Windows Update“.

„Microsoft“ jau identifikuoja ir automatiškai atnaujina „Secure Boot“ sertifikatus reguliariais sistemos atnaujinimais, todėl nereikia atlikti jokių rankinių veiksmų, išskyrus tai, kad „Windows Update“ būtų įjungtas, ir iki 2026 m. birželio mėn. termino įdiekite mėnesinius saugos naujinimus. Tačiau visada pravartu patikrinti ir suprasti, ar jūsų įrenginyje yra tinkami sertifikatai.

Šiame vadove aprašysiu veiksmus, kaip patikrinti, ar jūsų kompiuteryje jau įdiegti 2023 m. saugaus paleidimo sertifikatai.

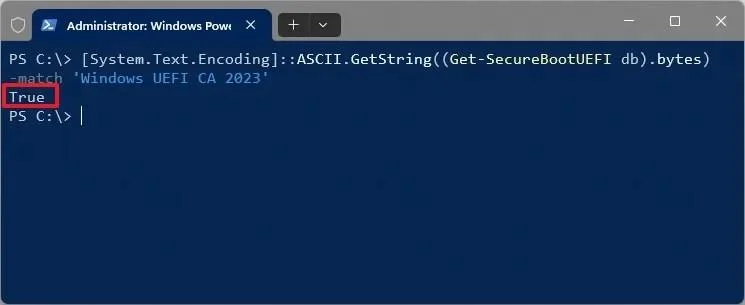

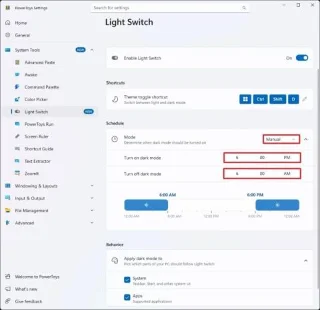

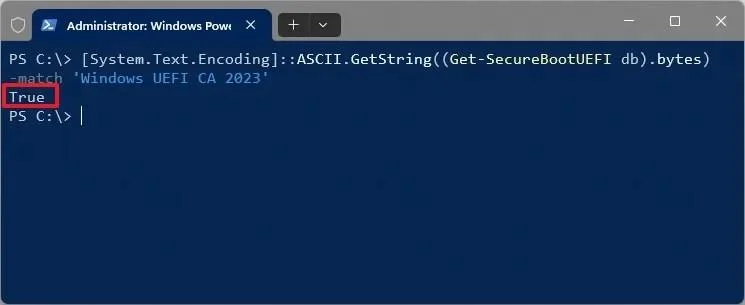

Patikrinkite, ar jūsų kompiuteryje yra „Secure Boot 2023“ sertifikatai, naudodami „PowerShell“

Norėdami patikrinti, ar turite „atnaujintus“ 2023 m. „Secure Boot“ sertifikatus (kurie pakeičia tuos, kurių galiojimas baigiasi 2026 m.), atlikite šiuos veiksmus:

-

Atidarykite „Pradėti“ sistemoje „Windows 11“.

-

Ieškokite „PowerShell“ (arba „Terminal “), dešiniuoju pelės mygtuku spustelėkite viršutinį rezultatą ir pasirinkite parinktį „Vykdyti kaip administratorių“.

-

Įveskite šią komandą, kad patikrintumėte „Secure Boot“ sertifikatų galiojimo datą ir paspauskite „Enter“:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

Atlikus veiksmus, jei rezultatas yra „True“, turite naują sertifikatą (galiojantį iki 2053 m.). Jei rezultatas yra „False“, greičiausiai vis dar naudojate 2011 m. sertifikatą (kuris baigsis 2026 m.).

„Secure Boot 2011“ sertifikatų galiojimo laikas baigiasi 2026 m. – ką kiekvienas sertifikatas daro

Beveik visos šiuolaikinės „Secure Boot“ grandinės remiasi „Microsoft“ 2011 m. sertifikatais, kurių galiojimo datos yra šios :

- „Microsoft Corporation“ KEK CA 2011 (2026 m. birželio 24 d.).

- „Microsoft Corporation“ UEFI CA 2011 (2026 m. birželio 27 d.).

- „Microsoft Option ROM UEFI CA 2011“ (2026 m. birželio 27 d.).

- „Microsoft Windows“ produkcijos PCA 2011 (2026 m. spalio 19 d.).

Informacijai, štai ką daro kiekvienas sertifikatas:

- KEK sertifikatas: patikimumo šaltinis, leidžiantis atnaujinti „Secure Boot“ parašų duomenų bazes (DB/DBX).

- UEFI CA sertifikatai: pasitikėkite įkrovos įkroviklių ir programinės įrangos komponentų (įskaitant trečiųjų šalių EFI programas) parašais.

- Pasirinktinės ROM CA: Pasitiki programinės įrangos pasirinktinės ROM moduliais.

- „Microsoft Windows Production PCA 2011“: užtikrina, kad „Windows“ įkrovos įkrovos programa ir susiję dvejetainiai failai būtų patikimi programinės įrangos, naudojant „Secure Boot“.

Jei jūsų sertifikatų galiojimo laikas artėja prie pabaigos, „Microsoft“ ir jūsų kompiuterio gamintojas (OEM) automatiškai įdiegs programinės įrangos atnaujinimus arba „DBX“ atnaujinimus per „Windows Update“ arba sistemos naujinimus, kad užregistruotų naujus 2023 m. CA sertifikatus. Visada galite rankiniu būdu įdiegti naujus „Secure Boot“ sertifikatus .

Kodėl įvykių peržiūros programoje rodomas įvykio ID 1801 (ir kodėl tai nėra klaida)

Galiausiai tikriausiai pastebėsite, kad šaltinio „TPM-WMI (Microsoft-Windows-TPM-WMI)“ įvykio ID yra 1801 , o pranešimas „BucketConfidenceLevel: stebima – reikia daugiau duomenų“ rodomas .

Nors tai atrodo kaip klaida, tai nėra gedimas. Šis įrašas reiškia, kad operacinė sistema aptiko atnaujintus „Secure Boot“ sertifikatus, bet dar nepritaikė jų programinei įrangai.

Įrenginys yra paruošimo ir patvirtinimo etape, o „Microsoft“ palaipsniui diegia naujinimą. Kadangi saugaus paleidimo raktai yra UEFI programinėje įrangoje ir veikia paleidimo grandinę, perėjimas yra kruopščiai koordinuojamas, siekiant išvengti paleidimo problemų.

Paprastai tariant, įvykio ID 1801 yra tik būsenos patikrinimas, rodantis, kad „Windows“ vertina jūsų įrenginį kaip „Secure Boot“ sertifikato diegimo dalį. Pranešimas „Stebima“ atspindi šį vertinimo procesą. Tai nenurodo TPM problemos, „Secure Boot“ sugadinimo ar BIOS gedimo. Nors jis užregistruojamas kaip klaida, jis yra tik informacinio pobūdžio.

Saugaus įkrovimo sertifikato perkėlimas vyksta dviem etapais. Pirmiausia, „Windows 11“ (arba 10) atsisiunčia ir įdiegia naują sertifikatą operacinėje sistemoje. Vėliau, atlikus suderinamumo patikrinimus ir patvirtinimą, sertifikatas įrašomas į sistemos programinę-aparatinę įrangą ir aktyvuojamas.

Įrenginiai gali kurį laiką likti tarp šių dviejų etapų, todėl TPM-WMI įrašai gali ir toliau būti rodomi įvykių peržiūros programoje, net jei nieko nevyksta.

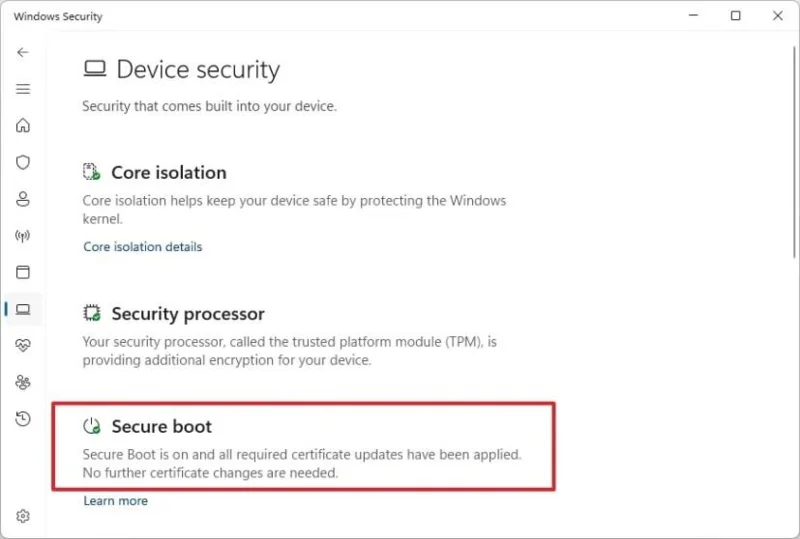

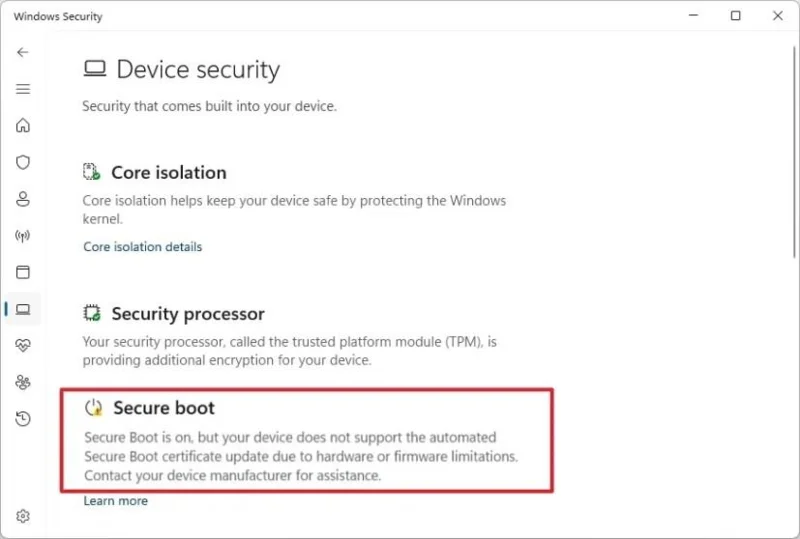

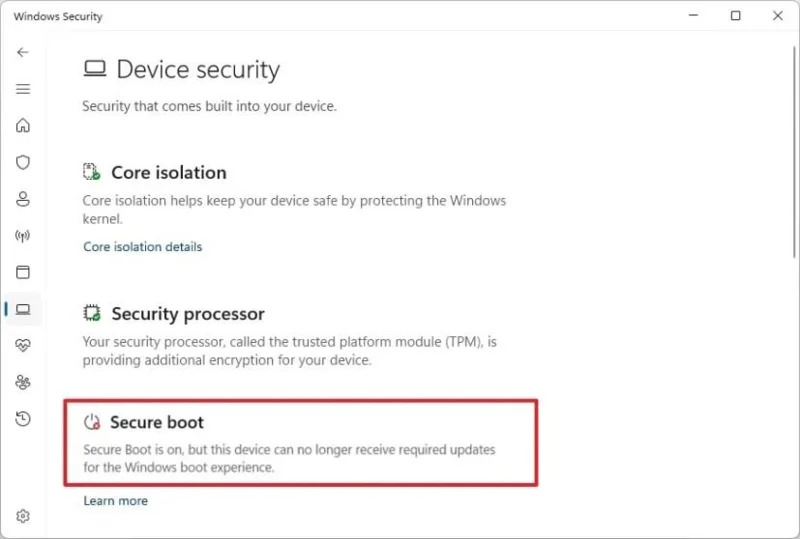

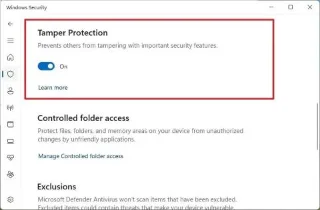

Patikrinkite, ar jūsų kompiuteryje yra „Secure Boot 2023“ sertifikatai, naudodami „Windows Security“

Be „PowerShell“ naudojimo, „Windows“ saugos programa buvo atnaujinta , kad būtų rodoma tiksli „Secure Boot“ sertifikatų, kurių galiojimas baigiasi 2026 m., būsena.

Norėdami patikrinti, ar jūsų kompiuteryje yra naujausi „Secure Boot“ sertifikatai, atlikite šiuos veiksmus:

-

Atidaryti Pradžia .

-

Ieškokite „Windows Security“ ir spustelėkite viršutinį rezultatą, kad atidarytumėte programėlę.

-

Kairiajame lange spustelėkite „Įrenginio sauga“ .

-

Patvirtinkite saugaus įkrovimo ženklelio spalvą ir pranešimą.

-

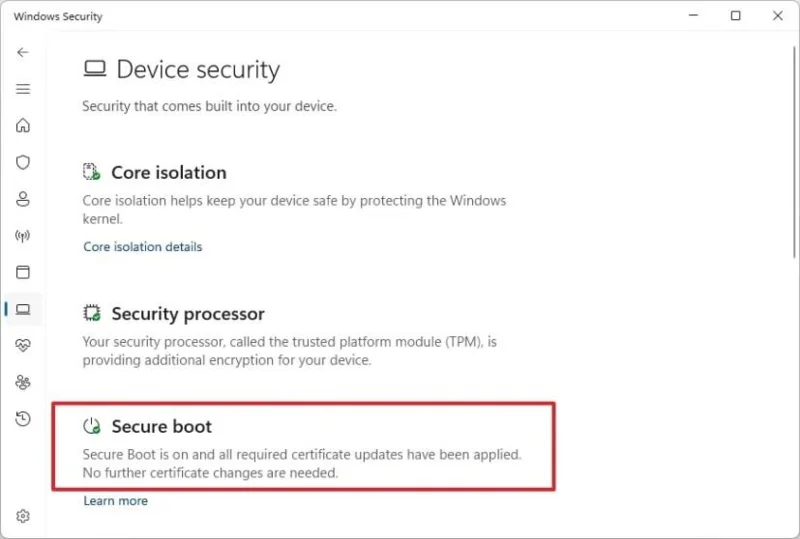

(1 variantas) Žalia spalva reiškia, kad sistema yra visiškai atnaujinta su naujausiais sertifikatais ir įkrovos komponentais.

-

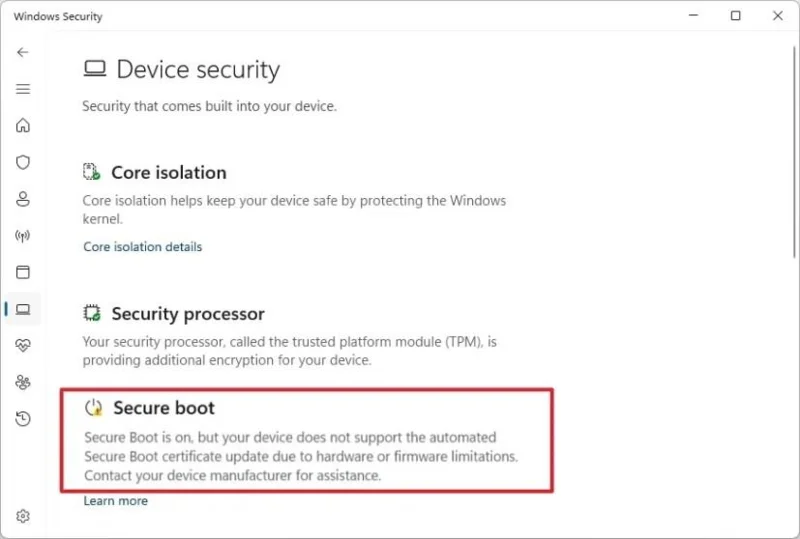

(2 parinktis) Geltona spalva rodo, kad atnaujinimas laukia išleidimo arba yra ribojamas suderinamumo apribojimų.

-

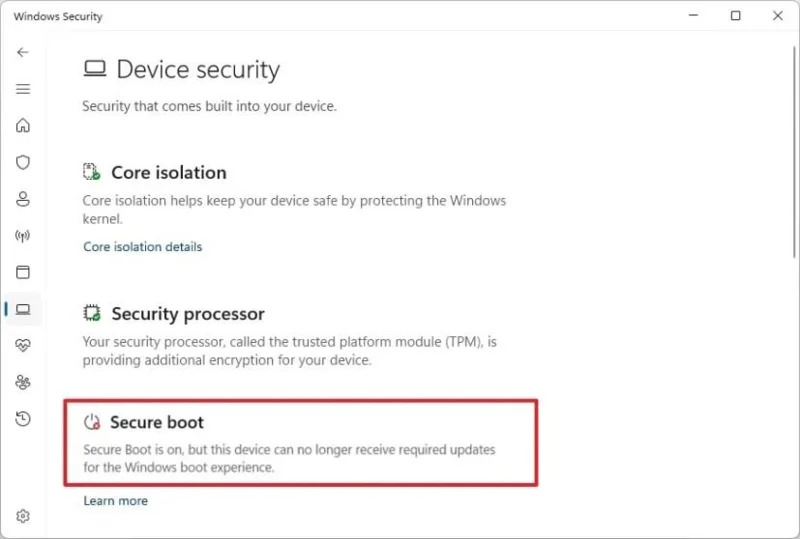

(3 variantas) Raudona spalva reiškia, kad sistema negali įdiegti reikiamų naujinimų ir jai reikalingas įsikišimas.

Atlikę veiksmus, aiškiau suprasite, ar nereikia imtis jokių veiksmų, ar reikia tęsti rankinį sistemos programinės įrangos atnaujinimo procesą su naujesne „Secure Boot“ sertifikatų versija.

Pranešimas, kurį matysite „Windows“ saugos programėlėje, yra susietas su sertifikatų atnaujinimais, pateiktais per „Windows Update“. Sistema įvertina programinės įrangos suderinamumą, patikrina sertifikatų diegimą ir realiuoju laiku pateikia rezultatą.

„Microsoft“ šį naujinimą „Windows Update“ programėlėje diegia palaipsniui. Jei negalite nustatyti sertifikatų būsenos, naudokite „PowerShell“ parinktį.

Be to, nuo 2026 m. gegužės mėn. šios būsenos bus rodomos sistemos lygio pranešimuose, taip padidinant matomumą, kada reikia imtis veiksmų.