Kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“

Norite sužinoti, kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“ įrenginius? Šis išsamus gidas padeda jums tai padaryti be vargo.

Šių dienų žmonės kupini idėjų pradėti savo verslą, tikėdamiesi tapti užkietėjusiais verslininkais. Dėl vis didėjančio daiktų interneto naudojimo ir siūlomų taikomųjų programų bei paslaugų kiekvienas mažas, vidutinis ar didelis verslas siekia naudoti šiuos įrankius, kad sumažintų įtampą savo darbe. Tai apima administravimą, duomenų stebėjimą ir saugojimą, verslo veiklą ir sąskaitas. Visa tai valdoma ir valdoma lengvai ir geriau pasiekiama naudojant programinę įrangą ir kompiuterinius tinklus. Kuo didesnis verslas, tuo lengviau ieškoma ir pasiekiama jo buvimas internete. Didžiausias klausimas, kurį turėtų užduoti sau įmonės savininkas, yra: „Ar mano verslas yra saugus? Ne, tai ne apie jūsų biuro patalpų saugumą, o apie jūsų įmonės buvimo internete saugumą. Pasaulyje,ransomware jūsų serveryje. Vienas pažeidimas ir visas jūsų gyvenimo darbas yra ties iškraipymo riba. Įsitraukime į tai ir pažiūrėkime, ar jūsų įmonė ar verslo įmonė yra saugi?

Kas yra Ransomware?

Vaizdas: „PixelPrivacy“.

Išpirkos reikalaujančios programos, kaip rodo priešdėlis, yra ataka prieš jūsų žiniatinklio serverį dėl galimos paklausos

„Išpirka“. Tai lygiai taip pat, kaip pagrobėjai reikalauja pinigų mainais už įkaito gyvybę. Pagal šį scenarijų įkaitas yra jūsų įmonės duomenys apie verslo sprendimus, finansus, sąskaitas, vykdomus projektus, ankstesnius pasiekimus ir vartotojų informaciją. Kita vertus, pagrobėjas yra kenkėjiškas kodas arba virusas, kurį į jūsų sistemą perdavė nežinomas užpuolikas. Taigi dabar mainais už failus, susijusius duomenis, konfidencialias paskyras ir norėdami susigrąžinti prieigą prie įmonės tinklo, turite sumokėti didelę sumą užpuolikui per jo reikalaujamą mokėjimo būdą. Neturėtumėte jokios užpuoliko tapatybės, kuris tikriausiai nėra jūsų asmeninis ir teisinis, todėl dabar neturite kitos išeities, kaip tik sumokėti. Taip veikia išpirkos reikalaujančios programos.

Ransomware atakos ir grėsmės įmonėms

Žodis „Ransomware“ nėra naujas, tačiau 2017 m. kompiuterinis kirminas WannaCry užkrėtė tūkstančius įmonių ir jų kompiuterinių sistemų visame pasaulyje, reikalaudamas sumokėti daugybę išpirkos už pakartotinę prieigą ir duomenų atkūrimą. nulaužtą failą.

Vaizdas: Comodo Enterprise

Yra keletas grėsmių, kurias jūsų įmonei kelia išpirkos reikalaujančios programinės įrangos ataka:

Vaizdas: ThreatPost

Išpirkos reikalaujančios programinės įrangos grėsmė didžiausia įmonėms, kurių visas verslo modelis yra pagrįstas kompiuteriniais tinklais ir internetiniais vartais, pavyzdžiui, elektroninei prekybai, internetiniams mažmenininkams, programinės įrangos kūrėjams ir IT pagalbos teikėjams. Tokiose organizacijose išpirkos reikalaujančios programos padarytų didelę finansinę žalą, nes tik ribotas elektros energijos tiekimas.

Taip pat skaitykite: -

Didžiausi 2017 m. kada nors įvykę išpirkos programinės įrangos atakos gali būti žinomos kaip Ransomware metai, o sunkūs išpuoliai buvo pastebėti visame pasaulyje. Jokių ženklų nėra...

Mitas apie Ransomware nuosmukį

Vaizdas: anglies juodumo

Po WannaCry atakos gauta palyginti mažiau pranešimų apie tokius serverio įsilaužimus ir išpirkos reikalavimus, kurie galiausiai paskatino žmones patikėti, kad „išpirkos reikalaujančios programos dingo visam laikui“. Taip tikrai NĖRA. Kai 2017 m. įvyko „WannaCry“ įsilaužimas, tokio plataus žiniasklaidos nušvietimo priežastis buvo tai, kad įvairios vyriausybei priklausančios institucijos buvo užpultos toje pačioje atakoje, ir jų pareiga skelbti informaciją visuomenei. Tačiau ką daryti, jei jums priklauso komercinė įmonė ir į jo įmonę buvo įsilaužta naudojant „ransomware“ kodą? Tokia įmonė neturi pareigos viešai skelbti. Kodėl? Sulaikyti piktus vartotojus ir suvaldyti situaciją tarp sienų. Reiškia, nulis žiniasklaidos nušvietimo, jokios visuomenės žinios, ir galiausiai giliai įtvirtintas mitas, kad išpirkos reikalaujančios programos yra tik senos kalbos. Tačiau išpirkos reikalaujančios programos gyvuoja ir kelia grėsmę jūsų įmonei.

Kaip „Ransomware“ gali užpulti jūsų įmonę

1. KPP

Vaizdas: nuogas saugumas

RDP reiškia Remote Desktop Control. Tai leidžia pasiekti kompiuterį kitoje sistemoje per serverį, pasiekiamą naudojant saugos kodą. Iš esmės galite prisijungti prie savo biuro kompiuterio naudodami asmeninį nešiojamąjį kompiuterį, sėdėdami namuose. Dauguma įmonių taiko tokią politiką, kad darbuotojai galėtų iš karto gauti prieigą ir nedelsdami suvaldyti kritines situacijas lengvai ir nešiojamai prieigai prie sistemos. Taip, jie turi apsaugą slaptažodžiu, tačiau užpuolikas turi visus įrankius, kad tai pranoktų, ir bandys šimtus kombinacijų, kad sulaužytų tą sieną. Tiesą sakant, WannaCry užpuolikai padarė iki 40 000 bandymų pasiekti įmonių KPP, prieš užšifruodami jų duomenis.

2. El

El. paštas – pati patogiausia ir plačiausiai naudojama priemonė, per kurią nariai dažnai perduoda įmonės informaciją, failus ir duomenis. Kita vertus, tai taip pat yra lengviausias būdas išsiųsti išpirkos reikalaujančios programinės įrangos kenkėjišką kodą sistemoje. Išpirkos reikalaujanti programinė įranga įdiegiama, kai nukreipiate į nuorodą pridėtame laiške arba atsisiunčiate prie jos pridėtą failą. Dabar, kai tai bus padaryta, visa jūsų sistema, taip pat kitos programos ar įrankiai, užregistruoti šiuo paštu, yra vienu metu nulaužiami ir jūs būsite užblokuoti savo tinkle.

3. Tiekimo grandinė

Vaizdas: ThreatPost

Tiekimo grandinė yra svarbiausias įmonės valdymo ir biudžeto valdymo aspektas. Visa įmonės veiklos bazė priklauso nuo tiekimo grandinės efektyvumo. Tiekimo grandinė iš esmės apibrėžia visus procesus nuo pirmojo įbrėžimo iki galutinio produkto pristatymo išskirtine tvarka. Šie procesai įvairiais lygiais išdėsto įmonės duomenis, kurie vėliau naudojami atsargų poreikiams, biudžeto paskirstymui, reikalingoms darbo jėgoms, rinkos poreikiams, veiklos pokyčiams ir vartotojų atsakams prognozuoti. Dabar kiekvienai mažai ar didelei įmonei reikalingas žiniatinklio palaikymas, kad galėtų saugoti ir rinkti tokius duomenis ir dalytis jais visais įmonės lygiais. Išpirkos reikalaujančios programinės įrangos atakos nukreiptos į programinę įrangą, kuri vykdo šiuos duomenų procesus, ir pavagia arba užšifruoja juos. Dabar, kadangi nebėra visos jūsų įmonės sprendimų bazės,

Taip pat skaitykite: -

Įvairūs būdai apsaugoti kompiuterį nuo išpirkos reikalaujančių programų. Kenkėjiškų programų užkrėtimo rizika gali būti neišvengiama, tačiau tai nereiškia, kad negalite apsaugoti savo Windows kompiuterių nuo atakų. Sekite...

4. Vairavimo faktorius

Taip atsitinka, jei į nepažįstamą svetainę patenkama per bet kurį sistemos narį. Šiose svetainėse yra „išnaudojimo rinkinys“, viruso kodas, kuris sugadina jūsų sistemą, kai įkeliama nuoroda į svetainę. Į tokią svetainę galima nukreipti el. laiškus ir peradresavimo nuorodas. Pasenusios naršyklės ir operacinės sistemos arba apsaugos nuo kenkėjiškų programų nebuvimas dažnai sukelia sistemos pažeidžiamumą tokio pobūdžio atakoms.

5. Debesis

Nuotrauka: CNBC

Debesis – puiki erdvė jūsų įmonės didžiuliam duomenų kiekiui ir dydžiui. Debesijos paslaugų teikėjai dažnai klaidina įmones, kad duomenų saugojimas internete yra „visiškai saugus“. Tačiau taip nėra, jei nesiimama tinkamų priemonių. Išpirkos reikalaujančios programinės įrangos atakos gali lengvai pranokti debesų sienas per brutalios jėgos ataką, kai slaptažodis atspėjamas vėl ir vėl, kol atsiranda tinkamas derinys. Taigi, jei jūsų įmonė naudoja nemokamą arba pigią debesijos paslaugą be išorinės apsaugos, galbūt norėsite pakankamai greitai patikrinti savo saugos informaciją.

Apsauga nuo Ransomware

1. Kelių arba dviejų veiksnių autentifikavimas

Naudokite bent dviejų veiksnių autentifikavimą, kad pasiektumėte el. laiškus, serverių sistemas, saugyklą debesyje ir kitus įmonės programinės įrangos failus. Įsitikinkite, kad autentifikavimas nėra pagrįstas SMS žinutėmis, bet reikalauja sudėtingų saugos klausimų.

2. Virtualus privatus tinklas (VPN)

Vaizdas: vidutinis

Taip būtų išvengta KPP atakų. Įsitikinkite, kad sistema pasiekiama iš nuotolinio kompiuterio per nukreiptą VPN, o ne atvirame serveryje. Į tokio tipo tinklą užpuolikams būtų sunku įsiskverbti.

3. Tinklo segmentavimas

Sunkus ir brangus, bet labai patikimas metodas, tinklo segmentavimas iš esmės leistų padalyti įvairias įmonės operacijas ir jos failus keliuose tinkluose. Tokiu būdu, jei vienas iš jūsų tinklų yra atakuojamas, galite suvaldyti ir apriboti žalą neleisdami jai išplisti.

4. Ugniasienės

Pats paprasčiausias būdas apsaugoti tinklą užkardą naudojant apsaugos nuo kenkėjiškų programų priemones. Tokios priemonės aptiktų kenksmingus failus, blokuotų nepažįstamus šaltinius ir svetaines bei nepažįstamų failų formatų atsisiuntimą internetu. Tai siūlo jūsų įmonei visą priežiūros paketą.

5. Stebėjimas ir pataisymas

Reguliarus stebėjimas yra būtinas siekiant užtikrinti įmonės tinklo saugumą. Bet kuri stebėjimo metu aptikta spraga turėtų būti pataisyta arba tam tikra prasme pataisyta, kol ji nepadarys žalos per įsilaužimus ir kibernetines vagystes. Pataisymas taip pat apima reguliarų VPN, operacinių sistemų, ugniasienės apsaugos įrankių, naršyklių ir kitų įmonėje naudojamų programų ir programinės įrangos versijų atnaujinimą ir atnaujinimą.

6. Atsarginė kopija

Vaizdas: Trilogy Technologies

Tačiau tam reikia didžiulės saugyklos ir tai taip pat neprisijungus. Tačiau svarbius duomenis galima saugoti tik neprisijungus, todėl visiškos gedimo atveju nereikėtų visko kurti nuo nulio.

Taip pat skaitykite: -

Metodai, kaip apsaugoti „Mac“ nuo išpirkos programinės įrangos atakos Kenkėjiška programa pateko į „Mac“, todėl vartotojai saugokitės! Perskaitykite šį straipsnį, kad sužinotumėte, kaip apsisaugoti...

Politikos patikrinimas: kaip reaguoti į išpirkos programą

Įmonėms reikia politikos, kuri užtikrintų, kad kiekvienas jų verslo portalas būtų apsaugotas nuo menkiausios išpirkos reikalaujančios programinės įrangos žalos.

Vaizdas: Phoenix Nap

Pasidavimas reikalavimams nėra sprendimas!

Vaizdas: GFI Techtalk

Mokėjimas užpuolikams nėra tinkamas sprendimas, norint išgelbėti savo įmonės verslą nuo katastrofiškos ekonominės nesėkmės. Ką daryti, jei užpuolikas niekada neplanavo grąžinti prieigos. Daugeliu atvejų net užpuolikas neturi galimybių susigrąžinti jūsų duomenų. Taigi, kaip siūlo dauguma autoritetų, NENAUDOKITE užpuoliko reikalavimams. Tokiu būdu jūs ne tik rizikuojate savo pinigais dėl duomenų, bet ir skatinate nusikalstamą veiklą, kartu suteikdami užpuolikui pranašumą prieš jus, kad ateityje vėl jums grėstų.

Kitas žingsnis

Vaizdas: Axiom Cyber Solutions

Kenkėjiški kodai, kenkėjiškos programos ir pasenusios technologijos padidino įmonių buvimo internete pažeidžiamumą. Dabar labai svarbu žinoti apie išpirkos reikalaujančias programas ir jos grėsmes. Kiekvieną dieną iškyla nauja kibernetinė grėsmė, kuria siekiama iškraipyti įmonių ekonomiką ir pažeminti verslo savininkus. Valstybės finansuojamos atakos padidino tokių išpuolių riziką, nes karas tarp tautų dabar tapo ekonominiu. Taigi būtina pasirūpinti, kad visi įrenginiai, sistemos, ID, finansiniai portalai ir saugykla debesyje būtų nuolat apsaugoti ugniasienėmis ir pataisymais, kad būtų išvengta išpirkos programinės įrangos rizikos ir padėtų įmonėms veikti nerizikingoje interneto zonoje.

Norite sužinoti, kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“ įrenginius? Šis išsamus gidas padeda jums tai padaryti be vargo.

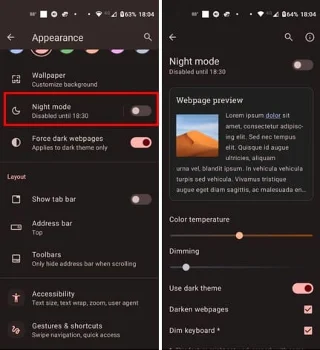

Konfigūruodami tamsų režimą Android, gausite akims malonesnę temą. Jei turite žiūrėti į telefoną tamsioje aplinkoje, greičiausiai jums reikia nuo jo nusukti akis, nes šviesus režimas vargina. Naudodami tamsų režimą „Opera“ naršyklėje Android sutaupysite energijos ir sužinosite, kaip sukonfigūruoti tamsų režimą.

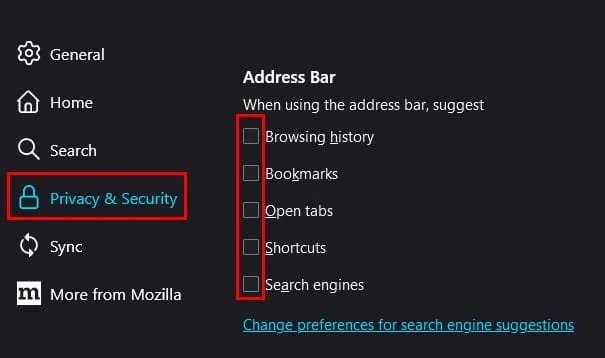

Išvalykite adresų juostos URL istoriją „Firefox“ ir išlaikykite savo sesijas privačias, sekdami šiuos greitus ir paprastus veiksmus.

Pasidžiaukite savo „Zoom“ susitikimais su keliomis linksmomis filtrų galimybėmis. Pridėkite aureolę arba atrodite kaip vienaragis per savo „Zoom“ susitikimus su šiais juokingais filtrais.

Kai išgirsite žodį slapukai, galbūt pagalvosite apie šokoladinius sausainius. Bet yra ir tokių, kuriuos rasite naršyklėse, padedančių jums sklandžiai naršyti. Šiame straipsnyje sužinosite, kaip sukonfigūruoti slapukų nuostatas Opera naršyklėje Android.

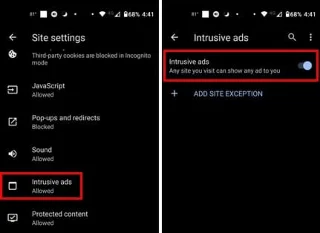

Kaip įjungti skelbimų blokatorių jūsų Android įrenginyje ir maksimaliai išnaudoti invazinių skelbimų parinktį Kiwi naršyklėje.

Žinodami, kaip pakeisti „Facebook“ privatumo nustatymus telefone ar planšetėje, lengviau valdysite savo paskyrą.

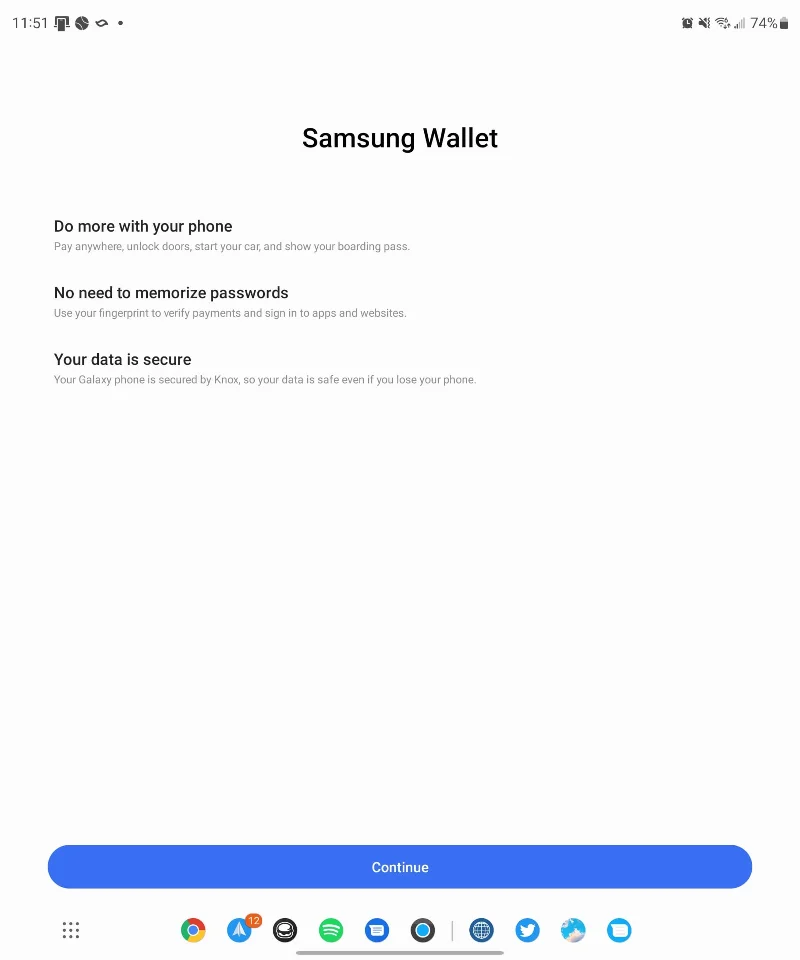

Ieškoti tinkamos kortelės kišenėje ar piniginėje gali būti tikras iššūkis. Pastaraisiais metais daugelis įmonių kūrė ir pristatė bekontaktės mokėjimo sprendimus.

Daugelis naujienų straipsnių minimi „tamsusis internetas“, tačiau labai mažai tikrai kalba apie tai, kaip jį pasiekti. Tai daugiausia dėl to, kad daugelis svetainių ten talpina neteisėtą turinį.

Jei USB garsai kyla be jokios priežasties, yra keli metodai, kuriuos galite naudoti, kad atsikratytumėte šio fantominio atjungto įrenginio garso.