Kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“

Norite sužinoti, kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“ įrenginius? Šis išsamus gidas padeda jums tai padaryti be vargo.

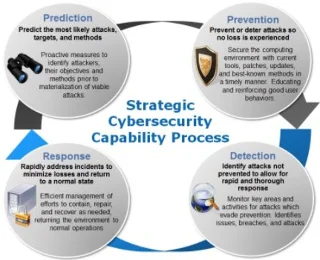

Šiomis dienomis tiek mažos, tiek didelės įmonės yra jautrios atakoms. Jų informacinei sistemai ir duomenims nuolat kyla pavojus. Todėl norint apsisaugoti nuo šių grėsmių, reikia suprasti pagrindinius su kibernetiniu saugumu susijusius veiksmus.

Kibernetinis saugumas yra būtinas rizikos vertinimui, jis padeda organizacijoms žinoti, kokių veiksmų reikia imtis kovojant su grėsmėmis ir kitomis kenkėjiškomis atakomis.

Kas yra kibernetinis saugumas?

Tai būdas užtikrinti vientisumą, privatumą ir informacijos prieinamumą. Kibernetinė sauga apsaugo kompiuterius, tinklus, programas ir duomenis nuo neteisėtos prieigos, grėsmių ir padeda atsigauti po nenumatytų nelaimingų atsitikimų, tokių kaip standžiojo disko gedimai, elektros energijos tiekimo nutraukimai ir kitos pažangios nuolatinės grėsmės (APT).

Saugumas turėtų būti labai svarbus įmonėms, o vyresniajai vadovybei tai turėtų būti privaloma. Mes visi žinome, kad pasaulis, kuriame gyvename šiandien, yra trapus informacijos saugumo požiūriu, todėl kibernetinis saugumas yra būtinas ir būtinas.

Vyresnioji vadovybė turi prisiimti saugumo naštą ant savo pečių, užtikrinti, kad visose sistemose būtų integruota apsauga ir būtų laikomasi tam tikrų nustatytų standartų. Be to, darbuotojai turėtų būti tinkamai apmokyti, kad būtų sumažinta žmogiškųjų klaidų tikimybė. Niekas nėra patikimas, todėl turime būti atsargūs. Programų kūrėjai turėtų būti ypač atsargūs, nes jie yra žmonės ir gali padaryti klaidų. Viena klaida ir visi mūsų duomenys gali kilti pavojus.

Taip pat skaitykite: Duomenų privatumas ir kaip jis jus veikia

Saugumo mokymų poreikis

Žmonės nėra Dievas, jie linkę daryti klaidas, todėl yra silpniausia bet kurios saugumo programos grandis. Todėl, kad kibernetinis saugumas būtų stiprus, darbuotojai, kūrėjai ir vyresnioji vadovybė turėtų būti informuoti apie tai ir jo svarbą.

Visos įmonės anksčiau ar vėliau taps kibernetinės atakos aukomis dėl nulinės dienos išnaudojimų. Net jei jie turi stipriausią apsaugos sistemą, yra tikimybė, kad trūkumas leis užpuolikams ja pasinaudoti savo naudai.

Atlikdami pagrindines užduotis, tokias kaip rankų plovimas prieš valgydami, pasiekiame „asmeninę hieną“, panašiai ir atliekant pagrindinę kibernetinio saugumo užduotį galima pasiekti „kibernetinę higieną“. Įmonės turėtų išlaikyti tvirtus sertifikatus ir vengti saugoti neskelbtinus duomenis viešuosiuose serveriuose arba ten, kur jie gali būti lengvai prieinami visiems.

Gero kibernetinio saugumo strategija

Pagrindinė saugumo sistema gali apsaugoti tik nuo pradinio lygio grėsmių, o gera kibernetinio saugumo strategija padės viršyti pagrindinius dalykus. Sudėtingi ir pažangūs įsilaužėliai gali lengvai apeiti pagrindinę gynybos sistemą įvairiais būdais – išnaudodami prijungtus įrenginius (automobilius, elektrines, medicinos prietaisus). Taip pat dėl naujų sistemų, tokių kaip daiktų interneto įrenginiai, debesijos paslauga, rizika padidėjo. Todėl į kibernetinį saugumą turime žiūrėti rimtai.

Neseniai Europos Sąjungos Bendrasis duomenų apsaugos reglamentas (BDAR ) sugriežtino asmens privatumo apsaugos taisykles, todėl kibernetinio saugumo poreikis išaugo. Didėjant atakų rizikai, organizacijos samdo saugos specialistus, kurie rūpintųsi kibernetiniu saugumu.

Sritys, kuriose kibernetinis saugumas yra privalomas

Kibernetinio saugumo apimtys yra didžiulės, tačiau yra tam tikrų sričių, kurias reikia apsaugoti, nes be jų tinkamai neveikiant negalime atlikti jokių užduočių.

Taip pat skaitykite: Ar kibernetinis saugumas gerėja, ar blogėja?

Infrastruktūra

Esminė infrastruktūra apima tokias sistemas kaip elektra, vanduo, šviesoforai ir ligoninės. Jei kas nors nutinka šioms sistemoms, mūsų gyvenimas tampa nevaldomas. Šiais laikais, kai viskas yra internete, šios sistemos taip pat susijungia ir tampa pažeidžiamos kibernetinėms atakoms. Todėl turime ieškoti sprendimo, o būdas jas užtikrinti – tai atlikti deramą patikrinimą, nes tai padės įmonėms suprasti pažeidžiamumą ir kaip su jais kovoti. Ne tik įmonės turi dirbti, bet ir kitos turi joms padėti, įvertindamos ir suprasdamos, kaip kritinės infrastruktūros ataka gali jas paveikti ir kiek padės nenumatytų atvejų planas. Todėl organizacijoms reikia padėti ją plėtoti.

Tinklo sauga

Tinklo saugumas yra būtinas, nes jis yra tarp jūsų duomenų ir neteisėtos prieigos. Tai apsaugo jūsų svarbius duomenis nuo kenksmingo kodo poveikio. Tačiau dažnai tam apsaugoti naudojami įvairūs įrankiai, generuojantys didžiulius duomenis, dėl kurių nepaisoma realių grėsmių. Todėl, siekdamos valdyti tinklo saugą ir nuolat jį patikrinti, saugos komandos turėtų pradėti naudoti mašininį mokymąsi, nes tai padeda užpildyti esamą spragą. Daugelis įmonių jau pradėjo naudoti šią techniką, kad užtikrintų stipresnį kibernetinį saugumą.

Debesų sauga

Įmonėms perkeliant savo duomenis į debesis, jos susiduria su naujais saugumo iššūkiais. 2017-ieji nebuvo puikūs metai debesyje saugomų duomenų saugumo požiūriu. Su savaitiniais duomenų pažeidimais įmonės susidurdavo dėl prastai sukonfigūruotos debesų saugos. Štai kodėl debesų paslaugų teikėjai turi sukurti saugos įrankius ir padėti įmonių vartotojams apsaugoti savo duomenis, tačiau esmė tokia: duomenų perkėlimas nėra sprendimas, kai kalbama apie duomenų saugumą. Jei atliksime deramą patikrinimą ir sukursime tinkamas strategijas, kibernetinis saugumas gali būti pasiektas.

Programos sauga

Be žmogaus, programos, ypač žiniatinklio programos, yra silpniausia techninė atakos vieta. Tačiau mažiau organizacijų suvokia šį faktą, todėl jos turi pradėti kreipti dėmesį į programų saugumą ir turėtų išlaikyti lygias kodavimo klaidas, kad galėtų naudoti skverbties testavimą.

Daiktų interneto (IoT) sauga

„IoT“ reiškia tarpusavyje sujungtas sistemas, nes didėja IoT įrenginių naudojimas, todėl padidėja atakų rizika. „IoT“ kūrėjai nenumatė, kaip gali būti pažeisti jų įrenginiai, ir gabeno įrenginius su nedideliu saugumu arba be jo, taip sukeldami grėsmę ne tik vartotojams, bet ir kitiems internete. Šie įrenginiai dažnai naudojami kaip botnetas. Jie yra saugumo iššūkis tiek namų vartotojams, tiek visuomenei.

Kibernetinių grėsmių rūšys

Kibernetinės grėsmės dažniausiai patenka į tris bendras kategorijas, kurios paaiškinamos toliau:

Atakos prieš privatumą

Kibernetiniai nusikaltėliai vagia arba kopijuoja aukos asmeninę informaciją, kad galėtų įvykdyti įvairias kibernetines atakas, pvz., sukčiavimą kredito kortelėmis, tapatybės vagystę arba bitkoinų pinigines.

Išpuoliai prieš sąžiningumą:

Bendrai žinomos kaip sabotažas, vientisumo atakos skirtos sugadinti arba sunaikinti duomenis arba sistemas. Sąžiningumo atakos yra įvairių tipų, jos gali būti nukreiptos į nedidelę organizaciją arba visą tautą.

Prieinamumo išpuoliai:

Šiomis dienomis duomenų išpirkos reikalaujančios programos yra labai dažna grėsmė. Tai neleidžia aukai pasiekti duomenų, be to, daugėja DDOS atakų. Paslaugų atsisakymo ataka perkrauna tinklo išteklius užklausomis, todėl jis nepasiekiamas.

Bet kaip šie išpuoliai vykdomi, kyla klausimas. Norėdami tai suprasti, skaitykite toliau.

Taip pat skaitykite: Nebereikia kibernetinės rizikos naudojant adaptyvųjį autentifikavimą

Socialinė inžinerija

Šiomis dienomis socialinė inžinerija naudojama kuriant išpirkos reikalaujančių programų atakas, kodėl? Lengvas asmeninės informacijos prieinamumas! Kai kibernetiniai nusikaltėliai gali nulaužti žmogų, kodėl jie turėtų praleisti laiką įsilauždami į sistemą. Socialinė inžinerija yra Nr.1 metodas, naudojamas apgauti vartotojus paleisti Trojos arklio programą. Geriausias būdas apsisaugoti nuo šių atakų yra būti atsargiems ir žinoti apie juos.

Sukčiavimo išpuoliai

Tai geriausias būdas pavogti kažkieno slaptažodį. Kibernetiniai nusikaltėliai kuria laiškus taip, kad vartotojas atskleistų savo finansinių ir kitų paskyrų slaptažodį. Geriausia apsauga yra dviejų veiksnių autentifikavimas (2FA )

Nepataisyta programinė įranga

Negalite kaltinti įmonės, jei užpuolikas prieš jus įdiegia nulinės dienos išnaudojimą, nes taip atsitiko dėl to, kad nebuvo atliktas deramas patikrinimas. Jei organizacija nepritaiko pataisos net atskleidusi pažeidžiamumą, jūsų pareiga yra jos paprašyti ir įdiegti.

Socialinės žiniasklaidos grėsmės

Sukurti ataką, nukreiptą į specialią asmenų sektą, nėra sunkiau. Užpuolikai naudojasi socialinių tinklų svetainėmis, nesvarbu, ar tai „Facebook“, „LinkedIn“, „Twitter“ ar bet kuri kita populiari svetainė, kad užmegztų pokalbį ir paverstų juos taikiniu pagal savo profilį.

Išplėstinės nuolatinės grėsmės

Kalbant apie tai, tai yra tinklo ataka, kurios metu pašalinis asmuo gauna prieigą prie tinklo ir ilgą laiką lieka paslėptas. Tokių atakų tikslas yra pavogti jūsų duomenis ir padaryti žalą tinklui ar organizacijai žaidžiant slėpynių.

Karjera kibernetinio saugumo srityje

Organizacijoms pradėjus pastebėti kibernetinio saugumo svarbą, atsiveria karjeros keliai. Europos šalyse įgyvendinus GDPR, padaugėjo šios srities profesionalų paieškos. Jie padeda sukurti tvirtą kibernetinio saugumo strategiją.

Dar niekada kibernetinio saugumo specialistų poreikis nebuvo toks didelis. Tačiau kai įmonės pradeda suprasti jo svarbą, jos ieško kibernetinio saugumo ekspertų, o ne saugumo analitiko. Prasiskverbimo testeris tapo būtinas norint užtikrinti didesnį griežtumą ir didesnį saugumą.

CISO/CSO

Vyriausiasis informacijos saugumo pareigūnas (CISO) yra organizacijos aukščiausio lygio vadovas. Jis atsakingas už strategijos, užtikrinančios informacijos išteklių ir technologijų apsaugą, sukūrimą ir palaikymą.

Saugumo analitikas

Asmuo, aptinkantis ir užkertantis kelią kibernetinėms grėsmėms įsiskverbti į organizacijos tinklą. Jis/ji yra atsakingas už įmonės apsaugos sistemos trūkumų nustatymą ir ištaisymą. Paprastai saugumo analitikas turi pasirūpinti šiomis pareigomis:

Apsaugos architektas

Šis asmuo yra atsakingas už įmonės saugumo palaikymą. Jie galvoja kaip įsilaužėliai, kad numatytų veiksmus ir planuoja strategiją, kaip apsaugoti kompiuterinę sistemą nuo įsilaužimo.

Apsaugos inžinierius

Tai yra priekinė gynybos linija. Šiam darbui taip pat pageidautinas asmuo, turintis stiprius techninius, organizacinius ir bendravimo įgūdžius.

Taip pat skaitykite: Ar įmonės yra pasirengusios kibernetinėms atakoms?

Visa tai aiškiai parodo, koks svarbus šiandieniniame tarpusavyje susijusiame pasaulyje yra kibernetinis saugumas. Jei nepavyksta įdiegti geros kibernetinio saugumo sistemos, jis gali būti užpultas. Nesvarbu, ar organizacija maža, ar didelė, svarbu, kad užpuolikai nori gauti duomenis. Visi žinome, kad jokia sistema nėra 100% visiškai patikrinta, saugi, tačiau tai nereiškia, kad turėtume nustoti bandyti apsaugoti savo duomenis. Visa tai, kas paaiškinta aukščiau, padės suprasti kibernetinio saugumo svarbą ir sritis, kuriose jis turėtų būti įgyvendinamas.

Norite sužinoti, kaip perkelti failus iš „Windows“ į „iPhone“ arba „iPad“ įrenginius? Šis išsamus gidas padeda jums tai padaryti be vargo.

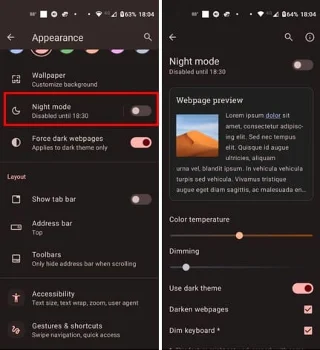

Konfigūruodami tamsų režimą Android, gausite akims malonesnę temą. Jei turite žiūrėti į telefoną tamsioje aplinkoje, greičiausiai jums reikia nuo jo nusukti akis, nes šviesus režimas vargina. Naudodami tamsų režimą „Opera“ naršyklėje Android sutaupysite energijos ir sužinosite, kaip sukonfigūruoti tamsų režimą.

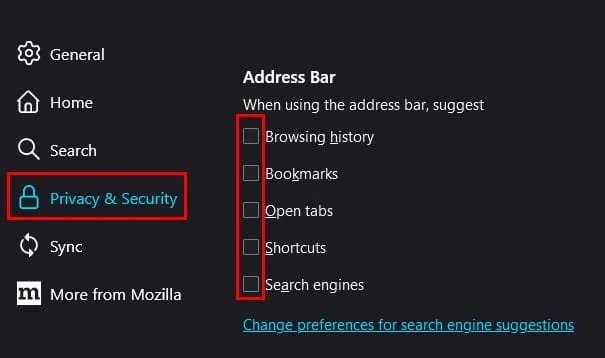

Išvalykite adresų juostos URL istoriją „Firefox“ ir išlaikykite savo sesijas privačias, sekdami šiuos greitus ir paprastus veiksmus.

Pasidžiaukite savo „Zoom“ susitikimais su keliomis linksmomis filtrų galimybėmis. Pridėkite aureolę arba atrodite kaip vienaragis per savo „Zoom“ susitikimus su šiais juokingais filtrais.

Kai išgirsite žodį slapukai, galbūt pagalvosite apie šokoladinius sausainius. Bet yra ir tokių, kuriuos rasite naršyklėse, padedančių jums sklandžiai naršyti. Šiame straipsnyje sužinosite, kaip sukonfigūruoti slapukų nuostatas Opera naršyklėje Android.

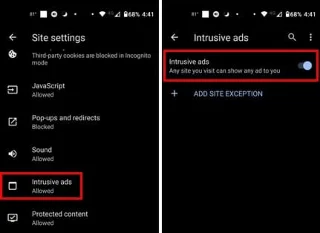

Kaip įjungti skelbimų blokatorių jūsų Android įrenginyje ir maksimaliai išnaudoti invazinių skelbimų parinktį Kiwi naršyklėje.

Žinodami, kaip pakeisti „Facebook“ privatumo nustatymus telefone ar planšetėje, lengviau valdysite savo paskyrą.

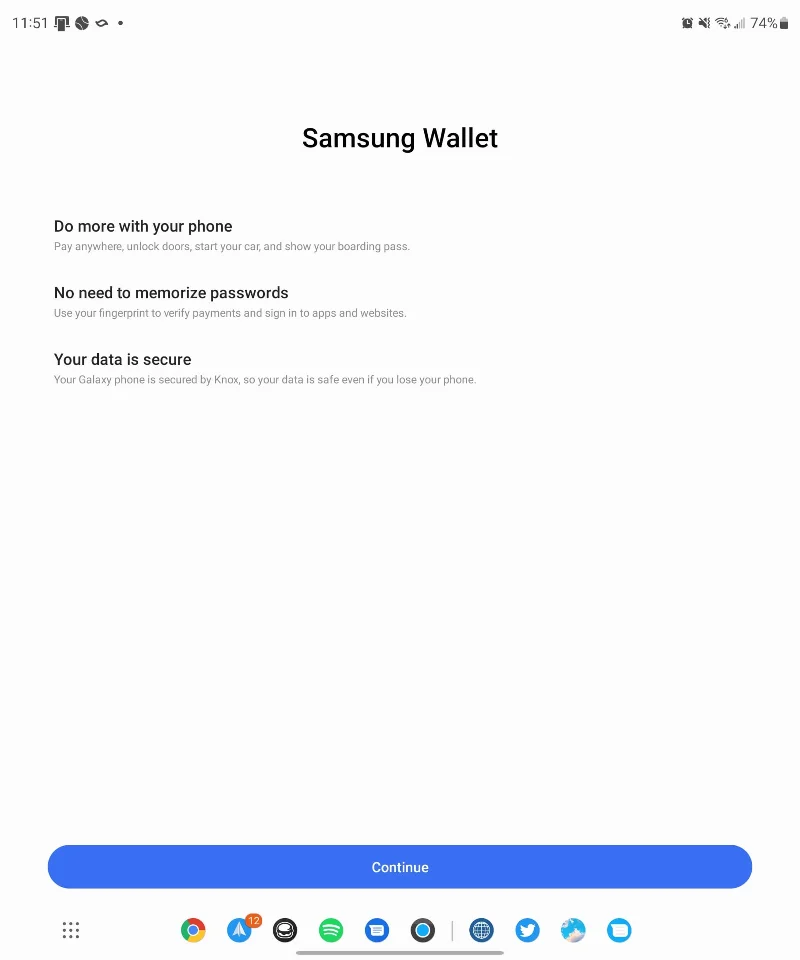

Ieškoti tinkamos kortelės kišenėje ar piniginėje gali būti tikras iššūkis. Pastaraisiais metais daugelis įmonių kūrė ir pristatė bekontaktės mokėjimo sprendimus.

Daugelis naujienų straipsnių minimi „tamsusis internetas“, tačiau labai mažai tikrai kalba apie tai, kaip jį pasiekti. Tai daugiausia dėl to, kad daugelis svetainių ten talpina neteisėtą turinį.

Jei USB garsai kyla be jokios priežasties, yra keli metodai, kuriuos galite naudoti, kad atsikratytumėte šio fantominio atjungto įrenginio garso.