Paprastas ir greitas „Android“ šakninio programavimo vadovas

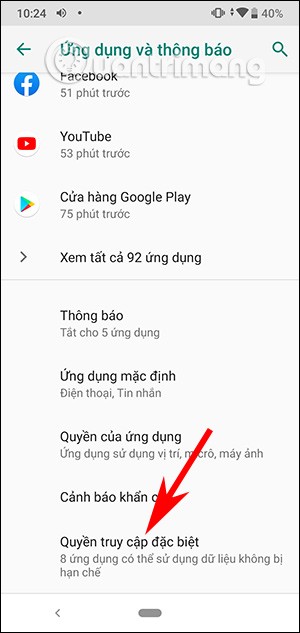

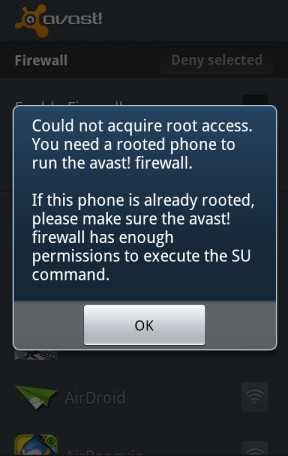

Įvedę root teises į „Android“ telefoną, gausite visišką prieigą prie sistemos ir galėsite paleisti daugybę programų, kurioms reikalinga root teisė.

Kiekvienam verslui, OS, įrenginiui ir technologijoms nuolat gresia užpuolimas. Tai ne tik kenkėjiška programa, bet ir kitos kibernetinio saugumo grėsmės ir tinklo pažeidžiamumas, kuriais įsilaužėliai gali pasinaudoti, kad pavogtų įmonės duomenis. Nepataisyti pažeidžiamumai yra didžiausia rizika bet kokiam verslui, OS. Todėl, norėdami apsisaugoti nuo tokių grėsmių, turime nuolat atnaujinti savo sistemą.

Pasinaudodami tokiais pažeidžiamumu, įsilaužėliai užpuolė LineageOS. Bendrovė tai pripažino tviteryje ir teigė, kad naujienos yra tikros, tačiau jie netgi teigė, kad įsilaužėliams dar nespėjus padaryti žalos, ataka buvo aptikta.

Kas yra LineageOS?

2016 m. gruodžio 24 d. oficialiai pristatyta pasirinktinės ROM „CyanogenMod“ įpėdinė „Lineage OS“ yra nemokama atvirojo kodo operacinė sistema. OS yra pagrįsta Google Android platforma ir yra prieinama išmaniesiems telefonams, priedams, planšetiniams kompiuteriams.

Galimos kūrimo versijos 109 modeliams su 1,7 mln. + aktyvių įdiegimų. Praėjusį mėnesį kūrėjai išleido „LineageOS 17.1“, pagrįstą „ Android 10“, buvo išleista.

Kada įvyko pažeidimas?

„Twitter“ žinutėje bendrovė pripažino, kad pažeidimas įvyko šeštadienio vakarą. Tačiau jis buvo aptiktas laiku; todėl jokios žalos nenustatyta.

Be to, operacinė sistema, OS versijos, pasirašymo raktai ir kt. nebuvo paveikti.

Ką pasakė įmonė?

„2020 m. gegužės 2 d., apie 20 val. PST, užpuolikas panaudojo įprastus pažeidžiamumus ir ekspozicijas (CVE) mūsų „saldstack“ pagrindiniame kompiuteryje, kad gautų prieigą prie mūsų infrastruktūros“, – sakė bendrovė.

Around 8PM PST on May 2nd, 2020 an attacker used a CVE in our saltstack master to gain access to our infrastructure.

We are able to verify that:

– Signing keys are unaffected.

– Builds are unaffected.

– Source code is unaffected.See https://t.co/85fvp6Gj2h for more info.

— LineageOS (@LineageAndroid) May 3, 2020

„Mes galime patikrinti, kad: pasirašymo raktai nepaveikti, versijos nepaveiktos, šaltinio kodas nepaveiktas“, – pridūrė „LineageOS“.

Kaip įvyko įsilaužimas?

Norėdami išnaudoti LineageOS, įsilaužėliai panaudojo nepataisytą pažeidžiamumą atvirojo kodo sistemoje, kurią teikia Saltstack, žinomos kaip Salt.

Druska naudojama automatizuoti ir valdyti serverius debesies serverių sąrankose, vidiniuose tinkluose ar duomenų centruose.

Kurios dvi nepataisytos spragos buvo išnaudotos?

Du nepataisyti pažeidžiamumai yra šie:

CVE-2020-11651 (autentifikavimo apėjimas)

CVE-2020-11652 (katalogo perėjimas) Sujungus

šias dvi priemones, užpuolikas gali apeiti prisijungimo procedūras ir paleisti kodą „Salt Master“ serveriuose, paliekant juos internete.

Šiuo metu internete veikia 6 000 „Salt“ serverių ir jie gali išnaudoti šį pažeidžiamumą, jei nebus pataisyti.

Kodėl verta taikyti „LineageOS“.

Kadangi ši atvirojo kodo OS prailgina mobiliųjų įrenginių eksploatavimo laiką ir funkcionalumą, prie jos atvirojo kodo bendruomenės prisijungę daugiau nei 20 skirtingų gamintojų. Žvelgiant į tai, įsilaužėliai nusitaikė į „LioneageOS“.

Ne tik šie užpuolikai netgi įdiegė užpakalines duris į nulaužtus serverius, bet ir įdiegė kriptovaliutų kasėjus.

Visa tai daro šią ataką antra pagrindine operacinės sistemos įsilaužimu. Visiškai sustabdyti šiuos išpuolius neįmanoma; todėl mums nereikia kreipti dėmesio į viską, kas mus supa.

Sužinojęs, kokie sudėtingi įsilaužėliai tapo, pradedu nerimauti, ar mes išminčius, ar ne? Ar turite tą patį klausimą protas? Taip, ką daryti, kad nuramintumėte savo protą ir išliktumėte saugūs, pasidalinkite patirtimi.

Įvedę root teises į „Android“ telefoną, gausite visišką prieigą prie sistemos ir galėsite paleisti daugybę programų, kurioms reikalinga root teisė.

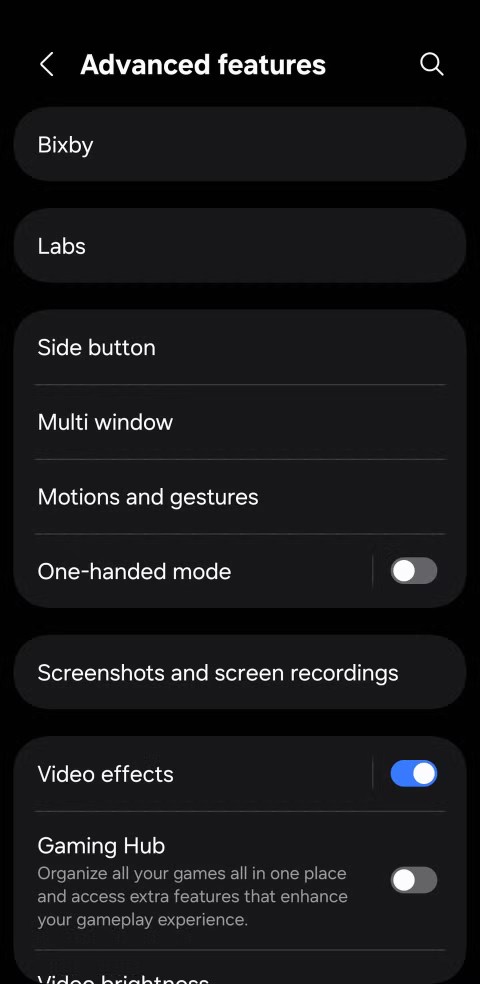

„Android“ telefono mygtukai skirti ne tik garsumui reguliuoti ar ekranui pažadinti. Atlikus kelis paprastus pakeitimus, jie gali tapti sparčiaisiais klavišais, skirtais greitai nufotografuoti, praleisti dainas, paleisti programas ar net įjungti avarines funkcijas.

Jei palikote nešiojamąjį kompiuterį darbe ir turite skubiai išsiųsti ataskaitą viršininkui, ką daryti? Naudokite išmanųjį telefoną. Dar sudėtingiau – paverskite telefoną kompiuteriu, kad galėtumėte lengviau atlikti kelias užduotis vienu metu.

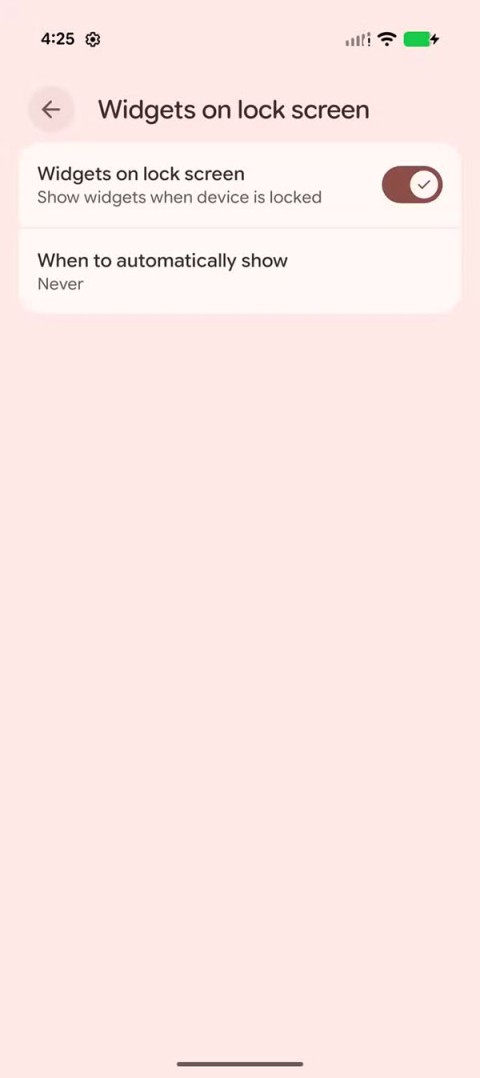

„Android 16“ turi užrakinimo ekrano valdiklius, kad galėtumėte keisti užrakinimo ekraną pagal savo skonį, todėl užrakinimo ekranas yra daug naudingesnis.

„Android“ vaizdo vaizde režimas padės sumažinti vaizdo įrašą ir žiūrėti jį vaizdo vaizde režimu, žiūrint vaizdo įrašą kitoje sąsajoje, kad galėtumėte atlikti kitus veiksmus.

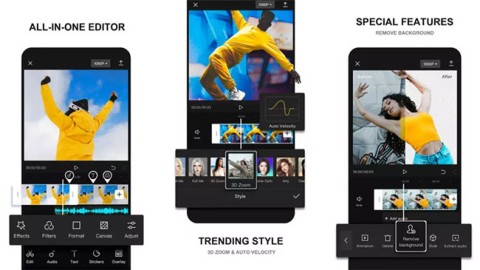

Vaizdo įrašų redagavimas „Android“ sistemoje taps lengvas dėka geriausių vaizdo įrašų redagavimo programų ir programinės įrangos, kurią išvardijome šiame straipsnyje. Įsitikinkite, kad turėsite gražių, magiškų ir stilingų nuotraukų, kuriomis galėsite dalytis su draugais „Facebook“ ar „Instagram“.

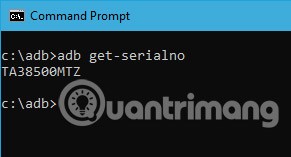

„Android Debug Bridge“ (ADB) yra galinga ir universali priemonė, leidžianti atlikti daugybę veiksmų, pavyzdžiui, rasti žurnalus, įdiegti ir pašalinti programas, perkelti failus, gauti šaknines ir „flash“ ROM kopijas, kurti įrenginių atsargines kopijas.

Su automatiškai spustelėjamomis programėlėmis. Jums nereikės daug ką daryti žaidžiant žaidimus, naudojantis programėlėmis ar atliekant įrenginyje esančias užduotis.

Nors stebuklingo sprendimo nėra, nedideli įrenginio įkrovimo, naudojimo ir laikymo būdo pakeitimai gali turėti didelės įtakos akumuliatoriaus nusidėvėjimo sulėtinimui.

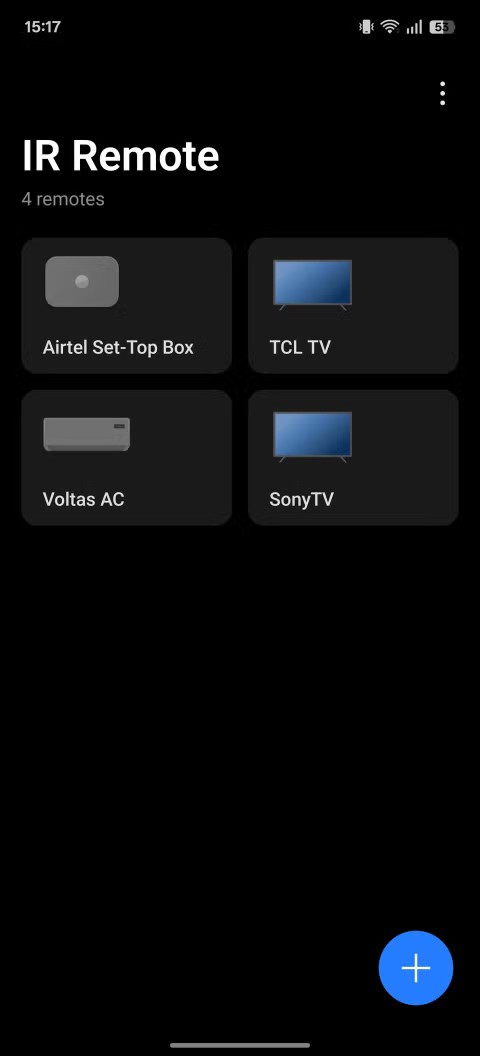

Šiuo metu daugelio žmonių mėgstamas telefonas yra „OnePlus 13“, nes be puikios aparatinės įrangos, jis taip pat turi jau dešimtmečius egzistuojančią funkciją: infraraudonųjų spindulių jutiklį („IR Blaster“).