Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

Miközben felkészülünk a nulladik napi fenyegetések, a népszerű kizsákmányolások és a halálos COVID-19 vírus elleni küzdelemre . A hackerek új technikákat fejlesztenek ki, hogy továbbadják a kártevőket az Ön gépein. Az 1499-ben bevezetett, de ősidők óta létező fogalom az új fegyver. Ezt „szteganográfiának” hívják, ezt az új technikát rejtett formátumú adatok küldésére használják, így azok nem olvashatók. A rejtett, rejtett és „grafika” jelentésű görög szó (steganos) kombinációja veszélyes új irányzattá válik.

Ma ebben a bejegyzésben megvitatjuk ezt az új határt, és azt, hogyan maradhat megvédve tőle.

Mi az a steganográfia?

Mint már szó volt róla, ez egy új módszer, amelyet a kiberbűnözők használnak rosszindulatú programok és számítógépes kémeszközök létrehozására.

Ellentétben a titkosítással, amely egy titkos üzenet tartalmát álcázza, a szteganográfia elrejti azt a tényt, hogy üzenetet továbbítanak, vagy rosszindulatú rakomány van a kép belsejében, hogy elkerülje a biztonsági megoldásokat.

Vannak történetek, amelyek szerint a Római Birodalomban ezt a módszert használták az üzenet titokban történő átadására. Kiválasztottak egy rabszolgát, aki átadja az üzenetet, és tisztára borotválták a fejbőrét. Amikor ezt megtették, az üzenetet a bőrre tetoválták, és amint a haj visszanőtt, a rabszolgát elküldték, hogy továbbítsa az üzenetet. A vevő ezután ugyanazt a folyamatot követte, hogy leborotválja a fejét és elolvassa az üzenetet.

Ez a fenyegetés annyira veszélyes, hogy a biztonsági szakértőknek egy helyre kellett gyűjteniük, hogy megtanulják a leküzdés módjait, és letiltsák az információk elrejtését.

Hogyan működik a szteganográfia?

Mára már világos, hogy a kiberbűnözők miért használják ezt a módszert. De hogyan működik ez?

A szteganográfia egy ötszörös folyamat – az ököllel támadók teljes kutatást végeznek célpontjuk után, ezt követően átkutatják, hozzáférnek, rejtve maradnak, elfedik a nyomaikat.

Publications.computer.org

Amint a kártevő végrehajtódik a feltört gépen, egy rosszindulatú mém, kép vagy videó letöltődik. Ezt követően a megadott parancs kicsomagolásra kerül. Ha a „print” parancs el van rejtve a kódban, akkor képernyőkép készül a fertőzött gépről. Miután az összes információt összegyűjtöttük, egy adott URL-címen keresztül elküldik a hackernek.

Erre a legutóbbi példa a 2018-as Hacktober.org CTF eseményből származik, ahol a TerrifyingKity-t egy képen csatolták. Ezen kívül megjelent a Sundown Exploit Kit, valamint az új Vawtrack és Stegoloader malware családok is.

Miben különbözik a steganográfia a kriptográfiától?

A szteganográfia és a kriptográfia alapvetően ugyanazt a célt szolgálja, azaz az üzenetek elrejtését és harmadik félnek való továbbítását. De az általuk használt mechanizmus más.

A kriptográfia az információt titkosított szöveggé alakítja, amely nem érthető meg visszafejtés nélkül. Noha a Steganography nem változtatja meg a formátumot, elrejti az információt oly módon, hogy senki sem tudja, hogy rejtett adatok vannak.

| SZTEGANOGRÁFIA | KRIPTOGRÁFIA | |

| Meghatározás | Technika információk elrejtésére képben, videóban, mémben stb | Egy technika az adatok titkosított szöveggé alakítására |

| Célja | Nyomon követés nélkül adja tovább a kártevőt | Adat védelem |

| Adatok láthatósága | Semmi esély | Biztosan |

| Adatstruktúra | Nincs változás az adatszerkezetben | Módosítja a teljes szerkezetet |

| Kulcs | Választható | Szükséges |

| Kudarc | Amint egy titkos üzenetet felfedeznek, bárki hozzáférhet | Dekódoló kulcs használatával titkosított szöveg olvasható |

Egyszerűen fogalmazva, a szteganográfia erősebb és összetettebb. Könnyen megkerülheti a DPI rendszereket stb., mindez a hackerek első számú választásává teszi.

A szteganográfia természetétől függően öt típusra osztható:

Ahol a bűnözők információkat rejtenek el

Van mód a szteganográfia meghatározására? Igen, többféleképpen is azonosítható ez a vizuális támadás.

A szteganográfiai támadások észlelésének módjai

Hisztogram módszer – Ezt a módszert khi-négyzet módszernek is nevezik. Ezzel a módszerrel a teljes képrasztert elemzi. A rendszer leolvassa a két szomszédos színnel rendelkező pixelek számát.

safelist.com

A ábra: Üres hordozó B ábra: Megtöltött hordozó

RS-módszer – Ez egy másik statisztikai módszer, amelyet a hasznos teherhordozók kimutatására használnak. A képet pixelcsoportokra osztják, és speciális kitöltési eljárást alkalmaznak. Az értékek alapján az adatokat elemezzük, és szteganográfiás képet azonosítunk

Mindez egyértelműen mutatja, hogy a kiberbűnözők milyen ügyesen használják a szteganográfiát a rosszindulatú programok továbbadására. És ez nem fog abbamaradni, mert nagyon jövedelmező. Nem csak ezt, hanem a steganográfiát is használják terrorizmus, explicit tartalmak, kémkedés stb. terjesztésére.

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

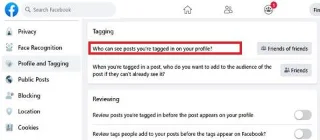

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

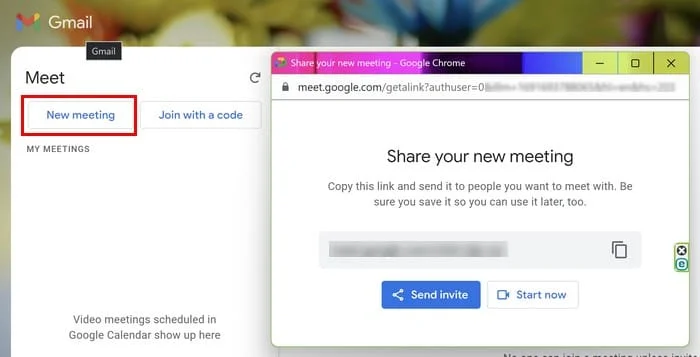

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

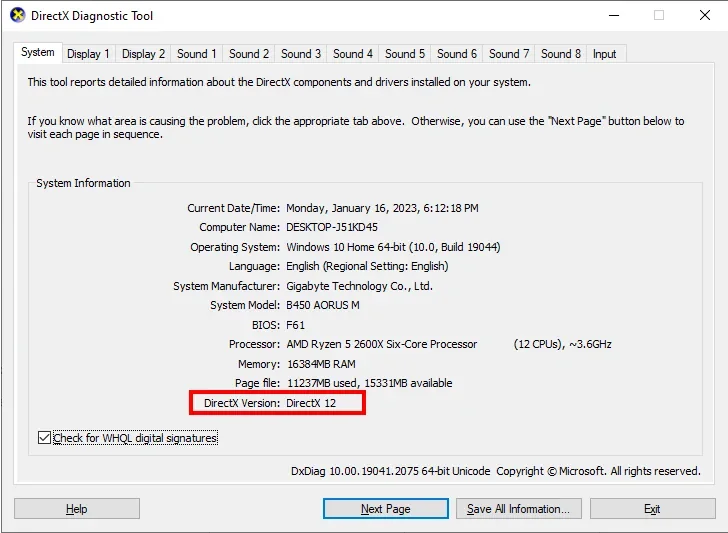

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

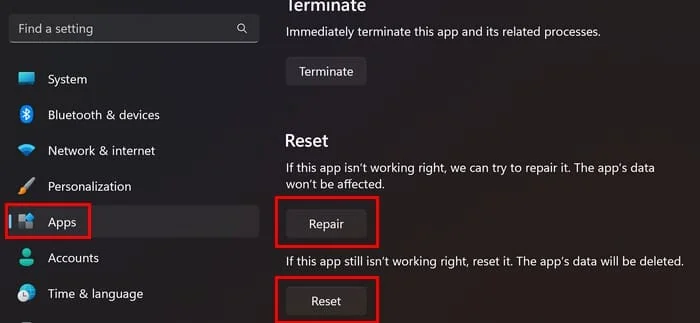

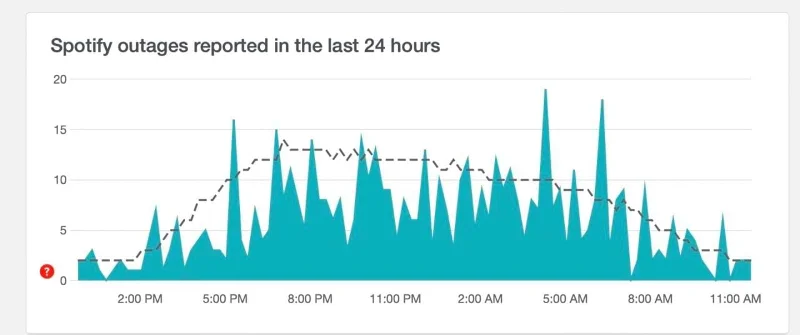

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

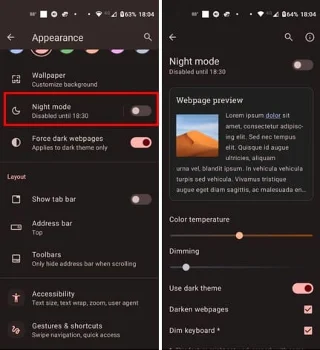

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

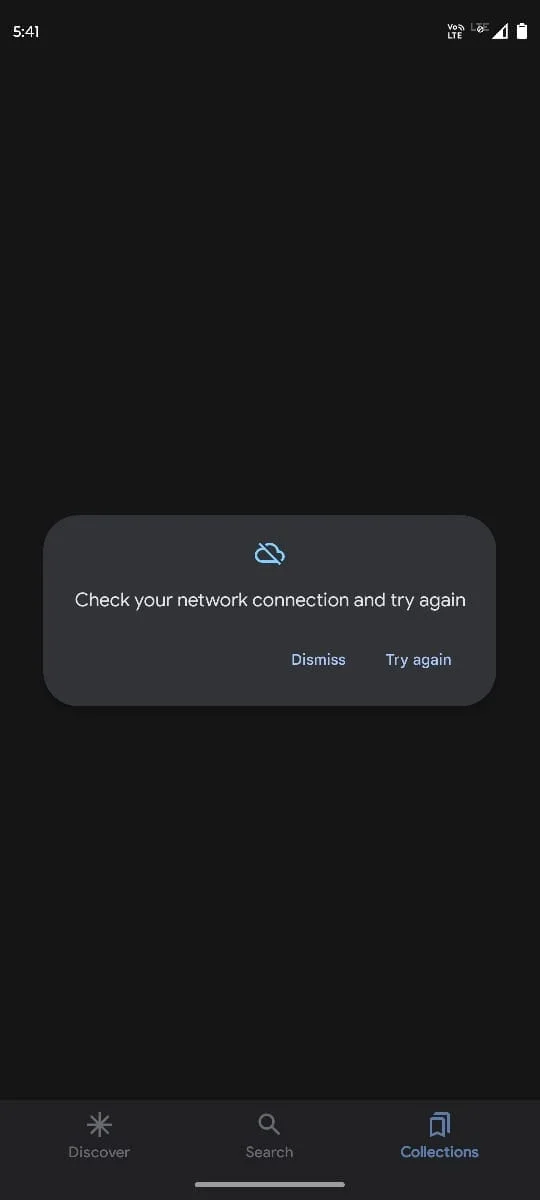

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

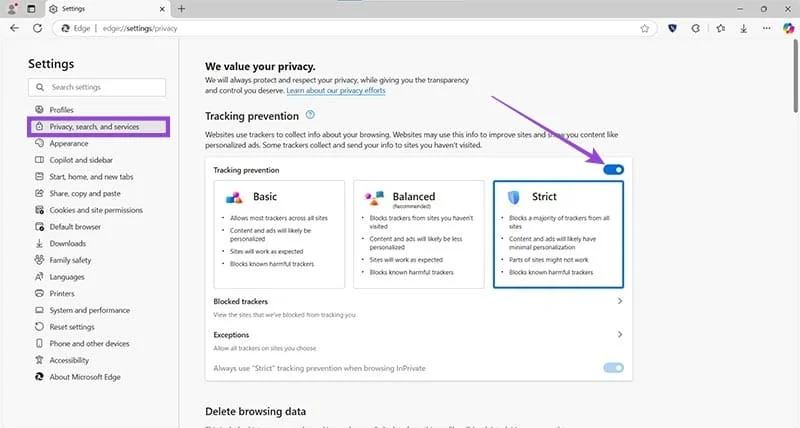

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

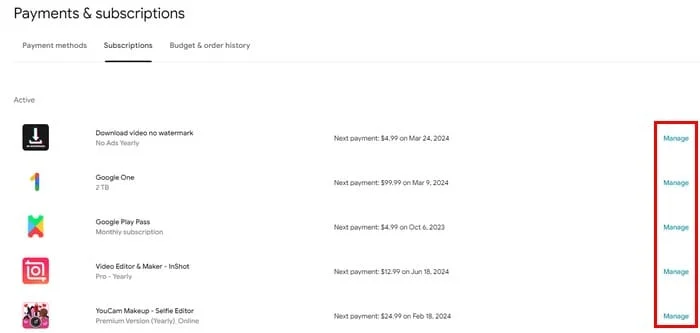

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.