Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

Manapság az emberek tele vannak ötletekkel, hogy saját vállalkozást indítsanak, abban a reményben, hogy kemény vállalkozókká válhatnak. Az IoT, valamint a kínált alkalmazások és szolgáltatások növekvő elterjedése miatt minden kis-, közép- és nagyvállalkozás célja, hogy ezeket az eszközöket használja a stressz enyhítésére operatív munkája során. Ez magában foglalja az adminisztrációt, az adatok megfigyelését és tárolását, az üzleti tevékenységek működtetését és a számlákat. Mindezek kezelése és vezérlése egyszerű és jobb hozzáférést biztosít szoftveren és számítástechnikai hálózatokon keresztül. Minél nagyobb a vállalkozás, annál kereshetőbbé és elérhetőbbé válik a jelenléte az interneten keresztül. A legnagyobb kérdés, amelyet egy vállalkozástulajdonosnak fel kell tennie magának: „Mennyire biztonságos a vállalkozásom?”. Nem, nem az Ön irodahelyiségének biztonságáról van szó, hanem a vállalata internetes jelenlétének biztonságáról. A világban,ransomware a szerverén. Egyetlen jogsértés, és az egész életed a torzulás szélén áll. Menjünk bele, és nézzük meg, mennyire biztonságos az Ön vállalkozása vagy üzleti vállalkozása?

Mi az a Ransomware?

Kép: PixelPrivacy

A Ransomware, amint azt az előtag is sugallja, egy támadás a webszerver ellen egy lehetséges kereslet miatt

"Váltságdíj". Ez olyan, mintha az emberrablók pénzt követelnének a túsz életéért cserébe. Ebben a forgatókönyvben a túsz a vállalkozásának üzleti döntésekre, pénzügyekre, számlákra, folyamatban lévő projektekre, korábbi teljesítményekre és fogyasztói információkra vonatkozó adatai. Másrészt az emberrabló egy rosszindulatú kód vagy vírus, amelyet egy ismeretlen támadó juttat el a rendszerébe. Így most a fájljaiért, a kapcsolódó adatokért, a bizalmas fiókokért és a vállalati hálózathoz való hozzáférés visszaszerzéséért cserébe tetemes összeget kell fizetnie a támadónak az általa kért fizetési móddal. Nem ismerheti meg a támadó személyazonosságát, aki valószínűleg kívül esik személyes és jogi hatókörén kívül, és most nincs más választása, mint fizetni. Így működik a ransomware.

Ransomware támadások és fenyegetések a vállalatok számára

A „Ransomware” szó nem új keletű, de súlyos címlapokra került 2017-ben, amikor a WannaCry nevű számítógépes féreg több ezer vállalatot és számítási rendszerüket fertőzte meg világszerte, és számtalan váltságdíjat követelt az újbóli hozzáférésért és az adatok helyreállításáért cserébe. a feltört fájl.

Kép: Comodo Enterprise

A ransomware támadások számos fenyegetést jelentenek az Ön vállalkozására:

Kép: ThreatPost

A zsarolóprogramok veszélye leginkább azokat a vállalkozásokat fenyegeti, amelyek teljes üzleti modellje számítástechnikai hálózatokon és online átjárókon alapul, ilyenek például az e-kereskedelem, az online kereskedők, a szoftverfejlesztők és az informatikai támogatási szolgáltatók. Az ilyen szervezetekben a zsarolóprogramok súlyos anyagi károkat okoznának, mivel csak korlátozott áramszünet lenne.

Olvassa el még: -

A valaha történt legnagyobb zsarolóvírus-támadások 2017-ben a Ransomware Year néven ismertek, és súlyos támadásokat figyeltek meg szerte a világon. Nincsenek jelek...

A Ransomware hanyatlásának mítosza

Kép: szénfekete

A WannaCry támadást követően viszonylag kevesebb jelentés érkezett az ilyen szerverfeltörésekről és váltságdíj-követelésekről, amelyek végül arra késztették az embereket, hogy azt higgyék, hogy „a ransomware végleg eltűnt”. Ez határozottan NEM így van. Amikor a 2017-es WannaCry feltörése megtörtént, a széles körű médiavisszhang oka az volt, hogy különböző kormányzati tulajdonú szerveket ugyanaz a támadás érte, és az ő felelősségük, hogy az információkat a nyilvánosság elé tárják. De mi van akkor, ha valakinek van egy kereskedelmi vállalkozása, és vállalkozását egy ransomware kóddal feltörik? Az ilyen vállalkozásnak nincs nyilvános bejelentési kötelezettsége. Miért? A dühös fogyasztók megtartása és a helyzet falak közé szorítása. Vagyis nulla médiavisszhang, nincs köztudat, és végül egy olyan mítosz alapos megalapozása, amely szerint a ransomware csak régi beszéd. A zsarolóvírus azonban él, és jelenleg veszélyt jelent az Ön vállalkozására.

Hogyan csaphat le a Ransomware az Ön vállalatára

1. RDP

Kép: Meztelen biztonság

Az RDP a Remote Desktop Control rövidítése. Lehetővé teszi, hogy a szerveren keresztül hozzáférjen számítógépéhez egy másik rendszeren, amely egy biztonsági kódon keresztül érhető el. Alapvetően otthon ülve bejelentkezhet az irodai számítógépére a személyes laptopján. A legtöbb vállalat rendelkezik ilyen szabályzattal, amely lehetővé teszi a személyzet azonnali hozzáférését, és a vészhelyzetek azonnali kezelését az egyszerű és hordozható rendszer-hozzáférés révén. Igen, van jelszavas védelemük, de a támadónak minden eszköze megvan, hogy ezt felülmúlja, és több száz kombinációval próbálkozna, hogy áttörje ezt a falat. Valójában a WannaCry támadók 40 000 kísérletet tettek a vállalatok RDP-hozzáférésére, mielőtt titkosították volna adataikat.

2. E-mail

Az e-mail a legkényelmesebb és legszélesebb körben használt médium a vállalati információk, fájlok és adatok tagok közötti gyakori kommunikálására. Másrészt ez a legegyszerűbb módja a zsarolóprogramok rosszindulatú kódjának rendszerben történő elküldésének. A ransomware akkor kerül telepítésre, ha Ön átirányít egy linkre egy csatolt levélben, vagy letölt egy csatolt fájlt. Ha ez megtörtént, az egész rendszert, valamint az adott levélben regisztrált egyéb alkalmazásokat vagy eszközöket egyszerre feltörik, és Ön ki van zárva a hálózatból.

3. Ellátási lánc

Kép: ThreatPost

Az ellátási lánc a vállalatirányítás és a költségvetés-gazdálkodás legfontosabb eleme. A vállalati működés teljes alapja az ellátási lánc hatékonyságától függ. Az ellátási lánc alapvetően minden folyamatot meghatároz, az első karcolástól a végtermék kiszállításáig, kizárólagos megrendelésben. Ezek a folyamatok különböző szinteken rendezik el a vállalati adatokat, amelyeket aztán a készletszükségletek, a költségvetés elosztása, a szükséges munkaerő, a piaci igények, a működésen belüli változások és a fogyasztói válaszok előrejelzésére használnak. Mostantól minden kis- és nagyvállalatnak szüksége van webes támogatásra az ilyen adatok tárolásához és gyűjtéséhez, valamint minden vállalati szinten való megosztásához. A ransomware támadások az ezeket az adatfolyamatokat futtató szoftvereket célozzák meg, és ellopják vagy titkosítják azokat. Most, mivel a vállalati döntéseihez szükséges teljes alapja eltűnt,

Olvassa el még: -

Számítógépe zsarolóvírus elleni védelmének különféle módjai A rosszindulatú programok fertőzésének kockázata elkerülhetetlen – ez azonban nem jelenti azt, hogy nem védheti meg Windows számítógépeit a támadásoktól. Kövesse...

4. Drive-By Factor

Ez akkor fordul elő, ha egy ismeretlen webhelyet a rendszerben bárkin keresztül érnek el. Ezek a webhelyek egy „exploit kit”-tel vannak beágyazva, egy víruskóddal, amely megrongálja a rendszert, amint a webhelyre mutató hivatkozás betöltődik. Egy ilyen webhelyre e-mailben és átirányítási hivatkozásokon keresztül lehet irányítani. Az elavult böngészők és operációs rendszerek, vagy a rosszindulatú programok elleni védelmi intézkedések hiánya gyakran a rendszer sebezhetőségéhez vezet az ilyen típusú támadásokkal szemben.

5. Felhő

Kép: CNBC

Felhő, a mennyország a vállalkozása hatalmas mennyiségű és méretű adatának. A vállalatokat gyakran félrevezetik a felhőszolgáltatók, hogy az online adattárolás „teljesen biztonságos”. Ez azonban nem így van, ha nem tesznek megfelelő intézkedéseket. A zsarolóvírus-támadások könnyen túlszárnyalhatják a felhőfalakat egy brute-force támadáson keresztül, ahol a jelszót újra és újra kitalálják, amíg a megfelelő kombináció a helyére nem kerül. Tehát abban az esetben, ha vállalkozása ingyenes vagy olcsó felhőszolgáltatást vesz igénybe külső védelem nélkül, érdemes lehet hamarosan ellenőrizni a biztonsági adatait.

Védelem a Ransomware ellen

1. Több- vagy kéttényezős hitelesítés

Használjon legalább kéttényezős hitelesítést az e-mailek, szerverrendszerek, felhőtárhely és a vállalat egyéb szoftverfájljainak eléréséhez. Győződjön meg arról, hogy a hitelesítés nem SMS-alapú, hanem kemény biztonsági kérdéseket igényel.

2. Virtuális magánhálózat (VPN)

Kép: Közepes

Ez megakadályozná az RDP támadásokat. Győződjön meg arról, hogy a rendszer egy távoli számítógépről érhető el egy irányított VPN-en, és nem egy nyílt kiszolgálón. Az ilyen típusú hálózatokba a támadók nehezen tudnának behatolni.

3. Hálózati szegmentáció

A nehéz és költséges, de nagyon megbízható technika, a hálózati szegmentálás alapvetően lehetővé tenné a különböző vállalati műveletek és fájljainak több hálózaton való felosztását. Ily módon, ha valamelyik hálózatát támadás éri, megfékezheti és korlátozhatja a károkat azáltal, hogy nem engedi továbbterjedni.

4. Tűzfalak

A legalapvetőbb megközelítés a hálózat tűzfalának megakadályozása rosszindulatú programok elleni intézkedésekkel. Az ilyen intézkedések észlelnék a káros fájlokat, blokkolnák az ismeretlen forrásokat és webhelyeket, és blokkolnák az ismeretlen fájlformátumok letöltését az interneten keresztül. Ez egyfajta komplett felügyeleti csomagot kínál vállalkozásának.

5. Monitoring és foltozás

A rendszeres monitorozás elengedhetetlen a vállalati hálózat biztonságának biztosításához. A megfigyelés során talált kiskapukat be kell foltozni, vagy bizonyos értelemben ki kell javítani, mielőtt a feltörések és kiberlopások révén kárt okoznának. A javítás magában foglalja a VPN-ek, az operációs rendszerek, a tűzfalvédelmi eszközök, a böngészők és más, a vállalaton belül használt alkalmazások és szoftverek verzióinak rendszeres frissítését és frissítését is.

6. Biztonsági mentés

Kép: Trilogy Technologies

Bár hatalmas tárhelyet igényel, és offline is. A fontos adatokat azonban csak offline lehet tárolni, így teljes összeomlás esetén nem kell mindent a nulláról felépíteni.

Olvassa el még: -

Technikák a Mac számítógép zsarolóvírus-támadás elleni védelmére A rosszindulatú programok utat találtak a Mac-re, ezért a felhasználók vigyázzanak! Olvassa el ezt a cikket, hogy megtudja, hogyan maradhat védett...

Szabályzat ellenőrzése: Hogyan reagáljunk egy zsarolóvírusra

A vállalatoknak szabályzatokra van szükségük annak biztosítására, hogy vállalkozásuk minden egyes portálja biztonságban maradjon a zsarolóprogramok által okozott legkisebb károkkal szemben.

Kép: Phoenix Nap

Az igényeknek engedni nem megoldás!

Kép: GFI Techtalk

A támadók fizetése nem megvalósítható megoldás arra, hogy valaki megmentse vállalkozását egy katasztrofális gazdasági kudarctól. Mi van, ha a támadó soha nem tervezi visszaadni a hozzáférést. Sok esetben még a támadónak sincs módja visszaszerezni az adatait. Tehát, ahogy a legtöbb hatóság javasolja, NE engedjen a támadó követeléseinek. Ezzel nem csak a pénzét kockáztatná az adatok miatt, hanem elősegítené a bűnözői tevékenységet, ugyanakkor előnyt adna a támadónak Önnel szemben, hogy a jövőben ismét megfenyegesse.

A következő lépés

Kép: Axiom Cyber Solutions

A rosszindulatú kódok, rosszindulatú programok és az elavult technológia növelte a vállalatok online jelenlétének sebezhetőségét. Most nagyon fontos, hogy tisztában legyünk a ransomware-ekkel és fenyegetéseivel. Napról napra új kiberfenyegetés jelenik meg, amelynek célja a vállalati gazdaságok torzítása és a cégtulajdonosok leminősítése. Az állam által finanszírozott támadások fokozták az ilyen támadások kockázatát, mivel a nemzetek közötti háború mára gazdaságisá vált. Szükséges tehát gondoskodni arról, hogy minden eszköz, rendszer, azonosító, pénzügyi portál és felhőtárhely rendszeresen tűzfallal és foltozással védett legyen a ransomware kockázatok visszaszorítása és a vállalkozások kockázatmentes internetes zónában való működésének elősegítése érdekében.

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

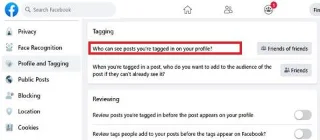

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

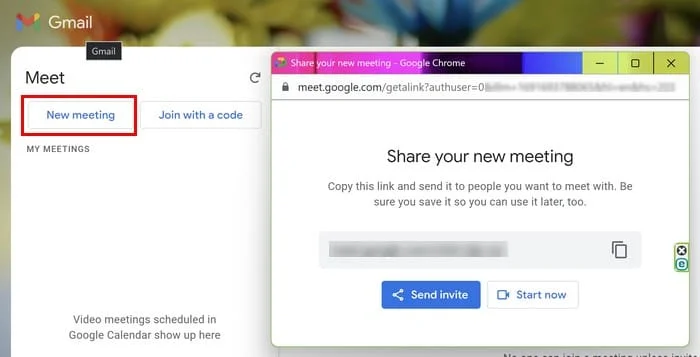

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

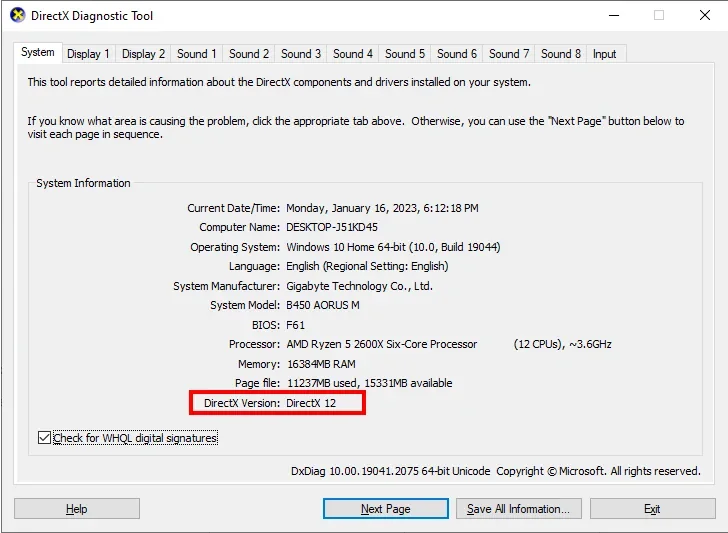

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

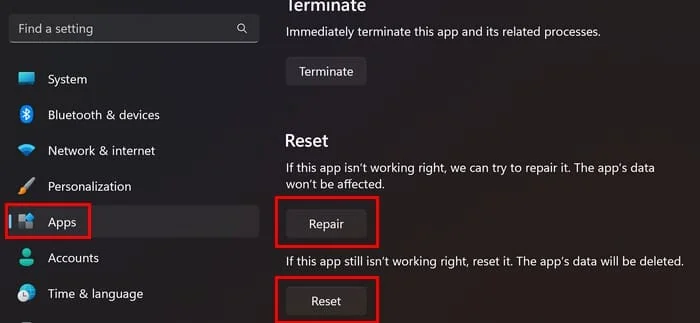

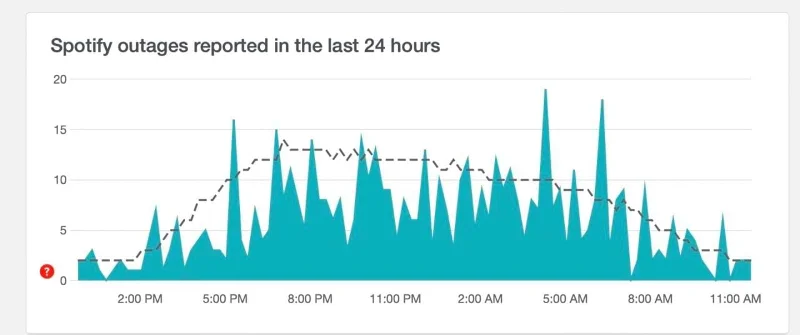

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

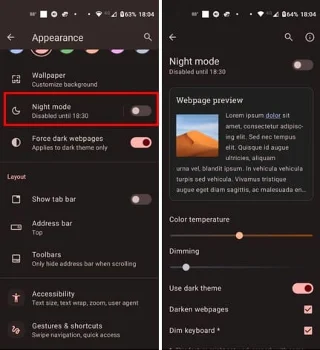

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

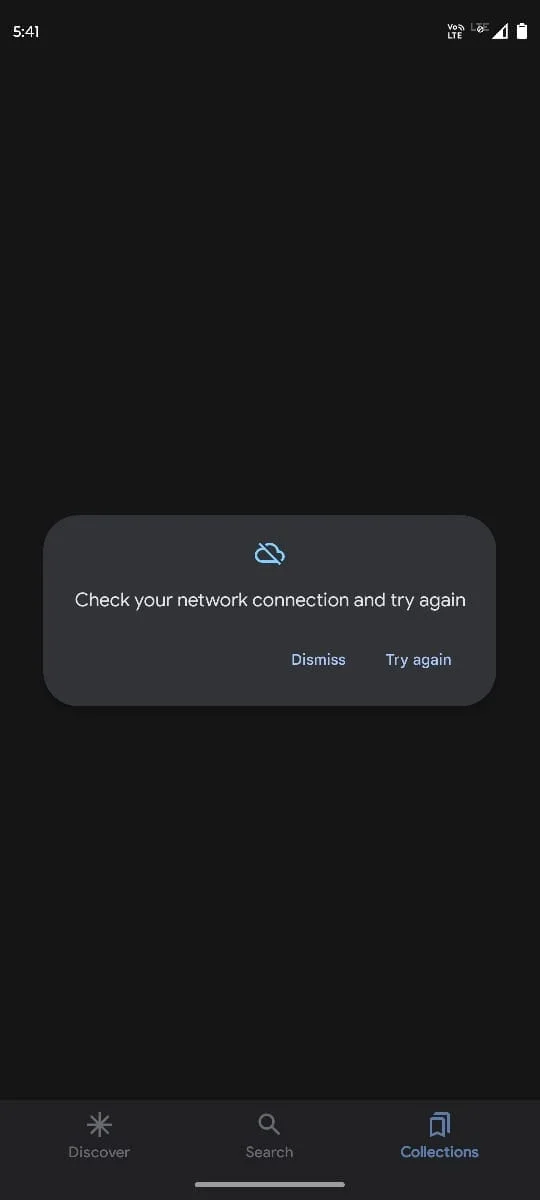

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

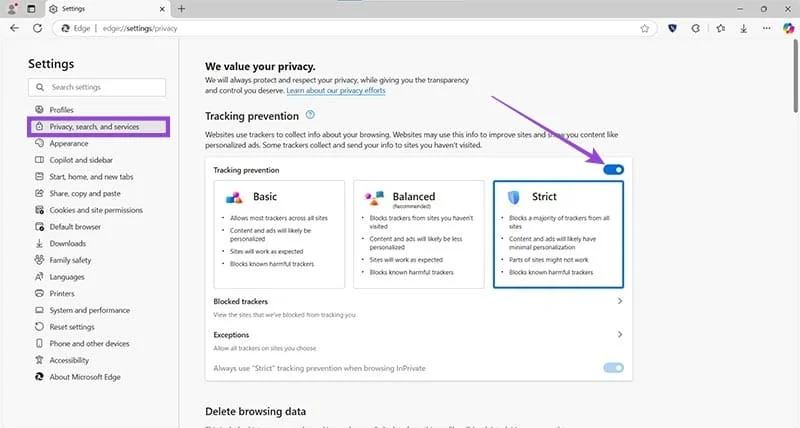

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

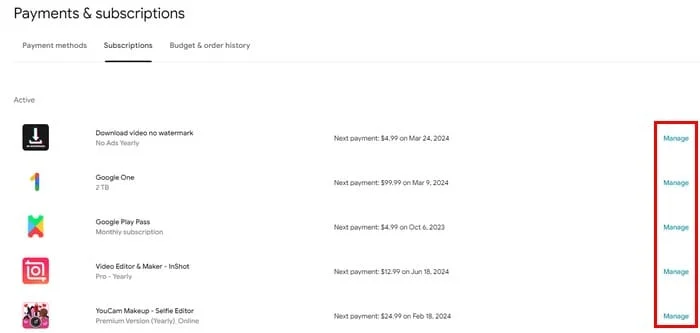

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.