Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

Az élet ma automatizáltabbá vált, mivel a világ teljesen digitális fázisban fejlődik. Amennyire sok szempontból előnyös, új fenyegetéseket is bevezet a társadalomba. Ezelőtt a betörők voltak az egyetlenek, akikre figyelni fog, és akiktől megvédi a holmiját, most azonban van egy másik típusú betörő, amely ravaszabb és néha arctalan, hackerek.

A hackelés veszélyt jelent bárki digitális rendszerére és hálózatára. A biztonsági hackerek célja, hogy megsértsék egy számítógépes rendszer védelmét, hogy behatolhassanak abba. Ezért fontos megvédeni a rendszereket, hogy távol tartsák a hackereket.

A hackerek többféle technikával is bejuthatnak a hálózatba, de általában nyitott portokon keresztül lépnek be. Tudja meg, mik ezek, miért célozzák őket, és hogyan biztosíthatja őket.

Tartalom

Mik azok a nyitott portok és miért jelentősek?

Amikor meghallja a port szót, könnyen feltételezheti, hogy ez egy eszköz, például Ethernet - port vagy USB-portok oldalán lévő lyuk . De vannak virtuális portok is, amelyek fontosak online. A virtuális portok azok az útvonalak, amelyeken a kommunikáció az interneten keresztül megy.

Vannak nyitott és zárt portok. A nyitott portok azt jelentik, hogy ezeket használják, míg a zártak ingyenesek. A portoknak nyitottnak kell lenniük a hálózatok megfelelő működéséhez. Ha egy port le van zárva, nem tudja megfelelően elküldeni a megfelelő információkat.

Miért támadják meg a hackerek a nyitott portokat?

Azt mondják, a nyitott portok veszélyesek. Ez bizonyos értelemben igaz. Ha az interneten keresel, sok olyan keresési eredményt találna, amely erre utal, de valójában nem károsak a rendszerre.

Mint fentebb említettük, ezekre az adatok zökkenőmentes továbbításához van szükség. Azonban kockázatot jelentenek, és sebezhetővé tehetik a számítógépes hálózatot a rosszul konfigurált szerverek és az alacsony biztonság miatt.

Mivel a portok nyitva vannak, a hackerek kihasználhatják a rendszer előnyeit, és többféle kizsákmányolást hajthatnak végre:

1. Vírus terjesztése

A hackerek egy nyitott porton keresztül terjeszthetik a rosszindulatú programokat . Ebben az a veszélyes, hogy kezdeti észlelés nélkül könnyen bejuthatnak a szükséges nyitott portokba. A vállalatok és intézmények mindig keresik ezt a fajta fenyegetést, amely egyre népszerűbb.

2. Összeomlási kiszolgálók

A számítógépes rendszereknek biztonsággal kell rendelkezniük a feltörések elleni küzdelemhez. A biztonsági szinttől és a hacker szakértelmétől függően azonban egy számítógépes rendszer leeshet és összeomolhat. Meghibásodhat, vagy teljesen használhatatlan.

Az adatvédelem forró kérdés, mivel szinte mindenki személyes és fontos adatai online vannak. A sebezhető szerverekkel bizalmas adatokat lehet kiadni vagy elvinni. Új információk is elhelyezhetők a szerveren belül. A hackerek szerkeszthetik az Ön adatait, és hozzáadhatnak egy nem hitelesített fájlt, amely félrevezetheti a felhasználókat és megzavarhatja a rendszert.

Használhatja a NordVPN-t vagy más virtuális magánszolgáltatókat az online forgalom minimalizálására, és elfedheti IP-címét, így nem lesz könnyű megtalálni. Számos módja van az adatok védelmének.

Hogyan védhetjük meg a nyitott portokat a feltöréstől?

A hackerek átvizsgálhatják hálózatait, és megkereshetik a behatoláshoz szükséges nyitott portokat. Létfontosságú, hogy tudja, hogyan védheti meg rendszerét a feltöréstől, és védheti hálózatát. Íme három lépés, amelyet követhet a virtuális portok biztonsága érdekében :

1. Jelölje be a Megnyílt portok elemet

Az első dolog, amit meg kell tennie, egy port vizsgálat. A port-szkennelés olyan, mintha valakinek kopogtatnánk, van-e otthon valaki. Ez annak megállapítására szolgál, hogy vannak-e nyitott portok. Azt is ellenőrizheti, hogy ezek a portok küldenek-e vagy fogadnak-e adatokat.

2. Ismerje meg a portokat

Mielőtt bezárhatja a portokat, ismernie kell őket. A szokásos nyitott portok a következők:

Nem kell minden portot megnyitni ahhoz, hogy a hálózat működjön, ezért tudja, hogy milyen portokat kell használni, és ezek milyen hatással vannak a szerverére. A porthasználat meghatározása során azonosítani fogja a protokolljaikat és folyamataikat is.

A fenyegetéseket akkor találhatja meg, ha ismeri a portok működését. Segít megvédeni a rendszert, amikor megtanulja ezeket, mert ha egy másik folyamatot vagy protokollt talál, a rendszer figyelmezteti a rendszerben előforduló lehetséges fenyegetésekre.

3. Tudja, melyek vannak veszélyben

Az utolsó lépés, amit megtehet a rendszer védelme érdekében, az, hogy bezárja a nyitott, veszélyeztetett portokat. Vannak olyan platformok, amelyek a portok lezárására használhatók. Könnyebb bezárni őket, ha tudjuk, hogy melyek kapcsolódnak a fenyegetésekhez.

Mivel tudja, mely portok szükségesek a megnyitáshoz, és melyek nem szükségesek a megnyitáshoz, most bezárhatja azokat a védelem növelése érdekében anélkül, hogy a rendszer működési képességét veszélyeztetné.

Ijesztő belegondolni, hogy veszély leselkedik a számítógépére. Érthető, mert nem látszik. Az emberek olyan szabadon használják a technológiát, hogy hajlamosak megfeledkezni arról, hogy megfelelő óvintézkedések nélkül veszélybe sodorhatják magukat.

A hackerek vírusokat juttathatnak a nyitott portokon keresztül, ami a rendszer összeomlásához vezethet. Az Ön adatai azért is sérülékenyek, mert a hackerek privát adatokat adhatnak ki a nyilvánosság számára. Amit tehetnek, riasztóak, de mindezek megelőzhetők.

Fontos, hogy tájékozódjon az internetezés kockázatáról. Ha ismeri a hacker által a rendszerében okozott lehetséges károkat, előkészítheti számítógépes rendszerét. A portok biztonsága érdekében a három lépést követheti: ellenőrizze a nyitott portokat, ismerje meg a használatukat és folyamatukat, majd zárja be a portokat. Digitális lábnyomát privát platformokkal is lesöpörheti.

A hackerek rendelkeznek azzal a tudással, hogy feltörjék a rendszert. Bölcs dolog lenne felszerelni magát. Felbérelhet informatikai szakértőket a hálózatok megerősítésére és a portok ellenőrzésére. Vigyázzon számítógépes rendszereire, és óvja meg őket a hackerektől.

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

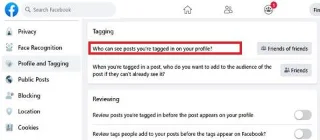

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

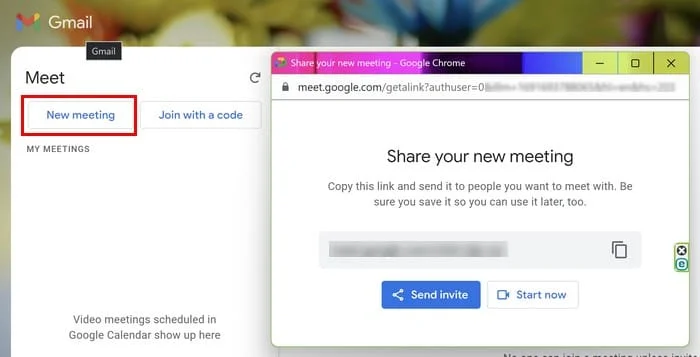

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

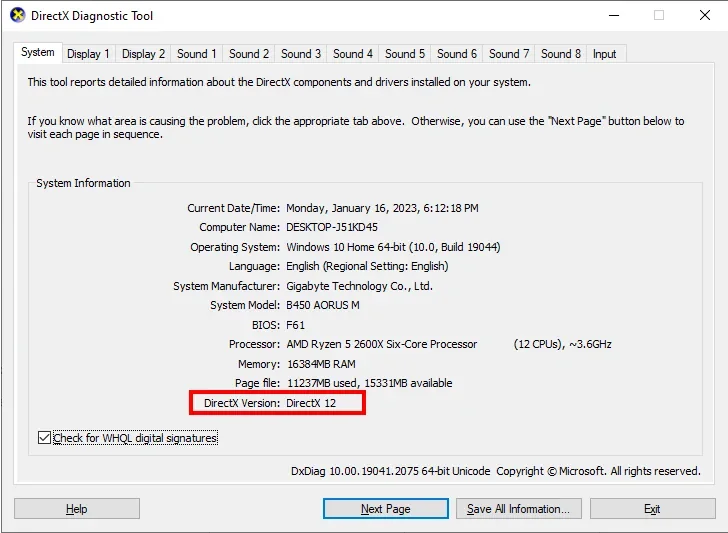

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

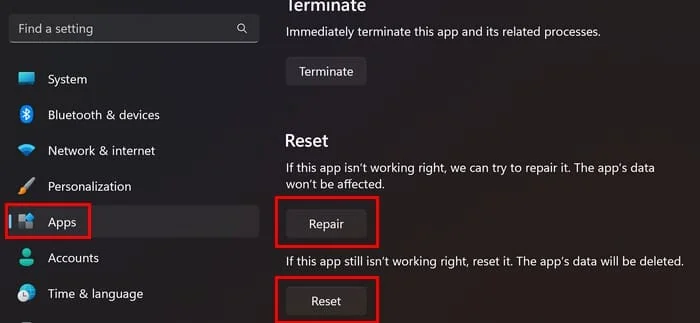

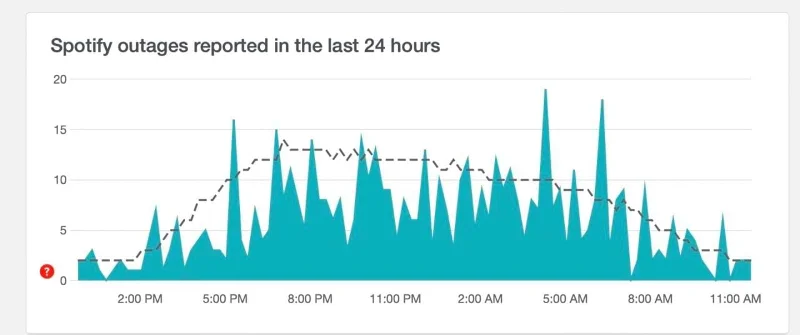

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

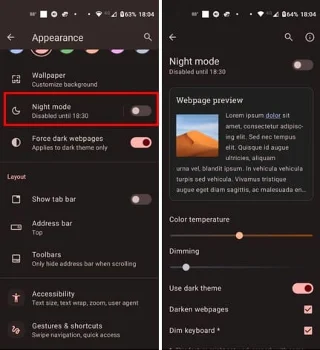

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

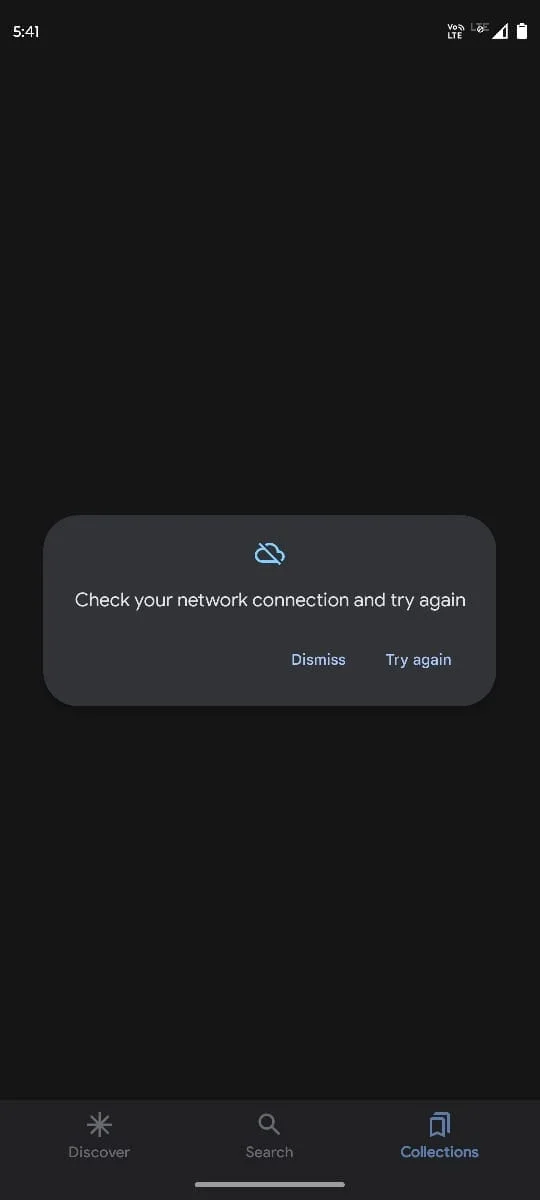

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

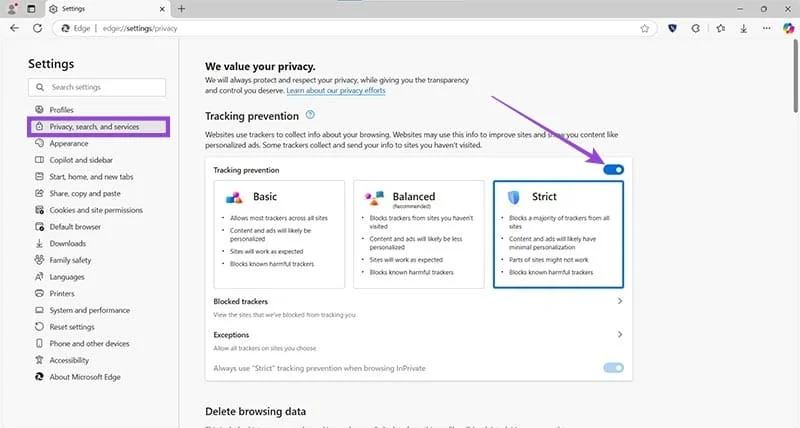

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

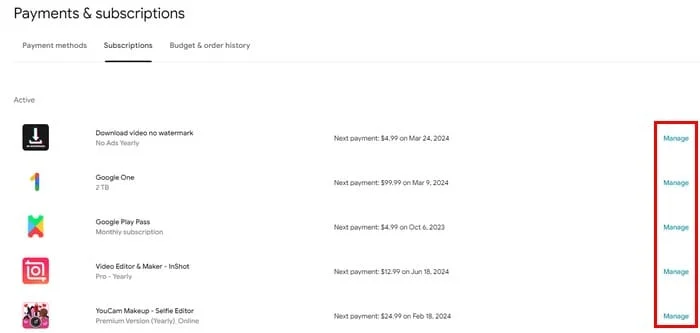

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.