Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

A felhő megváltoztatta a vállalatok működését, valamint a funkciók és az üzleti döntések végrehajtását. A felhőalapú számítástechnika által kínált alkalmazások és szolgáltatások agilisabbá, gyorsabbá és interoperábilisabbá tette a modern üzletet. A felhőalapú házon belüli információmegosztó platformoktól a könnyű adatbázis-tárolást, -keresést és -kezelést biztosító rugalmas erőforrásokig a felhő új, űrkorszakbeli környezetet kínál a vállalatoknak üzleti tevékenységeik lebonyolításához.

Ahogy nőtt a kereslet az ilyen webalapú üzleti architektúrák iránt, úgy nőtt a felhőszolgáltatások fejlesztőinek és szolgáltatóinak szerencséje is. Az olyan nagyvállalatok, mint az Amazon Web Services és a Microsoft Azure, az iparág vezető szereplőivé váltak, amelyek olyan mértékben befolyásolják a felhőalapú szolgáltatásokat, hogy még a kis- és középvállalkozásokat is ráveszik a migrációra.

Kép forrása: Forbes

De mint minden más szolgáltatáshoz, amelyhez internet kapcsolódik, a számítási felhő is érzékeny a biztonsági aggályokra. Az adatszivárgás, a fiókeltérítés, a ransomware támadások, a DoS támadások stb. gyakori felhőbiztonsági aggályok, amelyek kockázatot jelenthetnek a vállalati információk biztonságára nézve a jövőbeni üzleti végrehajtásokkal, stratégiákkal és a felhőben tárolt pénzügyi hitelesítő adatokkal kapcsolatban. Tehát, ha azt tervezi, hogy a felhőre vált, akkor annak sebezhetőségeivel is tisztában kell lennie.

Íme néhány lépés, amelyeket meg kell tennie, mielőtt áttérne a felhőbe, hogy megbízható kiberbiztonsági architektúrát építhessen köré:

A felhőalapú számítástechnika biztonsági intézkedései az áttelepítés előtt:

1. Vegye figyelembe a felhőalapú számítástechnikai biztonsággal kapcsolatos kockázatokat: Tekintse meg az Esettanulmányokat

Kép forrása: IBM

A vállalkozások változásának egyik legfontosabb része a kockázatértékelés. Fontos, hogy a hatóságok tisztában legyenek azzal, hogy tervezett változtatásuk milyen kockázatokat jelenthet adataikra nézve. Ugyanez a helyzet a számítási felhővel. Amikor egy vállalat át kíván térni a számítási felhőre, tisztában kell lennie a számítási felhő biztonsági kockázataival is.

Az ilyen kockázatok megfékezéséhez a legjobb módszer a felhő korábbi biztonsági megsértéseinek tanulmányozása. Az elmúlt néhány évben még nemzetközi szintű szervezetek is áldozatul estek a felhőalapú biztonság megsértésének. Az esetek tanulmányozása és annak megismerése, hogy milyen intézkedéseket nem sikerült végrehajtaniuk, az az első lépés annak biztosítására, hogy Ön ne kövesse el ugyanazokat a hibákat a felhőbe való migráció során.

2. Azonosítsa az adatait, és a beállítások szerint kezelje újra

Kép forrása: Közepes

Ha tisztában van a felhőalapú számítástechnikai biztonsággal kapcsolatos összes sebezhető ponttal és kockázattal, meg kell értenie, hogy ezek a kockázatok adatok ellopásához vezethetnek. Ha adatai elvesznek ilyen lopási kísérletek során, ügyfele és partnerei beperelhetik Önt az adatok helytelen kezelése miatt. Tehát először rendszerezze adatait, és bontsa ketté a benne lévő tartalmat preferenciák és prioritások szerint. Tesztelje a felhőbe való migrációt először a legkisebb jelentőségű eszközök átvitelével. Felhőben tájékozódhat arról, hogy a dolgok hogyan vannak konfigurálva, és alaposabban telepítheti eszközeit az új szolgáltatásba.

3. Az átállás költsége

Kép forrása: MakeUseOf

A nagyméretű szervezetek számára a költségvetés-menedzsment egy gyorsított folyamat, ahol erőforrásokat csoportosítanak át az ilyen változáskezelési feladatok végrehajtása érdekében. De a közép- és kisvállalkozások számára ez nagy dolog. Mielőtt a felhőbe lépne, győződjön meg arról, hogy az semmilyen hatással nem károsítja a vállalati fiókokat. Győződjön meg arról, hogy a pénzügyi eszközök rendelkezésre állása az Ön vállalkozásában lehetővé teszi az új technológia ilyen jellegű migrációját és adaptációját.

4. Kezdje a kiberbiztonsági architektúra felépítésével

Kép forrása: Entrepreneur

Ismerje meg jelenlegi kiberbiztonsági architektúráját. Ellenőrizze, hogy milyen fenyegetéseket tud kivédeni, és milyen sebezhetőségeket rejt magában. Ha talál ilyet, javítsa ki őket. Tekintse meg a kiberbiztonsági architektúra különböző aspektusait külön-külön. Mérje fel a végpontok biztonsági lehetőségeit és a szervervédelmet. Miután minden szempontot megvizsgált, ellenőrizze, hogy jelenlegi kiberbiztonsági gyakorlata megfelel-e a felhőalapú számítástechnika biztonsági előírásainak. Ha a meglévő intézkedésekben vannak olyan kiskapuk, amelyek a felhőn keresztül megsérthetők, ki kell cserélnie azokat.

Ezeket az intézkedéseket a szervereken és más vállalati szektorokban implementált biztonsági szoftverek forráskódjainak erősségének elemzésével hajtják végre. A kiberbiztonsági architektúra kritikus kezelésével biztonságos migrációt biztosíthat a felhőbe.

5. Ellenőrizze a biztonsági együttműködési képességet

Kép forrása: Forbes

Bár a kiberbiztonsági eszközök kevésbé hasznosak a személyi számítógépek számára , a vállalatok jobban járnak, ha további biztonsági rétegeket alkalmaznak. Ezért mérje fel az Ön által jelenleg használt tűzfalat, hálózati biztonsági alapokat, titkosítási technológiát és kártevő-védelmi szolgáltatásokat. Ellenőrizze őket a felhőbiztonság kockázatai ellen. Biztosítani kell, hogy a meglévő alapok ugyanolyan hasznosak legyenek a számítási felhőben is. Ha minden alapvető biztonsági intézkedést elérhetővé tett a migrációhoz, majd a felhőben történő üzleti tevékenység folytatásához, csak ezután folytassa az adatok átvitelét.

6. Keressen megfelelő webszolgáltatót, amely szintén benne van a költségvetésében

Annak ellenére, hogy minden biztonsági intézkedést ellenőriztek és értékeltek, a felhőbe helyezett összes információért is a szolgáltató a felelős. Alapvető fontosságú, hogy az adott szolgáltató megbízható legyen; biztonsági gyakorlatát tesztelték, és átláthatóak az Ön számára az Ön adataihoz való hozzáférést és ellenőrzést illetően. Az ilyen szerződésekre szolgáltatási szint megállapodások (SLA) vannak. Az SLA-k alapja, hogy a szolgáltató őszinte marad az ügyfelek (amely a vállalkozás) információinak tárolására és mentésére tett intézkedéseihez. Az ilyen megállapodások kötelezettségvállalást adnak bármilyen szerződéses ügylethez.

7. Régi adatok átvitele

A régi adatokat át kell vinni az új számítási felhő platformokra. Ezek a múltbeli adatok szükségesek a jövőbeli trendek és operatív döntések előrejelzéséhez. De ezeket az adatokat rendszerezni és védeni kell átvitelkor. A vállalatok fontolóra vehetik a Containerization alkalmazását egy ilyen forgatókönyv esetén.

A Containerization alkalmazásban az alkalmazások és a hozzájuk tartozó konfigurációs fájlok egy biztonsági hibáktól mentes számítástechnikai környezetben vannak csomagolva. Az ilyen tárolt adatok biztonságosan átvihetők egyik számítástechnikai környezetből a másikba.

8. Munkavállalók képzése – Változás kommunikálása

Kép forrása: Forbes

Az átállás csak akkor lehet teljes, ha a vállalati alkalmazottak tisztában vannak a számítási felhő használatával és módszertanával. A felhőalapú számítástechnika megsértésének sok esetben az alkalmazottak hibája okozta azt. Nem arról van szó, hogy az alkalmazott szándékosan rosszat tett, de nem tájékoztatták megfelelően a felhőalapú biztonság megsértésére használt módszerekről.

Ezért elengedhetetlen, hogy az alkalmazottak képzésben részesüljenek az ilyen próbálkozások kezelésére. Tájékoztatni kell őket azokról az eljárásokról, amelyeket követniük kell, ha ilyen esettel találkoznak.

9. Ellenőrizze a Harmadik féltől származó integráció részleteit

Kép forrása: CISO

A felhőalapú számítástechnikai szolgáltatók harmadik féltől származó integrációkat kínálnak különböző műveletek végrehajtásához. Ezek az integrációk a vállalkozásokat a legkisebb feladatokban is segítik. A használatukhoz azonban engedélyeznie kell számukra, hogy hozzáférjenek a számítási felhő-fiókok információihoz. Mielőtt migrálna a felhőbe, tájékozódjon arról, hogy milyen harmadik féltől származó integrációk kapcsolódnak hozzá. Ellenőrizze a hitelességüket, és nézze meg, hogy történt-e a múltban felhőalapú biztonság megsértése ezen integrációk bármelyike miatt.

10. Behatolási tesztelés

Kép forrása: JSCM Group

Jobb, ha a szolgáltató engedélyezi a behatolási tesztelést a felhőalapú biztonság szintjének mérésére. A behatolási tesztelés során a felhőszolgáltatás elleni szimulált rosszindulatú támadások célja a biztonság megsértése. Ezek a szimulált kódok kiskapukat találnak a felhőalapú számítástechnikai biztonsági intézkedésekben, amelyeket mind a vállalat, mind a felhőszolgáltató vállalat biztosít.

A különféle felhőszolgáltatásokban van egy automatizált kiberbiztonsági funkció, amely észleli az ilyen támadásokat, és azonnal leállítja a felhőszervereket. Ha a szimulált támadást ez a funkció nem észleli, az azt jelenti, hogy kiskapuk vannak.

11. Ellenőrizze a távoli hozzáférhetőséget fenyegető veszélyeket

Kép forrása: Eureka

Különféle cégeknél az alkalmazottak otthonról bejelentkezhetnek személyes eszközeiken és személyes hálózatukon keresztül. Ezeket az eszközöket és hálózatokat nem védik ugyanazok az intézkedések, mint a vállalati rendszereket. Ezért könnyebben feltörhetők, és ha ez megtörtént, a vállalkozás bármely fiókja feltörhető. Ezért győződjön meg arról, hogy az áttelepített felhőszolgáltatások hasonló védelmet kínálnak fiókjaik távoli eléréséhez is.

A felhőalapú számítástechnikára való átálláshoz a vállalatoknak bevált gyakorlatokat kell alkalmazniuk, amelyek nemcsak a jogi követelményeknek, hanem a vállalkozás biztonsági követelményeinek is megfelelnek. Mivel hatékony, de sérülékeny technológia, a számítási felhő migrációját minimális kockázattal kell megvalósítani. Ez a tíz intézkedés segíthet a vállalkozásoknak a migrációs folyamat minden aspektusának felmérésében, és magas színvonalú felhőalapú biztonság elérésében.

Itt voltak:

Töltse ki a megjegyzések részt a számítási felhővel kapcsolatos nézeteivel. Logikusnak tartja a vállalatokra a felhőalapú számítástechnika migrációja során nehezedő nyomást? És mi a véleményed a felhőalapú biztonságról? Tudasd velünk.

Kövesse a Systweaket a Facebookon és a Twitteren , hogy új blogfrissítéseket kapjon, vagy iratkozzon fel hírlevelünkre a napi blogértesítésekért.

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

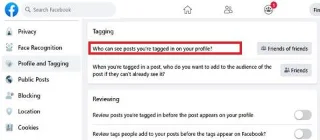

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

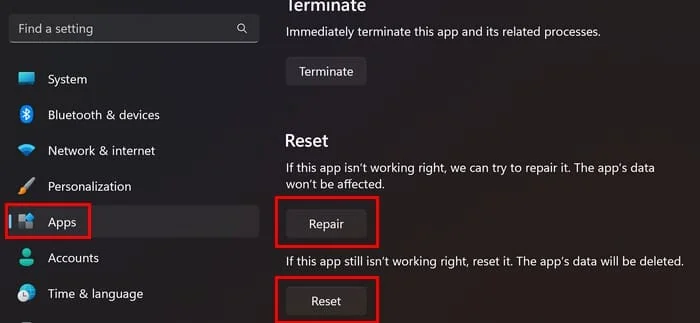

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

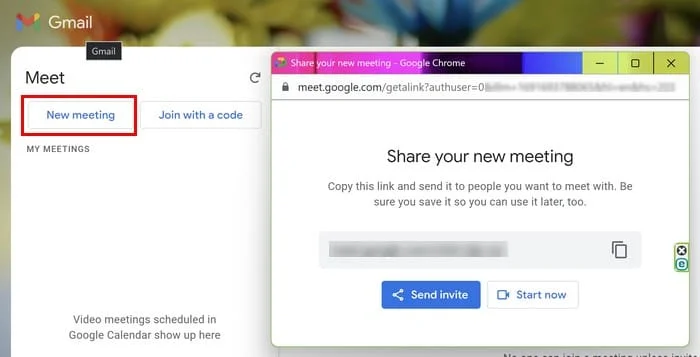

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

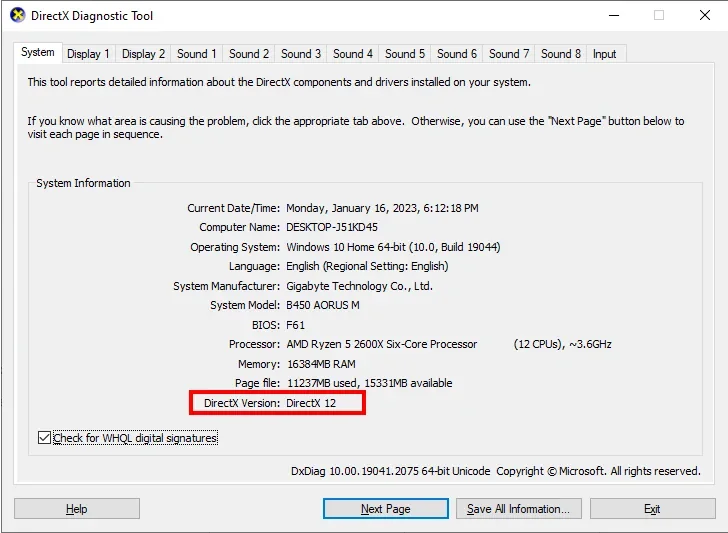

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

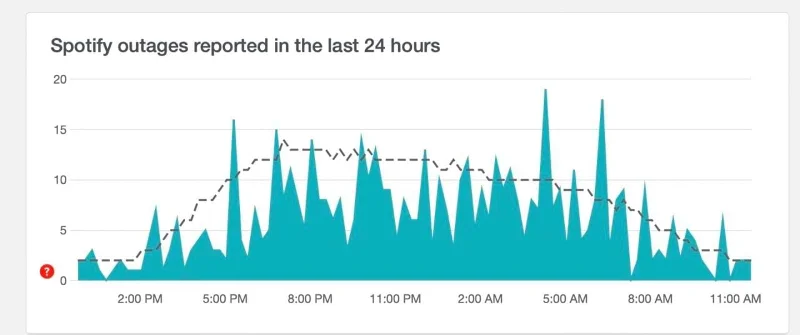

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

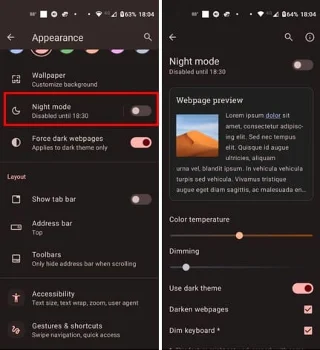

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

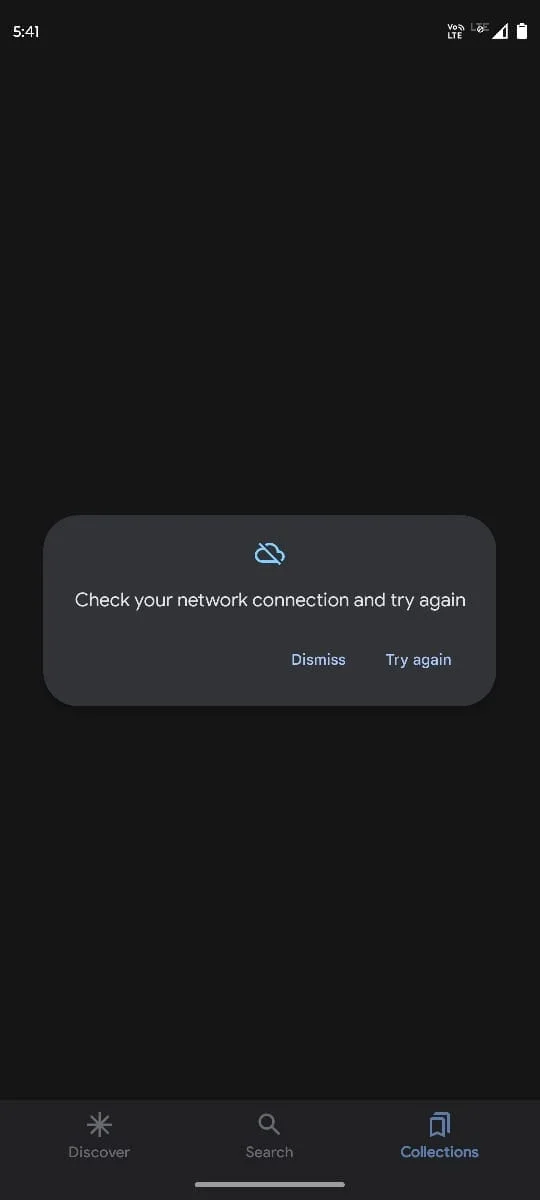

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

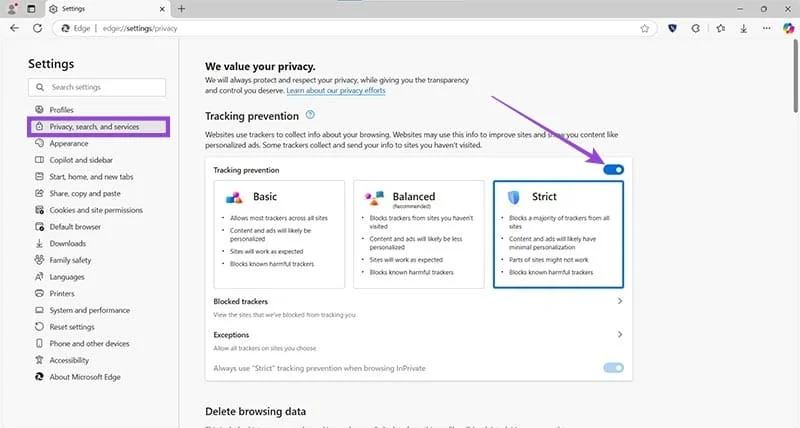

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

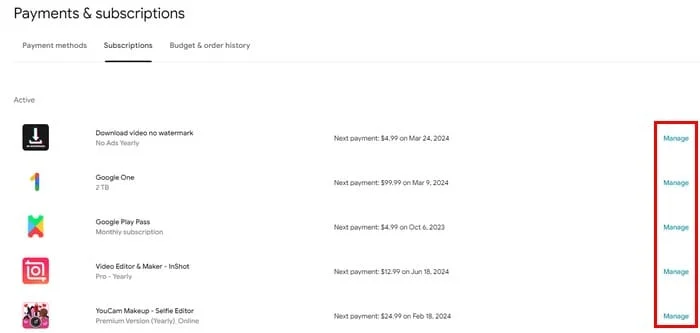

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.