Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

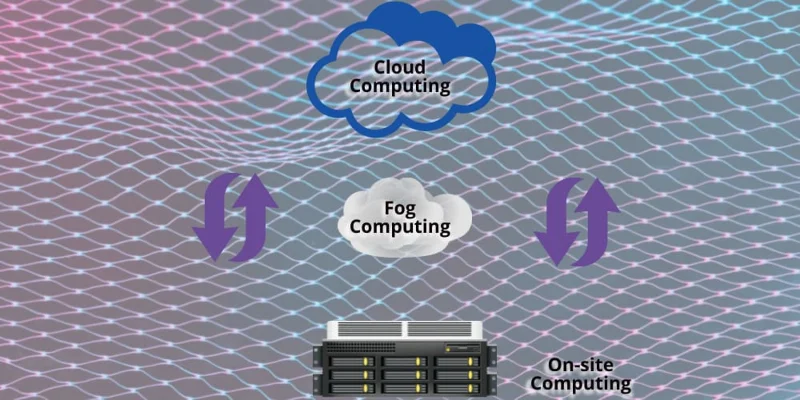

A köd computing egy új helyzetben elhelyezkedő technológia, amely áthidalja a felhő computing és az edge computing közötti szakadékot. Gyakorlatilag egy decentralizált számítási infrastruktúra vagy adatfeldolgozó folyamatok hálózata.

A "köd computing" kifejezést a Cisco vezette be 2012-ben, amely partneri kapcsolatokat alakított ki az Intel, Microsoft, ARM Holdings és a Dell cégekkel, hogy 2015-ben megalakuljon az OpenFog konzorcium. Jelenleg a köd computing népszerű névvé vált az iparágak körében, ahol gyors adatfeldolgozásra van szükség. A köd computingot ködözésnek és ködhálózatnak is nevezik.

Tartalom

Ha a vállalkozásod nagy sebességű adatfeldolgozást és robusztus biztonságot igényel, az edge computing a megfelelő választás számodra. Ha azonban az edge computing hardver nem képes feldolgozni a helyszínen keletkező adatforgalmat, akkor érdemes köd hálózatba lépned.

A köd computing rendelkezik egy számítási infrastruktúrával, ahol az adatfeldolgozás, elemzés és alkalmazások aadatforrás és a felhő között zajlanak. Ez közelebb hozza a felhő erejét az adatgyűjtő eszközhöz.

Az IoT által vezérelt ipari folyamatok, biztonsági rendszerek és otthoni automatizálások köd computingot használnak a feldolgozási sebesség és a költséghatékonyság miatt. Ez a hálózat tárolókapacitással, feldolgozási képességgel és analitikai alkalmazásokkal rendelkezik. A megfelelő utasításokkal a gyűjtött adatok egyből a köd computing infrastruktúrához kerülnek, amely az IoT eszközhöz vagy érzékelőkhöz közel helyezkedik el.

Ez ugyanaz a hely, ahol az edge computing rendszer található. Abban az esetben, ha az edge computing nem képes feldolgozni az adatokat, a gyűjtött adatokat továbbítja a köd computingnak. Miután megkapta, a köd hálózat feldolgozza az adatokat és megosztja az elemzést az IoT rendszerekkel. Ezt követően a feldolgozott adatokat a felhőbe küldi archiválásra.

Mivel különböző IoT cégek eltérően állítják be a köd computing rendszerüket, különféle architektúrákkal találkozhatunk a ködhálózati ökoszisztémában. Itt van egy áttekintés a standard ködözési architektúrában gyakran előforduló komponensekről:

Olvasd el ezt is: Mi az az NVMe Over TCP (NVMe/TCP)

A köd hálózat működési módja a következő:

Olvasd el ezt is: Mi az a klaszter?

A köd computing a legjobban azoknak a vállalkozásoknak megfelelő, ahol az adatok latenciája nagyon fontos. Itt az adatfeldolgozás a lehető legközelebb történik az adatforráshoz. Ezért minimális latenciát biztosít a többi technológiához képest.

Például az energialekapcsolás és az egészségügyi ipar esetében, ahol minden egyes másodperc értékes. Ezekben az esetekben a köd computing gyorsabban figyelmeztethet, mint más technológiák, így kevesebb idő veszik el a folyamat során.

Az IoT eszközök által generált adatok megkívánják a legmagasabb szintű védelmet a kiberbűnözők jogosulatlan hozzáférésével szemben. A köd computing során nyomon követheted a köd csomópontokat és biztosíthatod a védelmüket ugyanazokkal a politikákkal és ellenőrzésekkel, amelyek a többi IT környezetben is működnek. Mindez biztosítja, hogy az adatok védettek legyenek az átvitel és a tárolás során.

A köd computingban a hálózati sávszélesség felhasználása korlátozott, mert itt az adatfeldolgozás nem igényli az adatok felhő szerverre való átköltöztetését. Ráadásul ez csökkenti a cégek interneti függőségét a feldolgozás során.

Miközben az összekapcsolt eszközök folyamatosan generálnak feldolgozandó adatokat, a többség az elemzés a legközelebbi ponton történik. Így csak egy korlátozott mennyiségű adatot kell szállítani.

A köd computing szintén rendkívül jó az adatvédelem biztosításában. Azok a vállalkozások, amelyek személyes információkkal és feladatkritikus adatokkal foglalkoznak, hasznot húznak a köd computingból. Itt minden érzékeny adat lokálisan kerül elemzésre az IT csapat szigorú felügyelete alatt, amely megfelelő támogatást nyújt az eszköznek.

Azonban azok az adathalmazok, amelyek magasabb szintű elemzést igényelnek, áthelyezésre kerülnek a felhő szerverre. Mégis, az ilyen típusú számítás során feldolgozott adatok viszonylag biztonságosabbak.

A köd computing egész fogalma kevesebb költséggel jár, mint a felhő computing. A kevesebb sávszélesség igénye csökkenti a működési költségeket. Azok a cégek, amelyek ezt a típusú számítást választják, tapasztalják a költségek csökkenését. Mivel ez a számítási forma kevesebb hálózati sávszélességet igényel, a működési költségek jelentősen csökkenthetők.

Az IoT eszközök gyakran nehéz környezeti körülmények között kell hogy működjenek. A köd hálózat csökkenti az adatfelhőbe való továbbítás szükségességét, így javítja az adat megbízhatóságát még ezekben a kedvezőtlen körülmények között is.

A köd computingot végző cégek valós időben hozzáférhetnek az adatanalitikához. Mivel nincs szükségük hosszú várakozásra az adatokért, segít nekik előrébb járni a versenytársaiknál.

Különösen a pénzügyi, banki és gyártó vállalatoknak szükségük van analitikai adatokra az azonnali döntéshozatalhoz. A köd computing előnyös ezeknek a vállalatoknak a gyors és valós idejű adatátvitel révén.

A köd computing egy elhelyezkedési helyzetben történik, közel az adatforrást biztosító eszközhöz. Ezért nem lehet távollétből hozzáférni.

A köd computing nem mentes a biztonsági kérdésektől. Lehet, hogy áldozatul esik IP címek hamisításának vagy Man-in-the-Middle (MitM) támadásoknak. Mivel a köd computing koncepciója még fejlődési stádiumban van, a fejlesztők még mindig dolgoznak a biztonsági réseken.

A köd computing egy összetett számítási modell, ahol egy további réteg kerül a tárolási rendszerek és az adatfeldolgozás közé. Drágább hardverekre, mint például routerekre, átjárókra, hubokra stb. van szükség. Végül nehézkessé válik a köd computing modellek skálázása.

Következő téma: Mi az a számítógép hálózat?

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

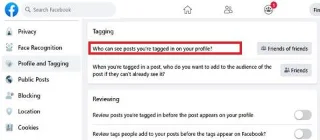

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

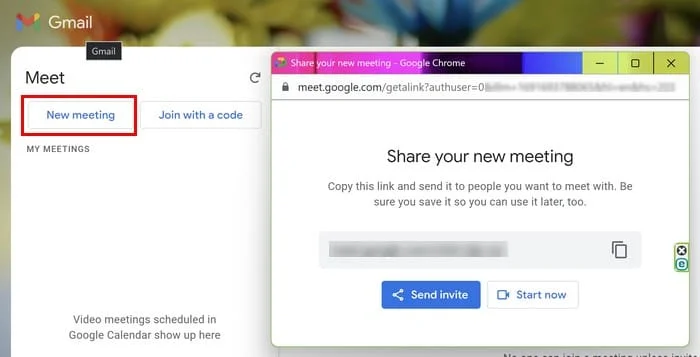

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

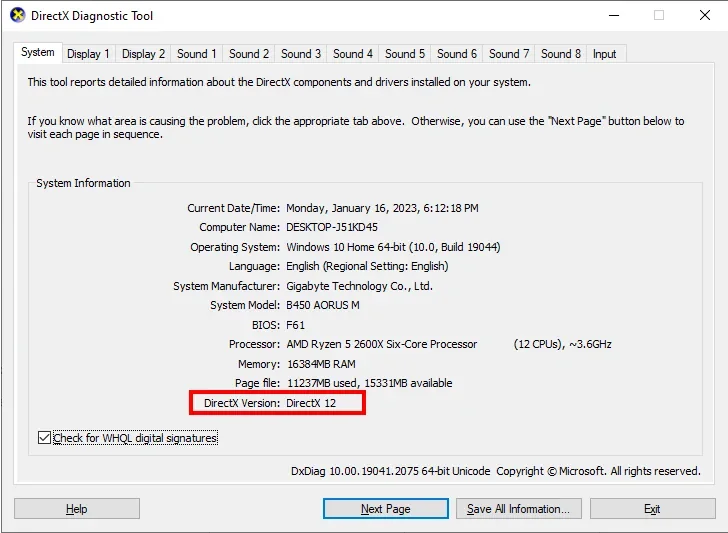

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

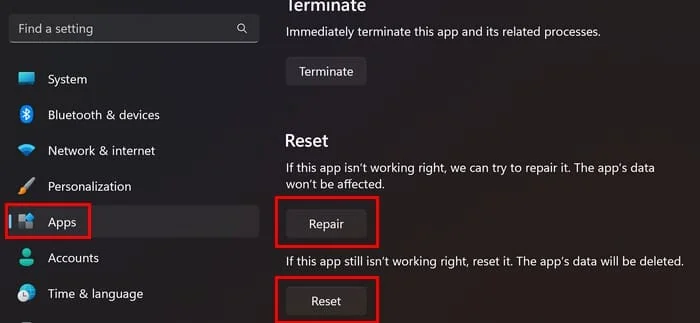

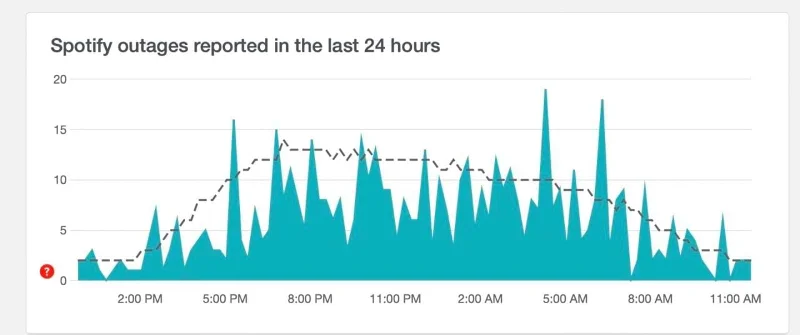

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

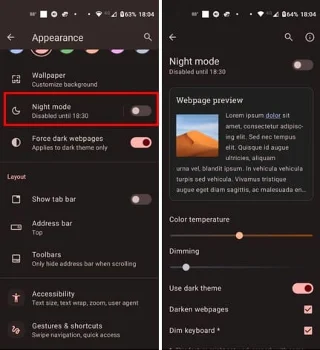

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

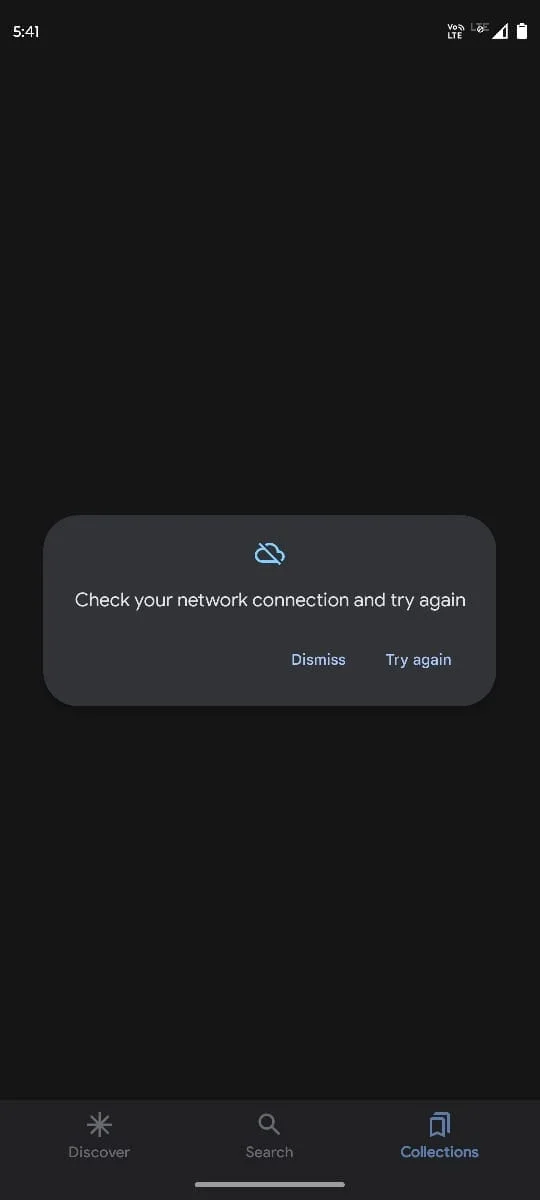

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

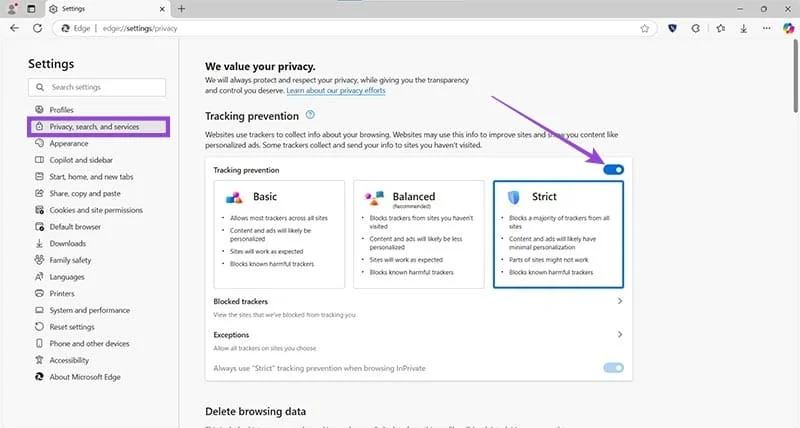

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

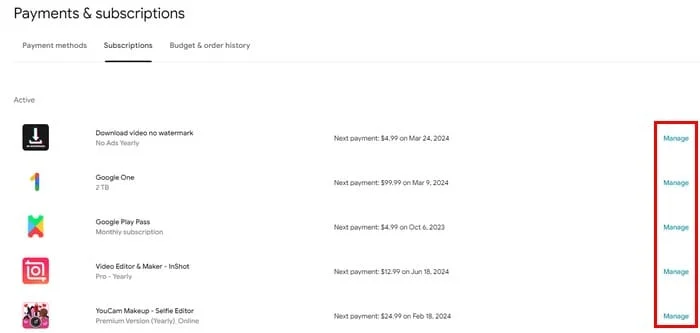

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.