Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

A DDOS a Distributed Denial-Of-Service rövidítése. Ez egyfajta számítógépes bûnözés, amikor egy vagy több fél megpróbálja megszakítani egy szerver vagy webhely forgalmát. A hatékonyság érdekében nem csak egy számítógépet használnak a támadáshoz, hanem gyakran egy egész hálózatot.

Ez azonban nem csak a támadó gépeire vonatkozik – vannak olyan rosszindulatú programok és vírusok, amelyek hatással lehetnek a normál felhasználók számítógépére, és a támadás részévé tehetik azt. Még az IoT-eszközök sem biztonságosak – ha otthonában van okoseszköz, elméletileg felhasználható lenne egy ilyen támadásra.

A DDOS-támadások magyarázatának legegyszerűbb módja a forgalmi dugókkal való összehasonlítás. A normál forgalom megszakad, mert váratlan autók tucatjai (vagy százai, ezrei stb.) beolvadnak a főútba anélkül, hogy más autókat elengednének.

A kialakuló elakadás megakadályozza, hogy a normál illesztőprogramok eljussanak a céljukhoz – DDOS-esemény esetén ez a keresett szerver vagy webhely.

Különféle típusú támadások léteznek, amelyek a normál kliens-szerver kommunikáció különböző elemeit célozzák.

Az alkalmazásrétegű támadások megpróbálják kimeríteni a célpont erőforrásait, és arra kényszerítik, hogy ismételten betöltsön fájlokat vagy adatbázis-lekérdezéseket – ez lelassítja a webhelyet, és szélsőséges esetekben problémákat okozhat a kiszolgálóval, mivel túlmelegszik vagy megnöveli az energiafogyasztást. Ezekkel a támadásokkal szemben nehéz védekezni, mert nehéz őket észrevenni – nem könnyű megmondani, hogy a használat megugrása a valódi forgalom növekedéséből vagy egy rosszindulatú támadásból ered.

A HTTP Flood Attack támadások lényegében a böngésző oldalának újra és újra frissítésével valósulnak meg – milliónyi alkalommal kivéve. A kiszolgálóhoz érkezett kérések áradata gyakran azt eredményezi, hogy a szerver túlterhelt, és többé nem válaszol a (valódi) kérésekre. A védelem magában foglalja a tartalék szerverek meglétét és a túlcsordulások kezelésére elegendő kapacitást. Például egy ilyen támadás szinte biztosan nem működne a Facebook ellen, mert az infrastruktúrájuk olyan erős, hogy képes kezelni az ehhez hasonló támadásokat.

A protokolltámadások megpróbálják kimeríteni a szervert azáltal, hogy elfogyasztják a webalkalmazásokhoz hasonló dolgok teljes kapacitását – tehát megismétlik a kéréseket egy webhely vagy szolgáltatás eleméhez. Ha így tesz, a webalkalmazás leáll. Gyakran olyan szűrőket használnak, amelyek blokkolják az ugyanazokról az IP-címekről érkező ismételt kéréseket, hogy elkerüljék a támadásokat, és a szolgáltatás futhasson a normál felhasználók számára.

A SYN Flood Attackok lényegében úgy valósulnak meg, hogy ismételten megkérik a szervert egy elem lekérésére, majd nem erősítik meg annak átvételét. Ez azt jelenti, hogy a szerver ragaszkodik az elemekhez, és vár a nyugtára, amely soha nem érkezik meg – amíg végül nem tud tovább tartani, és elkezdi ledobni őket, hogy többet vegyen fel.

A Volumetric Attack mesterségesen próbál torlódást létrehozni azáltal, hogy kifejezetten lefoglalja a szerver teljes sávszélességét. Ez hasonló a HTTP Flood támadásokhoz, azzal a különbséggel, hogy ismételt kérések helyett adatokat küldenek a szervernek, így túlságosan lefoglalva a normál forgalomra való reagáláshoz. Általában botneteket használnak ezekre a támadásokra – gyakran használnak DNS-erősítést is.

Tipp: A DNS-erősítés úgy működik, mint egy megafon – egy kisebb kérés vagy adatcsomag sokkal nagyobb, mint amilyen. Lehetséges, hogy a támadó mindent kér, amit a kiszolgáló kínál, majd megkéri, hogy ismételje meg mindazt, amit a támadó kért – egy viszonylag kicsi és egyszerű kérés végül sok erőforrást foglal el.

A támadások kezelésének első lépése annak biztosítása, hogy valóban megtörténjenek. Észrevételük nem mindig egyszerű, mivel a forgalom kiugrása normális viselkedés lehet az időzónák, a sajtóközlemények és egyebek miatt. Annak érdekében, hogy támadásaikat működésre bírják, a DDOS támadók megpróbálják elrejteni viselkedésüket normál forgalomban, amennyire csak lehetséges.

A DDOS-támadások mérséklésére szolgáló további rutinok a fekete lyukak, a sebességkorlátozás és a tűzfalak. A fekete lyukak meglehetősen szélsőséges intézkedés – nem próbálják elválasztani a valódi forgalmat a támadástól, hanem minden kérést átirányítanak a szerverről, majd eldobják. Ez megtehető például egy várható támadás előkészítése során.

A sebességkorlátozás egy kicsit kevésbé durva a felhasználók számára – mesterséges korlátot szab arra vonatkozóan, hogy egy szerver hány kérést fogad el. Ez a korlát elegendő a normál forgalom áthaladásához, de túl sok kérést automatikusan átirányít és eldob – így nem lehet túlterhelni a szervert. Hatékony módja annak, hogy megállítsuk a brute force jelszó-feltörési kísérleteket – mondjuk öt próbálkozás után az IP-cím egyszerűen ki van zárva.

A tűzfalak nem csak a saját számítógéped védelmében hasznosak, hanem a webes forgalom szerveroldalán is. A webalkalmazások tűzfalai különösen az internet és a szerver között vannak felállítva – többféle támadás ellen védenek. A jó tűzfalak képesek gyorsan egyéni válaszokat beállítani a támadásokra, amikor azok megtörténnek.

Tipp: Ha meg akarja védeni webhelyét vagy szerverét valamilyen DDOS támadástól, akkor különböző megoldások elrendezésére van szüksége (valószínűleg tűzfallal). A legjobb módja ennek az lenne, ha konzultál egy kiberbiztonsági tanácsadóval, és megkéri őket, hogy az Ön igényeinek megfelelő egyedi tervet dolgozzanak ki. Nincs mindenkire érvényes megoldás!

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

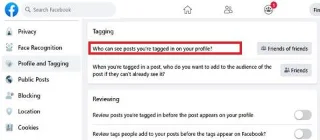

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

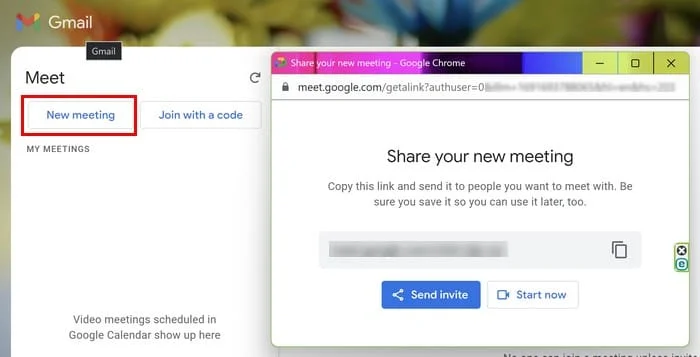

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

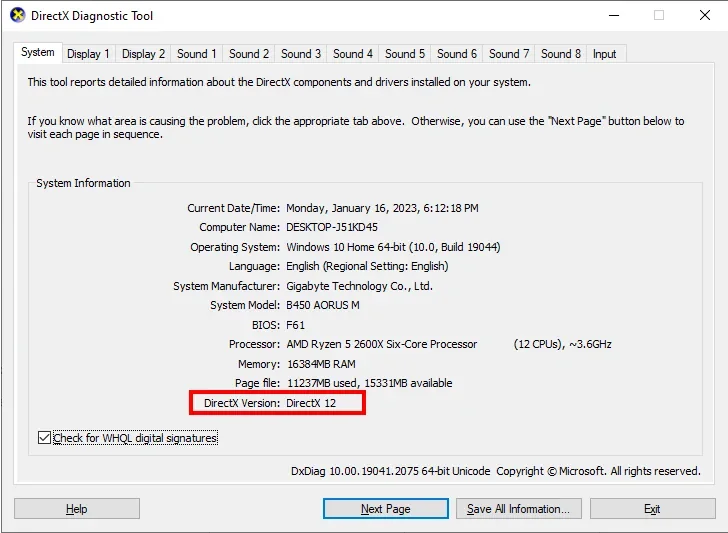

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

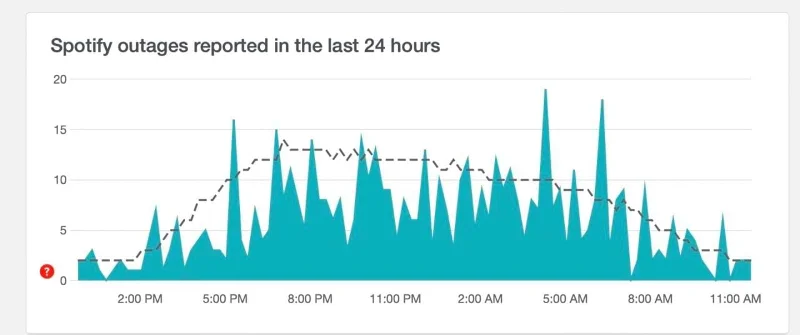

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

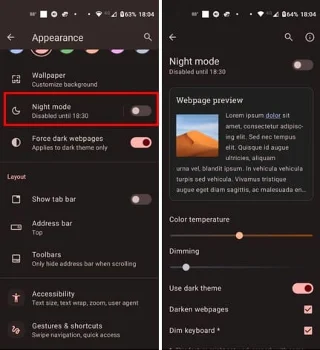

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

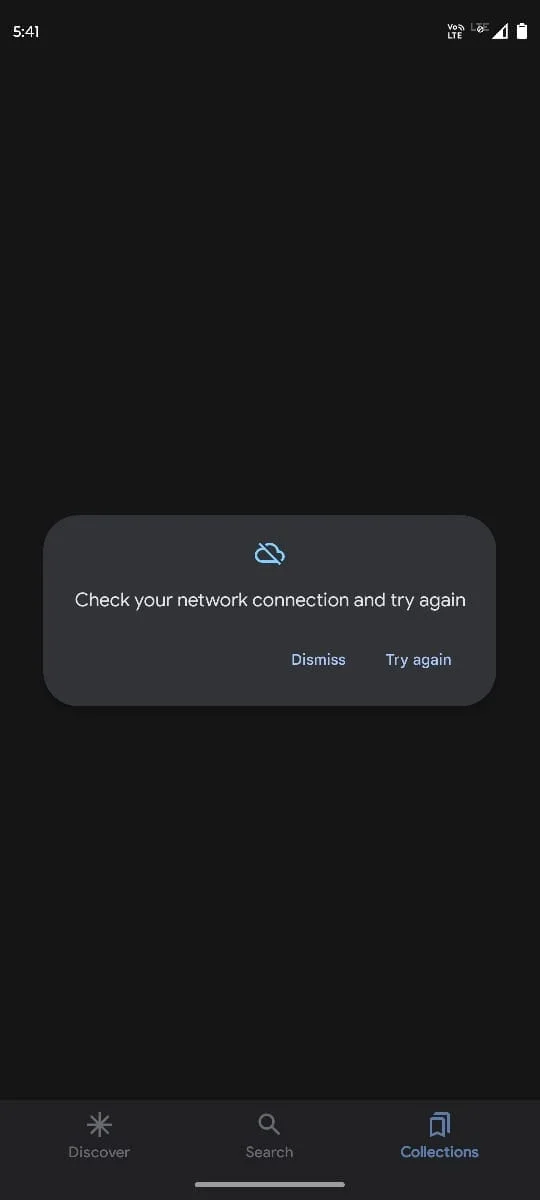

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

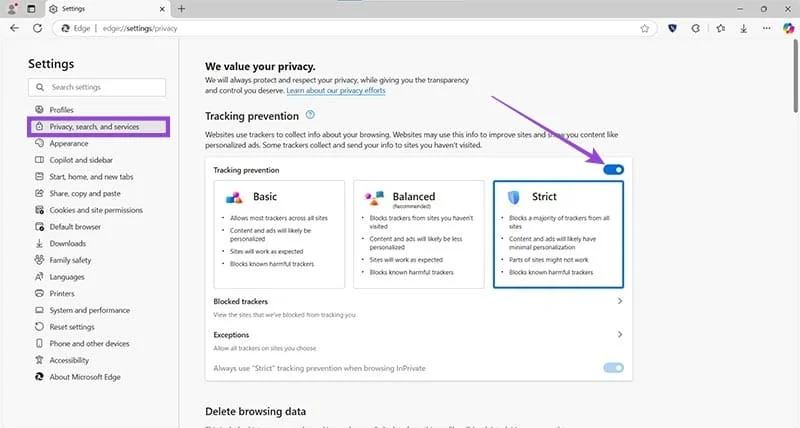

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

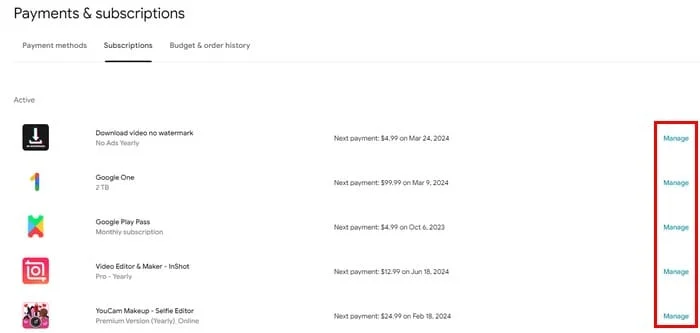

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.