Facebook: Block Someone Who Already Blocked You

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

Mára a szoftverfejlesztés világában mindenki tisztában van a nem felügyelt nyílt forráskódú programokban és eszközökben rejlő súlyos biztonsági kockázatokkal. Még mindig sok cég figyelmen kívül hagyja őket, így a hackerek könnyű esélyt kapnak. Ezért ahhoz, hogy megőrizzük a védelmet, és egy lépéssel a hackerek előtt járunk, tudnunk kell, hogyan észlelhetjük a rendszer biztonsági réseit, és tudnunk kell, hogyan védhetjük meg magunkat.

A biztonsági sebezhetőséget okozó cégek észleléséhez biztonsági tesztelést kell alkalmazniuk a szoftverteszt egy változatát. Mivel döntő szerepet játszik a rendszer biztonsági hibáinak azonosításában, a hálózat- és alkalmazásfejlesztésben.

Itt mindent elmagyarázunk a biztonsági tesztelésről, a biztonsági tesztelés fontosságáról, a biztonsági tesztelés típusairól, a biztonsági réseket okozó tényezőkről, a biztonsági fenyegetések osztályairól és arról, hogyan javíthatjuk ki a rendszerünket fenyegető szoftverhiányokat.

Mi a biztonsági tesztelés?

A biztonsági tesztelés egy olyan folyamat, amelynek célja a biztonsági hibák észlelése, és módok javaslata az adatok e gyengeségek általi kihasználása elleni védelmére.

A biztonsági tesztelés fontossága?

A jelen forgatókönyvben a biztonsági tesztelés határozott módja a szoftverek vagy alkalmazások biztonsági réseinek kimutatásának és kezelésének, amely segít elkerülni a következő helyzeteket:

Most, hogy tudjuk, mi a biztonsági tesztelés, miért fontos. Ismerkedjünk meg a biztonsági tesztelés típusaival és azzal, hogy ezek hogyan segíthetnek a védelem megőrzésében.

Lásd még:-

10 kiberbiztonsági mítosz, amelyet nem szabad elhinned A fejlett technológia megnövelte a kiberbiztonságot fenyegető veszélyeket, és ezzel együtt az ehhez kapcsolódó mítosz is. Térjünk...

A biztonsági tesztelés típusai

Az alkalmazások, a hálózat és a rendszer sebezhetőségének észleléséhez az alábbi hét fő biztonsági tesztelési módszert használhatja, amelyeket alább ismertetünk:

Megjegyzés : Ezek a módszerek manuálisan használhatók olyan biztonsági rések észlelésére, amelyek kockázatot jelenthetnek a kritikus adatok számára.

Sebezhetőség-ellenőrzés : egy automatizált számítógépes program, amely megvizsgálja és azonosítja azokat a biztonsági réseket, amelyek veszélyt jelenthetnek a hálózatban lévő rendszerre.

Biztonsági szkennelés : ez egy automatizált vagy manuális módszer a rendszer és a hálózati sérülékenység azonosítására. Ez a program egy webalkalmazással kommunikál, hogy észlelje a hálózatok, a webalkalmazások és az operációs rendszer lehetséges biztonsági réseit.

Biztonsági auditálás : egy módszeres rendszer a vállalati biztonság értékelésére, hogy megismerje azokat a hibákat, amelyek kockázatot jelenthetnek a vállalat kritikus információira nézve.

Etikus feltörés : a vállalat vagy a biztonsági személy által legálisan végrehajtott feltörés, hogy potenciális fenyegetéseket találjanak a hálózaton vagy számítógépen. Az etikus hacker megkerüli a rendszerbiztonságot, hogy felderítsen egy sebezhetőséget, amelyet a rosszfiúk kihasználva bejuthatnak a rendszerbe.

Behatolási tesztelés : biztonsági tesztelés, amely segít kimutatni a rendszer gyengeségeit.

Testtartás értékelése : amikor az etikus hackelés, a biztonsági szkennelés és a kockázatértékelés összekapcsolódik a szervezet általános biztonságának ellenőrzése érdekében.

Kockázatértékelés: az észlelt biztonsági résben rejlő kockázat értékelésének és eldöntésének folyamata. A szervezetek megbeszéléseket, interjúkat és elemzéseket használnak a kockázat kiderítésére.

Ha ismerjük a biztonsági tesztelés típusait és azt, hogy mi a biztonsági tesztelés, nem tudjuk megérteni a behatolók osztályait, a fenyegetéseket és a biztonsági tesztelés során alkalmazott technikákat.

Hogy mindezt megértsük, tovább kell olvasnunk.

A behatolók három osztálya:

A rosszfiúkat általában három osztályba sorolják, amelyeket alább ismertetünk:

A fenyegetések osztályai

Emellett a behatolók osztálya különböző típusú fenyegetésekkel rendelkezik, amelyek felhasználhatók a biztonsági hiányosságok kihasználására.

Cross-Site Scripting (XSS): ez a webalkalmazásokban található biztonsági hiba, lehetővé teszi a kiberbűnözők számára, hogy kliensoldali szkriptet fecskendezzenek be weboldalakra, hogy rávegyék őket arra, hogy rosszindulatú URL-re kattintsanak. A végrehajtást követően ez a kód ellophatja az összes személyes adatát, és műveleteket hajthat végre a felhasználó nevében.

Jogosulatlan adathozzáférés: az SQL-befecskendezés mellett a nem engedélyezett adathozzáférés is a leggyakoribb támadástípus. A támadás végrehajtásához a hacker jogosulatlan hozzáférést szerez az adatokhoz, így azok egy szerveren keresztül érhetők el. Ez magában foglalja az adatokhoz való hozzáférést adatlekérési műveleteken keresztül, az ügyfél-hitelesítési információkhoz való illegális hozzáférést és az adatokhoz való jogosulatlan hozzáférést mások által végzett tevékenységek figyelésével.

Identity Tricking: egy módszer, amelyet a hacker használ a hálózat megtámadására, mivel hozzáfér a jogos felhasználó hitelesítő adataihoz.

SQL Injection : a jelenlegi forgatókönyv szerint ez a leggyakoribb technika, amelyet a támadók használnak kritikus információk beszerzésére a kiszolgáló adatbázisából. Ebben a támadásban a hacker kihasználja a rendszer gyengeségeit, hogy rosszindulatú kódot fecskendezzen be a szoftverekbe, webalkalmazásokba és egyebekbe.

Adatmanipuláció : ahogy a neve is sugallja, az a folyamat, amelyben a hacker kihasználja az oldalon közzétett adatokat, hogy hozzáférjen a webhely tulajdonosának információihoz, és azokat valami sértővé változtassa.

Privilege Advancement: egy olyan támadási osztály, ahol a rosszfiúk fiókot hoznak létre, hogy magasabb szintű kiváltságokat szerezzenek, amelyeket senkinek nem kell megadni. Ha a hacker sikeres, hozzáférhet a gyökérfájlokhoz, amelyek lehetővé teszik számára a rosszindulatú kód futtatását, amely károsíthatja a teljes rendszert.

URL-manipuláció : a fenyegetés egy másik osztálya, amelyet a hackerek arra használnak, hogy az URL-ek manipulálásával hozzáférjenek bizalmas információkhoz. Erre akkor kerül sor, ha az alkalmazás HTTPS helyett HTTP protokollt használ a szerver és az ügyfél közötti információátvitelhez. Ahogy az információ lekérdezési karakterlánc formájában kerül átvitelre, a paraméterek megváltoztathatók a támadás sikeréhez.

Szolgáltatásmegtagadás : kísérlet a webhely vagy a szerver leállítására, hogy az elérhetetlenné váljon a felhasználók számára, ami bizalmatlanná teszi őket. Általában botneteket használnak a támadás sikeréhez.

Lásd még:-

A 8 legfontosabb közelgő kiberbiztonsági trend 2021- ben eljött 2019, így eljött az ideje, hogy jobban óvjuk eszközeidet. Az egyre növekvő számítógépes bűnözési ráta mellett ezek a...

Biztonsági tesztelési technikák

Az alább felsorolt biztonsági beállítások segíthetnek a szervezetnek a fent említett fenyegetések kezelésében. Ehhez a HTTP protokoll, az SQL injekció és az XSS jó ismerete kell. Ha mindezzel tisztában van, az alábbi technikákkal könnyedén bejavíthatja az észlelt biztonsági réseket, valamint a rendszert és a védettséget is megőrizheti.

Cross Site Scripting (XSS): amint azt kifejtettük, a cross-site scripting a támadók által a hozzáférés megszerzésére használt módszer, ezért a biztonság megőrzése érdekében a tesztelőknek ellenőrizniük kell a webalkalmazásban az XSS-t. Ez azt jelenti, hogy meg kell erősíteniük, hogy az alkalmazás nem fogad el semmilyen szkriptet, mivel ez a legnagyobb fenyegetés, és veszélybe sodorhatja a rendszert.

A támadók könnyen használhatják a webhelyek közötti parancsfájlokat rosszindulatú kód futtatására és adatok ellopására. A webhelyek közötti szkriptek tesztelésére használt technikák a következők:

A webhelyek közötti szkriptezés tesztelése a következő esetekben végezhető el:

Jelszófeltörés: a rendszertesztelés leglényegesebb része a jelszófeltörés, a bizalmas információkhoz való hozzáféréshez a hackerek jelszófeltörő eszközt, vagy az interneten elérhető általános jelszavakat, felhasználónevet használják. Ezért a tesztelőknek garantálniuk kell, hogy a webalkalmazás összetett jelszót használ, és a cookie-k nem kerülnek tárolásra titkosítás nélkül.

A tesztelőn kívül a következő hét jellemzőt kell szem előtt tartania a biztonsági tesztelésnek és a biztonsági tesztelés módszereinek :

A biztonsági tesztelés módszerei:

Ezekkel a módszerekkel a szervezet kijavíthatja a rendszerében észlelt biztonsági réseket. Emellett a legáltalánosabb dolog, amit szem előtt kell tartaniuk, hogy kerüljék a kezdők által írt kód használatát, mivel vannak olyan biztonsági hiányosságaik, amelyeket nem lehet könnyen kijavítani vagy azonosítani a szigorú tesztelésig.

Reméljük, hogy a cikket informatívnak találta, és segít kijavítani a rendszer biztonsági réseit.

If you want to block someone back on Facebook, you need to get their Facebook ID and paste it into the Blocking Page.

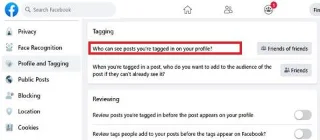

Ha nem tetszik az ötlet, hogy mindenki a Facebookon láthassa a megcímkézett fotókat, elrejtheti őket az idővonaláról. Módosíthatja

A WhatsApp web nem működik? Ne aggódj. Íme néhány hasznos tipp, amivel újra működésbe hozhatod a WhatsApp-ot.

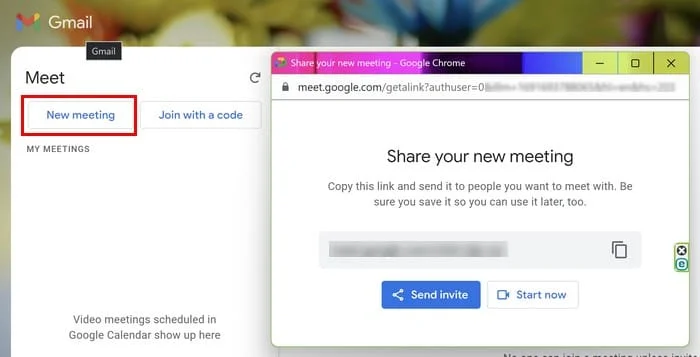

A Google Meet kiváló alternatíva más videokonferencia alkalmazásokhoz, mint például a Zoom. Bár nem rendelkezik ugyanazokkal a funkciókkal, mégis használhat más nagyszerű lehetőségeket, például korlátlan értekezleteket és videó- és audio-előnézeti képernyőt. Tanulja meg, hogyan indíthat Google Meet ülést közvetlenül a Gmail oldaláról, a következő lépésekkel.

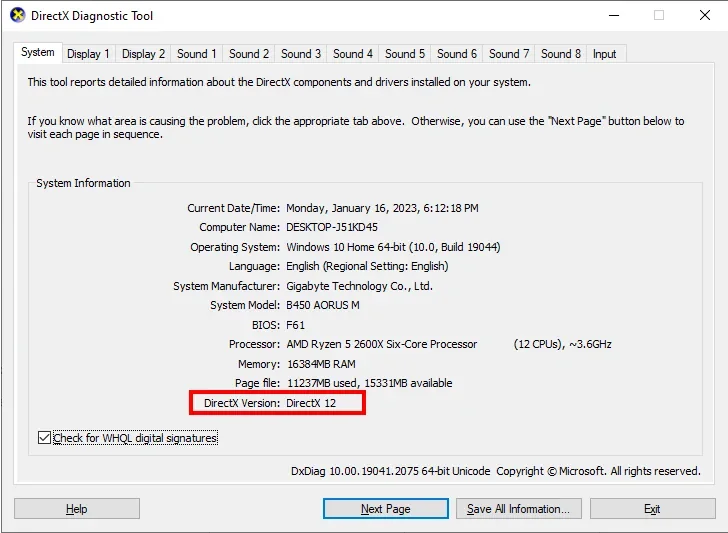

Ez a gyakorlati útmutató megmutatja, hogyan találhatja meg a DirectX verzióját, amely a Microsoft Windows 11 számítógépén fut.

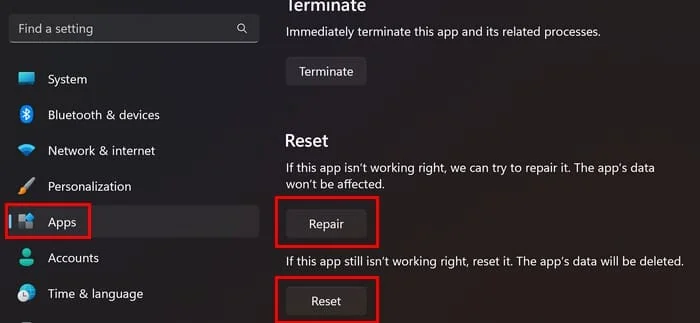

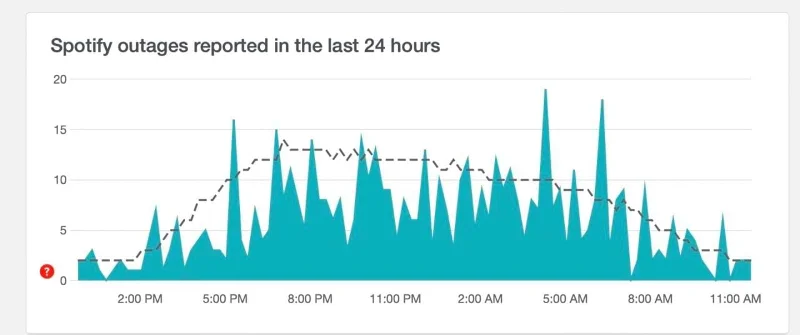

A Spotify különféle gyakori hibákra utal, például zene vagy podcast lejátszásának hiányára. Ez az útmutató megmutatja, hogyan lehet ezeket orvosolni.

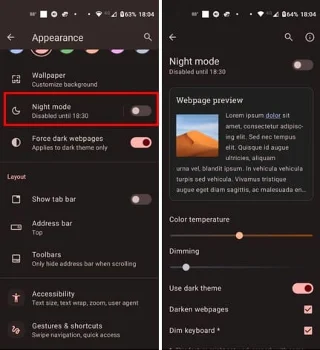

Ha a sötét módot konfigurálod Androidon, egy olyan téma jön létre, amely kíméli a szemed. Ha sötét környezetben kell nézned a telefonodat, valószínűleg el kell fordítanod a szemedet, mert a világos mód bántja a szemedet. Használj sötét módot az Opera böngészőben Androidra, és nézd meg, hogyan tudod konfigurálni a sötét módot.

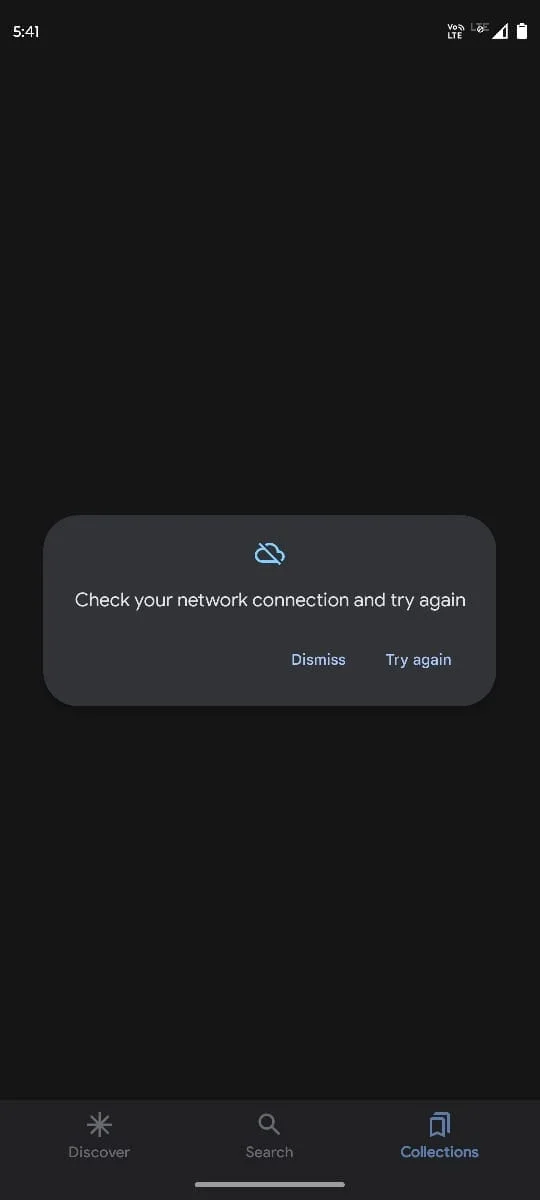

Rendelkezik internetkapcsolattal a telefonján, de a Google alkalmazás offline problémával küzd? Olvassa el ezt az útmutatót, hogy megtalálja a bevált javításokat!

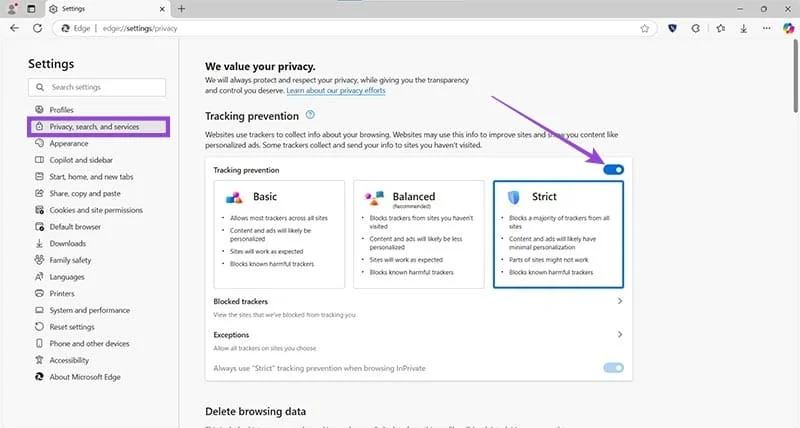

Az Edge megkönnyíti a biztonságos böngészést. Íme, hogyan változtathatja meg a biztonsági beállításokat a Microsoft Edge-ben.

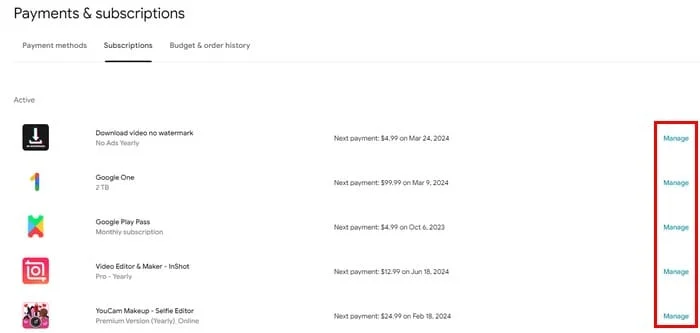

Számos nagyszerű alkalmazás található a Google Playen, amelyekért érdemes lehet előfizetni. Idővel azonban a lista bővül, így kezelni kell a Google Play előfizetéseinket.