Xbox mód engedélyezése PC-n Windows 11 rendszeren

Engedélyezd az Xbox módot Windows 11 rendszeren a konzolszerű játékélmény feloldásához, a teljesítmény javításához és a rendszererőforrások felszabadításához.

Egyes Windows 11 és Windows 10 rendszerű eszközökön a 2011-ben először kiadott Secure Boot tanúsítványok 2026 júniusában lejárnak. Bár a Microsoft aktívan 2023-as tanúsítványokkal helyettesíti őket, ellenőrizze, hogy a rendszer már átállt-e az újabb tanúsítványokra, hogy elkerülje az indítási vagy biztonsági fennakadásokat.

A Secure Boot egy firmware-alapú védelmi funkció az Unified Extensible Firmware Interface-ben (UEFI), amely biztosítja, hogy az eszköz csak a gyártó által digitálisan aláírt és megbízható szoftvereket töltse be. Védi az indítási folyamatot azáltal, hogy megakadályozza a kritikus rendszerindítási összetevők jogosulatlan módosítását az operációs rendszer betöltése előtt.

Ennek eléréséhez a Secure Boot kriptográfiai kulcsokat, más néven tanúsítványhatóságokat (CA) használ a firmware-modulok és a rendszerbetöltők érvényesítésére. Ezek a tanúsítványok egy bizalmi láncot hoznak létre, amely megakadályozza a rosszindulatú kódok futtatását a korai indítás során.

Mint minden digitális tanúsítványnak, a Secure Boot CA-knak is meghatározott lejárati dátumuk van. A 2011-es tanúsítványok érvényességi idejének lejárta 2026 júniusában azt jelenti, hogy a rendszereken telepíteni kell az újabb 2023-as tanúsítványokat ahhoz, hogy továbbra is fogadhassák a frissítéseket és normálisan, megbízhatósági ellenőrzési hibák nélkül induljanak el.

Mivel a digitális tanúsítványoknak lejárati dátumuk van, a rendszereknek a 2023-as tanúsítványokat a 2011-es hitelesítésszolgáltatók 2026 júniusi lejárta előtt kell telepíteniük, hogy a rendszer továbbra is megfelelően induljon el és fogadja a frissítéseket.

A 2024-ben vagy később vásárolt eszközök általában már tartalmazzák az új tanúsítványokat. Régebbi hardverek esetén a Microsoft a Windows Update-en keresztül terjeszti azokat.

A Microsoft már azonosítja és automatikusan frissíti a Secure Boot tanúsítványokat rendszeres rendszerfrissítéseken keresztül, így nincs szükség manuális beavatkozásra a Windows Update engedélyezésén és a havi biztonsági frissítések telepítésén túl, a 2026. júniusi határidő előtt. Azonban mindig érdemes ellenőrizni és megérteni, hogy az eszköz rendelkezik-e a megfelelő tanúsítványokkal.

Ebben az útmutatóban felvázolom a lépéseket annak ellenőrzéséhez, hogy a 2023-as Secure Boot tanúsítványok telepítve vannak-e a számítógépén.

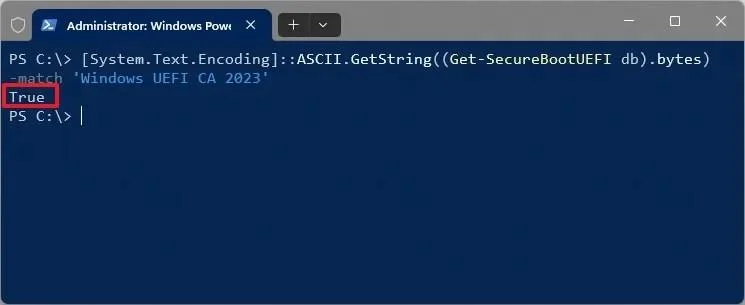

Annak ellenőrzéséhez, hogy rendelkezik-e a „frissített” 2023-as Secure Boot tanúsítványokkal (amelyek felváltják a 2026-ban lejárókat), kövesse az alábbi lépéseket:

Nyissa meg a Start menüt a Windows 11 rendszeren.

Keressen rá a PowerShell (vagy a Terminál ) kifejezésre, kattintson a jobb gombbal a legfelső találatra, és válassza a Futtatás rendszergazdaként lehetőséget.

Írja be ezt a parancsot a Secure Boot tanúsítványok lejárati dátumának ellenőrzéséhez, majd nyomja meg az Enter billentyűt:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

A lépések elvégzése után, ha a kimenet „Igaz”, akkor rendelkezik az új tanúsítvánnyal (amely 2053-ig érvényes). Ha a kimenet „Hamis”, akkor valószínűleg még mindig a 2011-es tanúsítvánnyal rendelkezik (amely 2026-ban jár le).

A Secure Boot 2011 tanúsítványok 2026-ban lejárnak – mit csinálnak az egyes tanúsítványok?

Szinte az összes modern Secure Boot lánc a Microsoft 2011-es tanúsítványaira támaszkodik, amelyek lejárati dátumai a következők :

Összehasonlításképpen, az egyes tanúsítványok a következőket teszik:

Ha a tanúsítványai lejárnak, a Microsoft és a számítógép gyártója (OEM) automatikusan elküldi a firmware-frissítéseket vagy a „DBX” frissítéseket a Windows Update-en vagy a rendszerfrissítéseken keresztül az új 2023-as hitelesítésszolgáltatói tanúsítványok regisztrálásához. Az új Secure Boot tanúsítványokat bármikor manuálisan telepítheti .

Miért jelenik meg az 1801-es eseményazonosító az Eseménynaplóban (és miért nem hiba)

Végül valószínűleg észre fogja venni, hogy a „TPM-WMI (Microsoft-Windows-TPM-WMI)” forráshoz a 1801-es eseményazonosító jelenik meg a „BucketConfidenceLevel: Megfigyelés alatt – További adatokra van szükség” üzenettel.

Bár hibának tűnik, nem hiba. Ez a bejegyzés azt jelenti, hogy az operációs rendszer észlelte a frissített Secure Boot tanúsítványokat, de még nem alkalmazta azokat a firmware-re.

Az eszköz tesztelési és validációs fázisban van, miközben a Microsoft fokozatosan kiadja a frissítést. Mivel a Secure Boot kulcsok az UEFI firmware-ben találhatók és befolyásolják a rendszerindítási láncot, az átmenetet gondosan koordinálják a rendszerindítási problémák elkerülése érdekében.

Egyszerűen fogalmazva, a 1801-es eseményazonosító egy állapotellenőrzés, amely azt jelzi, hogy a Windows a Secure Boot tanúsítvány bevezetésének részeként értékeli az eszközt. A „Megfigyelés alatt” üzenet ezt az értékelési folyamatot tükrözi. Nem TPM-problémát, Secure Boot-sérülést vagy BIOS-hibát jelez. Annak ellenére, hogy hibaként naplózzák, pusztán tájékoztató jellegű.

A Secure Boot tanúsítvány átállása két fázisban történik. Először a Windows 11 (vagy 10) letölti és előkészíti az új tanúsítványt az operációs rendszeren belül. Később, a kompatibilitási ellenőrzések és az érvényesítés után a tanúsítvány beíródik a rendszer firmware-jébe és aktiválódik.

Az eszközök egy ideig e két fázis között maradhatnak, ezért a TPM-WMI bejegyzések továbbra is megjelenhetnek az Eseménynaplóban, annak ellenére, hogy semmi probléma nincs.

A PowerShell használata mellett a Windows Security alkalmazás is frissült , így mostantól a 2026-ban lejáró Secure Boot tanúsítványok pontos állapotát is megjeleníti.

A számítógép legújabb Secure Boot tanúsítványainak ellenőrzéséhez kövesse az alábbi lépéseket:

Nyissa meg a Start menüt .

Keresse meg a Windows biztonság alkalmazást , és kattintson a legfelső találatra az alkalmazás megnyitásához.

Kattintson az Eszközbiztonság elemre a bal oldali panelen.

Erősítse meg a Biztonságos rendszerindítás jelvény színét és üzenetét.

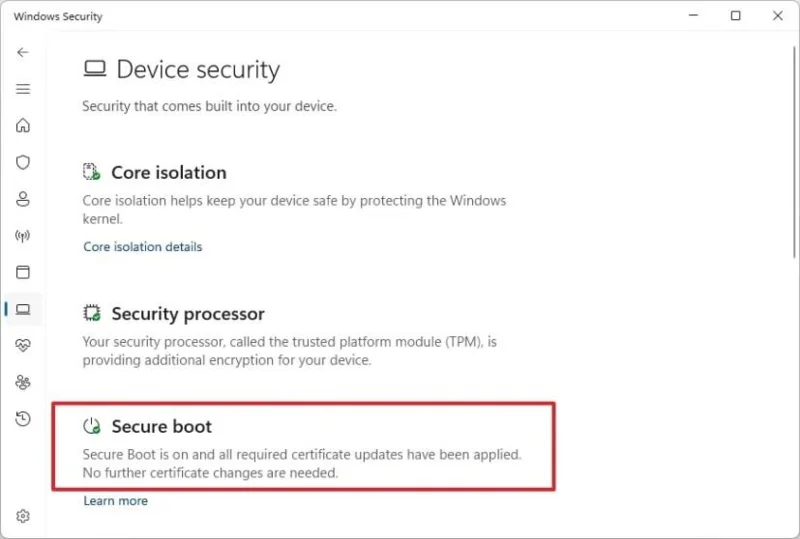

(1. opció) A zöld azt jelenti, hogy a rendszer teljesen frissítve van a legújabb tanúsítványokkal és rendszerindító összetevőkkel.

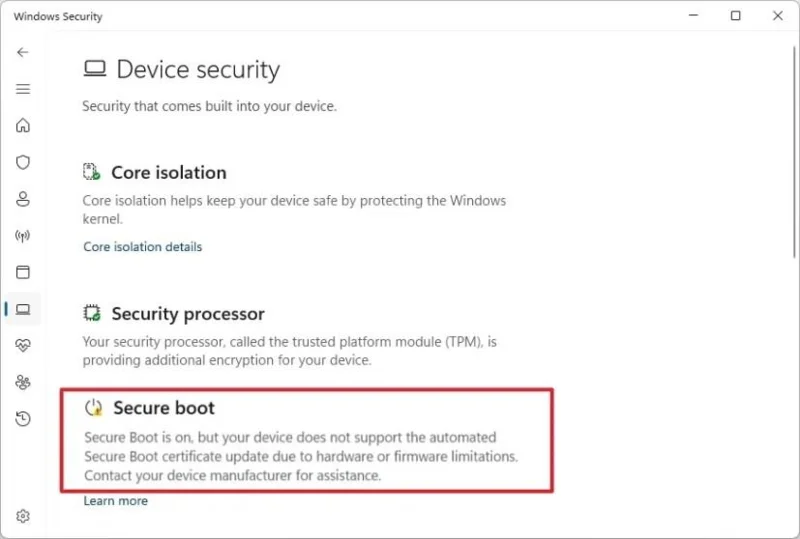

(2. lehetőség) A sárga szín azt jelzi, hogy egy frissítés függőben van, vagy kompatibilitási korlátozások korlátozzák.

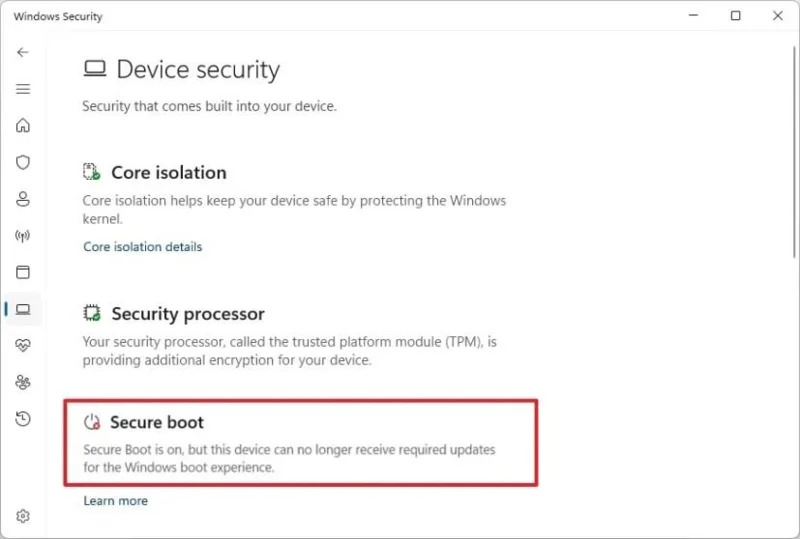

(3. lehetőség) A piros azt jelenti, hogy a rendszer nem tudja telepíteni a szükséges frissítéseket, és beavatkozásra van szükség.

A lépések elvégzése után tisztább képet kaphat arról, hogy nincs-e szükség semmilyen intézkedésre, vagy manuálisan kell frissítenie a rendszer firmware-jét a Secure Boot tanúsítványok újabb verziójával.

A Windows Security alkalmazásban megjelenő üzenet a Windows Update-en keresztül kézbesített tanúsítványfrissítésekhez kapcsolódik. A rendszer kiértékeli a firmware-kompatibilitást, ellenőrzi a tanúsítványok telepítését, és valós időben jelenti az eredményt.

A Microsoft fokozatosan teszi elérhetővé ezt a frissítést a Windows Update alkalmazásban. Ha nem tudja meghatározni a tanúsítványok állapotát, akkor használja a PowerShell opciót.

Emellett 2026 májusától kezdődően a rendszerszintű értesítések is tükrözni fogják ezeket az állapotokat, növelve a láthatóságot, amikor beavatkozásra van szükség.

Engedélyezd az Xbox módot Windows 11 rendszeren a konzolszerű játékélmény feloldásához, a teljesítmény javításához és a rendszererőforrások felszabadításához.

A Windows 11 26120.3671-es buildje (KB5055622) lehetőséget ad a tálcaikonok méretének módosítására, a QMR tesztcsomagot kap, valamint a megosztás és a mesterséges intelligencia is megváltozik.

A Microsoft Copilot új funkciókat kap, többek között a Memóriát, a Műveleteket, a Látást, az Oldalakat, a Podcastokat, a Vásárlást, a Mélykutatást és a Keresést Windows 11-hez.

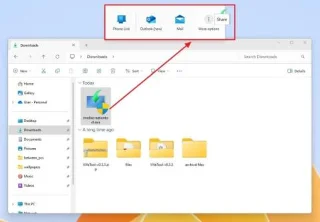

A Windows 11 22635.5170-es buildje (KB5055623) változtatásokat hoz a Fájlkezelőhöz, és az új, nagyobb elrendezésű Start menüt áthelyezi a 23H2 verzióba.

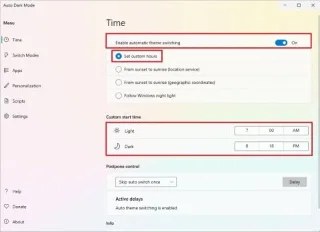

Windows 11 rendszeren az alábbi lépésekkel automatikusan válthat a világos és a sötét színmódok között ütemterv szerint, illetve napnyugtakor és napfelkeltekor.

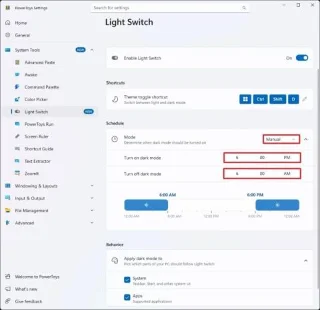

A Windows 11 színmódjának automatikus világosról sötétre váltásához telepítse a PowerToys alkalmazást, és használja a Fénykapcsoló funkciót. Így működik.

A Windows 11 KB5050087 frissítése (22635.4870-es build) a Béta csatornán jelent meg, és tartalmazza a Fájlkezelő Zárolási képernyő widgetjeinek testreszabását és módosítását.

A Windows 11-hez (Deb) készült KB5077202 (26300.7760-as build) új kamera pásztázási és döntési vezérlőket, Emoji 16-ot és tálca-módosításokat tartalmaz. A béta verzió a KB5077201-es frissítést kapja ugyanezekkel a változtatásokkal.

A Windows 11 új biztonsági modellt kap, amely az átláthatóságra, a felhasználói beleegyezésre és az alkalmazások és a mesterséges intelligencia alapértelmezés szerinti tevékenységeinek korlátozására összpontosít.

A Microsoft Defender Antivirus végleges letiltásához Windows 11 rendszeren nyissa meg a beállításjegyzéket, és konfigurálja ezeket a kulcsokat és DWORD-okat. 2023-ban működik.