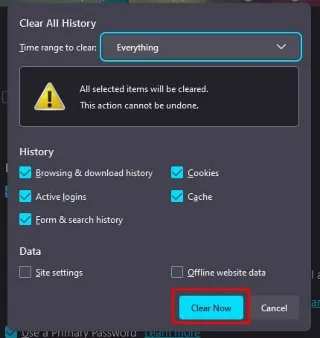

Kako ukloniti pohranjene informacije iz Firefox autofill

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

Shellshock je skupni naziv za niz Linux sigurnosnih problema u bash shell-u. Bash je zadani terminal u mnogim distribucijama Linuxa, što je značilo da su učinci bugova bili posebno rašireni.

Napomena: Ranjivost nije utjecala na Windows sustave jer Windows ne koristi Bash ljusku.

U rujnu 2014., Stéphane Chazelas, sigurnosni istraživač, otkrio je prvi problem u Bashu i privatno ga prijavio osobi koja održava Bash. Radio je s programerom odgovornim za održavanje Basha i razvijena je zakrpa koja je riješila problem. Nakon što je zakrpa objavljena i dostupna za preuzimanje, priroda bug-a objavljena je javnosti krajem rujna.

U roku od nekoliko sati od objave bug-a, on se iskorištavao u divljini, a unutar jednog dana već su postojali botnetovi na temelju eksploatacije koji su se koristili za izvođenje DDOS napada i skeniranja ranjivosti. Iako je zakrpa već bila dostupna, ljudi je nisu mogli implementirati dovoljno brzo da izbjegnu navalu iskorištavanja.

Tijekom sljedećih nekoliko dana identificirano je još pet povezanih ranjivosti. Opet su zakrpe brzo razvijene i puštene, ali unatoč aktivnoj eksploataciji, ažuriranja još uvijek nisu nužno odmah primijenjena ili čak dostupna odmah u svim slučajevima, što je dovelo do više kompromitiranih strojeva.

Ranjivosti su proizašle iz raznih vektora, uključujući neispravno rukovanje pozivima sustava web poslužitelja temeljenih na CGI-ju. OpenSSH poslužitelj dopuštao je podizanje privilegija s ograničene ljuske na neograničenu ljusku. Zlonamjerni DHCP poslužitelji uspjeli su izvršiti kod na ranjivim DHCP klijentima. Prilikom obrade poruka, Qmail je dopuštao iskorištavanje. IBM HMC ograničena ljuska mogla bi se iskoristiti za pristup punoj bash ljusci.

Zbog raširenosti bug-a, kao i ozbiljnosti ranjivosti i navale eksploatacije, Shellshock se često uspoređuje sa "Heartbleedom". Heartbleed je bila ranjivost u OpenSSL-u koja je propuštala sadržaj memorije bez ikakve korisničke interakcije.

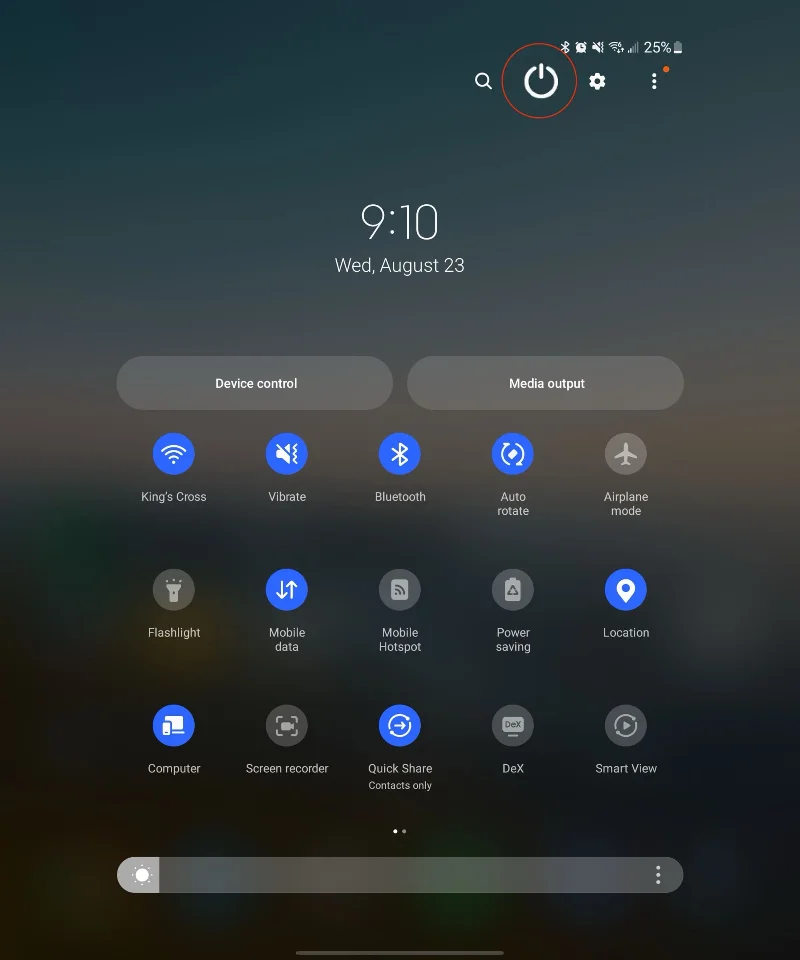

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

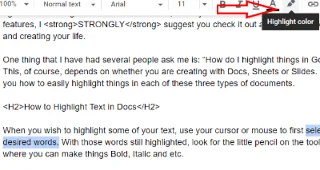

Saznajte kako označiti ili označiti određeni tekst u vašim Google Dokumentima pomoću ovih koraka za vaše računalo, pametni telefon ili tablet.

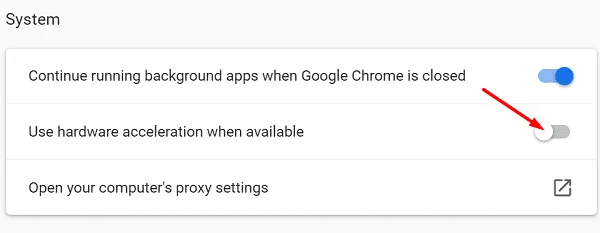

Za rješavanje problema sa zastoju videa na Windows 11, ažurirajte grafički upravljač na najnoviju verziju i onemogućite hardversku akceleraciju.

Pitate se kako prenijeti datoteke s Windowsa na iPhone ili iPad? Ovaj vodič s korak-po-korak uputama pomaže vam da to lako postignete.

Pokretanje programa visokog intenziteta na vašem Chromebooku koristi mnogo CPU snage, što posljedično iscrpljuje vašu bateriju.

Očistite povijest preuzimanja aplikacija na Google Play kako biste dobili novi početak. Evo koraka koje je lako slijediti za početnike.

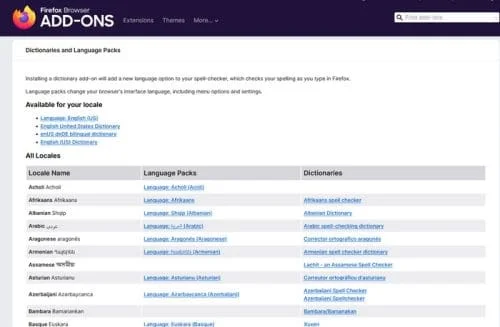

Saznajte koliko je lako dodati riječ ili drugi jezik za provjeru pravopisa u Firefoxu. Također saznajte kako možete isključiti provjeru pravopisa za preglednik.

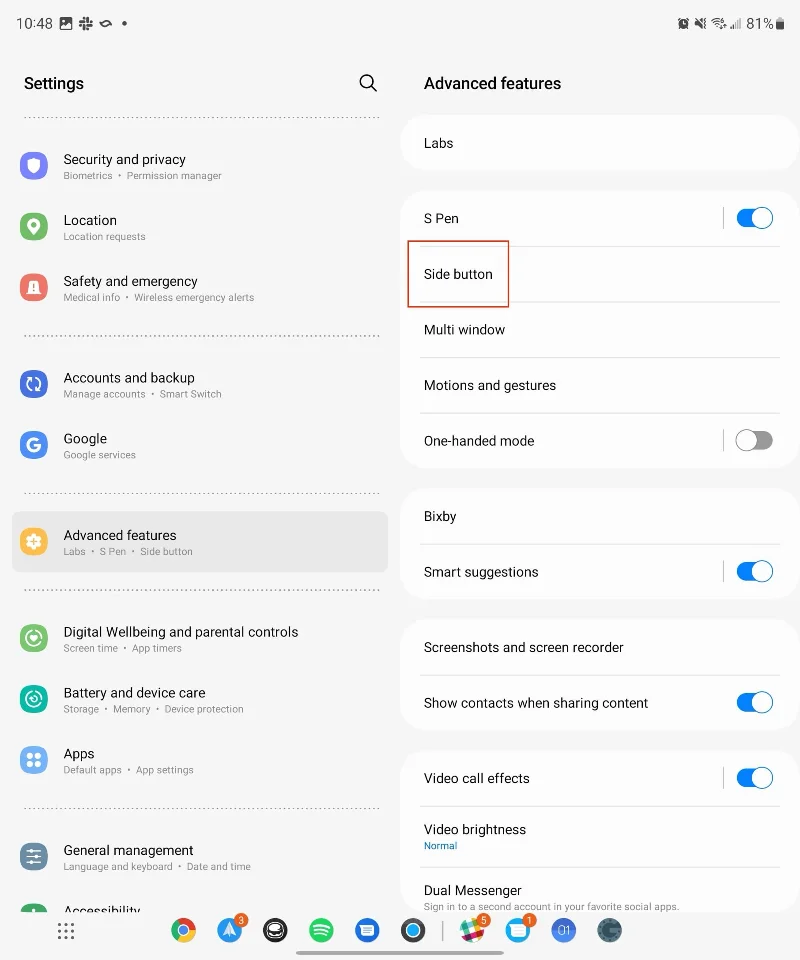

Samsung Galaxy Z Fold 5 je jedan od najzanimljivijih uređaja svog vremena u 2023. godini. Svojim širokim preklopnim ekranom od 7.6 inča, uz dodatni prednji ekran od 6.2 inča, Z Fold 5 pruža dojam da držite i upravljate budućnošću.

Pogledajte koje korake trebate slijediti kako biste brzo isključili Google Asistenta i dobili malo mira. Osjećajte se manje nadziranima i onemogućite Google Asistenta.

Mnoge vijesti spominju "mračni web", ali vrlo malo njih zapravo raspravlja o tome kako mu pristupiti. Ovo je uglavnom zato što mnoge web stranice tamo sadrže ilegalan sadržaj.