Kako ukloniti pohranjene informacije iz Firefox autofill

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

Kibernetički rat – koji se obično naziva kibernetičko ratovanje – koristi kibernetičke napade protiv neprijatelja. Najčešće se pojam koristi za opisivanje jedne zemlje ili ideološke skupine koja napada drugu zemlju ili skupinu u ciljanom napadu velikih razmjera. Cilj može varirati – od jednostavnog prikupljanja informacija do ometanja vitalnih računalnih sustava, izazivanja kaosa i više.

Cyber ratovanje se koristi kao sabotaža, špijunaža, propaganda, pa čak i ekonomski rat. Postoji bezbroj različitih načina na koje se cyber ratovanje može koristiti za nanošenje štete žrtvi napada. Ni ova vrsta napada nije neuobičajena – gotovo sve velike sile suvremenog svijeta sudjelovale su ( ili još jesu ) u tome. SAD, Velika Britanija, Rusija, Kina, Iran, Izrael i Sjeverna Koreja su među zemljama koje koriste kibernetičko ratovanje kao strategiju.

U svakom slučaju, strategije i ciljevi napada su različiti. Napadi protiv Kine, na primjer, često su usredotočeni na protupropagandu, dok oni protiv Rusije često imaju za cilj poremetiti vitalne usluge i protok informacija. Gore navedene zemlje imaju aktivne postrojbe stručnjaka na terenu koji se bave napadnim i obrambenim operacijama.

Savjet: Usprkos nazivu cyber rat, cyber ratovanje se općenito ne smatra 'pravim' ratnim činom. Može izazvati stvarnu štetu, a ljudi mogu i umrli su zbog toga. Stručnjaci na taj koncept obično gledaju pomalo dvosmisleno i ne smatraju ga 'ispravnim' ratovanjem. To je uglavnom zato što su napadi obično visoko ciljani i malih razmjera u usporedbi s konvencionalnim kinetičkim ratom. Također obično ne traju tako dugo niti zauzimaju toliko resursa.

Glumci prijetnje

Za sudjelovanje u cyber ratovanju potrebni su stručnjaci za cyber sigurnost. Različite vrste kibernetičkih napada zahtijevaju različite vrste stručnjaka i znanja za izvršenje – i prirodno će obje strane u bilo kojem kibernetičkom sukobu neprestano raditi kako bi bile jedna ispred druge. Dok velike nacije zapošljavaju takve stručnjake u službenom svojstvu, cyber ratovanje nije nužno samo stvar zaposlenja. Cyber napadi vještih cyber kriminalaca mogu biti jednako razorni i trijumfalni. Ponekad se ti napadi vrše iz ideoloških razloga, poput domaćeg, međunarodnog ili ekološkog terorizma – ali često i s izravnijim ciljevima, poput krađe i osobne koristi.

Velik dio ( barem uspješnog ) cyber ratovanja je dezinformacija – svi igrači imaju snažan interes u čuvanju svojih tajni i dobivanju pristupa tajnama drugih igrača. Kao takve, operacije se obično otkrivaju tek naknadno, a često se uopće ne otkrivaju. To dovodi do relativno malo općenito dostupnih informacija o ovoj temi. To je često na štetu sigurnosti sustava koje koriste civili.

Ako hakerska skupina ima pouzdanu eksploataciju koja se može koristiti za strateške operacije, malo je vjerojatno da će to otkriti organizaciji odgovornoj za rješavanje problema. To je čak i slučaj ako je pogođeni sustav primarno civilni, a hakerska skupina je nacionalna država s razinom odgovornosti za zaštitu civila. Nacija otkriva ranjivosti koje poznaje tek nakon što ih drugi neprijateljski akter otkrije. Često se ti problemi popravljaju samo zato što tvrtka za kibernetičku sigurnost otkrije upad.

Motivacije

Mnoge nacionalne države imaju neke odjele za cyber operacije, čak i one relativno male. Zemlje za koje se općenito smatra da imaju vrhunske kibernetičke sposobnosti uključuju SAD, UK, Rusiju, Kinu, Iran, Izrael i Sjevernu Koreju. Svaka od ovih skupina nastoji djelovati na načine koji pomažu ojačati njihov ekonomski, politički ili čak vojni položaj. Sjeverna Koreja nastoji se specijalizirati za napade koji mogu generirati prihod, kao što je ransomware, kako bi zaobišla međunarodne sankcije.

Izrael i Iran često se primarno fokusiraju na napade jedni protiv drugih ili protiv različitih skupina kojima se protive. Kina se povijesno usredotočila na korporativnu špijunažu, iako se u prošlom desetljeću prebacila na tradicionalniju ulogu špijunaže i počela iskorištavati prednosti svog snažnog proizvodnog sektora za izvođenje napada na lanac opskrbe. Rusija često koristi dezinformacije ili propagandno orijentirane napade, iako također obavlja dosta špijunaže. SAD i Ujedinjeno Kraljevstvo imaju snažne i široke mogućnosti, uključujući visoko ciljane napade i opsežne tehnike prikupljanja informacija.

Nenacionalni akteri prijetnje mogu, ali i ne moraju biti povezani s nacionalnom državom. Općenito se nazivaju pod pokroviteljstvom države ako su usklađeni s državom. Akteri prijetnji koje sponzorira država mogu, ali ne moraju nužno, primati državna sredstva. Njima može aktivno upravljati neki oblik voditelja ili im se može dati carte blanche. Rusija, primjerice, često ignorira ruske prijetnje sve dok ne utječu na ruske građane ili interese. Međutim, pokazalo se da ova politika ima ograničenja.

Potpuno neovisni akteri prijetnji obično su znatno manje napredni. Također je mnogo vjerojatnije da su ili kriminalni ili ideološki vođeni. To njihove akcije može učiniti manje predvidljivima s geopolitičkog stajališta.

Tehnike

Specifične tehnike iza svakog napada razlikuju se. Većina napada usmjerenih na sabotažu posebno traži softverske ili hardverske ranjivosti u kritičnim sustavima. Ovaj napad može čak imati za cilj uvođenje ranjivosti sustava za kasnije iskorištavanje. Radnje špijunaže obično se vrte oko kompromitiranja uređaja ili komunikacijskih sustava. Obično to uključuje ciljanje visokovrijednih ciljeva ili traženje načina za pristup sustavima visoke vrijednosti. Ekonomska kibernetička djela imaju za cilj novčanu korist napadaču i prvenstveno su kriminalnog podrijetla. Sve prolazi; sve što se može upotrijebiti ili prodati akteri prijetnje u ovoj ravni smatraju poštenom igrom. Propagandna djela obično su ili otvorena protupropaganda ili suptilnije kampanje dezinformiranja.

Većina radnji cyber ratovanja obično je suptilna, sve do određene točke. U digitalnom području vrlo je malo vrijedno uvođenje cyber ekvivalenta "razbijača vrata". Budući da se sustavi mogu isključiti s interneta ili čak napajanja ako je potrebno. Osim DDoS napada, nema mnogo klasa "glasnih" cyber napada. Većina napada uključuje iskorištavanje slabosti koje ste već otkrili, a za koje protivnik ne zna.

Mali, ali rastući broj napada također uključuje aktivno uvođenje ranjivosti u ono što je poznato kao napad na lanac opskrbe. To znači da je većina opcija kibernetičkog rata rijetka, vrijedna i lako izgubljena ako se protrati. Usporedba u stvarnom svijetu bila bi poput pištolja koji može ispaliti samo jedan metak i obično je nakon toga beskoristan.

Mnogi napadi još uvijek, nažalost, imaju oblik javno poznatih ranjivosti. Dok vojni sustavi imaju tendenciju da budu strože ojačani, kritična nacionalna infrastruktura često nije tako sigurna kao što se nadate ili mislite.

Zaključak

Kibernetički rat je koncept rata ili akcija sličnih ratu koje se poduzimaju u kibernetičkom prostoru. Cyber akcije svakako imaju svoje mjesto unutar tradicionalnog ratovanja. Malo je vjerojatno da ćete vidjeti bilo kakve primjere "rata" koji se vodi isključivo u cyber prostoru izvan esporta. Mnoga kibernetička oružja uvelike su skrojena za ciljanje određenih protivnika. Čak i oni koji nisu vrlo vjerojatno će brzo postati neučinkoviti nakon upotrebe i mogu postati beskorisni u bilo kojem trenutku. To je zato što, za razliku od tradicionalnog oružja, koje funkcionira, iako uz određenu protuigru u obliku oklopnih sustava, kibernetičko oružje nije generičko. Ne možete samo napraviti “cyber pištolj” i zatim ga uperiti u sustav, i on je hakiran; jednostavno ne ide tako.

Cyber oružje treba iskorištavati specifične ranjivosti. Ili sami suptilno ubacite te ranjivosti u napad na opskrbni lanac ili koristite one koje pronađete oportunistički. To znači da je cyber rat stalna cyber utrka u naoružanju. Koncept je još teži jer akteri prijetnje ne smiju nužno biti nacionalne države. Što je još gore, često je vrlo teško točno utvrditi tko je odgovoran. Na primjer, ako napad dolazi s ruske IP adrese, je li ga uputila ruska vlada, nasumični ruski haker ili haker s nekog drugog mjesta koji je posredovao napad putem hakiranog ruskog uređaja?

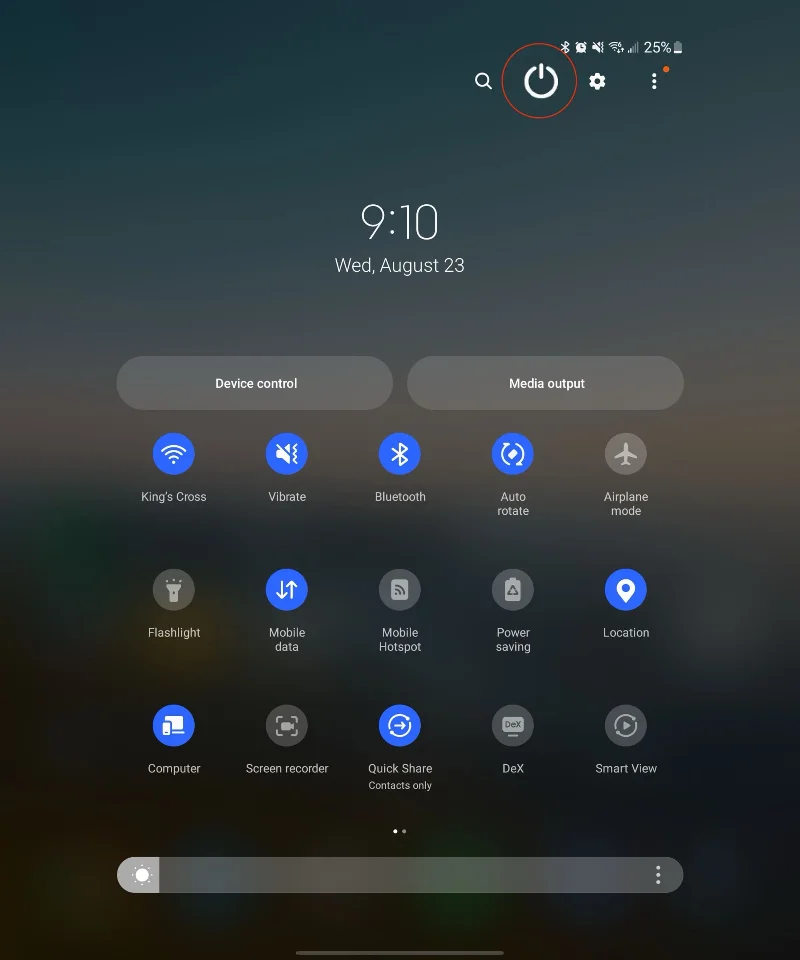

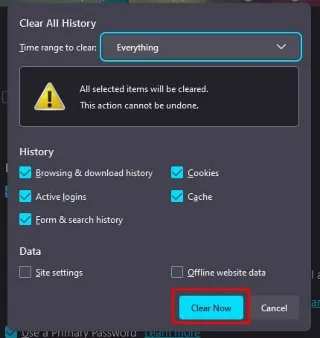

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

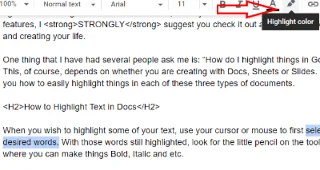

Saznajte kako označiti ili označiti određeni tekst u vašim Google Dokumentima pomoću ovih koraka za vaše računalo, pametni telefon ili tablet.

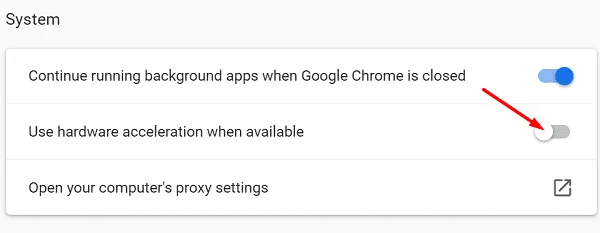

Za rješavanje problema sa zastoju videa na Windows 11, ažurirajte grafički upravljač na najnoviju verziju i onemogućite hardversku akceleraciju.

Pitate se kako prenijeti datoteke s Windowsa na iPhone ili iPad? Ovaj vodič s korak-po-korak uputama pomaže vam da to lako postignete.

Pokretanje programa visokog intenziteta na vašem Chromebooku koristi mnogo CPU snage, što posljedično iscrpljuje vašu bateriju.

Očistite povijest preuzimanja aplikacija na Google Play kako biste dobili novi početak. Evo koraka koje je lako slijediti za početnike.

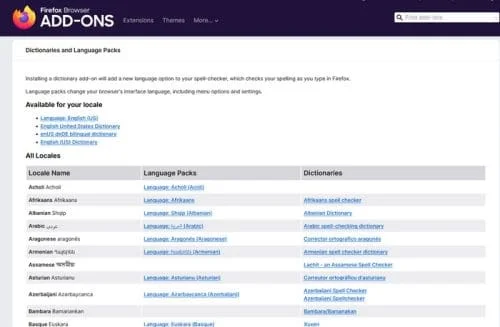

Saznajte koliko je lako dodati riječ ili drugi jezik za provjeru pravopisa u Firefoxu. Također saznajte kako možete isključiti provjeru pravopisa za preglednik.

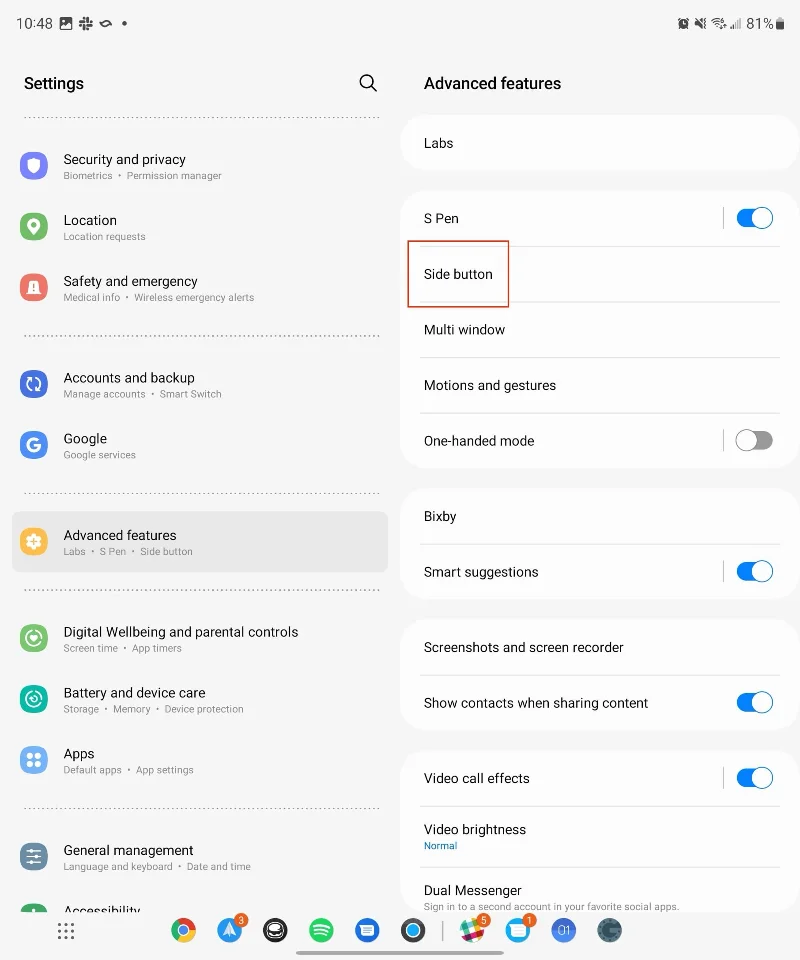

Samsung Galaxy Z Fold 5 je jedan od najzanimljivijih uređaja svog vremena u 2023. godini. Svojim širokim preklopnim ekranom od 7.6 inča, uz dodatni prednji ekran od 6.2 inča, Z Fold 5 pruža dojam da držite i upravljate budućnošću.

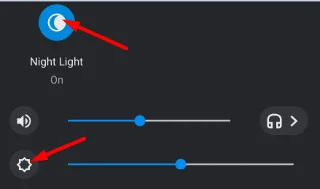

Pogledajte koje korake trebate slijediti kako biste brzo isključili Google Asistenta i dobili malo mira. Osjećajte se manje nadziranima i onemogućite Google Asistenta.

Mnoge vijesti spominju "mračni web", ali vrlo malo njih zapravo raspravlja o tome kako mu pristupiti. Ovo je uglavnom zato što mnoge web stranice tamo sadrže ilegalan sadržaj.