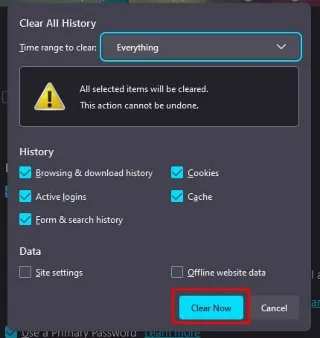

Kako ukloniti pohranjene informacije iz Firefox autofill

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

Povremeno možete čuti o cyber napadima u vijestima. Oni o kojima se izvještava u mainstream medijima često spadaju u dvije kategorije: kršenje podataka i DDOS napadi. Kršenja podataka su cyber-napadi u kojima se podaci kopiraju s računala, a često to uključuje korisničke podatke kao što su adrese e-pošte i lozinke. DDOS napad je potpuno drugačija vrsta cyber-napada s malo sličnosti s tradicionalnim hakiranjem.

Većina cyber-napada namijenjena je dobivanju pristupa sustavu, a zatim obavljanju nečega što može zaraditi novac, kao što je prodaja ukradenih podataka ili pristup otkupnini. DDOS napad je aktivno osmišljen kako bi se svima uskratio pristup meti. DDOS je skraćenica za Distributed Denial Of Service i koristi mrežu botova poznatih kao "botnet" da bi web stranicu ili drugu uslugu povezanu s internetom preplavila prometom, do točke u kojoj joj niti jedan legitimni korisnik ne može pristupiti ili se poslužitelji kvare.

Stvaranje ovolikog mrežnog prometa bilo bi u biti nemoguće za jedno računalo pa hakeri stvaraju mrežu robota koje mogu programirati da izvršavaju svoje ponude. Općenito, bot softver se distribuira standardnim metodama zlonamjernog softvera i inficira što više uređaja. Zaraženi uređaji se zatim ponovno povezuju s jednim od nekoliko poslužitelja za upravljanje i upravljanje, poznatih kao C&C ili C2 poslužitelji. Haker zadužen za botnet zatim izdaje naredbe C2 poslužiteljima koji proširuju naredbe u cijeloj mreži. Mreža botova tada obavlja jedan zadatak odjednom, kao što je ranije rečeno, ovo je općenito samo stvaranje što većeg mogućeg mrežnog prometa i slanje svega nesretnom cilju.

Namjera slojevitog sustava C2 poslužitelja i botova je otežati povezivanje aktivnosti s izvornim hakerom. Kao i drugi oblici hakiranja, DDOS napadi su nezakoniti, problem je što su botovi koji pokreću napad zapravo u vlasništvu nevinih trećih strana koje su bile zaražene zlonamjernim softverom.

Botneti imaju dvije tehnike koje koriste za napad, izravne napade i napade pojačanja. Izravni napadi šalju što je više moguće prometa izravno sa svakog bota u botnetu. Napadi pojačanja oslanjaju se na zlouporabu određenih protokola koji imaju dvije specifične značajke, izvornu adresu koja se može lažirati i veći odgovor od zahtjeva. Slanjem prometa sa svakog bota s izvornom adresom lažiranom kao ciljnom, legitimni poslužitelji odgovaraju tom poslužitelju velikim odgovorima. Napadi pojačanja mogu rezultirati puno više prometa od izravnih napada.

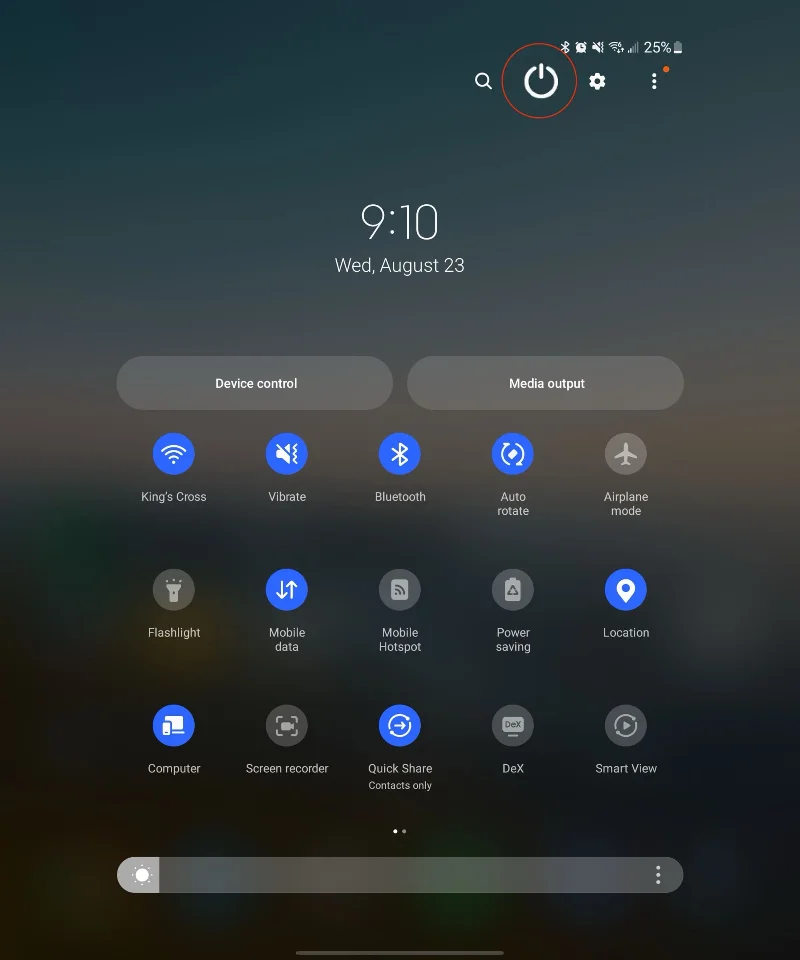

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

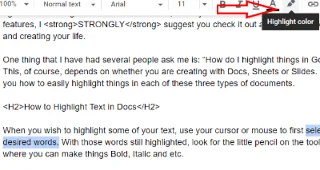

Saznajte kako označiti ili označiti određeni tekst u vašim Google Dokumentima pomoću ovih koraka za vaše računalo, pametni telefon ili tablet.

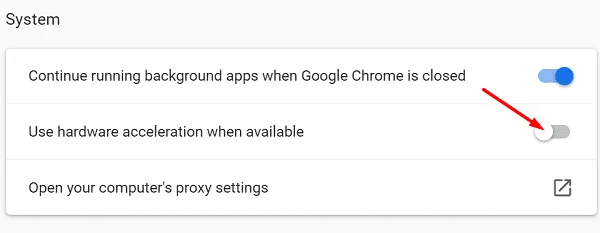

Za rješavanje problema sa zastoju videa na Windows 11, ažurirajte grafički upravljač na najnoviju verziju i onemogućite hardversku akceleraciju.

Pitate se kako prenijeti datoteke s Windowsa na iPhone ili iPad? Ovaj vodič s korak-po-korak uputama pomaže vam da to lako postignete.

Pokretanje programa visokog intenziteta na vašem Chromebooku koristi mnogo CPU snage, što posljedično iscrpljuje vašu bateriju.

Očistite povijest preuzimanja aplikacija na Google Play kako biste dobili novi početak. Evo koraka koje je lako slijediti za početnike.

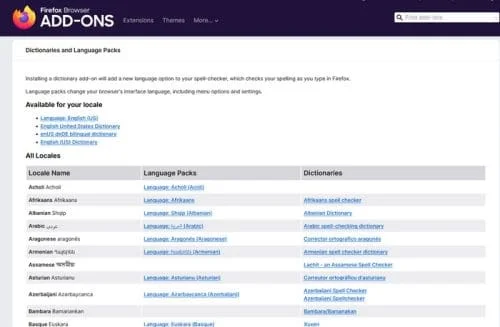

Saznajte koliko je lako dodati riječ ili drugi jezik za provjeru pravopisa u Firefoxu. Također saznajte kako možete isključiti provjeru pravopisa za preglednik.

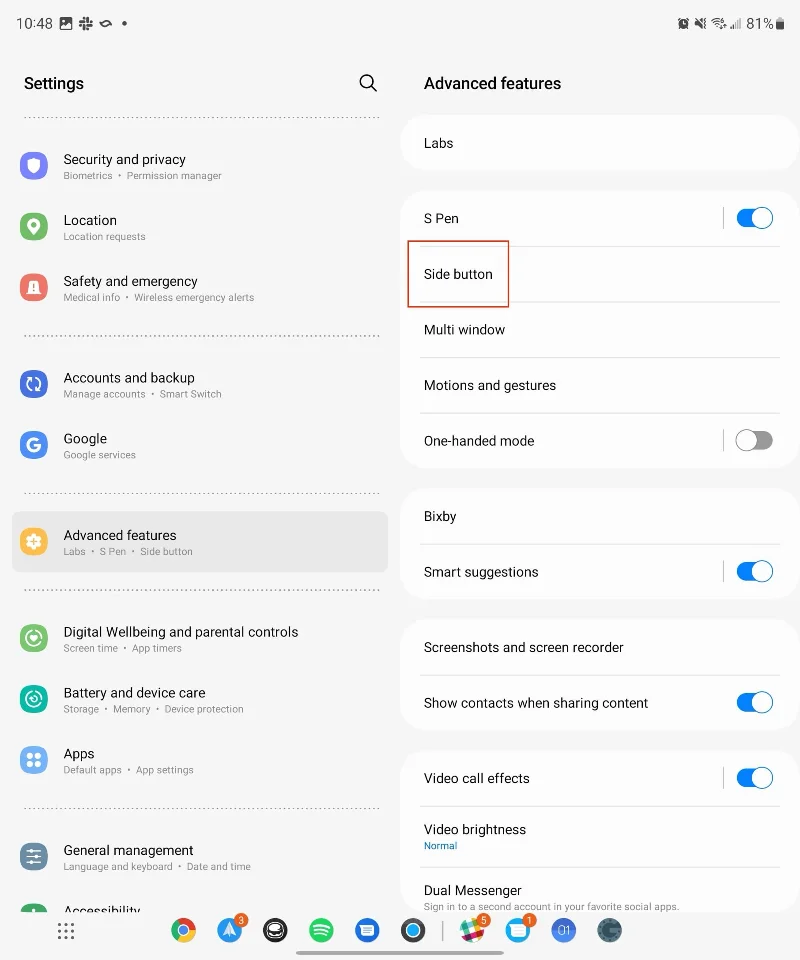

Samsung Galaxy Z Fold 5 je jedan od najzanimljivijih uređaja svog vremena u 2023. godini. Svojim širokim preklopnim ekranom od 7.6 inča, uz dodatni prednji ekran od 6.2 inča, Z Fold 5 pruža dojam da držite i upravljate budućnošću.

Pogledajte koje korake trebate slijediti kako biste brzo isključili Google Asistenta i dobili malo mira. Osjećajte se manje nadziranima i onemogućite Google Asistenta.

Mnoge vijesti spominju "mračni web", ali vrlo malo njih zapravo raspravlja o tome kako mu pristupiti. Ovo je uglavnom zato što mnoge web stranice tamo sadrže ilegalan sadržaj.