Kako ukloniti pohranjene informacije iz Firefox autofill

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

U kibernetičkoj sigurnosti postoji ogroman broj zlonamjernih prijetnji. Mnoge od ovih prijetnji pišu zlonamjerni softver, iako postoji mnogo drugih načina na koje kibernetički kriminalci mogu biti zlonamjerni. Međutim, razina vještina između njih dosta varira. Mnogi "hakeri" samo su skript kiddies , koji samo mogu pokrenuti postojeće alate i nemaju vještine da naprave svoje. Mnogi hakeri imaju vještine za izradu zlonamjernog softvera, iako točan kalibar jako varira. Međutim, postoji još jedna ekskluzivna razina, APT.

APT je kratica za Advanced Persistent Threat. Oni su vrh za hakere i općenito su najbolji u poslu. APT-ovi nisu samo tehnički vješti u razvoju exploita; također koriste niz drugih vještina, uključujući suptilnost, strpljenje i operativnu sigurnost. Općenito, pretpostavlja se da su većina, ako ne i svi, APT-ovi dionici nacionalne države ili ih barem sponzorira država. Ova pretpostavka se temelji na vremenu, trudu i predanosti koju pokazuju u postizanju svog cilja.

Otisci prstiju APT-a

Točni ciljevi APT-a razlikuju se ovisno o zemlji, APT-u i napadu. Većina hakera motivirana je osobnim probitkom pa provaljuju i pokušavaju dohvatiti što više vrijednih podataka što je brže moguće. APT-ovi izvode sabotažu, špijunažu ili destruktivne napade i općenito su politički ili ponekad ekonomski motivirani.

Dok je većina aktera prijetnji tipično oportunista, APT-ovi imaju tendenciju da budu tihi ili čak vrlo ciljani. Umjesto da samo razvijaju iskorištavanja za ranjivosti koje pronađu, identificirat će metu, smisliti kako ih najbolje zaraziti, a zatim istražiti i razviti iskorištavanje. Tipično će ti podvigi biti vrlo pažljivo konfigurirani da budu što tiši i suptilniji. To minimizira rizik od otkrivanja, što znači da se exploit može koristiti na drugim odabranim ciljevima prije nego što se otkrije i popravi temeljna ranjivost.

Razvoj eksploatacija je tehnički i dugotrajan posao. To ga čini skupim poslom, posebno kada se radi o vrlo složenim sustavima bez poznatih ranjivosti. Budući da su APT-ovima dostupna sredstva nacionalne države, oni obično mogu potrošiti puno više vremena i truda na identificiranje tih suptilnih, ali ozbiljnih ranjivosti i zatim razvijanje iznimno složenih podviga za njih.

Pripisivanje je teško

Pripisivanje napada bilo kojoj grupi ili nacionalnoj državi može biti teško. Izvođenjem dubinskog poniranja u stvarni zlonamjerni softver koji se koristi, sustave podrške, pa čak i ciljeve praćenja, može biti moguće prilično pouzdano povezati pojedinačne vrste zlonamjernog softvera s APT-om i povezati taj APT sa zemljom.

Mnogi od ovih vrlo naprednih eksploatacija dijele dijelove koda iz drugih eksploatacija. Određeni napadi mogu čak koristiti iste zero-day ranjivosti. Oni omogućuju povezivanje i praćenje incidenata, a ne kao jednokratni, izvanredni zlonamjerni softver.

Praćenje mnogih radnji s APT-a omogućuje izradu karte njihovih odabranih ciljeva. To, u kombinaciji sa poznavanjem geopolitičkih napetosti, može barem suziti popis potencijalnih državnih sponzora. Daljnja analiza jezika koji se koristi unutar zlonamjernog softvera može dati naznake, iako se one također mogu lažirati kako bi se potaknulo pogrešno pripisivanje.

Većina cyber-napada iz APT-a dolazi s vjerojatnim poricanjem jer ih nitko ne priznaje. Ovo omogućuje svakoj odgovornoj naciji da poduzme radnje s kojima ne bi nužno željela biti povezana ili optužena. Budući da se većina APT skupina pouzdano pripisuje određenim nacionalnim državama, a pretpostavlja se da te nacionalne države imaju još više informacija na kojima temelje to pripisivanje, razumno je vjerojatno da svi znaju tko je za što odgovoran. Ako bi bilo koja nacija službeno optužila drugu za napad, vjerojatno bi bila na udaru odmazde. Izigravajući glupost, svatko može zadržati svoju uvjerljivu mogućnost poricanja.

Primjeri

Mnoge različite grupe nazivaju APT-ove drugim stvarima, što komplicira njihovo praćenje. Neka su imena samo numerirane oznake. Neki se temelje na povezanim imenima iskorištavanja temelje se na stereotipnim nazivima.

Kini se pripisuje najmanje 17 APT-ova. APT broj, kao što je APT 1, odnosi se na neke. APT 1 je također specifično PLA jedinica 61398. Najmanje dva kineska APT-a dobila su imena sa zmajevima: Double Dragon i Dragon Bridge. Tu su i Numbered Panda i Red Apollo.

Mnogi APT-ovi koji se pripisuju Iranu sadrže "mačić" u nazivu. Na primjer, Helix Kitten, Charming Kitten, Remix Kitten i Pioneer Kitten. Ruski APT često sadrži imena medvjeda, uključujući Fancy Bear, Cosy Bear, Bezerk Bear, Venomous Bear i Primitive Bear. Sjevernoj Koreji pripisana su tri APT-a: Ricochet Chollima, Lazarus Group i Kimsuky.

Izrael, Vijetnam, Uzbekistan, Turska i Sjedinjene Države imaju barem jedan pripisani APT. APT koji pripada SAD-u naziva se Equation Group, za koju se vjeruje da je NSA-in TAO ili Tailored Access Operations jedinica. Grupa je dobila ime po nazivu nekih svojih eksploatacija i intenzivnog korištenja enkripcije.

Grupa jednadžbi općenito se smatra najnaprednijom od svih APT-ova. Poznato je da je blokirao uređaje i modificirao ih tako da uključuju zlonamjerni softver. Također je imao više komada zlonamjernog softvera koji su bili jedinstveno sposobni zaraziti firmware tvrdih diskova različitih proizvođača, dopuštajući zlonamjernom softveru da opstane tijekom potpunog brisanja pogona, ponovne instalacije operativnog sustava i bilo čega drugog osim uništavanja pogona. Ovaj zlonamjerni softver bilo je nemoguće otkriti ili ukloniti i za razvoj bi bio potreban pristup izvornom kodu firmvera pogona.

Zaključak

APT je kratica za Advanced Persistent Threat i izraz je koji se koristi za označavanje vrlo naprednih hakerskih skupina, općenito s navodnim poveznicama između nacionalnih država. Razina vještine, strpljenja i predanosti koju pokazuju APT-ovi nema premca u kriminalnom svijetu. U kombinaciji s čestim političkim metama, prilično je jasno da ovo nisu vaše prosječne skupine koje hakiraju za novac. Umjesto da idu na glasne povrede podataka, APT-ovi imaju tendenciju da budu suptilni i prikrivaju svoje tragove što je više moguće.

Općenito, prosječni korisnik ne treba brinuti o APT-ovima. Vrijeme troše samo na mete koje su im posebno vrijedne. Prosječna osoba ne skriva tajne koje nacionalna država smatra vrijednima. Samo su veće tvrtke, posebno one koje obavljaju državne poslove, i posebno utjecajni ljudi realno izloženi riziku da budu meta. Naravno, svatko treba ozbiljno shvatiti svoju sigurnost, kao i sigurnost svoje tvrtke.

Međutim, opće stajalište u sigurnosnom svijetu je da ako APT odluči da ste zanimljivi, moći će nekako hakirati vaše uređaje, čak i ako moraju potrošiti milijune dolara vremena na istraživanje i razvoj. To se može vidjeti u nekoliko slučajeva zlonamjernog softvera koji je pažljivo dizajniran da preskoči "zračne praznine" kao što je crv Stuxnet .

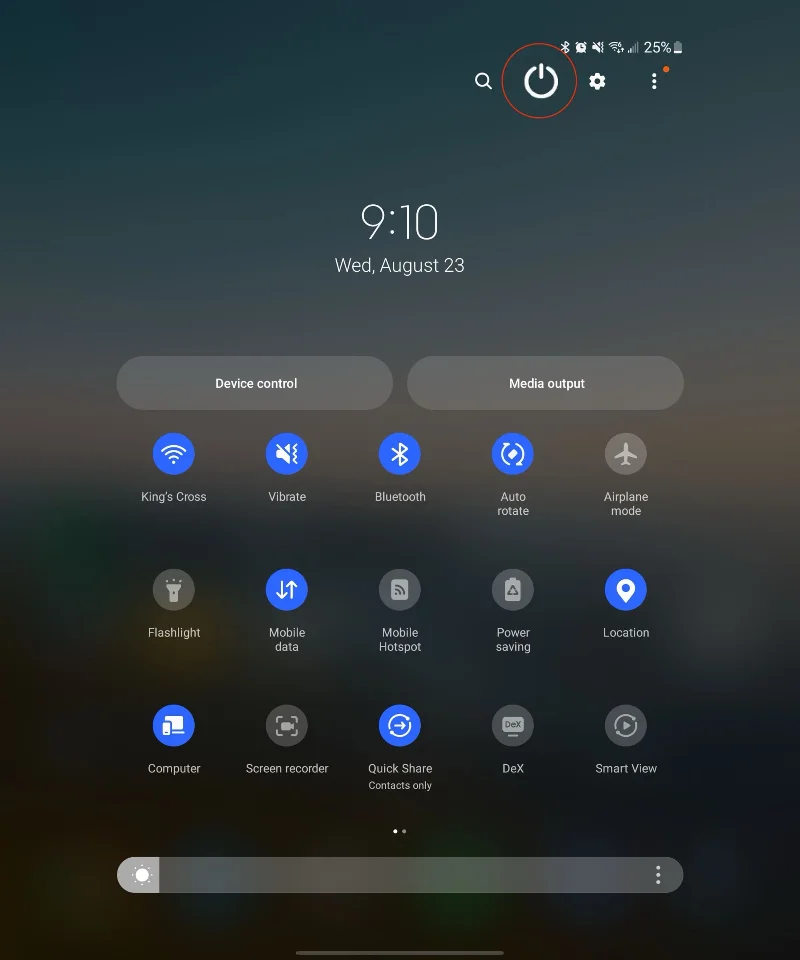

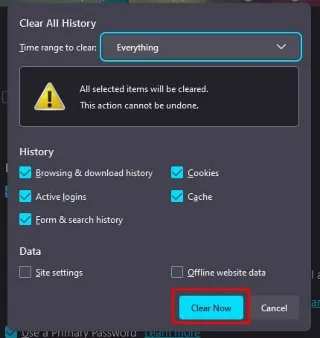

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

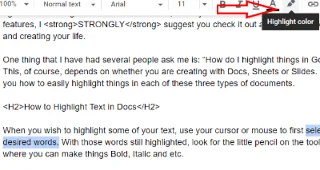

Saznajte kako označiti ili označiti određeni tekst u vašim Google Dokumentima pomoću ovih koraka za vaše računalo, pametni telefon ili tablet.

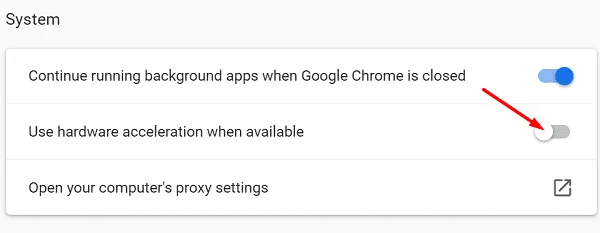

Za rješavanje problema sa zastoju videa na Windows 11, ažurirajte grafički upravljač na najnoviju verziju i onemogućite hardversku akceleraciju.

Pitate se kako prenijeti datoteke s Windowsa na iPhone ili iPad? Ovaj vodič s korak-po-korak uputama pomaže vam da to lako postignete.

Pokretanje programa visokog intenziteta na vašem Chromebooku koristi mnogo CPU snage, što posljedično iscrpljuje vašu bateriju.

Očistite povijest preuzimanja aplikacija na Google Play kako biste dobili novi početak. Evo koraka koje je lako slijediti za početnike.

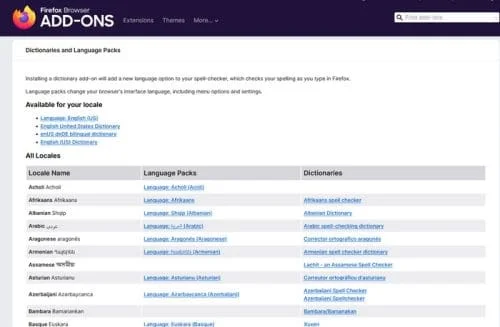

Saznajte koliko je lako dodati riječ ili drugi jezik za provjeru pravopisa u Firefoxu. Također saznajte kako možete isključiti provjeru pravopisa za preglednik.

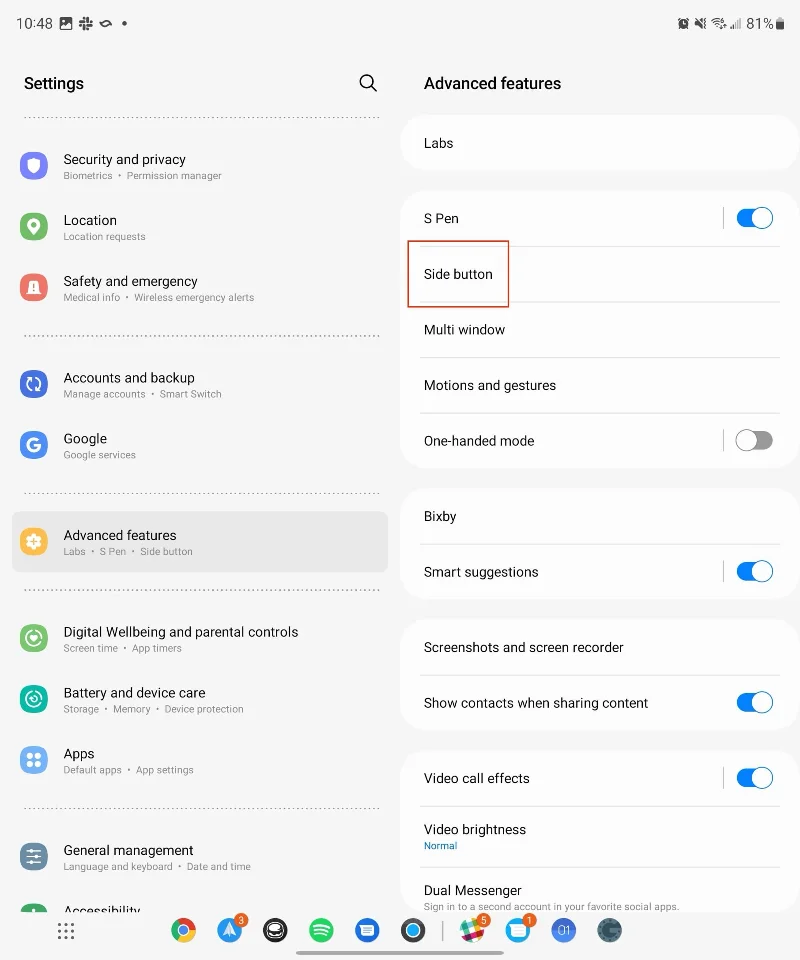

Samsung Galaxy Z Fold 5 je jedan od najzanimljivijih uređaja svog vremena u 2023. godini. Svojim širokim preklopnim ekranom od 7.6 inča, uz dodatni prednji ekran od 6.2 inča, Z Fold 5 pruža dojam da držite i upravljate budućnošću.

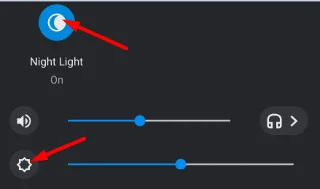

Pogledajte koje korake trebate slijediti kako biste brzo isključili Google Asistenta i dobili malo mira. Osjećajte se manje nadziranima i onemogućite Google Asistenta.

Mnoge vijesti spominju "mračni web", ali vrlo malo njih zapravo raspravlja o tome kako mu pristupiti. Ovo je uglavnom zato što mnoge web stranice tamo sadrže ilegalan sadržaj.