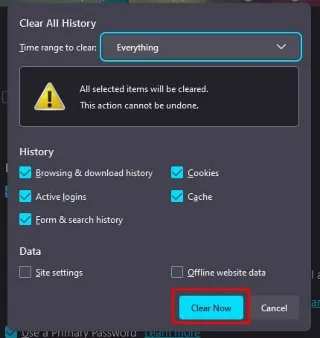

Kako ukloniti pohranjene informacije iz Firefox autofill

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

Dok se spremamo za borbu protiv prijetnji nultog dana, popularnih eksploatacija, smrtonosnog virusa COVID-19 . Hakeri razvijaju nove tehnike kako bi prenijeli zlonamjerni softver na vaše strojeve. Koncept uveden 1499., ali postoji od davnina je novo oružje. Zove se “steganografija, ova nova tehnika se koristi za slanje podataka u skrivenom formatu tako da se ne mogu čitati. Kombinacija grčke riječi (steganos) što znači skriveno, skriveno i 'grafija', što znači pisanje, postaje opasan novi trend.

Danas u ovom postu raspravljat ćemo o ovoj novoj granici i kako ostati zaštićen od nje.

Što je steganografija?

Kao što je već spomenuto, radi se o novoj metodi koju koriste cyber kriminalci za stvaranje zlonamjernog softvera i alata za cyber špijunažu.

Za razliku od kriptografije, koja prikriva sadržaj tajne poruke, steganografija skriva činjenicu da se poruka prenosi ili da se zlonamjerni teret nalazi unutar slike kako bi izbjegao sigurnosna rješenja.

Postoje priče da je ova metoda korištena u Rimskom Carstvu za tajno prenošenje poruke. Odabrali su roba koji će prenijeti poruku i čistili su mu tjeme. Nakon toga poruka je tetovirana na kožu, a kada je kosa ponovno narasla, rob je poslan da prenese poruku. Prijamnik je zatim slijedio isti postupak kako bi obrijao glavu i pročitao poruku.

Ova prijetnja je toliko opasna da su se stručnjaci za sigurnost morali skupiti na nekom mjestu kako bi naučili kako se s njom boriti i onemogućiti prikrivanje informacija.

Kako funkcionira steganografija?

Do sada je jasno zašto cyber kriminalci koriste ovu metodu. Ali kako ovo funkcionira?

Steganografija je peterostruki proces – napadači šakama rade kompletno istraživanje za svoju metu, nakon toga je skeniraju, dobivaju pristup, ostaju skriveni, prikrivaju tragove.

publikacije.computer.org

Nakon što se zlonamjerni softver izvrši na kompromitiranom računalu, preuzima se zlonamjerni mem, slika ili video. Nakon čega se zadana naredba izdvaja. U slučaju da je naredba “print” skrivena u kodu, snima se screenshot zaraženog stroja. Nakon što se prikupe svi podaci, šalju se hakeru putem određene URL adrese.

Nedavni primjer ovoga dolazi iz događaja Hacktober.org CTF 2018. gdje je TerrifyingKity bio priložen na slici. Osim ovoga, pojavile su se i Sundown Exploit Kit, nove obitelji zlonamjernih programa Vawtrack i Stegoloader.

Po čemu se steganografija razlikuje od kriptografije?

Uglavnom i steganografija i kriptografija imaju isti cilj tj. skrivanje poruka i prosljeđivanje trećim stranama. Ali mehanizam koji koriste je drugačiji.

Kriptografija mijenja informacije u šifrirani tekst koji se ne može razumjeti bez dešifriranja. Iako Steganografija ne mijenja format, skriva informacije na način da nitko ne zna da su podaci skriveni.

| STEGANOGRAFIJA | KRIPTOGRAFIJA | |

| Definicija | Tehnika prikrivanja informacija u slici, videu, memu itd | Tehnika pretvaranja podataka u šifrirani tekst |

| Svrha | Prenesite zlonamjerni softver bez praćenja | Zaštita podataka |

| Vidljivost podataka | Nema šanse | Sigurno |

| Struktura podataka | Nema promjene strukture podataka | Mijenja kompletnu strukturu |

| Ključ | Izborno | Neophodan |

| Neuspjeh | Nakon što se otkrije tajna poruka, svatko joj može pristupiti | Pomoću ključa za dešifriranje može se čitati šifrirani tekst |

Jednostavnim riječima, steganografija je jača i složenija. Lako može zaobići DPI sustave itd., sve to ga čini prvim izborom hakera.

Ovisno o prirodi steganografija se može podijeliti u pet vrsta:

Gdje kriminalci skrivaju informacije

Postoji li način da se odredi steganografija? Da, postoji nekoliko načina za prepoznavanje ovog vizualnog napada.

Načini otkrivanja steganografskih napada

Metoda histograma – Ova metoda je također poznata kao metoda hi-kvadrata. Ovom metodom analizira se cijeli raster slike. Čita se broj piksela koji posjeduju dvije susjedne boje.

securelist.com

Slika A: Prazan nosač Slika B: Napunjeni nosač

RS metoda – Ovo je još jedna statistička metoda koja se koristi za otkrivanje nositelja korisnog tereta. Slika je podijeljena u skup grupa piksela i koristi se poseban postupak popunjavanja. Na temelju vrijednosti analiziraju se podaci i identificira slika sa steganografijom

Sve to jasno pokazuje koliko pametno kibernetički kriminalci koriste steganografiju za prosljeđivanje zlonamjernog softvera. I to neće stati jer je vrlo unosno. Ne samo to, već se steganografija također koristi za širenje terorizma, eksplicitnog sadržaja, špijunaže itd.

Uklonite pohranjene informacije iz Firefox autofill slijedeći brze i jednostavne korake za Windows i Android uređaje.

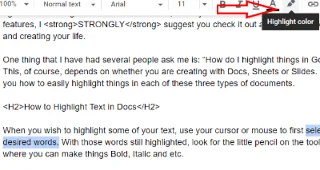

Saznajte kako označiti ili označiti određeni tekst u vašim Google Dokumentima pomoću ovih koraka za vaše računalo, pametni telefon ili tablet.

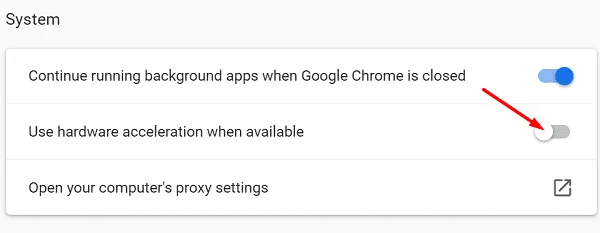

Za rješavanje problema sa zastoju videa na Windows 11, ažurirajte grafički upravljač na najnoviju verziju i onemogućite hardversku akceleraciju.

Pitate se kako prenijeti datoteke s Windowsa na iPhone ili iPad? Ovaj vodič s korak-po-korak uputama pomaže vam da to lako postignete.

Pokretanje programa visokog intenziteta na vašem Chromebooku koristi mnogo CPU snage, što posljedično iscrpljuje vašu bateriju.

Očistite povijest preuzimanja aplikacija na Google Play kako biste dobili novi početak. Evo koraka koje je lako slijediti za početnike.

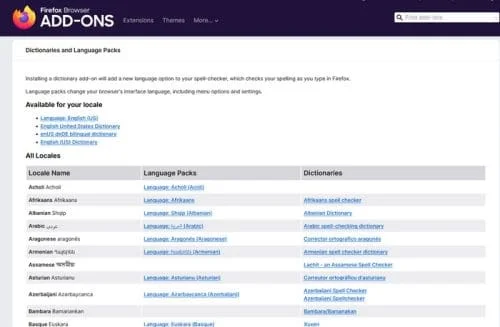

Saznajte koliko je lako dodati riječ ili drugi jezik za provjeru pravopisa u Firefoxu. Također saznajte kako možete isključiti provjeru pravopisa za preglednik.

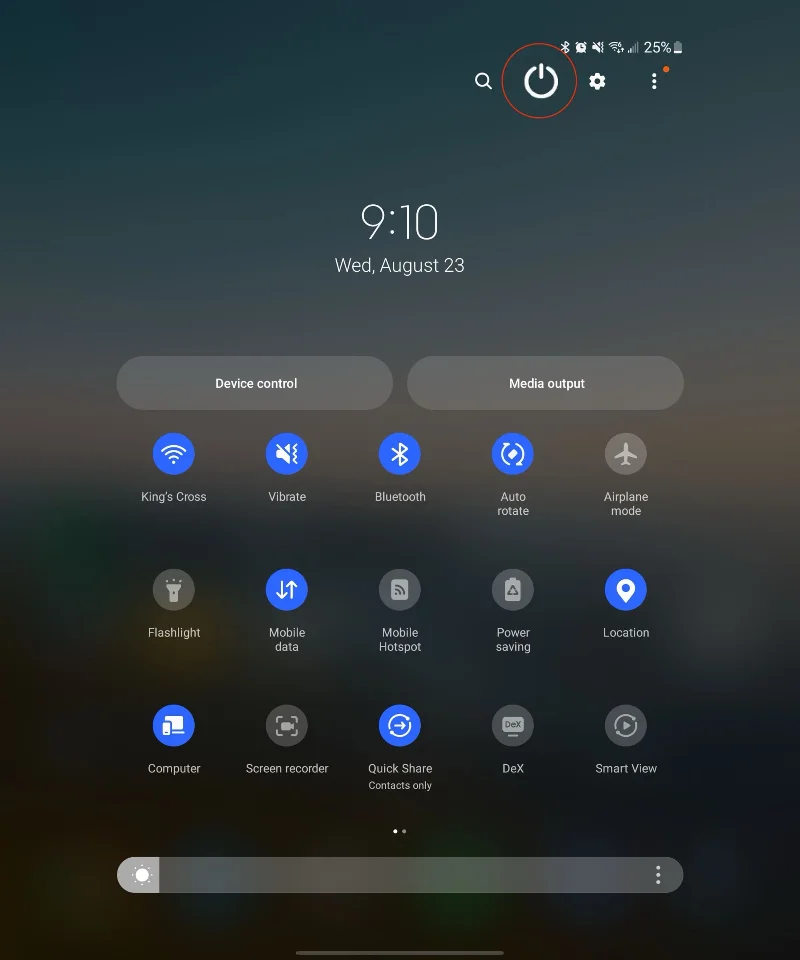

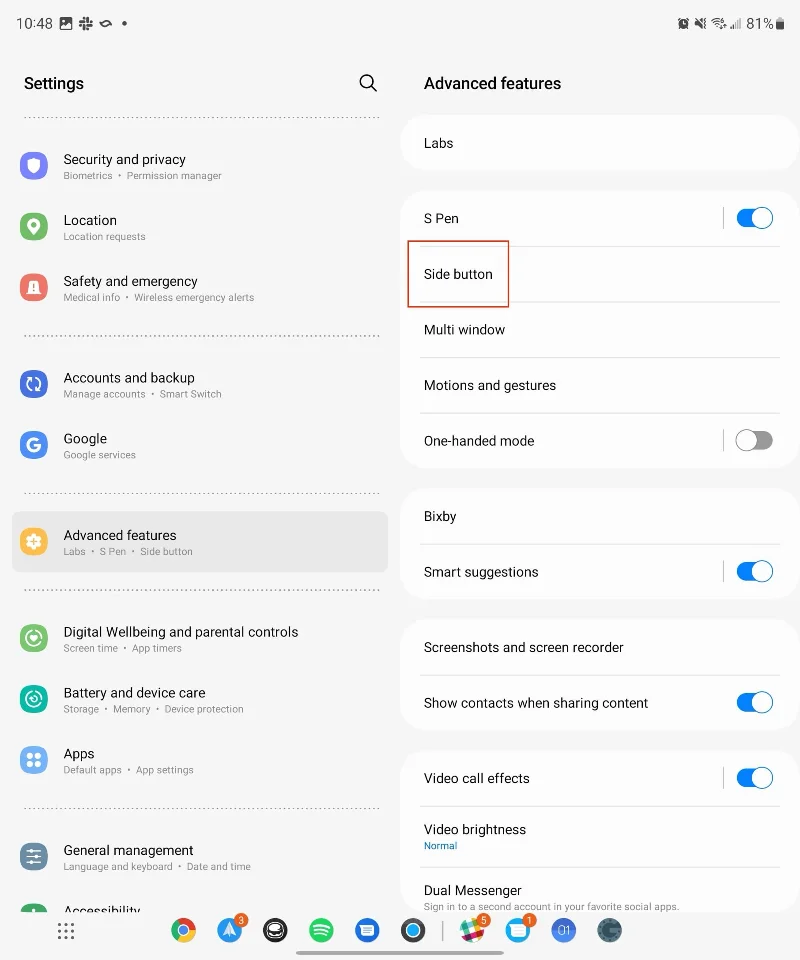

Samsung Galaxy Z Fold 5 je jedan od najzanimljivijih uređaja svog vremena u 2023. godini. Svojim širokim preklopnim ekranom od 7.6 inča, uz dodatni prednji ekran od 6.2 inča, Z Fold 5 pruža dojam da držite i upravljate budućnošću.

Pogledajte koje korake trebate slijediti kako biste brzo isključili Google Asistenta i dobili malo mira. Osjećajte se manje nadziranima i onemogućite Google Asistenta.

Mnoge vijesti spominju "mračni web", ali vrlo malo njih zapravo raspravlja o tome kako mu pristupiti. Ovo je uglavnom zato što mnoge web stranice tamo sadrže ilegalan sadržaj.