Sve o iOS-u 26

Apple je predstavio iOS 26 – veliko ažuriranje s potpuno novim dizajnom od matiranog stakla, pametnijim iskustvima i poboljšanjima poznatih aplikacija.

Da bi vaš uređaj komunicirao s bilo kojim drugim uređajem, mora se s njim povezati. Ako je drugi uređaj fizički prisutan, to je prilično jednostavno. Možete samo provući kabel između dva uređaja. Nužno je da dijele neku vrstu komunikacijskog standarda, ali osnovni princip ostaje. Naravno, većina uređaja s kojima možda želite komunicirati nije fizički prisutna. Umjesto toga, trebate se povezati s njima preko računalne mreže koja obično uključuje internet.

Problem s ovim je što sada postoji potencijalno mnogo glasnika koji trebaju prosljeđivati vašu komunikaciju naprijed-natrag. Da biste ispravno komunicirali putem posredničkih strana, morate im vjerovati. Alternativno, morate biti u mogućnosti osigurati da oni ne mogu čitati ili mijenjati vašu komunikaciju. Ovo je osnova enkripcije. Omogućuje vam sigurnu komunikaciju preko nesigurnog kanala.

Stvar je u tome što čak i uz aktivnu enkripciju još uvijek postoje loši akteri koji pokušavaju dobiti pristup osjetljivim informacijama. Jedan od načina na koji to mogu pokušati učiniti je izvođenje napada Man-in-the-Middle ili MitM.

Postava

Da bi MitM funkcionirao, napadač mora biti jedna od strana koja prenosi podatke kojima žele pristupiti. Postoji nekoliko načina da se to postigne. Prvi je relativno jednostavan, pokrenite internetsku pristupnu točku, upravo zbog toga biste trebali biti oprezni s nasumičnim besplatnim Wi-Fi pristupnim točkama. To je lako učiniti, problem je u tome što možda neće biti lako natjerati određenu osobu da se spoji na određenu mrežu.

Alternativne opcije su da konfigurirate žrtvin uređaj da koristi vaš uređaj kao proxy poslužitelj ili da bude ISP žrtvi. Realno, ako napadač može postaviti svoj uređaj da se koristi kao proxy, vjerojatno ima više nego dovoljno pristupa vašem računalu da dobije informacije koje želi. Teoretski, bilo čiji ISP bi ih također mogao ciljati dok njihov promet teče preko njihovog ISP-a. VPN/proxy pružatelj usluga je u potpuno istoj poziciji kao ISP i može, ali i ne mora biti jednako pouzdan.

Napomena: ako razmišljate o nabavi VPN-a za zaštitu od vašeg ISP-a, važno je razumjeti da pružatelj VPN-a tada postaje vaš učinkovit ISP. Kao takvi, svi isti sigurnosni problemi trebali bi se odnositi i na njih.

Pasivni MitM

Iako mnogi uređaji mogu biti u MitM poziciji, većina njih neće biti zlonamjerna. Ipak, enkripcija štiti od onih koji jesu i pomaže poboljšati vašu privatnost. Napadač na MitM poziciji može jednostavno iskoristiti svoju poziciju da "osluškuje" tok prometa. Na taj način mogu pratiti neke nejasne detalje kriptiranog prometa i mogu čitati nekriptirani promet.

U ovoj vrsti scenarija, napadač na MitM poziciji uvijek može čitati ili modificirati nekriptirani promet. Samo šifriranje to sprječava.

Aktivni MitM

Napadač koji se potrudio doći do te pozicije možda neće nužno biti sretan samo s čitanjem/mijenjanjem nešifriranih podataka. Kao takvi, umjesto toga mogu pokušati izvesti aktivni napad.

U ovom scenariju, oni se potpuno umeću u sredinu veze djelujući kao aktivni posrednici. Oni dogovaraju "sigurnu" vezu s poslužiteljem i pokušavaju učiniti isto s krajnjim korisnikom. Tu se stvari obično raspadaju. Koliko god oni sve to apsolutno mogli učiniti, ekosustav šifriranja je dizajniran da se nosi s ovim scenarijem.

Svaka HTTPS web stranica poslužuje HTTPS certifikat. Certifikat je potpisan nizom drugih certifikata koji vode do jednog od nekoliko posebnih "korijenskih certifikata". Korijenski certifikati posebni su jer se pohranjuju u pouzdanu pohranu certifikata svakog uređaja. Stoga svaki uređaj može provjeriti je li HTTPS certifikat koji mu je predstavljen potpisan jednim od korijenskih certifikata u vlastitom pouzdanom spremištu certifikata.

Ako se proces provjere certifikata ne dovrši pravilno, preglednik će prikazati stranicu s upozorenjem o pogrešci certifikata s objašnjenjem osnova problema. Sustav za izdavanje certifikata postavljen je na takav način da morate moći dokazati da ste legitimni vlasnik stranice kako biste uvjerili bilo koje tijelo za izdavanje certifikata da potpiše vaš certifikat svojim korijenskim certifikatom. Kao takav, napadač općenito može koristiti samo nevažeće certifikate, uzrokujući da žrtve vide poruke o pogrešci certifikata.

Napomena: Napadač bi također mogao uvjeriti žrtvu da instalira napadačev korijenski certifikat u pouzdanu pohranu certifikata, u tom trenutku sve zaštite padaju.

Ako žrtva odluči "prihvatiti rizik" i zanemariti upozorenje certifikata tada napadač može pročitati i modificirati "kriptiranu" vezu jer je veza šifrirana samo prema i od napadača, a ne sve do poslužitelja.

Manje digitalni primjer

Ako imate poteškoća s razmišljanjem o konceptu napada Man-in-the-Middle, možda će vam biti lakše raditi s konceptom fizičke "puževe" pošte. Pošta i sustav su poput interneta samo za slanje pisama. Pretpostavljate da svako pismo koje pošaljete prolazi kroz cijeli poštanski sustav bez otvaranja, čitanja ili izmjene.

Međutim, osoba koja dostavlja vašu objavu nalazi se u savršenoj poziciji čovjeka u sredini. Mogli su odlučiti otvoriti bilo koje pismo prije nego što ga isporuče. Zatim su mogli čitati i mijenjati sadržaj pisma po želji i ponovno ga zatvoriti u drugu omotnicu. U ovom scenariju zapravo nikada ne komunicirate s osobom za koju mislite da jeste. Umjesto toga, oboje komunicirate s znatiželjnom osobom koja šalje poštu.

Treća strana koja može provjeriti (kriptografski sigurne) potpise može vam barem reći da netko otvara vašu poštu. Možete odlučiti zanemariti ovo upozorenje, ali bilo bi dobro da ne šaljete ništa tajno.

Vrlo malo možete učiniti u vezi sa situacijom osim promjene sustava preko kojeg komunicirate. Ako počnete komunicirati putem e-pošte, osoba koja šalje poruku više ne može čitati niti mijenjati vaše poruke. Isto tako, povezivanje s drugom, i idealno pouzdanom, mrežom jedini je način da se napadaču uskrati pristup, a da se i dalje može komunicirati.

Zaključak

MitM je kratica za Man-in-the-Middle. Predstavlja situaciju u kojoj glasnik u lancu komunikacije zlonamjerno prati i potencijalno uređuje komunikaciju. Obično je najveći rizik od prvog skoka, tj. usmjerivača na koji se povezujete. Besplatna Wi-Fi pristupna točka savršen je primjer za to. Napadač na MitM poziciji može čitati i uređivati nekriptirane komunikacije. Također mogu pokušati isto s šifriranom komunikacijom, ali to bi trebalo rezultirati porukama o pogrešci provjere valjanosti certifikata. Ove poruke upozorenja o provjeri valjanosti certifikata jedina su stvar koja sprječava napadača da također može pripremiti i modificirati šifrirani promet. Ovo funkcionira jer obje strane komuniciraju s napadačem, a ne međusobno. Napadač se objema stranama predstavlja kao druga strana.

Apple je predstavio iOS 26 – veliko ažuriranje s potpuno novim dizajnom od matiranog stakla, pametnijim iskustvima i poboljšanjima poznatih aplikacija.

Studentima je za učenje potrebna određena vrsta prijenosnog računala. Ne samo da bi trebalo biti dovoljno snažno za dobar studij odabranog smjera, već i dovoljno kompaktno i lagano da ga mogu nositi sa sobom cijeli dan.

U ovom članku ćemo vas voditi kako ponovno dobiti pristup tvrdom disku kada dođe do kvara. Pratimo vas!

Na prvi pogled, AirPods izgledaju kao i sve druge bežične slušalice. Ali sve se to promijenilo kada je otkriveno nekoliko malo poznatih značajki.

Dodavanje pisača u Windows 10 je jednostavno, iako će se postupak za žičane uređaje razlikovati od postupka za bežične uređaje.

Kao što znate, RAM je vrlo važan hardverski dio računala, koji djeluje kao memorija za obradu podataka i faktor je koji određuje brzinu prijenosnog ili osobnog računala. U članku u nastavku, WebTech360 će vas upoznati s nekim načinima provjere RAM pogrešaka pomoću softvera na Windowsima.

Kupili ste SSD u nadi da unaprijedite internu pohranu vašeg računala, ali ne znate kako instalirati SSD? Pročitajte ovaj članak odmah!

Imate problema s pronalaženjem IP adrese vašeg pisača? Pokazat ćemo vam kako to pronaći.

Ako vaši Powerbeats Pro ne pune, koristite drugi izvor napajanja i očistite svoje slušalice. Ostavite kutiju otvorenom dok punite slušalice.

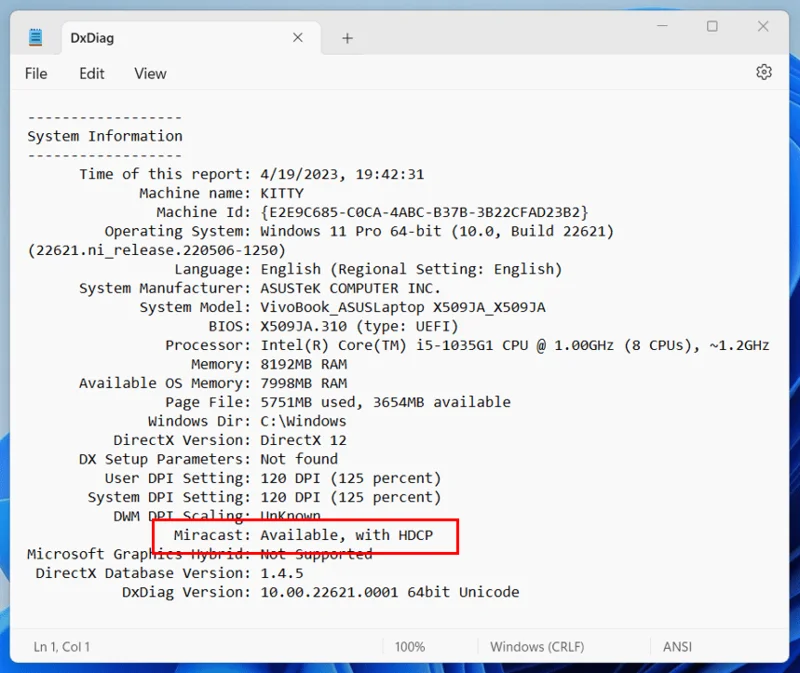

Pročitajte ovaj članak kako biste naučili jednostavan korak-po-korak postupak za povezivanje prijenosnog računala s projektorom ili TV-om na sustavima Windows 11 i Windows 10.