Jednostavan i brz vodič za root-anje Androida

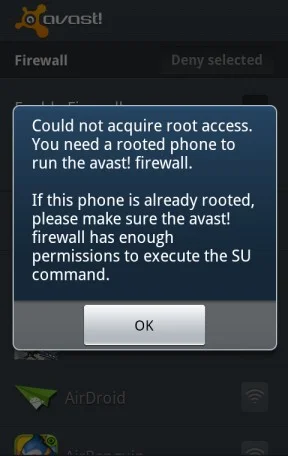

Nakon što rootate svoj Android telefon, imate potpuni pristup sustavu i možete pokretati mnoge vrste aplikacija koje zahtijevaju root pristup.

Svaki posao, OS, uređaj i tehnologija su pod stalnom prijetnjom napada. Ne radi se samo o zlonamjernom softveru, već postoje i druge prijetnje kibernetičkoj sigurnosti i ranjivosti mreže koje hakeri mogu iskoristiti za krađu podataka tvrtke. Nezakrpljene ranjivosti najznačajniji su rizik za svako poslovanje, OS. Stoga, da bismo ostali sigurni od takvih prijetnji, moramo stalno ažurirati naš sustav.

Iskoristivši takve ranjivosti, hakeri su napali LineageOS. Tvrtka je to priznala u tweetu i rekla da je vijest istinita, ali su čak rekli da je napad otkriven prije nego što su hakeri mogli učiniti bilo kakvu štetu.

Što je LineageOS?

Službeno lansiran 24. prosinca 2016., Lineage OS nasljednik prilagođenog ROM-a CyanogenMod je besplatan operativni sustav otvorenog koda. OS je baziran na Google Android platformi i dostupan je za pametne telefone, set-top boxove, tablete.

Dostupne su razvojne verzije za 109 modela s 1,7 milijuna + aktivnih instalacija. Prošlog mjeseca, programeri su objavili LineageOS 17.1 baziran na Androidu 10 .

Kada je došlo do kršenja?

U tweetu, tvrtka je priznala da se kršenje dogodilo u subotu navečer. Međutim, otkriven je na vrijeme; stoga nije otkrivena nikakva šteta.

Osim toga, operativni sustav, verzije OS-a, ključevi za potpisivanje itd. nisu bili pogođeni.

Što je tvrtka rekla?

“Oko 20:00 PST 2. svibnja 2020. napadač je upotrijebio uobičajene ranjivosti i izloženosti (CVE) u našem saltstack masteru kako bi dobio pristup našoj infrastrukturi”, rekli su iz tvrtke.

Around 8PM PST on May 2nd, 2020 an attacker used a CVE in our saltstack master to gain access to our infrastructure.

We are able to verify that:

– Signing keys are unaffected.

– Builds are unaffected.

– Source code is unaffected.See https://t.co/85fvp6Gj2h for more info.

— LineageOS (@LineageAndroid) May 3, 2020

"U mogućnosti smo provjeriti sljedeće: ključevi za potpisivanje su nepromijenjeni, Building su nepromijenjeni, izvorni kod je nepromijenjen", dodao je LineageOS.

Kako je došlo do hakiranja?

Hakeri su koristili nezakrpljenu ranjivost u okviru otvorenog koda koji pruža Saltstack, poznatom kao Salt, kako bi iskoristili LineageOS.

Sol se koristi za automatizaciju i upravljanje poslužiteljima unutar postava poslužitelja u oblaku, internih mreža ili podatkovnih centara.

Koje su dvije nezakrpljene ranjivosti iskorištene?

Dvije nepopravljive ranjivosti su:

CVE-2020-11651 (zaobilaznica za provjeru autentičnosti)

CVE-2020-11652 (prelazak preko imenika)

Kada se ovo dvoje kombinira, dopuštaju napadaču da zaobiđe procedure prijave i pokrene kod na Salt master poslužiteljima, ostavljajući ih izloženim na internetu.

Trenutačno je 6000 Salt poslužitelja ostavljeno izloženo na mreži i oni mogu iskoristiti ovu ranjivost, ako se ne zakrpe.

Zašto ciljati na LineageOS

Budući da ovaj open-source OS produžuje životni vijek i funkcionalnost mobilnih uređaja, više od 20 različitih proizvođača povezano je s njegovom zajednicom otvorenog koda. Gledajući ovo, hakeri su ciljali na LioneageOS.

Ne samo da su ovi napadači čak postavili backdoor na hakirane poslužitelje, već su postavili i rudare kriptovaluta.

Sve to ovaj napad čini drugim velikim hakom operativnog sustava. Potpuno zaustaviti ove napade nije moguće; stoga ne trebamo obraćati pažnju na sve što nas okružuje.

Nakon što sam saznao koliko su sofisticirani hakeri postali, počinjem se brinuti jesmo li mudrac ili ne? Imate li isto pitanje je um? Da, što trebate učiniti da smirite svoj um i ostanete sigurni, molimo podijelite svoje iskustvo.

Nakon što rootate svoj Android telefon, imate potpuni pristup sustavu i možete pokretati mnoge vrste aplikacija koje zahtijevaju root pristup.

Ako ste ostavili laptop na poslu i imate hitan izvještaj koji trebate poslati šefu, što biste trebali učiniti? Upotrijebiti svoj pametni telefon. Još sofisticiranije, pretvorite svoj telefon u računalo kako biste lakše obavljali više zadataka istovremeno.

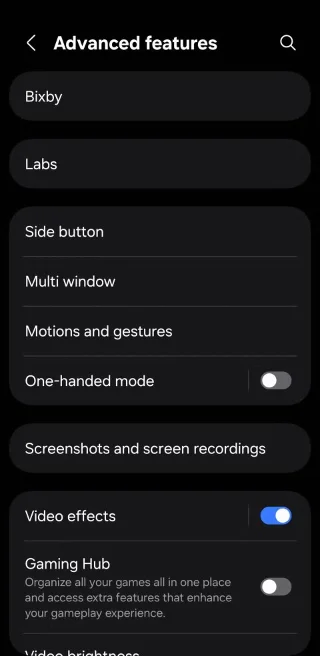

Tipke na vašem Android telefonu ne služe samo za podešavanje glasnoće ili buđenje zaslona. Uz nekoliko jednostavnih podešavanja, mogu postati prečaci za brzo fotografiranje, preskakanje pjesama, pokretanje aplikacija ili čak aktiviranje značajki za hitne slučajeve.

Android način rada Slika u slici pomoći će vam da smanjite videozapis i gledate ga u načinu rada slika u slici, gledajući videozapis u drugom sučelju kako biste mogli raditi i druge stvari.

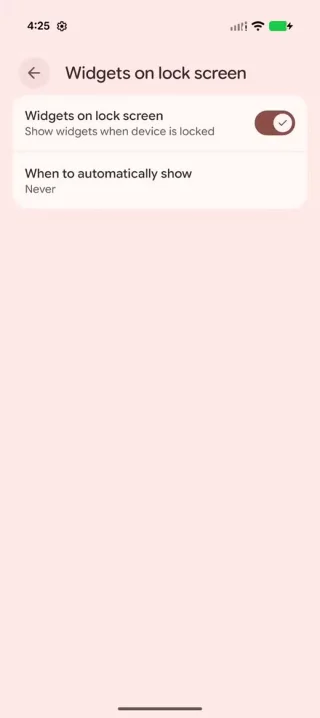

Android 16 ima widgete za zaključani zaslon koje vam omogućuju promjenu zaključanog zaslona po želji, što ga čini mnogo korisnijim.

Uređivanje videa na Androidu postat će jednostavno zahvaljujući najboljim aplikacijama i softveru za uređivanje videa koje navodimo u ovom članku. Pobrinite se da ćete imati prekrasne, čarobne i elegantne fotografije za dijeljenje s prijateljima na Facebooku ili Instagramu.

S aplikacijama s automatskim klikom. Nećete morati puno raditi prilikom igranja igara, korištenja aplikacija ili zadataka dostupnih na uređaju.

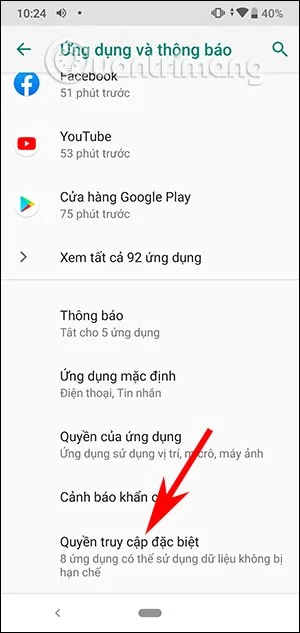

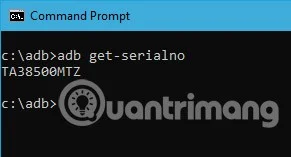

Android Debug Bridge (ADB) je moćan i svestran alat koji vam omogućuje mnoge stvari poput pronalaženja logova, instaliranja i deinstaliranja aplikacija, prijenosa datoteka, rootanja i flashanja prilagođenih ROM-ova te stvaranja sigurnosnih kopija uređaja.

Iako ne postoji čarobno rješenje, male promjene u načinu punjenja, korištenja i pohranjivanja uređaja mogu uvelike usporiti trošenje baterije.

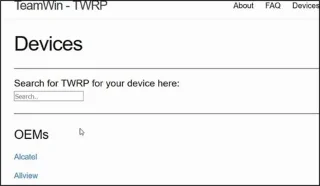

TWRP omogućuje korisnicima spremanje, instaliranje, sigurnosno kopiranje i vraćanje firmvera na svoje uređaje bez brige o utjecaju na stanje uređaja prilikom rootanja, flashanja ili instaliranja novog firmvera na Android uređaje.