Kaikki iOS 26:sta

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Tietoturvassa esiintyy monia ongelmia käyttäjän parhaimmista yrityksistä huolimatta. Haittaohjelmiin voi esimerkiksi törmätä haitallisuudesta milloin tahansa, se johtuu todella huonosta onnesta. On olemassa toimenpiteitä, joiden avulla voit minimoida riskin, kuten käyttämällä mainosten estotoimintoa. Mutta tällainen lyöminen ei ole käyttäjän vika. Muut hyökkäykset keskittyvät kuitenkin käyttäjän huijaamiseen tekemään jotain. Tämäntyyppiset hyökkäykset kuuluvat sosiaalisten manipulointihyökkäysten laajan lipun alle.

Sosiaalinen suunnittelu sisältää analyysin ja ymmärtämisen siitä, kuinka ihmiset käsittelevät tiettyjä tilanteita tuloksen manipuloimiseksi. Sosiaalista manipulointia voidaan suorittaa suuria ihmisryhmiä vastaan. Tietokoneturvallisuuden kannalta sitä käytetään kuitenkin tyypillisesti yksilöitä vastaan, vaikkakin mahdollisesti osana suurta kampanjaa.

Esimerkki sosiaalisesta suunnittelusta ihmisryhmää vastaan voisi olla paniikkiyritykset häiriötekijänä. Esimerkiksi armeija suorittaa väärän lipun operaatiota tai joku huutaa "tuli" kiireisessä paikassa ja sitten varastaa kaaoksessa. Jollain tasolla yksinkertainen propaganda, uhkapelit ja mainonta ovat myös sosiaalisen suunnittelun tekniikoita.

Tietoturvassa toiminnot ovat kuitenkin yleensä yksilöllisempiä. Tietojenkalastelu yrittää saada käyttäjät napsauttamaan, linkittämään ja antamaan tietoja. Monet huijaukset yrittävät manipuloida pelon tai ahneuden perusteella. Tietoturvaan liittyvät sosiaalisen manipuloinnin hyökkäykset voivat uskaltaa jopa todelliseen maailmaan, kuten yrittää saada luvattoman pääsyn palvelinhuoneeseen. Mielenkiintoista on, että kyberturvallisuuden maailmassa tämä viimeinen skenaario ja sen kaltaiset ovat tyypillisesti sitä, mitä tarkoitetaan, kun puhutaan sosiaalisen manipuloinnin hyökkäyksistä.

Laajempi sosiaalinen suunnittelu – verkossa

Tietojenkalastelu on hyökkäysluokka, jolla yritetään saada uhri antamaan tietoja hyökkääjälle. Tietojenkalasteluhyökkäykset toimitetaan tyypillisesti ulkoisessa järjestelmässä, kuten sähköpostitse, joten niissä on kaksi erillistä manipulointikohtaa. Ensin heidän on saatava uhri vakuuttuneeksi siitä, että viesti on laillinen, ja saada hänet napsauttamaan linkkiä. Tämä lataa sitten tietojenkalastelusivun, jolle käyttäjää pyydetään antamaan tiedot. Yleensä tämä on heidän käyttäjätunnuksensa ja salasanansa. Tämä perustuu siihen, että alkuperäinen sähköposti ja tietojenkalastelusivu näyttävät molemmat riittävän vakuuttavilta, jotta käyttäjä voi luottaa niihin.

Monet huijaukset yrittävät saada uhrinsa luovuttamaan rahaa. Klassinen "Nigerian prinssi" -huijaus lupaa suuren voiton, jos uhri voi maksaa pienen ennakkomaksun. Tietenkin, kun uhri maksaa "palkkion", maksua ei koskaan saada. Muut huijaushyökkäykset toimivat samanlaisilla periaatteilla. Vakuuta uhri tekemään jotain, yleensä luovuttamaan rahaa tai asentamaan haittaohjelmia. Ransomware on jopa esimerkki tästä. Uhrin on luovutettava rahaa tai hän voi menettää pääsyn salattuihin tietoihin.

Henkilökohtainen sosiaalinen suunnittelu

Kun sosiaaliseen suunnitteluun viitataan kyberturvallisuuden maailmassa, se tarkoittaa tyypillisesti toimintaa todellisessa maailmassa. Esimerkkejä skenaarioista on paljon. Yksi yksinkertaisimmista on nimeltään tail-gating. Tämä leijuu tarpeeksi lähellä jonkun takana, jotta he pitävät auki kulunvalvojan ovea päästääkseen sinut läpi. Tail-gating voidaan parantaa luomalla skenaario, jossa uhri voi auttaa sinua. Yksi tapa on hengailla tupakoitsijoiden kanssa ulkona savutauolla ja palata sitten sisälle ryhmän kanssa. Toinen tapa on nähdä kantavan jotain hankalaa. Tämä tekniikka onnistuu vielä todennäköisemmin, jos kantamasi voisi olla muille. Jos sinulla on esimerkiksi tarjotin kahvimukeja "tiimillesi", on sosiaalinen paine, että joku pitää oven auki.

Suuri osa henkilökohtaisesta sosiaalisesta suunnittelusta perustuu skenaarion luomiseen ja sitten siihen luottamiseen. Esimerkiksi sosiaaliinsinööri voi esiintyä jonkinlaisena rakennustyöntekijänä tai siivoojana, joka saatetaan yleensä jättää huomiotta. Laupiavana samarialaisena esiintyminen ja "kadonneen" USB-muistitikun luovuttaminen saattaa johtaa siihen, että työntekijä kytkee sen. Tarkoituksena olisi nähdä kenelle se kuuluu, mutta se voi sitten tartuttaa järjestelmän haittaohjelmilla.

Tämäntyyppiset henkilökohtaiset manipulointihyökkäykset voivat olla erittäin onnistuneita, koska kukaan ei todellakaan odota joutuvansa huijatuksi sellaisella tavalla. Ne sisältävät kuitenkin suuren riskin hyökkääjälle, jolla on hyvin todellinen mahdollisuus jäädä kiinni.

Johtopäätös

Sosiaalinen suunnittelu on käsite ihmisten manipuloimisesta tietyn tavoitteen saavuttamiseksi. Yksi tapa on luoda todellisen näköinen tilanne, jolla uhri huijataan uskomaan se. Voit myös luoda skenaarion, jossa uhrilla on sosiaalinen paine tai odotus toimia vastoin tavallisia turvallisuusohjeita. Kaikki sosiaalisen manipuloinnin hyökkäykset perustuvat kuitenkin yhden tai useamman uhrin huijaamiseen suorittamaan hyökkääjän toivoma toiminta.

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Opiskelijat tarvitsevat tietyn tyyppisen kannettavan tietokoneen opintojaan varten. Sen tulisi olla paitsi riittävän tehokas suoriutuakseen hyvin valitsemassaan pääaineessa, myös riittävän kompakti ja kevyt kannettavaksi koko päivän.

Tässä artikkelissa opastamme sinua, kuinka saat kiintolevyn takaisin käyttöösi, jos se vikaantuu. Seurataanpa matkaa!

Ensi silmäyksellä AirPodit näyttävät aivan muilta aidosti langattomilta nappikuulokkeilta. Mutta kaikki muuttui, kun löydettiin muutamia vähän tunnettuja ominaisuuksia.

Tulostimen lisääminen Windows 10:een on yksinkertaista, vaikka langallisten laitteiden prosessi on erilainen kuin langattomien laitteiden.

Kuten tiedät, RAM-muisti on erittäin tärkeä laitteisto-osa tietokoneessa. Se toimii muistina tiedon käsittelyssä ja on tekijä, joka määrää kannettavan tietokoneen tai PC:n nopeuden. Alla olevassa artikkelissa WebTech360 esittelee sinulle joitakin tapoja tarkistaa RAM-virheitä Windows-ohjelmistolla.

Pidä laitteesi hyvässä kunnossa. Tässä on joitakin hyödyllisiä vinkkejä 3D-tulostimesi huoltamiseen.

Jos Powerbeats Pro ei lataudu, käytä muuta virtalähdettä ja puhdista kuulokkeesi. Jätä kotelo auki lataamisen ajaksi.

Ostitko juuri SSD:n ja toivot sitä parantamaan tietokoneesi sisäistä tallennustilaa, mutta et tiedä, kuinka asentaa SSD? Lue tämä artikkeli nyt!

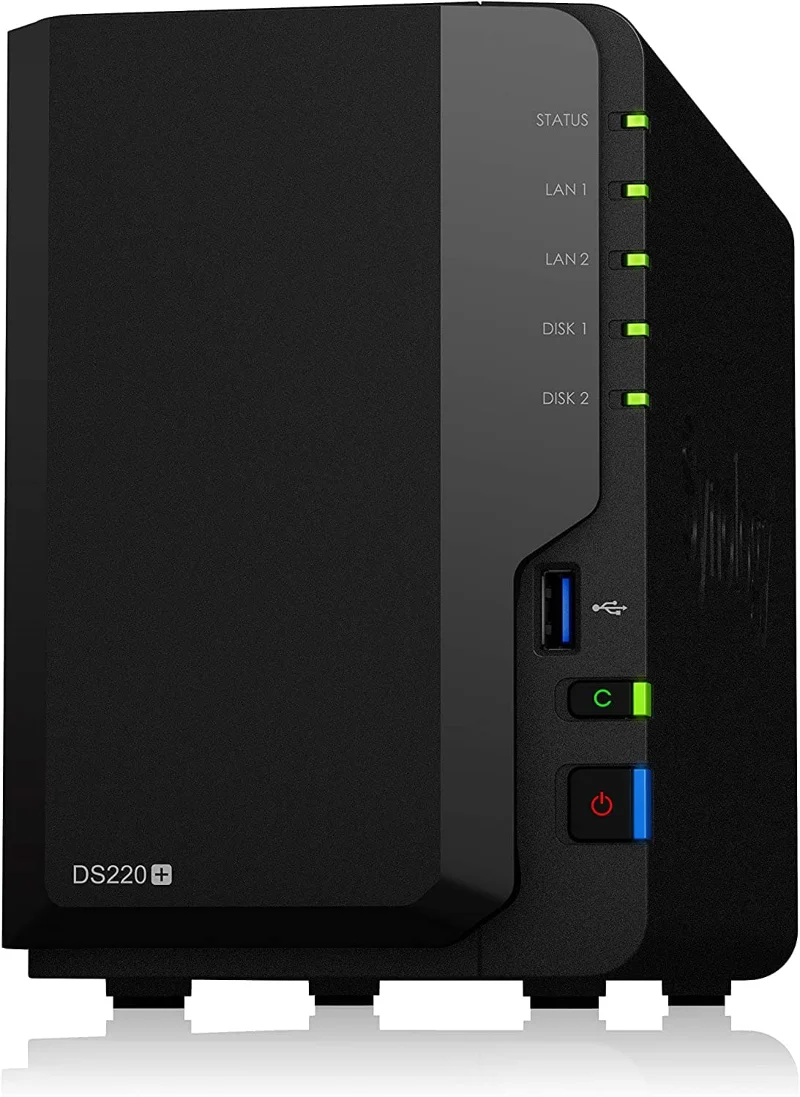

Etsitkö NAS:ia kotiisi tai toimistoon? Katso tämä lista parhaista NAS-tallennuslaitteista.