Kaikki iOS 26:sta

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Mikä tahansa viestintäjärjestelmä luottaa vastaanottajan kykyyn tunnistaa lähettäjä. Lähettäjän henkilöllisyyden tunteminen tarkoittaa vastauksen lähettämistä ja sen tarkistamista, voitko luottaa häneen. Valitettavasti monet viestintäjärjestelmät eivät itse asiassa sisällä tapaa varmistaa, että väitetty lähettäjä on todella todellinen lähettäjä. Tässä tilanteessa hyökkääjä voi luoda tiettyjä vääriä tietoja ja mahdollisesti vaikuttaa vastaanottajan toimintaan. Näiden väärennettyjen viestien luontiprosessia kutsutaan huijaukseksi.

Huijaus klassisissa järjestelmissä

Vaikka yleisesti käytetään viittaamaan nykyaikaiseen digitaaliseen viestintään, useimmat tietokonetta edeltävät viestintäjärjestelmät ovat myös alttiita huijauksille. Esimerkiksi postijärjestelmä vaatii toimitusosoitteen. Kirjeet ovat yleensä allekirjoitettuja ja niissä voi olla palautusosoite. Ei ole olemassa vakiomekanismia sen varmistamiseksi, että palautusosoite on lähettäjän osoite.

Sellaisenaan hyökkääjä voisi yrittää manipuloida kahta ihmistä lähettämällä toiselle kirjeen väitetysti toiselta. Tätä voitaisiin käyttää manipuloimaan ystävyys- tai perhesuhteita taloudellisen hyödyn saamiseksi vaikuttamalla perintöön. Tai muut tilanteet, joista on hyötyä hyökkääjälle tai jotka ovat mahdollisesti puhtaasti haitallisia uhrille.

Hyökkääjä voi myös lähettää väitetysti joltain viralliselta virastolta tai yritykseltä kirjeen, jossa vaaditaan vastaanottajalta tiettyä toimenpidettä, kuten maksua tietylle pankkitilille. Aavistamaton vastaanottaja ei ehkä ajattele tarkistavansa kirjeen laillisuutta ja joutuu siten petoksen uhriksi.

Huomautus: Sisäpiiriuhat, kuten kaksoisagentit ja haitalliset työntekijät, kohdistavat samanlaisen uhan. Koska sisäpiiriuhkat ovat teknisesti luotettava osapuoli, joka antaa tietoisesti väärää tietoa, on tilanne hieman erilainen kuin huijaus, jossa epäluotettava osapuoli väärentää viestin.

Huijaus digitaalisissa järjestelmissä

Monissa digitaalisissa järjestelmissä on samanlainen ongelma. Monissa tapauksissa vastatoimet ovat käytössä. Mutta joissakin tilanteissa nämä vastatoimenpiteet eivät aina ole tehokkaita tai eivät ole mahdollisia. ARP on erinomainen esimerkki protokollasta, jolla on vaikea estää huijaushyökkäyksiä. ARP on protokolla, jota tietokoneet käyttävät paikallisverkossa IP-osoitteeseen liittyvän MAC-osoitteen lähettämiseen.

Valitettavasti mikään ei estä haitallista laitetta käyttämästä ARP:tä väittämään, että sillä on toinen IP-osoite. Tämä hyökkäys sisältää yleensä IP-osoitteen huijauksen, jolloin reitittimeen menevä verkkoliikenne sen sijaan menee hyökkääjälle, mikä mahdollistaa laajan näkyvyyden verkkoliikenteeseen.

Sähköpostissa on samanlainen ongelma. Monet roskaposti- ja tietojenkalasteluviestit huijaavat lähettäjän osoitetta. Tämä toimii, koska lähettäjän osoite on osa paketin tietoja. Hakkeri voi yksinkertaisesti muokata tietoja niin, että heidän sähköpostinsa satunnaisesta verkkotunnuksestaan näyttää siltä, että se tulee lailliselta verkkosivustolta. Useimmat sähköpostiohjelmat antavat sinun nähdä lähettäjän todellisen verkkotunnuksen, mikä on erinomainen tapa tunnistaa tietojenkalasteluviestit.

Puhelinjärjestelmissä on soittajan tunnistusjärjestelmä, joka ilmoittaa soittajan numeron ja soittajan nimen vastaanottajan laitteessa. Valitettavasti soittaja voi manipuloida VoIP-järjestelmiä ( Voice over IP ) esittämään väärennettyjä nimiä ja numeroita.

GPS

GPS-järjestelmät toimivat kolmiomittaen käyttäjän sijainnin vähintään kolmen GPS-satelliitin signaaleista. Tämä järjestelmä perustuu hyvin tunnettuun tekniikkaan. Hyökkääjä, jolla on riittävän vahva lähetin, ja mieluiten useampi kuin yksi, voi lähettää toisen GPS-signaalin, joka vahvuutensa vuoksi on parempi kuin heikompi laillinen signaali.

Tätä voidaan käyttää GPS:ään tukevien ajoneuvojen ohjaamiseen väärin. Hyökkäys ei ole hyödyllinen maakulkuneuvoja vastaan, koska niillä on lukuisia muita suuntaresursseja, kuten fyysinen tie ja liikennemerkit. Se voi kuitenkin olla tehokkaampi lentokoneita ja laivoja vastaan, joilla ei välttämättä ole käyttökelpoisia maamerkkejä, ennen kuin GPS-huijaus on aiheuttanut merkittävän vaikutuksen.

Tällaisen hyökkäyksen epäiltiin syynä yhdysvaltalaisen UAV:n vangitsemiseen Iranissa. Insinööriopiskelijoiden ryhmä osoitti myös tämän luksusjahtia vastaan tehdyn hyökkäyksen kannattavuuden. He olivat kuitenkin kyydissä ja heillä oli lupa.

Venäjän hallitus ja armeija ovat myös käyttäneet GPS-huijausta aiheuttaen erilaisia häiriöitä, mukaan lukien väitetyn laivantörmäyksen. Hyökkäysvektori muodostaa riskin myös autonomisille ajoneuvoille. LIDARin kaltaisten laivojen antureiden pitäisi kuitenkin pystyä tunnistamaan tämä ero, koska GPS ei ole ensisijainen opastusjärjestelmä.

Ääni ja video

Tekstistä puheeksi -algoritmien keksimisestä lähtien puhehuijaus on ollut mahdollista. Koska kelvollisen ihmisäänen automaattinen generointi on monimutkainen ja se on yleensä tarpeetonta, tässä ympäristössä ei ollut paljon riskejä. Tämä tasapaino on kuitenkin muuttunut koneoppimisalgoritmien lisääntyessä. Nyt on mahdollista ottaa näyte puheesta oikealta henkilöltä ja luoda mielivaltaisia sanoja ja lauseita, jotka kuulostavat samalta kuin alkuperäinen henkilö sanoi ne hermoverkon harjoittamisen jälkeen.

Prosessi toimii myös still-kuville ja jopa videoille. Huijausluokka tunnetaan "syvänä väärennöksenä". Sitä on käytetty oikeutetun näköisten väärennettyjen lainausten antamiseksi geopoliittisiin johtajiin heidän maineensa vahingoittamiseksi. Teknologiaa käytetään laajalti myös häirintäkampanjoissa, pääasiassa naisia vastaan.

Huijatun syvän väärennöksen laatu perustuu ensisijaisesti harjoitusotoksen kokoon ja algoritmin suorittamaan aikaan. Suhteellisen korkealaatuisia tuloksia voidaan saada kaupallisesti saatavilla olevilla laitteistoilla ja vähäisellä aika- ja vaivannäöllä. Päättäväinen ja hyvin resursoitunut hyökkääjä pystyy suhteellisen nopeasti tekemään edistyneempää huijaussisältöä, jossa on vähän puutteita.

Johtopäätös

Huijaus on prosessi, jossa epäluotettava osapuoli teeskentelee viestin osan tai kokonaan saadakseen viestin näyttämään aidolta. Motiivit voivat vaihdella, ja tyypillisiä ovat taloudellinen hyöty, kilpailijan poliittinen nöyryytys ja häirintä. Tarkka menetelmä vaihtelee käytetyn protokollan ja alustan mukaan.

Menetelmät voivat vaihdella väärän viestin lähettämisestä oikealta henkilöltä läheiseen kopioon oikeasta viestistä. Huijausta voi olla vaikea torjua, sillä mikä tahansa hyökkääjän ohjaama järjestelmä voi yksinkertaisesti jättää huomioimatta kaikki suojaukset.

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Opiskelijat tarvitsevat tietyn tyyppisen kannettavan tietokoneen opintojaan varten. Sen tulisi olla paitsi riittävän tehokas suoriutuakseen hyvin valitsemassaan pääaineessa, myös riittävän kompakti ja kevyt kannettavaksi koko päivän.

Tässä artikkelissa opastamme sinua, kuinka saat kiintolevyn takaisin käyttöösi, jos se vikaantuu. Seurataanpa matkaa!

Ensi silmäyksellä AirPodit näyttävät aivan muilta aidosti langattomilta nappikuulokkeilta. Mutta kaikki muuttui, kun löydettiin muutamia vähän tunnettuja ominaisuuksia.

Tulostimen lisääminen Windows 10:een on yksinkertaista, vaikka langallisten laitteiden prosessi on erilainen kuin langattomien laitteiden.

Kuten tiedät, RAM-muisti on erittäin tärkeä laitteisto-osa tietokoneessa. Se toimii muistina tiedon käsittelyssä ja on tekijä, joka määrää kannettavan tietokoneen tai PC:n nopeuden. Alla olevassa artikkelissa WebTech360 esittelee sinulle joitakin tapoja tarkistaa RAM-virheitä Windows-ohjelmistolla.

Pidä laitteesi hyvässä kunnossa. Tässä on joitakin hyödyllisiä vinkkejä 3D-tulostimesi huoltamiseen.

Jos Powerbeats Pro ei lataudu, käytä muuta virtalähdettä ja puhdista kuulokkeesi. Jätä kotelo auki lataamisen ajaksi.

Ostitko juuri SSD:n ja toivot sitä parantamaan tietokoneesi sisäistä tallennustilaa, mutta et tiedä, kuinka asentaa SSD? Lue tämä artikkeli nyt!

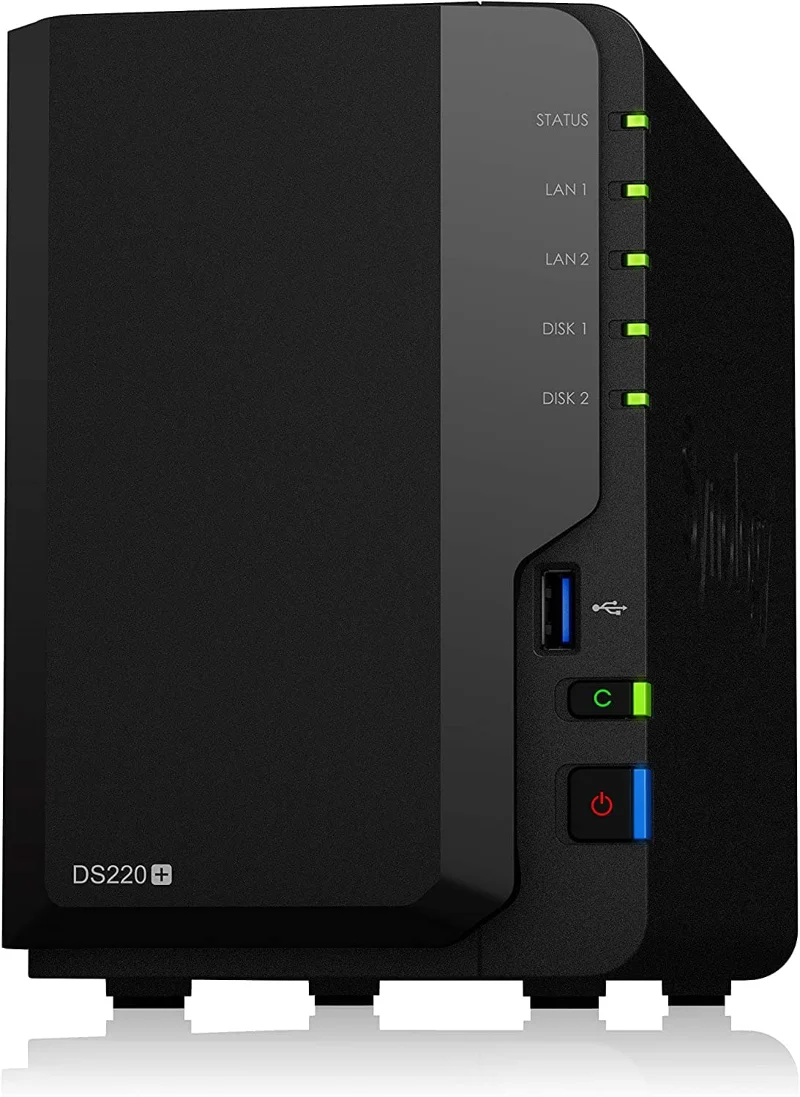

Etsitkö NAS:ia kotiisi tai toimistoon? Katso tämä lista parhaista NAS-tallennuslaitteista.