Kaikki iOS 26:sta

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Jotta laitteesi voi kommunikoida minkä tahansa muun laitteen kanssa, sen on muodostettava yhteys siihen. Jos toinen laite on fyysisesti läsnä, tämä on melko yksinkertaista. Voit vain vetää kaapelin kahden laitteen välillä. Heille on välttämätöntä jakaa jonkinlainen viestintästandardi, mutta perusperiaate pysyy. Tietenkin useimmat laitteet, joiden kanssa haluat olla yhteydessä, eivät ole fyysisesti läsnä. Sen sijaan sinun on muodostettava yhteys niihin tietokoneverkon kautta, johon yleensä liittyy Internet.

Ongelma tässä on, että nyt on mahdollisesti monia lähettiläitä, joiden on välitettävä viestintäsi edestakaisin. Jotta voit kommunikoida kunnolla välittäjäosapuolten kautta, sinun on voitava luottaa heihin. Vaihtoehtoisesti sinun on voitava varmistaa, että he eivät voi lukea tai muokata viestintäsi. Tämä on salauksen perusta. Sen avulla voit viestiä turvallisesti epävarman kanavan kautta.

Tosiasia on, että vaikka salaus on käytössä, siellä on edelleen huonoja toimijoita, jotka yrittävät päästä käsiksi arkaluontoisiin tietoihin. Yksi tapa he voivat yrittää tehdä niin on suorittaa Man-in-the-Middle -hyökkäys tai MitM.

Asetus

Jotta MitM toimisi, hyökkääjän on oltava yksi niistä osapuolista, jotka lähettävät tietoja, joita he haluavat käyttää. On olemassa muutamia tapoja saavuttaa tämä. Ensimmäinen on suhteellisen yksinkertainen, käytä Internet-yhteyspistettä, juuri siksi sinun tulee olla varovainen satunnaisten ilmaisten Wi-Fi-hotspottien suhteen. Tämä on helppo tehdä, ongelmana on, että tiettyä henkilöä ei ehkä ole helppoa saada muodostamaan yhteyttä tiettyyn verkkoon.

Vaihtoehtoinen vaihtoehto on määrittää uhrin laite käyttämään laitettasi välityspalvelimena tai olla uhrin Internet-palveluntarjoaja. Jos hyökkääjä voi realistisesti asettaa laitteensa käytettäväksi välityspalvelimena, hänellä on todennäköisesti enemmän kuin tarpeeksi pääsyä tietokoneeseesi saadakseen tarvitsemansa tiedot. Teoriassa kenen tahansa Internet-palveluntarjoaja voisi myös kohdistaa heihin, kun heidän liikenne kulkee heidän Internet-palveluntarjoajansa kautta. VPN-/välityspalvelimen tarjoaja on täsmälleen samassa asemassa kuin Internet-palveluntarjoaja, ja se voi olla tai ei välttämättä yhtä luotettava.

Huomautus: Jos aiot hankkia VPN:n suojaamaan Internet-palveluntarjoajaasi, on tärkeää ymmärtää, että VPN-palveluntarjoajasta tulee tällöin tehokas Internet-palveluntarjoajasi. Näin ollen kaikki samat turvallisuusongelmat koskevat myös heitä.

Passiivinen MitM

Vaikka monet laitteet voivat olla MitM-asennossa, useimmat niistä eivät ole haitallisia. Silti salaus suojaa niiltä, jotka ovat, ja auttaa parantamaan yksityisyyttäsi. MitM-asemassa oleva hyökkääjä voi yksinkertaisesti käyttää asemaansa "kuuntelemaan" liikennevirtaa. Tällä tavalla he voivat seurata joitain epämääräisiä salatun liikenteen yksityiskohtia ja lukea salaamatonta liikennettä.

Tällaisessa tilanteessa MitM-asemassa oleva hyökkääjä voi aina lukea tai muokata salaamatonta liikennettä. Vain salaus estää tämän.

Aktiivinen MitM

Hyökkääjä, joka on nähnyt vaivaa päästäkseen kyseiseen asemaan, ei välttämättä ole tyytyväinen vain lukemaan/muokkaamaan salaamattomia tietoja. Sellaisenaan he voivat yrittää sen sijaan suorittaa aktiivisen hyökkäyksen.

Tässä skenaariossa he asettuvat kokonaan yhteyden keskelle toimien aktiivisena välittäjänä. He neuvottelevat "suojatun" yhteyden palvelimen kanssa ja yrittävät tehdä saman loppukäyttäjän kanssa. Täällä asiat yleensä hajoavat. Niin paljon kuin he voivat tehdä kaiken tämän, salausekosysteemi on suunniteltu käsittelemään tätä skenaariota.

Jokainen HTTPS-verkkosivusto palvelee HTTPS-varmennetta. Varmenteen allekirjoittaa ketju muita varmenteita, jotka johtavat yhteen harvoista erityisistä "juurivarmenteista". Juurivarmenteet ovat erityisiä, koska ne on tallennettu jokaisen laitteen luotettuun varmennevarastoon. Jokainen laite voi siis tarkistaa, onko sille esitetty HTTPS-sertifikaatti allekirjoitettu jollakin sen oman luotetun varmennevaraston juurivarmenteista.

Jos varmenteen vahvistusprosessi ei valmistu kunnolla, selain lähettää varmennevirhevaroitussivun, joka selittää ongelman perusteet. Varmenteen myöntämisjärjestelmä on määritetty siten, että sinun on pystyttävä todistamaan, että olet sivuston laillinen omistaja, jotta joku varmenteen myöntäjä allekirjoittaisi varmenteen juurivarmentellaan. Sellaisenaan hyökkääjä voi yleensä käyttää vain virheellisiä varmenteita, jolloin uhrit näkevät varmenteen virheilmoituksia.

Huomautus: Hyökkääjä voi myös saada uhrin asentamaan hyökkääjän juurivarmenteen luotettuun varmennevarastoon, jolloin kaikki suojaukset rikkoutuvat.

Jos uhri päättää "hyväksyä riskin" ja jättää huomiotta varmennevaroituksen, hyökkääjä voi lukea ja muokata "salattua" yhteyttä, koska yhteys on salattu vain hyökkääjälle ja hyökkääjästä, ei aina palvelimelle asti.

Vähemmän digitaalinen esimerkki

Jos sinulla on vaikeuksia kääriä päätäsi Man-in-the-Middle-hyökkäyksen käsitteen ympärille, voi olla helpompi työskennellä fyysisen "etanapostin" kanssa. Posti ja järjestelmä ovat kuin Internet, mutta kirjeiden lähettämiseen. Oletat, että kaikki lähettämäsi kirjeet kulkevat koko postijärjestelmän läpi ilman, että niitä avataan, luetaan tai muokataan.

Henkilö, joka toimittaa viestisi, on kuitenkin täydellisessä Man-in-the-Middle -asemassa. He saattoivat avata minkä tahansa kirjeen ennen sen toimittamista. He saattoivat sitten lukea ja muokata kirjeen sisältöä mielensä mukaan ja sulkea sen uudelleen toiseen kirjekuoreen. Tässä skenaariossa et itse asiassa koskaan kommunikoi sen henkilön kanssa, jota luulet olevasi. Sen sijaan te molemmat kommunikoitte uteliaan postihenkilön kanssa.

Kolmas osapuoli, joka voi tarkistaa (salakirjoituksella suojatut) allekirjoitukset, voi ainakin kertoa sinulle, että joku avaa sähköpostisi. Voit jättää tämän varoituksen huomioimatta, mutta sinun kannattaa olla lähettämättä mitään salaista.

Tilanteelle ei voi tehdä muuta kuin muuttaa järjestelmää, jonka kautta kommunikoit. Jos aloitat viestinnän sähköpostitse, lähettäjä ei voi enää lukea tai muokata viestejäsi. Samoin yhteyden muodostaminen toiseen ja ihannetapauksessa luotettuun verkkoon on ainoa tapa estää hyökkääjän pääsy samalla, kun hän pystyy kommunikoimaan.

Johtopäätös

MitM tulee sanoista Man-in-the-Middle. Se edustaa tilannetta, jossa viestintäketjussa oleva sanansaattaja tarkkailee ja mahdollisesti muokkaa viestintää. Yleensä suurin riski liittyy ensimmäiseen hyppyyn eli reitittimeen, johon muodostat yhteyden. Ilmainen Wi-Fi-hotspot on täydellinen esimerkki tästä. MitM-asemassa oleva hyökkääjä voi lukea ja muokata salaamatonta viestintää. He voivat myös yrittää samaa salatun viestinnän kanssa, mutta tämän pitäisi johtaa varmenteen vahvistusvirheilmoituksiin. Nämä varmenteen vahvistamisen varoitusviestit ovat ainoa asia, joka estää hyökkääjää valmistelemasta ja muokkaamasta myös salattua liikennettä. Tämä toimii, koska molemmat osapuolet kommunikoivat hyökkääjän kanssa pikemminkin kuin todellisuudessa keskenään. Hyökkääjä esiintyy toisena osapuolena molemmille osapuolille.

Apple on esitellyt iOS 26:n – merkittävän päivityksen, joka sisältää upouuden himmeän lasin muotoilun, älykkäämpiä kokemuksia ja parannuksia tuttuihin sovelluksiin.

Opiskelijat tarvitsevat tietyn tyyppisen kannettavan tietokoneen opintojaan varten. Sen tulisi olla paitsi riittävän tehokas suoriutuakseen hyvin valitsemassaan pääaineessa, myös riittävän kompakti ja kevyt kannettavaksi koko päivän.

Tässä artikkelissa opastamme sinua, kuinka saat kiintolevyn takaisin käyttöösi, jos se vikaantuu. Seurataanpa matkaa!

Ensi silmäyksellä AirPodit näyttävät aivan muilta aidosti langattomilta nappikuulokkeilta. Mutta kaikki muuttui, kun löydettiin muutamia vähän tunnettuja ominaisuuksia.

Tulostimen lisääminen Windows 10:een on yksinkertaista, vaikka langallisten laitteiden prosessi on erilainen kuin langattomien laitteiden.

Kuten tiedät, RAM-muisti on erittäin tärkeä laitteisto-osa tietokoneessa. Se toimii muistina tiedon käsittelyssä ja on tekijä, joka määrää kannettavan tietokoneen tai PC:n nopeuden. Alla olevassa artikkelissa WebTech360 esittelee sinulle joitakin tapoja tarkistaa RAM-virheitä Windows-ohjelmistolla.

Pidä laitteesi hyvässä kunnossa. Tässä on joitakin hyödyllisiä vinkkejä 3D-tulostimesi huoltamiseen.

Jos Powerbeats Pro ei lataudu, käytä muuta virtalähdettä ja puhdista kuulokkeesi. Jätä kotelo auki lataamisen ajaksi.

Ostitko juuri SSD:n ja toivot sitä parantamaan tietokoneesi sisäistä tallennustilaa, mutta et tiedä, kuinka asentaa SSD? Lue tämä artikkeli nyt!

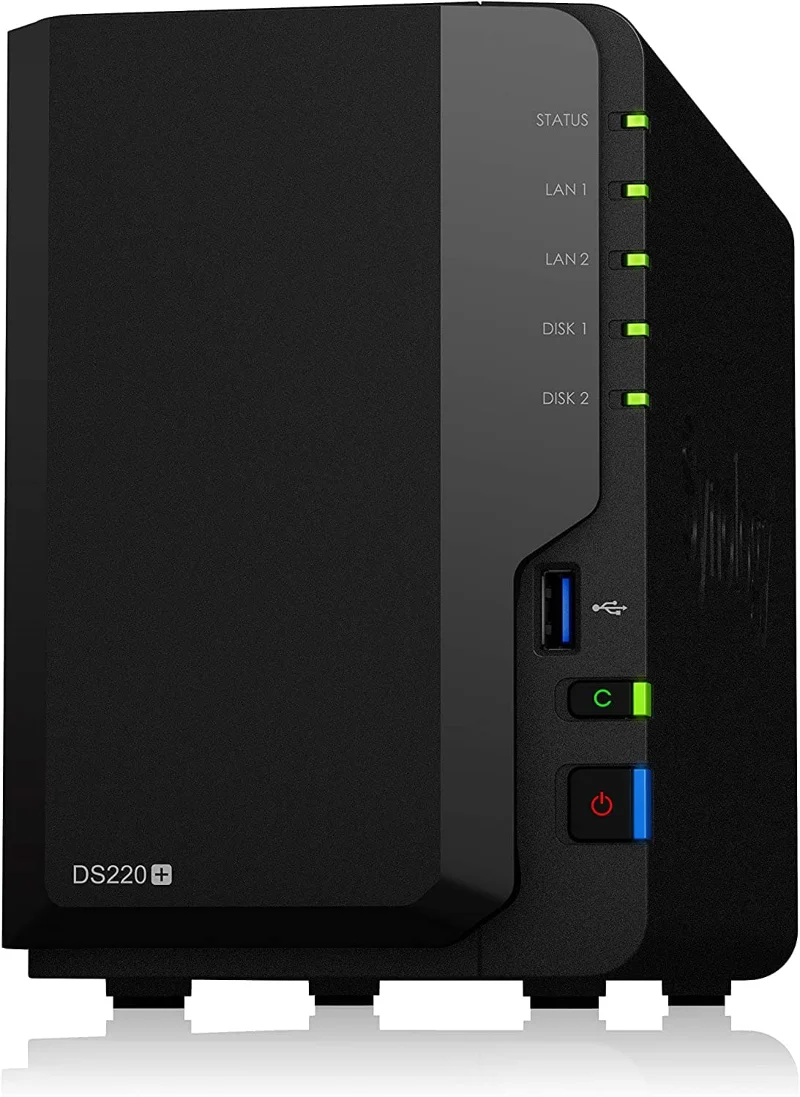

Etsitkö NAS:ia kotiisi tai toimistoon? Katso tämä lista parhaista NAS-tallennuslaitteista.