Πώς να κατεβάσετε το αρχείο ISO των Windows 11

Για να κατεβάσετε το αρχείο ISO των Windows 11, μπορείτε να χρησιμοποιήσετε τον ιστότοπο της Microsoft, το Media Creation Tool, το Rufus και το UUP Dump. Δείτε πώς.

Το διαδικτυακό απόρρητο είναι η ανάγκη της ώρας. Ειδικά όταν υπάρχει συνεχής αύξηση στον αριθμό των τεχνικών που χρησιμοποιούνται για την κλοπή δεδομένων χρηστών. Αναγνωρίζοντας αυτήν την ανάγκη, οι μεγάλες υπηρεσίες διαδικτυακών μηνυμάτων χρησιμοποιούν μια τεχνική που ονομάζεται κρυπτογράφηση από άκρο σε άκρο, για να ασφαλίσουν και να προστατεύσουν τις συνομιλίες των χρηστών.

Τι σημαίνει όμως η κρυπτογράφηση από άκρο σε άκρο και πώς λειτουργεί στην πραγματικότητα; Μάθετε σε αυτό το άρθρο!

Μάθετε τα βασικά του προγραμματισμού

Κρυπτογράφηση σημαίνει μετατροπή πληροφοριών σε κώδικα, αποκρύπτοντας το πραγματικό νόημα των πληροφοριών.

Αποκρυπτογράφηση σημαίνει μετατροπή αυτού του κώδικα πίσω στις αρχικές πληροφορίες και επιστροφή του νοήματός του. Είναι ο αντίστροφος μηχανισμός της κρυπτογράφησης.

Γιατί χρειάζεστε κρυπτογράφηση;

Όταν στέλνετε κάτι στο διαδίκτυο, είτε πρόκειται για μήνυμα, σχόλιο ή εικόνα, αυτό μεταφέρει κάποιες «πληροφορίες». Αυτό που πρέπει να καταλάβουμε είναι ότι το ίδιο το μήνυμα ή η εικόνα δεν έχει αξία - αλλά έχει αξία για τις πληροφορίες που παρέχει. Έχει αξία λόγω των πληροφοριών που οι άνθρωποι μπορούν να ερμηνεύσουν όταν τις βλέπουν. Τι συμβαίνει λοιπόν εάν το μήνυμα ή η εικόνα που στέλνετε προβληθεί και από τρίτους μέσω του διαδικτύου; Θα γνωρίζουν ποιες πληροφορίες προσπαθείτε να μεταφέρετε. Τι γίνεται λοιπόν με την κρυπτογράφηση και την αποκρυπτογράφηση; Εδώ είναι που έρχεται σε εφαρμογή η κρυπτογράφηση από άκρο σε άκρο.

Τι είναι η κρυπτογράφηση από άκρο σε άκρο;

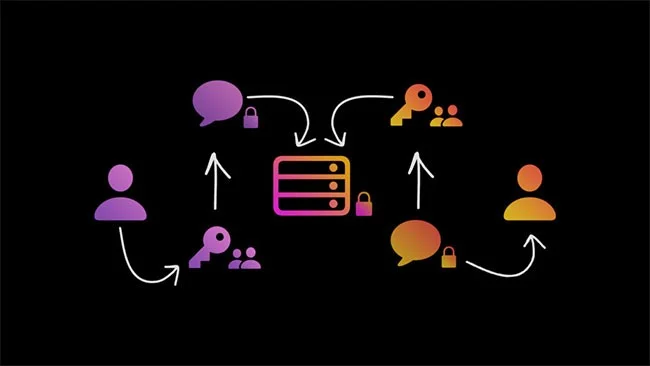

Κρυπτογραφείτε το μήνυμα/εικόνα που θέλετε να στείλετε και αυτό ταξιδεύει μέσω του Διαδικτύου ως «μυστικός» κωδικός. Μόνο ο παραλήπτης μπορεί στη συνέχεια να αποκωδικοποιήσει αυτόν τον «μυστικό» κωδικό. Αυτή η διαδικασία ονομάζεται κρυπτογράφηση από άκρο σε άκρο.

Με απλά λόγια, η κρυπτογράφηση από άκρο σε άκρο διασφαλίζει ότι η επικοινωνία μεταξύ αποστολέα και παραλήπτη είναι εμπιστευτική, εμποδίζοντας τρίτα μέρη να έχουν πρόσβαση σε αυτές τις πληροφορίες. Τα εργαλεία και οι τεχνολογίες που το καθιστούν δυνατό είναι ενσωματωμένα σε εφαρμογές ανταλλαγής μηνυμάτων και σε άλλο λογισμικό που (ενδέχεται) να χρησιμοποιούν οι χρήστες.

Πώς λειτουργεί η κρυπτογράφηση από άκρο σε άκρο;

Ο στόχος της κρυπτογράφησης από άκρο σε άκρο είναι να αποτρέψει οποιονδήποτε εισβολέα από το να κλέψει πληροφορίες μεταξύ του αποστολέα και του παραλήπτη. Ας επιστρέψουμε στο σενάριο που συζητήσαμε νωρίτερα: Στέλνετε σε κάποιον ένα μήνυμα.

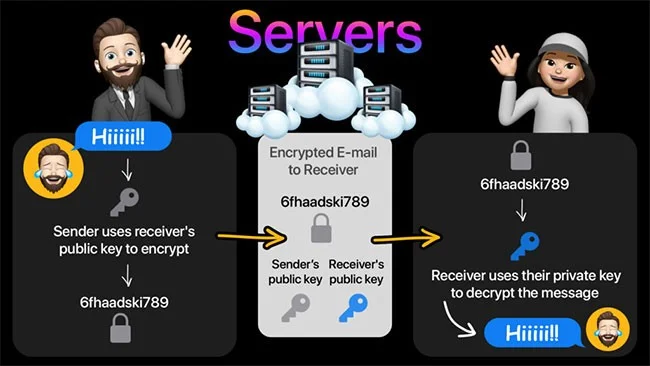

Όταν χρησιμοποιείτε μια υπηρεσία κρυπτογράφησης από άκρο σε άκρο, σας παρέχεται ένα ζεύγος δημόσιων και ιδιωτικών κλειδιών. Αυτά τα κλειδιά σας βοηθούν στην κρυπτογράφηση και την αποκρυπτογράφηση. Παράλληλα, η εφαρμογή ανταλλαγής μηνυμάτων διαθέτει έναν αλγόριθμο, ο οποίος αποτελείται από μαθηματικές συναρτήσεις που χρησιμοποιούνται για την κρυπτογράφηση ή την αποκρυπτογράφηση δεδομένων.

Όταν στέλνετε ένα μήνυμα σε κάποιον, σας δίνεται ένα δημόσιο κλειδί που αντιστοιχεί στο πλαίσιο συνομιλίας αυτού του ατόμου. Το δημόσιο κλειδί χρησιμοποιείται για την κρυπτογράφηση του μηνύματος, χρησιμοποιώντας έναν αλγόριθμο ενσωματωμένο στην εφαρμογή ανταλλαγής μηνυμάτων. Αυτό το δημόσιο κλειδί σάς βοηθά να αναγνωρίσετε τη συσκευή του παραλήπτη και το γεγονός ότι το άτομο λαμβάνει το μήνυμα.

Τώρα, ο παραλήπτης θα χρησιμοποιήσει το ιδιωτικό κλειδί, το οποίο βοηθά στην αποκρυπτογράφηση του μηνύματος και στην ερμηνεία των πληροφοριών που περιέχει το μήνυμα που στείλατε. Αυτό το ιδιωτικό κλειδί είναι διαθέσιμο και αφορά μόνο τη συσκευή του παραλήπτη. Επομένως, κανείς άλλος δεν μπορεί να αποκρυπτογραφήσει το μήνυμα - σε αυτό το σημείο, η κρυπτογράφηση από άκρο σε άκρο έχει ολοκληρωθεί με επιτυχία.

Αυτή είναι η βασική αρχή για το πώς λειτουργεί η κρυπτογράφηση από άκρο σε άκρο. Ωστόσο, δεν χρησιμοποιούν όλες οι υπηρεσίες κρυπτογράφηση από άκρο σε άκρο. Ορισμένα εργαλεία χρησιμοποιούν συχνά τεχνικές κρυπτογράφησης επιπέδου μεταφοράς. Ποια είναι λοιπόν η διαφορά μεταξύ αυτών των δύο τεχνικών;

Πώς διαφέρει η κρυπτογράφηση από άκρο σε άκρο από άλλους τύπους κρυπτογράφησης;

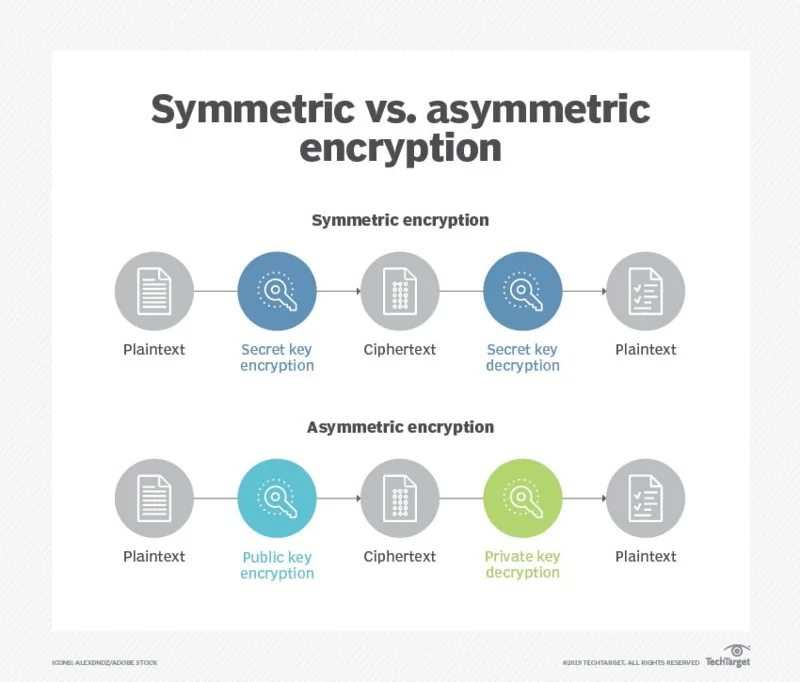

Αυτό που κάνει την κρυπτογράφηση από άκρο σε άκρο μοναδική σε σύγκριση με άλλα συστήματα κρυπτογράφησης είναι ότι μόνο τα τελικά σημεία - ο αποστολέας και ο παραλήπτης - έχουν την ικανότητα να αποκρυπτογραφήσουν και να διαβάσουν το μήνυμα. Η συμμετρική κρυπτογράφηση με κλειδί, γνωστή και ως κρυπτογράφηση ενός κλειδιού ή μυστικού κλειδιού, παρέχει επίσης ένα συνεχές επίπεδο κρυπτογράφησης από τον αποστολέα στον παραλήπτη, αλλά χρησιμοποιεί μόνο ένα κλειδί για την κρυπτογράφηση του μηνύματος.

Το κλειδί που χρησιμοποιείται στην κρυπτογράφηση με ένα κλειδί μπορεί να είναι ένας κωδικός πρόσβασης, ένας κωδικός ή μια τυχαία δημιουργημένη συμβολοσειρά αριθμών που αποστέλλεται στον παραλήπτη ενός μηνύματος, επιτρέποντάς του να το αποκρυπτογραφήσει. Μπορεί να είναι περίπλοκο και να κάνει το μήνυμα να φαίνεται σαν ασυναρτησίες στους μεσάζοντες. Ωστόσο, το μήνυμα μπορεί να υποκλαπεί, να αποκρυπτογραφηθεί και να διαβαστεί, ανεξάρτητα από το πόσο δραστικά τροποποιείται το κλειδί, εάν ένας μεσάζων έχει το κλειδί. Η κρυπτογράφηση από άκρο σε άκρο, με δύο κλειδιά, μπορεί να εμποδίσει έναν μεσάζοντα να αποκτήσει πρόσβαση στο κλειδί και να αποκρυπτογραφήσει το μήνυμα.

Μια άλλη τυπική στρατηγική κρυπτογράφησης είναι η κρυπτογράφηση κατά τη μεταφορά. Σε αυτήν τη στρατηγική, το μήνυμα κρυπτογραφείται από τον αποστολέα, αποκρυπτογραφείται σκόπιμα σε ένα ενδιάμεσο σημείο -- έναν διακομιστή τρίτου μέρους που ανήκει στον πάροχο υπηρεσιών ανταλλαγής μηνυμάτων -- και στη συνέχεια κρυπτογραφείται ξανά και αποστέλλεται στον παραλήπτη. Το μήνυμα είναι μη αναγνώσιμο κατά τη μεταφορά και μπορεί να χρησιμοποιήσει κρυπτογράφηση δύο κλειδιών, αλλά δεν χρησιμοποιεί κρυπτογράφηση από άκρο σε άκρο, επειδή το μήνυμα αποκρυπτογραφείται πριν φτάσει στον τελικό παραλήπτη.

Η κρυπτογράφηση κατά τη μεταφορά, όπως και η κρυπτογράφηση από άκρο σε άκρο, αποτρέπει την υποκλοπή μηνυμάτων κατά τη διάρκεια της διαδρομής τους, αλλά δημιουργεί πιθανά τρωτά σημεία στο ενδιάμεσο σημείο όπου αποκρυπτογραφούνται. Το πρωτόκολλο κρυπτογράφησης Transport Layer Security είναι ένα παράδειγμα κρυπτογράφησης κατά τη μεταφορά.

Πώς διαφέρει η κρυπτογράφηση από άκρο σε άκρο και η κρυπτογράφηση επιπέδου μεταφοράς;

Όπως αναφέρθηκε προηγουμένως, δεν είναι όλες οι υπηρεσίες κρυπτογραφημένες από άκρο σε άκρο. Ωστόσο, αυτό δεν σημαίνει ότι δεν έχουν καθόλου κρυπτογράφηση. Η πιο κοινή μορφή κρυπτογράφησης για ιστότοπους είναι η κρυπτογράφηση TLS - Transport Layer Security.

Η μόνη διαφορά μεταξύ αυτού του τύπου κρυπτογράφησης και της κρυπτογράφησης από άκρο σε άκρο είναι ότι στο TLS, η κρυπτογράφηση λαμβάνει χώρα στη συσκευή του αποστολέα και αποκρυπτογραφείται στον διακομιστή. Επομένως, δεν πρόκειται για πραγματική κρυπτογράφηση από άκρο σε άκρο, αλλά παρέχει ένα καλό επίπεδο ασφάλειας και είναι ικανό να προστατεύει τις πληροφορίες του χρήστη.

Αυτό είναι επίσης γνωστό ως κρυπτογράφηση κατά τη μεταφορά. Αυτό σημαίνει ότι ο πάροχος υπηρεσιών μπορεί να έχει πρόσβαση σε όλα τα μηνύματά σας μέσω των διακομιστών του. Αυτός είναι ο λόγος για τον οποίο μπορείτε εύκολα να δείτε τα παλιά σας μηνύματα Instagram όταν επαναφορτώσετε την εφαρμογή, αλλά όχι στο WhatsApp . Μπορείτε να επαναφέρετε τα μηνύματα μόνο κατεβάζοντας το αρχείο αντιγράφου ασφαλείας και αποκρυπτογραφώντας το στη συσκευή σας.

Πώς χρησιμοποιείται η κρυπτογράφηση από άκρο σε άκρο;

Η κρυπτογράφηση από άκρο σε άκρο χρησιμοποιείται όπου απαιτείται ασφάλεια δεδομένων, συμπεριλαμβανομένων των κλάδων του χρηματοοικονομικού τομέα, της υγειονομικής περίθαλψης και των επικοινωνιών. Χρησιμοποιείται συχνά για να βοηθήσει τις εταιρείες να συμμορφώνονται με τους νόμους και τους κανονισμούς περί απορρήτου και ασφάλειας δεδομένων.

Για παράδειγμα, ένας πάροχος ηλεκτρονικού συστήματος POS θα συμπεριλάμβανε το E2EE στο προϊόν του για την προστασία ευαίσθητων πληροφοριών, όπως τα δεδομένα πιστωτικών καρτών των πελατών. Η συμπερίληψη του E2EE θα βοηθούσε επίσης τους λιανοπωλητές να συμμορφώνονται με το Πρότυπο Ασφάλειας Δεδομένων του Κλάδου Καρτών Πληρωμών (PCI DSS), το οποίο απαιτεί να μην αποθηκεύονται αριθμοί καρτών, δεδομένα μαγνητικής ταινίας και κωδικοί ασφαλείας στις συσκευές των πελατών.

Από τι προστατεύει η κρυπτογράφηση από άκρο σε άκρο;

Το E2EE προστατεύει από τις ακόλουθες δύο απειλές:

Τι δεν προστατεύει η κρυπτογράφηση από άκρο σε άκρο;

Παρόλο που η ανταλλαγή κλειδιών E2EE πιστεύεται ότι είναι άθραυστη χρησιμοποιώντας γνωστούς αλγόριθμους και την τρέχουσα υπολογιστική ισχύ, υπάρχουν αρκετές πιθανές αδυναμίες που έχουν εντοπιστεί στο σχήμα κρυπτογράφησης, συμπεριλαμβανομένων των ακόλουθων τριών:

Πλεονεκτήματα και μειονεκτήματα της κρυπτογράφησης από άκρο σε άκρο

Ακολουθούν ορισμένα πλεονεκτήματα της κρυπτογράφησης από άκρο σε άκρο.

Ορισμένα μειονεκτήματα της κρυπτογράφησης από άκρο σε άκρο περιλαμβάνουν:

Αυτά είναι όλα τα πλεονεκτήματα και τα μειονεκτήματα της κρυπτογράφησης από άκρο σε άκρο. Αν εξακολουθείτε να αναρωτιέστε αν θα πρέπει να ενεργοποιήσετε την κρυπτογράφηση από άκρο σε άκρο ακόμα κι αν δεν στέλνετε εμπιστευτικά μηνύματα, η απάντηση είναι ναι. Γιατί να δώσετε σε κάποιον άλλον πρόσβαση στα δεδομένα σας;

Μερικές δημοφιλείς εφαρμογές ανταλλαγής μηνυμάτων με κρυπτογράφηση από άκρο σε άκρο

Ακολουθούν μερικές από τις καλύτερες εφαρμογές ανταλλαγής μηνυμάτων με κρυπτογράφηση από άκρο σε άκρο για iPhone και Android. Μπορείτε να χρησιμοποιήσετε οποιαδήποτε από αυτές για να προσθέσετε ένα επιπλέον επίπεδο ασφάλειας στα μηνύματά σας.

1. Εργαλείο ανταλλαγής μηνυμάτων WhatsApp

Η δημοφιλής εφαρμογή ανταλλαγής μηνυμάτων WhatsApp υποστηρίζει κρυπτογράφηση από άκρο σε άκρο. Μπορείτε να χρησιμοποιήσετε τους παρακάτω συνδέσμους για να την κατεβάσετε και να την εγκαταστήσετε τόσο για iPhone όσο και για Android.

2. Εργαλείο ιδιωτικών μηνυμάτων Signal

Το Signal είναι μια άλλη εφαρμογή ανταλλαγής μηνυμάτων με κρυπτογράφηση από άκρο σε άκρο, πλούσια σε λειτουργίες, για iPhone και Android. Προσφέρει ένα πιο μοντέρνο περιβάλλον χρήστη από το WhatsApp.

Λήψη Signal για iPhone Λήψη Signal για Android

3. iMessage

Το iMessage, όπως όλοι γνωρίζουμε, είναι η βασική εφαρμογή ανταλλαγής μηνυμάτων για όλους τους χρήστες της Apple. Όλα τα μηνύματα και τα αρχεία στο iMessage είναι κρυπτογραφημένα από άκρο σε άκρο. Ωστόσο, δεν είναι διαλειτουργικό και ως εκ τούτου δεν είναι διαθέσιμο για Android.

4. Τηλεγράφημα

Το Telegram είναι μια άλλη εφαρμογή ανταλλαγής μηνυμάτων με πολλές λειτουργίες που όλοι θέλουμε να χρησιμοποιούμε ως κύρια εφαρμογή ανταλλαγής μηνυμάτων και εύχομαι όλοι οι χρήστες του WhatsApp να την χρησιμοποιούσαν. Προσφέρει κρυπτογράφηση από άκρο σε άκρο, αν και σε προαιρετική βάση. Αυτή η επιλογή ονομάζεται «μυστικές συνομιλίες».

Αυτές είναι όλες οι δημοφιλείς εφαρμογές που μπορεί να προτείνει το άρθρο για κρυπτογραφημένα ιδιωτικά μηνύματα.

Αυτά είναι όλα όσα χρειάζεται να γνωρίζετε για την κρυπτογράφηση από άκρο σε άκρο. Ελπίζω να βρήκατε αυτό το άρθρο χρήσιμο!

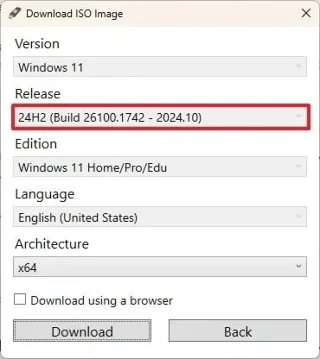

Για να κατεβάσετε το αρχείο ISO των Windows 11, μπορείτε να χρησιμοποιήσετε τον ιστότοπο της Microsoft, το Media Creation Tool, το Rufus και το UUP Dump. Δείτε πώς.

Για να δημιουργήσετε ένα εκκινήσιμο μέσο USB των Windows 11 24H2, μπορείτε να χρησιμοποιήσετε το Εργαλείο δημιουργίας μέσων, τη Γραμμή εντολών, το Ventoy ή το Rufus. Οδηγίες εδώ.

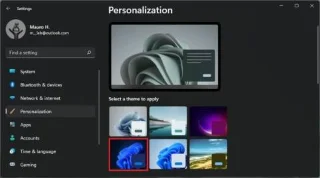

Για να ΕΝΕΡΓΟΠΟΙΗΣΕΤΕ τη σκοτεινή λειτουργία στα Windows 11, ανοίξτε τις Ρυθμίσεις > Εξατομίκευση > Χρώματα και, στην επιλογή Επιλογή λειτουργίας, επιλέξτε τη Σκούρο λειτουργία.

Η σκοτεινή λειτουργία της Εξερεύνησης Αρχείων στα Windows 11 φέρνει επιτέλους νέα σκοτεινά παράθυρα διαλόγου για αντιγραφή, διαγραφή και διαχειριστικές οδηγίες.

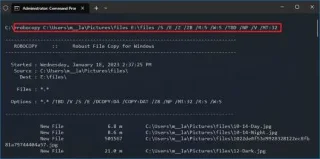

Για να χρησιμοποιήσετε το Robocopy σε πολλαπλά νήματα στα Windows 10, χρησιμοποιήστε τον διακόπτη /MT για να αντιγράψετε πολλά αρχεία ταυτόχρονα, να μειώσετε τον χρόνο μεταφοράς και να βελτιστοποιήσετε την απόδοση.

Για να κατεβάσετε τα Windows 11 το 2026, μπορείτε να χρησιμοποιήσετε τον Βοηθό Εγκατάστασης, το Εργαλείο Δημιουργίας Μέσων, το Rufus, το UUP Dump και την άμεση λήψη ISO.

Εκδόσεις KB5071546 (εκδόσεις 19044.6691 και 19045.6691) για τα Windows 10 22H2 και 21H2 με διορθώσεις ως μέρος της πρώτης Εκτεταμένης Ενημέρωσης Ασφαλείας.

Δημιουργήστε ένα Σημείο Επαναφοράς Συστήματος στα Windows 11 για να προστατεύσετε τον υπολογιστή σας από μη αναμενόμενα προβλήματα και να επαναφέρετε τις ρυθμίσεις και την προηγούμενη κατάσταση λειτουργίας.

Γνωστά προβλήματα που εμποδίζουν την εγκατάσταση των Windows 11 25H2 έχουν αποκαλυφθεί από τη Microsoft στην επίσημη σελίδα του Health Dashboard.

Γνωστά προβλήματα που εμποδίζουν τις αναβαθμίσεις των Windows 11 24H2 περιλαμβάνουν προγράμματα οδήγησης και εφαρμογές που προκαλούν BSOD, προβλήματα σύνδεσης και ασύμβατες εφαρμογές.