Ενώ συχνά προτείνεται ότι η μεγαλύτερη απειλή για την ασφάλεια των δεδομένων για έναν χώρο εργασίας ή προσωπικά δεδομένα είναι αυτή του σπασμωδικού, στερεοτυπικού τύπου χάκερ που εισβάλλει κακόβουλα σε ένα ασφαλές δίκτυο για να ανεβάσει άσχημους ιούς ή να διαπράξει το έγκλημα του αιώνα. Αυτό στην πραγματικότητα δεν ισχύει καθόλου. Οι μεγαλύτερες απειλές και ανησυχίες για την ασφάλεια δεδομένων, στις περισσότερες περιπτώσεις, προκύπτουν από μια ποικιλία εσωτερικών απειλών στην ασφάλεια στον κυβερνοχώρο.

Πηγή – infosecurityeurope

Μιλώντας για τους χώρους εργασίας, τα επιχειρησιακά τους όρια συνεχίζουν να αυξάνονται με αυξημένα ποσοστά υιοθέτησης κινητής, φορητής και ασύρματης τεχνολογίας, οι απειλές για την ασφάλεια στον κυβερνοχώρο από εσωτερικές πηγές αυξάνονται επίσης καθώς αυτές οι συσκευές κινούνται μέσα και έξω από την πόρτα χωρίς κατάλληλους μηχανισμούς παρακολούθησης και ελέγχου. Αυτές οι εσωτερικές πηγές μπορεί να περιλαμβάνουν υπαλλήλους, συνεργάτες, αντιπροσώπους και μια ποικιλία άλλων χρηστών της Cadbury που μπορεί να έχουν είτε εξουσιοδοτημένη είτε μη εξουσιοδοτημένη πρόσβαση σε δίκτυο οργανισμών και αποθήκευση δεδομένων.

Η αποτυχία αναγνώρισης, αντιμετώπισης και διαχείρισης αυτών των εσωτερικών απειλών στην ασφάλεια στον κυβερνοχώρο μπορεί όχι μόνο να θέσει σε κίνδυνο τα ίδια τα δεδομένα και τις πληροφορίες – το πιο πολύτιμο πλεονέκτημα που έχει ένας οργανισμός, αλλά και να αφήσει την εταιρεία ευρέως ανοιχτή στην πιθανότητα δικαστικών διαφορών, κακής δημοσιότητας, μειωμένης παραγωγικότητας, οικονομικών απώλεια και ζημιά στο εμπορικό σήμα, τη φήμη και την καλή θέληση που δεν μπορούν εύκολα να ανακτηθούν.

Αυτό το άρθρο εξετάζει δέκα πιθανούς τομείς για παραβιάσεις εσωτερικής ασφάλειας δεδομένων, στους οποίους θα πρέπει να δοθεί προτεραιότητα και να μελετηθούν.

1. Φορητές συσκευές αποθήκευσης

Φορητές συσκευές όπως μέσα στερεάς κατάστασης και εξωτερικοί σκληροί δίσκοι, που χρησιμοποιούνται είτε από υπάλληλο είτε από επισκέπτη με πρόσβαση σε σταθμό εργασίας ή διακομιστή μπορούν εύκολα να συνδεθούν μέσω θύρας USB, Firewire ή eSATA. Στις περισσότερες περιπτώσεις, αυτές οι συσκευές δεν είναι τεκμηριωμένες ή καταχωρημένες ως μέρος της εσωτερικής υποδομής και ως εκ τούτου δεν υποστηρίζονται και δεν είναι ασφαλείς. Ως αποτέλεσμα, υπάρχει κίνδυνος ανεπιθύμητης μεταφόρτωσης δεδομένων σε μη προστατευμένα εσωτερικά δίκτυα και σταθμούς εργασίας. Επιπλέον, υπάρχει επίσης ο κίνδυνος εξαγωγής, μεταφοράς και διάδοσης ευαίσθητων δεδομένων εκτός του οργανισμού.

Διαβάστε επίσης: -

Πώς να εντοπίσετε ευπάθειες ασφαλείας στο σύστημά σας Οι ευπάθειες ασφαλείας που εντοπίζονται στο σύστημα είναι η βασική αιτία μιας επίθεσης και η επιτυχία της, επομένως οι εταιρείες πρέπει να...

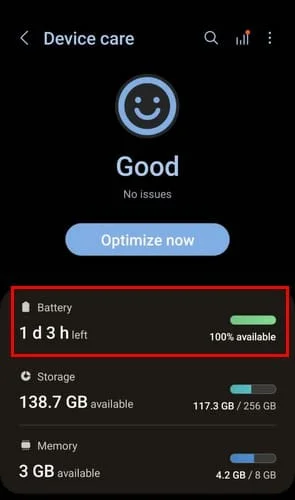

2. Συσκευές που χρησιμοποιούνται εκτός τοποθεσίας

Φορητοί υπολογιστές, PDA και κινητά τηλέφωνα έχουν πρόσβαση στο εσωτερικό δίκτυο απευθείας ή μέσω απομακρυσμένων συνδέσεων. Εάν αυτές οι συνδέσεις έχουν ρυθμιστεί και υποστηρίζονται σωστά, μπορεί να είναι πολύ ασφαλείς. Ωστόσο, η πλειονότητα των χρηστών αυτών των τύπων συσκευών δεν έχουν πάντα επίγνωση της ασφάλειας και σπάνια χρησιμοποιούν τον έλεγχο πρόσβασης που είναι διαθέσιμος με τη συσκευή για ευκολότερη ή ταχύτερη πρόσβαση. Έτσι, ενώ η συσκευή βρίσκεται στην κατοχή του σωστού χρήστη, υπάρχει ελάχιστος κίνδυνος, ωστόσο, εάν η συσκευή πέσει σε λάθος χέρια, η ίδια πρόσβαση που παρέχεται στον προοριζόμενο χρήστη είναι πλέον διαθέσιμη στον μη εξουσιοδοτημένο χρήστη.

3. Ανεπαρκές ή ξεπερασμένο λογισμικό προστασίας από ιούς/ασφάλεια

![10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα! 10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα!]()

Πηγή – blogtyrant

Η πλειονότητα των προμηθευτών προστασίας από ιούς προσφέρουν ενημερώσεις ιών και ενημερώσεις κώδικα λογισμικού στους χρήστες τους μέσω του Διαδικτύου σε καθημερινή βάση. Εάν αυτά δεν διατηρούνται ενημερωμένα, τότε τα δεδομένα σας μπορεί να τεθούν σε κίνδυνο εν αγνοία σας από ιό ή άλλη μορφή κακόβουλου λογισμικού είτε από το Διαδίκτυο, το ηλεκτρονικό ταχυδρομείο ή εξωτερικά μέσα.

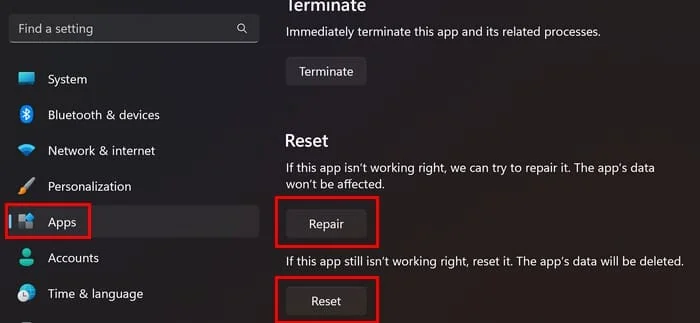

4. Ενημερώσεις και ενημερώσεις λογισμικού

Οι ενημερώσεις κώδικα με δυνατότητα λήψης και άλλες ενημερώσεις λογισμικού πρέπει να δοκιμάζονται σε ένα απομονωμένο περιβάλλον δοκιμής πριν από την εσωτερική ανάπτυξη. Αυτά μπορεί να αποτελέσουν απειλή με δύο διαφορετικούς τρόπους, ο πρώτος θα ήταν η αστάθεια ή η συμβατότητα με το τρέχον σύστημα, αυτό μπορεί να προκαλέσει αδυναμία πρόσβασης ή καταστροφή των προϋπαρχόντων δεδομένων και συστημάτων. Το δεύτερο είναι η χρήση αυτών των καναλιών για κακόβουλους χρήστες για τη διανομή ιών και άλλου κακόβουλου λογισμικού μέσω πηγών που πιστεύεται ότι είναι αξιόπιστες.

![10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα! 10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα!]()

Πηγή – internationalairportreview

Διαβάστε επίσης: -

Βασικές συμβουλές ασφαλείας για χρήστες iPhone Το iPhone υποστηρίζεται ότι είναι το πιο ασφαλές smartphone στον κόσμο, αλλά δεν μπορείτε να το χρησιμοποιείτε απρόσεκτα και να πέφτετε...

5. Ασύρματη συνδεσιμότητα

Υπάρχει πλέον μια τάση αυξανόμενης διαθεσιμότητας ασύρματων hotspot σε κοινόχρηστους χώρους όπως ξενοδοχεία, αεροδρόμια, σούπερ μάρκετ, εστιατόρια γρήγορου φαγητού και καφετέριες. Αυτό επιτρέπει στους χρήστες να έχουν ανοιχτή πρόσβαση στο Διαδίκτυο μέσω ανοικτών ή μη ελεγχόμενων ασύρματων συνδέσεων. Εάν δεν διαχειρίζεται σωστά, η ίδια ευκολία πρόσβασης που παρέχεται στον χρήστη στον έξω κόσμο μέσω του φορητού υπολογιστή ή του PDA, μπορεί να γίνει αντικείμενο εκμετάλλευσης από κακόβουλους εξωτερικούς χρήστες.

6. Συνημμένα email

Οι περισσότεροι χρήστες θα λάβουν μια σειρά από μηνύματα ηλεκτρονικού ταχυδρομείου που δεν σχετίζονται με την εργασία, πολλά από τα οποία έχουν συνημμένα και δεν προέρχονται από τον οργανισμό. Ενώ τα περισσότερα είναι ακίνδυνα, υπάρχει ένας μεγάλος αριθμός που αποστέλλονται από χρήστες με κακόβουλη πρόθεση. Όταν γίνεται λήψη ή πρόσβαση σε συνημμένα, τα εκτελέσιμα αρχεία μπορούν να θέσουν σε κίνδυνο οτιδήποτε για έναν μεμονωμένο σταθμό εργασίας σε ένα ολόκληρο δίκτυο. Αυτό μπορεί να έχει τη μορφή ενός εξωτερικά καταστροφικού ιού ή ενός πιο διακριτού spyware. Οι εσωτερικές πολιτικές θα πρέπει να περιγράφουν με σαφήνεια τις παραμέτρους της αποδεκτής χρήσης, καθώς και τα φίλτρα υλοποίησης και τη σάρωση κατά των ιών.

7. Ομότιμη κοινή χρήση αρχείων

Η κοινή χρήση αρχείων peer-to-peer περιλαμβάνει το άνοιγμα θυρών επικοινωνίας για τη διευκόλυνση της λήψης και μεταφόρτωσης ροών σε έναν μόνο σταθμό εργασίας. Αυτές οι ανοιχτές θύρες είναι τρωτά σημεία που δεν ασφαλίζονται ούτε παρακολουθούνται από προσωπικό IT. Αυτό μπορεί με τη σειρά του να ανοίξει την πόρτα σε εξωτερικούς μη εξουσιοδοτημένους χρήστες για να αποκτήσουν πρόσβαση σε εσωτερικά δίκτυα ή στο εύρος ζώνης απόπλυσης.

8. Δυσαρεστημένοι Εργαζόμενοι

Πηγή – vtechsoln

Είτε από κακία, εκδίκηση είτε με πρόθεση κλοπής για ιδιοκτησία, ο κίνδυνος για την ασφάλεια των πληροφοριών του οργανισμού σας μπορεί να είναι εξαιρετικά ανησυχητικός όταν εξαπολύεται η οργή ενός δυσαρεστημένου υπαλλήλου ή ενός με εγκληματική ατζέντα ή πρόθεση. Οι δυσαρεστημένοι ή απερχόμενοι υπάλληλοι έχουν πρόσβαση σε εσωτερικά συστήματα και ανάλογα με το επίπεδο πρόσβασης και τα προνόμιά τους, ένας χρήστης του οποίου η πρόσβαση δεν έχει περιοριστεί έγκαιρα μπορεί να αποτελέσει τεράστια απειλή για οποιονδήποτε οργανισμό. Αυτό μπορεί να είναι με τη μορφή διαρροής ή κλοπής εμπιστευτικών δεδομένων, καταστροφής ή διαγραφής δεδομένων ή μεταφόρτωσης κακόβουλου λογισμικού σε εσωτερικά δίκτυα.

Διαβάστε επίσης: -

Ασφάλεια email: Προστασία των επικοινωνιών και των δεδομένων email Οι άνθρωποι κοιτάζουν τα πράγματα, τι προορίζονται να δουν, αλλά αυτή τη στιγμή, εξετάζουν τα κύρια ζητήματα....

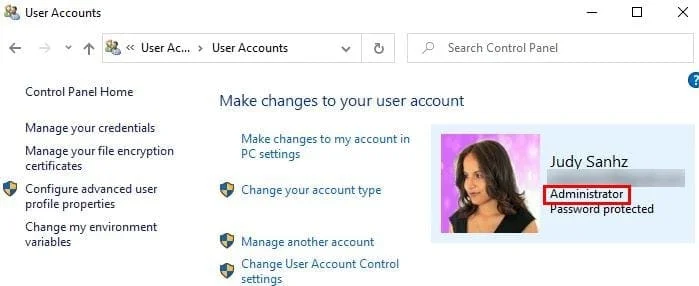

9. Διαχειριστές Συστήματος & Προσωπικό Πληροφορικής

Τα άτομα που είναι υπεύθυνα για την εφαρμογή και τη διατήρηση μέτρων και πολιτικών ασφάλειας δεδομένων αποτελούν επίσης σημαντικό κίνδυνο. Οι διαχειριστές συστημάτων και το προσωπικό πληροφορικής είναι σε θέση να δημιουργούν εσωτερικές απειλές στην ασφάλεια στον κυβερνοχώρο ακούσια λόγω έλλειψης γνώσης ή απειρίας. Από την άλλη πλευρά, η βαθιά γνώση του συστήματος τους επιτρέπει να δημιουργούν απειλές για την ασφάλεια στον κυβερνοχώρο για κακόβουλη ή μη εξουσιοδοτημένη δραστηριότητα.

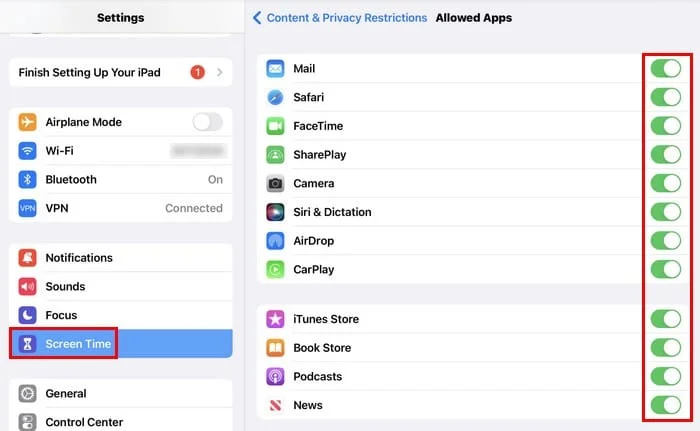

10. Άμεσα μηνύματα

![10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα! 10 Ανησυχίες για την Ασφάλεια Δεδομένων Insider που πρέπει να γνωρίζετε τώρα!]()

Πηγή – techcrunch

Οι εφαρμογές ανταλλαγής άμεσων μηνυμάτων τείνουν να παρακάμπτουν τα εταιρικά φίλτρα ελέγχου περιεχομένου ασφάλειας ή την προστασία για ευαίσθητες πληροφορίες. Επίσης, δεν υπάρχει εγγραφή του περιεχομένου από μια περίοδο λειτουργίας άμεσων μηνυμάτων. Αυτό μπορεί να οδηγήσει σε διάφορους κινδύνους που συνδέονται με την κακόβουλη αποκάλυψη ευαίσθητων πληροφοριών, την κοινωνική μηχανική και την καταδίωξη.

Αυτές είναι οι δέκα πιο τρομακτικές εσωτερικές απειλές ή εσωτερικές ανησυχίες για την ασφάλεια στον κυβερνοχώρο που θα μπορούσαν να κάνουν τα δεδομένα σας ευάλωτα από ποτέ. Θέλετε περισσότερα ενδιαφέροντα άρθρα σχετικά με την ασφάλεια στον κυβερνοχώρο; Εγγραφείτε στο ενημερωτικό μας δελτίο για καθημερινές ενημερώσεις για το ίδιο. Μείνε ασφαλής!