Hvordan Fixer Jeg Video Lag på Windows 11?

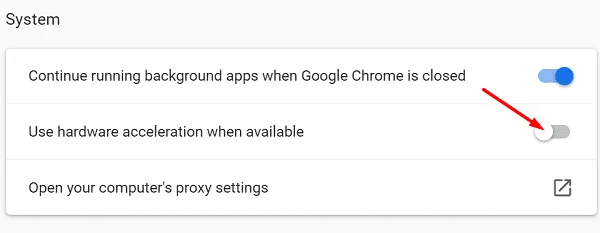

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

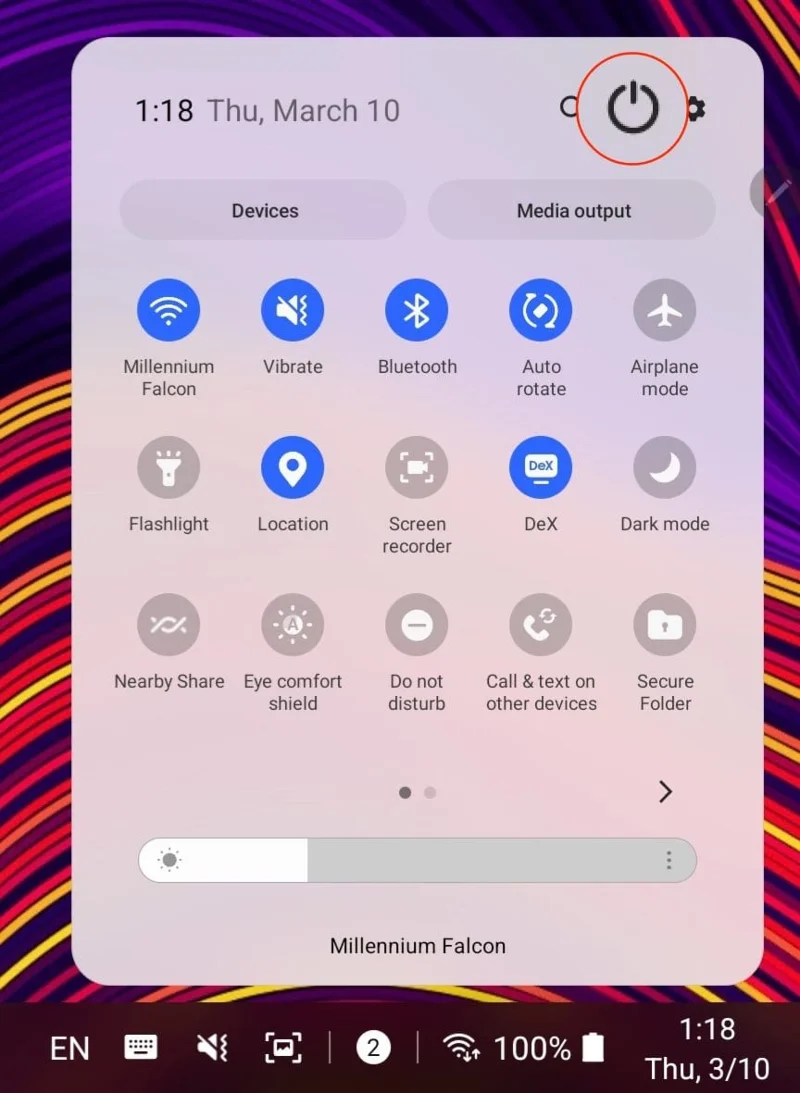

En ny ransomware-stamme blev opdaget af sikkerhedsembedsmænd fra Forcepoint, Texas, som er rettet mod sundhedsorganisationer. Philadelphia ransomware er fra Stampado-familien. Dette ransomware-sæt sælges online for et par hundrede dollars, og angribere kræver løsesum i form af Bitcoins.

Forskere fandt ud af, at Philadelphia ransomware transporteres via spear-phishing-e-mails. Sådanne e-mails sendes til hospitalerne med en meddelelsestekst af en forkortet URL, der leder mod en personlig lagerplads, der betjener en våbenbeskyttet DOCX-fil med logoet for den målrettede sundhedsorganisation. Medarbejderne bliver fanget og ender med at klikke på disse links, der får ransomware til at infiltrere i systemet.

Billedkilde: forcepoint.com

Når ransomwaren er etableret i systemet, kontakter den C&C-serveren og overfører alle oplysninger om ofrets computer som operativsystem, land, systemsprog og brugernavn på maskinen. C&C-serveren genererer derefter et offer-id, løsesumspris og Bitcoin-pung-id og sender det over til den målrettede maskine.

Krypteringsteknikken brugt af Philadelphia Ransomware er AES-256, som kræver en løsesum på 0,3 Bitcoins, når den er færdig med at låse dine filer. Dens opslugt af sundhedsindustrien kan observeres af biblioteksstien, der viser 'hospital/spam' som en streng i dets krypterede JavaScript sammen med 'hospital/spa' indeholdt i dets C&C-serversti.

Billedkilde: funender.com

Hvad er Philadelphia:

Okay, alle ved, at det er den største by i Pennsylvania og bla bla bla... men hvad angår cyberkriminalitet, er det også en opdateret version af den berygtede Stampado ransomware-virus. I phishing-e-mails kan du støde på dem med falske meddelelser om forsinket betaling. Disse mails indeholder for det meste links til Philadelphias hjemmesider, som holdes klar med Java-applikationer til at installere ransomware i dit system.

Se også: Top 5 værktøjer til beskyttelse af ransomware

Philadelphia begynder at kryptere filer med forskellige filtypenavne som .doc, .bmp, .avi, .7z, .pdf osv. efter en vellykket indtrængen i systemet. Du kan identificere en krypteret fil låst af Philadelphia med dens udvidelse som ' .locked '. For eksempel vil en fil i dit system med navnet 'abc.bmp' blive krypteret og omdøbt til 'KD24KIH83483BJAKDF8JDR7.locked'. Når du prøver at åbne den krypterede fil, åbner ransomware et nyt vindue med en løsesum, der kræves i meddelelsen.

Beskeden om løsesum informerer dig om, at filerne er blevet krypteret, og du skal betale dem for at gendanne dem. Philadelphia bruger en asymmetrisk krypteringsalgoritme, som skaber en offentlig (kryptering) og privat (dekrypterings) nøgle, mens filerne krypteres og låses. At dekryptere de låste filer uden den private nøgle er som at koge et hav, da de er placeret på fjernservere bevogtet af cyberkriminelle.

Vinduet indeholder to interessante timere: Deadline og Russian Roulette. Mens deadline-timeren angiver, hvor lang tid der er til at få din private nøgle, viser Russian Roulette tidspunktet for at slette den næste fil (skubber dig til at købe den uden at spare tid på at søge efter hjælp). Det er faktisk en trussel, men det er det eneste ved det, som ikke er falsk.

Billedkilde: forbes.com

Kan du undgå denne situation?

Ja. Du kan blive reddet fra at blive savet af Philadelphia ransomware ; dog skal du holde din computer bevæbnet med den bedste anti ransomware og antimalware. Bemærk, at noget ransomware kan omgå den bedste anti-ransomware, så den bedste praksis er at blive en årvågen bruger og ikke klikke på noget usædvanligt og mistænkeligt.

Se også: Top 5 tips til at bekæmpe ransomware-ravage

Alt taget i betragtning, kan Philadelphia Ransomware antages som en gennemtrængende type infektion. Selvom det kun er rettet mod sundhedsorganisationerne nu, kan du også blive et offer, da kildekoden til denne virus er åbnet til salg for $400 over det mørke web. Enhver aspirerende cyberkriminel kan få koden og begynde at jage efter et bytte. At holde din computer immuniseret og beskyttet af antimalware og anti-ransomware burde hjælpe.

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Vi har brugt lidt tid med Galaxy Tab S9 Ultra, og den er den perfekte tablet til at parre med din Windows PC eller Galaxy S23.

Lær hvordan du fremhæver tekst med farve i Google Slides appen med denne trin-for-trin vejledning til mobil og desktop.

Mange nyhedsartikler nævner det "mørke web", men meget få diskuterer faktisk, hvordan man får adgang til det. Dette skyldes hovedsageligt, at mange af de hjemmesider, der findes der, huser ulovligt indhold.

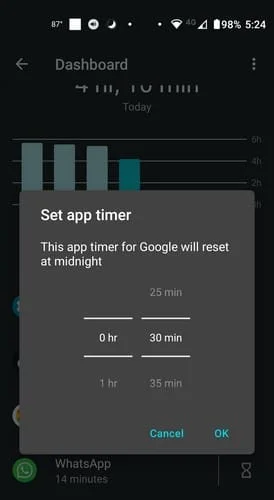

Indstil timere til Android-apps og hold brugen under kontrol, især når du har vigtigt arbejde, der skal gøres.

At vide, hvordan man ændrer privatlivsindstillingerne på Facebook på en telefon eller tablet, gør det lettere at administrere din konto.

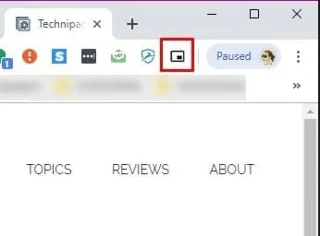

Lær alt om PIP-tilstand i Google Chrome, og hvordan du aktiverer det for at se videoer i et lille billede-i-billede-vindue, ligesom du kan på dit TV.

Hav det sjovt i dine Zoom-møder med nogle sjove filtre, du kan prøve. Tilføj en halo eller se ud som en enhjørning i dine Zoom-møder med disse sjove filtre.

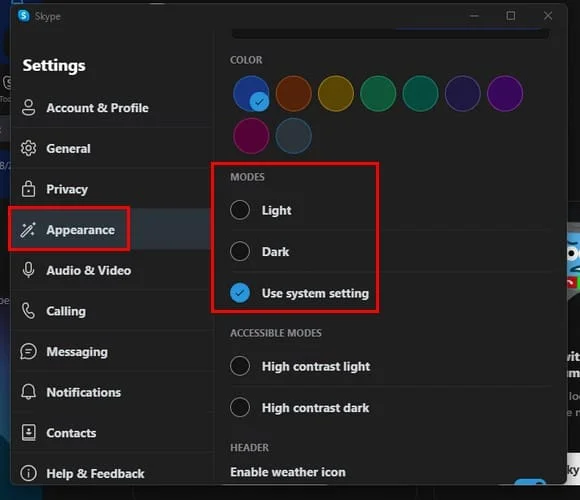

Opdag hvordan du nemt og hurtigt kan aktivere mørk tilstand for Skype på din Windows 11 computer på mindre end et minut.

Så, du har fået fat i denne slanke og kraftfulde enhed, og det er stort set alt, hvad du har drømt om, ikke? Men selv de bedste gadgets har brug for en pause.