Hvordan Fixer Jeg Video Lag på Windows 11?

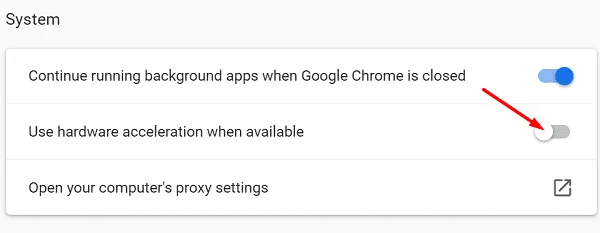

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Inden for cybersikkerhed er der et stort antal ondsindede trusler. Mange af disse trusler skriver malware, selvom der er masser af andre måder, hvorpå cyberkriminelle kan være ondsindede. Færdighedsniveauet mellem dem varierer dog meget. Mange "hackere" er bare script-kiddies , der kun er i stand til at køre eksisterende værktøjer og mangler færdigheder til at lave deres egne. Mange hackere har evnerne til at lave deres malware, selvom den nøjagtige kaliber varierer meget. Der er dog endnu et eksklusivt niveau, APT.

APT står for Advanced Persistent Threat. De er cremen af høsten for hackere og er generelt de bedste i branchen. APT'er er ikke kun teknisk dygtige til udnyttelsesudvikling; de anvender også en række andre færdigheder, herunder subtilitet, tålmodighed og operationel sikkerhed. Generelt antages det, at de fleste, hvis ikke alle, APT'er er nationalstatslige aktører eller i det mindste statssponsorerede. Denne antagelse er bygget ud fra den tid, indsats og dedikation, de viser for at nå deres mål.

Fingeraftryk af en APT

De præcise mål for en APT varierer efter land, APT og angreb. De fleste hackere er motiveret af personlig vinding og bryder derfor ind og forsøger at få fat i så meget værdifuld data så hurtigt som muligt. APT'er udfører sabotage, spionage eller forstyrrende angreb og er generelt politisk eller nogle gange økonomisk motiverede.

Mens de fleste trusselsaktører typisk er opportunistiske, har APT'er en tendens til at være stille eller endda meget målrettede. I stedet for blot at udvikle udnyttelser for sårbarheder, de finder, vil de identificere et mål, finde ud af, hvordan de bedst kan inficere dem, og derefter undersøge og udvikle en udnyttelse. Typisk vil disse udnyttelser være meget omhyggeligt konfigureret til at være så stille og subtile som muligt. Dette minimerer risikoen for opdagelse, hvilket betyder, at udnyttelsen kan bruges på andre valgte mål, før den opdages og den underliggende sårbarhed rettet.

At udvikle exploits er en teknisk og tidskrævende forretning. Dette gør det til en dyr forretning, især når man har at gøre med meget komplekse systemer uden kendte sårbarheder. Da nationalstatsmidler er tilgængelige for APT'er, kan de typisk bruge meget mere tid og kræfter på at identificere disse subtile, men alvorlige sårbarheder og derefter udvikle ekstremt komplekse udnyttelser til dem.

Attribution er svært

At tilskrive et angreb til en gruppe eller nationalstat kan være svært. Ved at udføre dybtgående dyk ned i den faktiske anvendte malware, de understøttende systemer og endda sporingsmål, kan det være muligt at linke individuelle stammer af malware til en APT ret sikkert og at linke denne APT til et land.

Mange af disse meget avancerede udnyttelser deler kodestykker fra andre udnyttelser. Specifikke angreb kan endda gøre brug af de samme nul-dages sårbarheder. Disse gør det muligt at linke og spore hændelserne i stedet for som en enkeltstående, ekstraordinær malware.

Sporing af mange handlinger fra en APT gør det muligt at opbygge et kort over deres valgte mål. Dette kombineret med viden om geopolitiske spændinger kan i det mindste indsnævre listen over potentielle statssponsorer. Yderligere analyse af det sprog, der bruges i malwaren, kan give hints, selvom disse også kan forfalskes for at tilskynde til fejltilskrivning.

De fleste cyberangreb fra APT'er kommer med plausibel benægtelse, fordi ingen ejer op til dem. Dette giver hver ansvarlig nation mulighed for at udføre handlinger, som den ikke nødvendigvis ønsker at blive forbundet med eller anklaget for. Fordi de fleste APT-grupper med tillid tilskrives specifikke nationalstater, og det antages, at disse nationalstater har endnu flere oplysninger at basere denne tilskrivning på, er det rimeligt sandsynligt, at alle ved, hvem der er ansvarlig for hvad. Hvis en nation officielt anklagede en anden for et angreb, ville de sandsynligvis være modtaget af en gengældelsesangreb. Ved at spille dum, får alle beholde deres plausible fornægtelse.

Eksempler

Mange forskellige grupper navngiver APTs andre ting, hvilket komplicerer at spore dem. Nogle navne er blot nummererede betegnelser. Nogle er baseret på linkede udnyttelsesnavne er baseret på stereotype navne.

Der er mindst 17 APT'er tilskrevet Kina. Et APT-nummer, såsom APT 1, henviser til nogle. APT 1 er også specifikt PLA Unit 61398. Mindst to kinesiske APT'er har fået navne med drager: Double Dragon og Dragon Bridge. Der er også Nummereret Panda og Rød Apollo.

Mange APT'er tilskrevet Iran har "killing" i navnet. For eksempel Helix Kitten, Charming Kitten, Remix Kitten og Pioneer Kitten. Russisk APT har ofte bjørnenavne, herunder Fancy Bear, Cozy Bear, Bezerk Bear, Venomous Bear og Primitive Bear. Nordkorea er blevet tilskrevet tre APT'er: Ricochet Chollima, Lazarus Group og Kimsuky.

Israel, Vietnam, Usbekistan, Tyrkiet og USA har mindst én tilskrevet APT. En amerikansk tilskrevet APT kaldes Equation Group, som menes at være NSA's TAO eller Tailored Access Operations enhed. Gruppen får sit navn fra navnet på nogle af dens bedrifter og dens kraftige brug af kryptering.

Ligningsgruppe anses generelt for at være den mest avancerede af alle APT'er. Det er kendt at have forhindret enheder og ændret dem til at inkludere malware. Den havde også flere stykker malware, der var unikt i stand til at inficere firmwaren på harddiske fra forskellige producenter, hvilket tillod malwaren at fortsætte på tværs af komplette drevsletninger, geninstallationer af operativsystemer og alt andet end drevdestruktion. Denne malware var umulig at opdage eller fjerne og ville have krævet adgang til kildekoden til drevets firmware for at udvikle.

Konklusion

APT står for Advanced Persistent Threat og er et udtryk, der bruges til at henvise til meget avancerede hackergrupper, generelt med påståede links til nationalstater. Niveauet af dygtighed, tålmodighed og dedikation, som APT'er viser, er uovertruffen i den kriminelle verden. Kombineret med de ofte politiske mål, er det ret klart, at disse ikke er dine gennemsnitlige hacking-for-penge-grupper. I stedet for at gå efter højlydte databrud har APT'er en tendens til at være subtile og dække deres spor så meget som muligt.

Generelt behøver den gennemsnitlige bruger ikke at bekymre sig om APT'er. De bruger kun deres tid på mål, der er særligt værdifulde for dem. Den gennemsnitlige person skjuler ikke hemmeligheder, som en nationalstat anser for værdifulde. Det er kun større virksomheder, især dem, der udfører regeringsarbejde, og særligt indflydelsesrige mennesker, der realistisk set risikerer at blive målrettet. Selvfølgelig skal alle tage deres sikkerhed, såvel som deres virksomheds sikkerhed, alvorligt.

Den generelle opfattelse i sikkerhedsverdenen er dog, at hvis en APT beslutter, at du er interessant, vil de være i stand til at hacke dine enheder på en eller anden måde, selvom de skal bruge millioner af dollars af tid på forskning og udvikling. Dette kan ses i de få tilfælde, hvor malware er omhyggeligt designet til at springe over "lufthuller", såsom Stuxnet-ormen .

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Vi har brugt lidt tid med Galaxy Tab S9 Ultra, og den er den perfekte tablet til at parre med din Windows PC eller Galaxy S23.

Lær hvordan du fremhæver tekst med farve i Google Slides appen med denne trin-for-trin vejledning til mobil og desktop.

Mange nyhedsartikler nævner det "mørke web", men meget få diskuterer faktisk, hvordan man får adgang til det. Dette skyldes hovedsageligt, at mange af de hjemmesider, der findes der, huser ulovligt indhold.

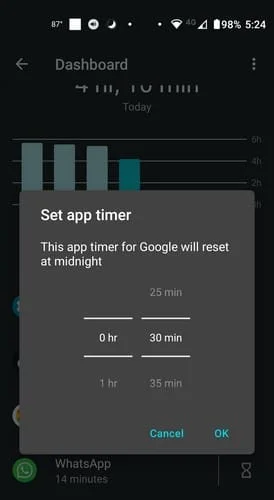

Indstil timere til Android-apps og hold brugen under kontrol, især når du har vigtigt arbejde, der skal gøres.

At vide, hvordan man ændrer privatlivsindstillingerne på Facebook på en telefon eller tablet, gør det lettere at administrere din konto.

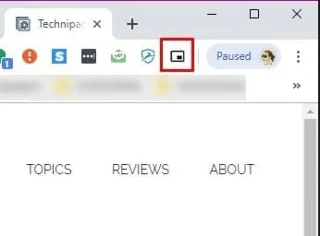

Lær alt om PIP-tilstand i Google Chrome, og hvordan du aktiverer det for at se videoer i et lille billede-i-billede-vindue, ligesom du kan på dit TV.

Hav det sjovt i dine Zoom-møder med nogle sjove filtre, du kan prøve. Tilføj en halo eller se ud som en enhjørning i dine Zoom-møder med disse sjove filtre.

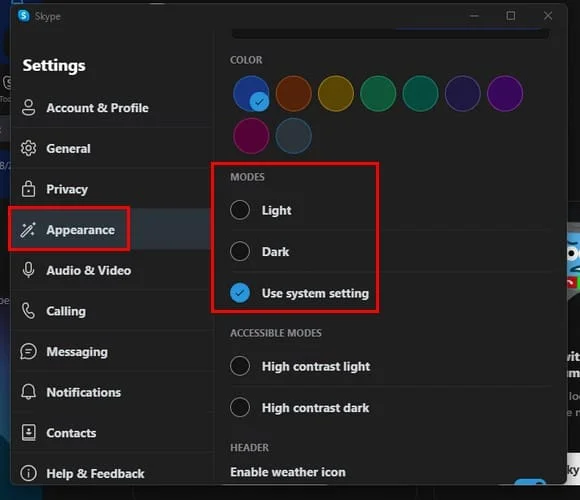

Opdag hvordan du nemt og hurtigt kan aktivere mørk tilstand for Skype på din Windows 11 computer på mindre end et minut.

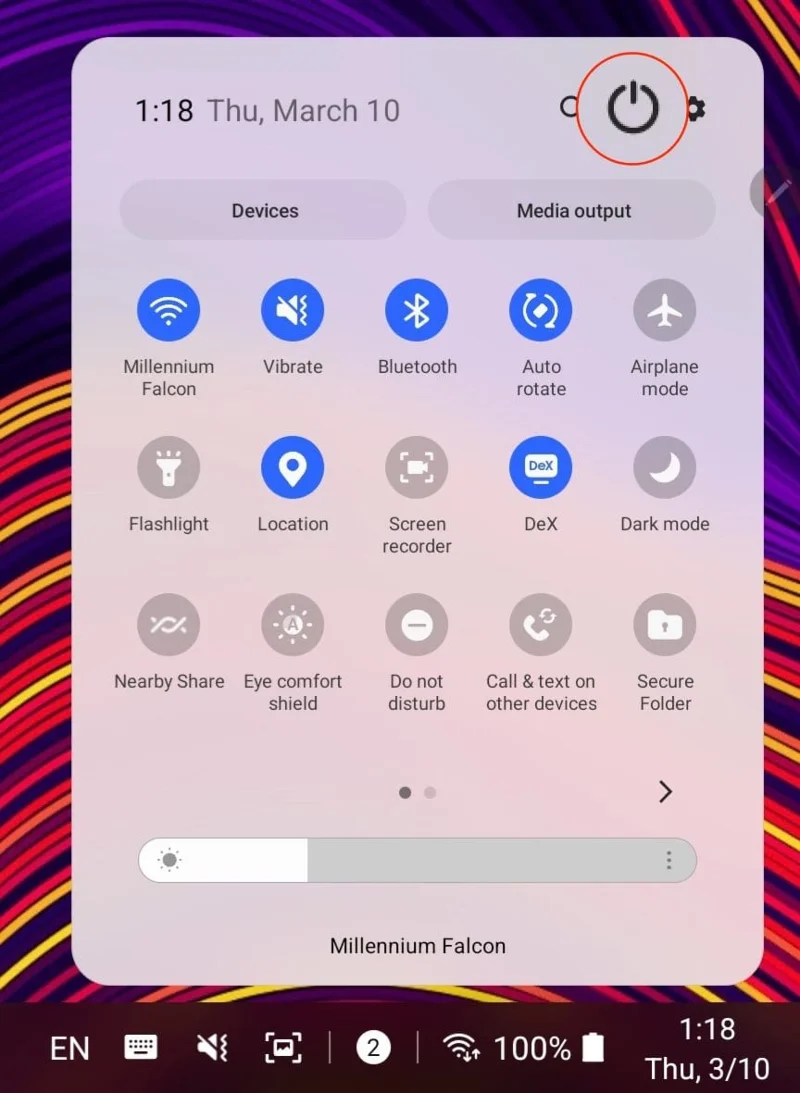

Så, du har fået fat i denne slanke og kraftfulde enhed, og det er stort set alt, hvad du har drømt om, ikke? Men selv de bedste gadgets har brug for en pause.