Hvordan Fixer Jeg Video Lag på Windows 11?

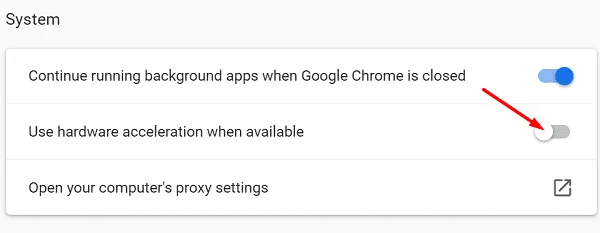

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

IT-kriminelle bruger i stigende grad forskellige cyberangreb til at gøre webbrugere til ofre. Angreb som at stjæle data - enkeltpersoner eller virksomheder, skabe svindel osv. er blevet hyppigere. Cyberkriminelle kontrollerer snigende vores systemer og stjæler vores data. Således er kriminelle blevet velbevandret med at udnytte smuthuller og mestrer handlingen med at manipulere brugere som ønsket. Men mange internetbrugere er stadig uvidende om de fælder, som disse professionelle it-kriminelle har lagt for at krænke deres privatliv. Derfor er vi kommet med en artikel, der kan hjælpe dig med at holde dig opdateret om de store cyberangreb og måderne at tackle dem på. Læs videre!

Malware

Billedkilde : macobserver.com

Det er det mest almindelige angreb, der er blevet brugt siden aldre til at fange almindelige brugere. Selvom det er gammelt, har angrebet udviklet sig til et fantastisk værktøj til at krænke brugernes data og privatliv. Her er et eksempel på et malwareangreb:

Mens de surfer på internettet, støder brugere generelt på pop-ups, der er designet til at lokke dem. Med vilje eller utilsigtet, når brugeren klikker på pop op-vinduet, starter det angrebet, og brugeren ender med en malware-infektion på deres enhed.

Skal læses: Måder at beskytte dine kryptovalutatransaktioner på

Hvordan skader det dit system?

Hvordan bekæmper man malware?

Malware kan kun komme ind på din enhed, når den ondsindede installation udløses af brugeren. Klik derfor aldrig på pop op-vinduer eller besøg ikke-pålidelige websteder. Se desuden efter "HTTPS sikre" SSL-certifikater, mens du surfer på nettet. Brug den bedste antimalware til at beskytte dine enheder mod sådanne angreb. Advanced System Protector er klassens bedste malwarebeskyttelsesprogram, der kan opdage og rense enhver malware på et øjeblik. Dens database består af mere end 10 millioner malwaredefinitioner (stadig i vækst). Download denne lette kraftfulde app ved at klikke på download-knappen.

Phishing

Billedkilde : itsecurity.blog.fordham.edu

Angriberen forsøger at stjæle brugeroplysninger ved hjælp af e-mails og andre kommunikationsmetoder. Sådanne kommunikationer efterlignes som legitime for at overbevise brugerne om, at de kommer fra en pålidelig kilde. E-mailen vil indeholde en vedhæftet fil. Når brugeren klikker på den vedhæftede fil, downloader den automatisk malwaren til enheden.

Hvordan skader det dit system?

Malwaren bryder derefter enhedssikkerheden, stjæler information, inviterer anden malware eller tager kontrol over enheden.

Hvordan bekæmper man phishing?

Det er et alvorligt problem, hvis det ikke forhindres i begyndelsen. Det kan åbne dørene for andre alvorlige angreb på din enhed. Du kan forhindre begivenheden ved at scanne vedhæftede filer, før du åbner dem. Selvom mange førende e-mail-udbydere har en indbygget e-mail-scanner til at opdage phishing-e-mails, er det bedre at installere e-mail-scannerværktøj på din enhed som et ekstra sikkerhedslag. Igen kan du købe et antivirus- eller antimalwareprogram, der også scanner dine indgående e-mails.

Skal læses: 9 nemme måder til effektivt at forhindre databrud

Identiske legitimationsoplysninger

Det er en meget almindelig praksis blandt folk at genbruge legitimationsoplysninger på forskellige konti. Sikkerhedseksperter anbefaler at bruge unikke stærke adgangskoder på alle forskellige konti. Men det bliver generelt ikke fulgt, og hackere udnytter sådanne situationer. Så snart it-kriminelle får adgang til brugerens personlige oplysninger, udnytter de situationen og forsøger at bruge oplysningerne til at knække konti.

Sådan tackles situationen

Der er ingen anden måde end at bruge unikke stærke legitimationsoplysninger på forskellige konti. Du kan bruge et adgangskodehåndteringsværktøj til at gemme alle dine vigtige adgangskoder.

Bemærk:- Du kan erstatte adgangskoder med adgangssætning. For eksempel kan du oprette en legitimationsoplysninger som – “ ILove2RideBike$ ” .

Sådanne sætninger er lette at huske og en svær nød at knække.

DoS-angreb

Billedkilde : windowsreport.com

DoS eller lammelsesangreb er et meget populært angreb blandt cyberkriminelle. Målet med angrebet er at skabe høj trafik på websteder for at skabe denial of services til sine brugere.

Sådanne angreb initieres fra IP'er over hele verden for at skjule angriberens nøjagtige placering. Cyberkriminelle bruger malware som botnets til at starte et angreb som DoS.

Bemærk:- Et botnet kan producere over 100.000 forskellige IP-adresser i et DoS-angreb.

Hvordan forhindrer man DoS-angreb?

Du kan forhindre DoS-angreb ved at installere et kraftfuldt antivirusprogram på din enhed. For virksomheder er der tredjepartstjenester, der sikrer websteder mod DoS-angreb. De kan være dyre, men de kan være effektive.

Skal læses: 10 største databrud i det 21. århundrede

Man-In-The-Middle Attack (MITM)

Billedkilde : ebuddyblog.com

Også kendt som Session ID Hijacking, dette angreb sker under en live internetaktivitet. Et sessions-id giver brugeren mulighed for at interagere med webstedet. Angriberen ankommer mellem brugercomputeren og webserveren og stjæler den information, der bliver delt uden brugerviden.

Hvordan forebygger man MITM-angreb?

Undgå at oprette direkte forbindelse til en åben Wifi. Hvis du vil oprette forbindelse, skal du bruge et browser-plugin som ForceTLS eller HTTPS Everywhere. De fleste ting som implementering af autentificeringscertificeringer og brug af HSTS på hjemmesiden skal udføres på serversiden.

For virksomheder

SQL, et programmeringssprog bruges til at interagere med forskellige databaser. Databaseservere, der gemmer vigtige webstedsoplysninger, bruger SQL til at administrere deres database.

En angriber bruger et SQL-injektionsangreb til at få adgang til oplysningerne på webstedet ved at injicere en ondsindet kode i databasen.

Hvordan skader det dit system?

Det er et alvorligt angreb, da det kan udtrække alle adgangskoder og andre vitale brugeroplysninger, der er gemt for webstedet, når det er lykkedes. Angriberen får kontrol til webstedets søgefelt. Angriberen indsætter derefter koden, der afslører brugeroplysninger i henhold til hans behov.

Hvordan stopper man SQL Injection Attack?

Angrebet kan stoppes ved:-

Cross-Site Scripting Attack

I dette angreb sigter angriberen mod webstedets bruger. Angriberen indsætter en ondsindet kode på et populært websted og løber automatisk ind i scripts og kommentarer for at stjæle brugeroplysninger. Derfor skader det hjemmesidens omdømme.

Hvordan stopper man cross-site scripting angreb?

Installation af webapplikationsfirewall kan forhindre cross-site scripting eller XSS-angreb, da firewallen krydstjekker om din hjemmeside er sårbar over for XSS-angreb og styrker hjemmesidens sikkerhed.

Skal læses: Massivt cyberangreb fejer kloden efter at have udslettet Ukraine

Da vi er en internetbruger, der gemmer personlige oplysninger, arbejde og andre filer online, bør vi være opmærksomme på cyberangrebene. At kende disse angreb vil ruste os til at forhindre hurtigst muligt at sikre vores data og enheder. Vi håber, at denne artikel hjælper dig med at beskytte dine it-aktiver.

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Vi har brugt lidt tid med Galaxy Tab S9 Ultra, og den er den perfekte tablet til at parre med din Windows PC eller Galaxy S23.

Lær hvordan du fremhæver tekst med farve i Google Slides appen med denne trin-for-trin vejledning til mobil og desktop.

Mange nyhedsartikler nævner det "mørke web", men meget få diskuterer faktisk, hvordan man får adgang til det. Dette skyldes hovedsageligt, at mange af de hjemmesider, der findes der, huser ulovligt indhold.

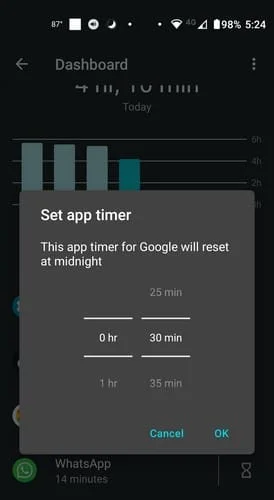

Indstil timere til Android-apps og hold brugen under kontrol, især når du har vigtigt arbejde, der skal gøres.

At vide, hvordan man ændrer privatlivsindstillingerne på Facebook på en telefon eller tablet, gør det lettere at administrere din konto.

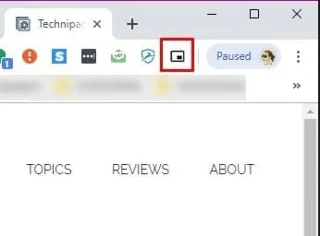

Lær alt om PIP-tilstand i Google Chrome, og hvordan du aktiverer det for at se videoer i et lille billede-i-billede-vindue, ligesom du kan på dit TV.

Hav det sjovt i dine Zoom-møder med nogle sjove filtre, du kan prøve. Tilføj en halo eller se ud som en enhjørning i dine Zoom-møder med disse sjove filtre.

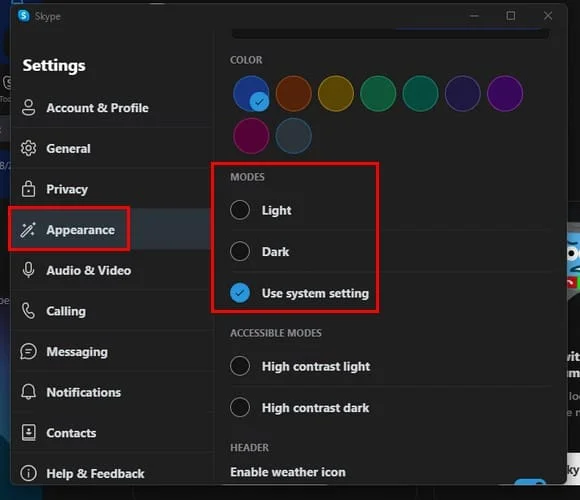

Opdag hvordan du nemt og hurtigt kan aktivere mørk tilstand for Skype på din Windows 11 computer på mindre end et minut.

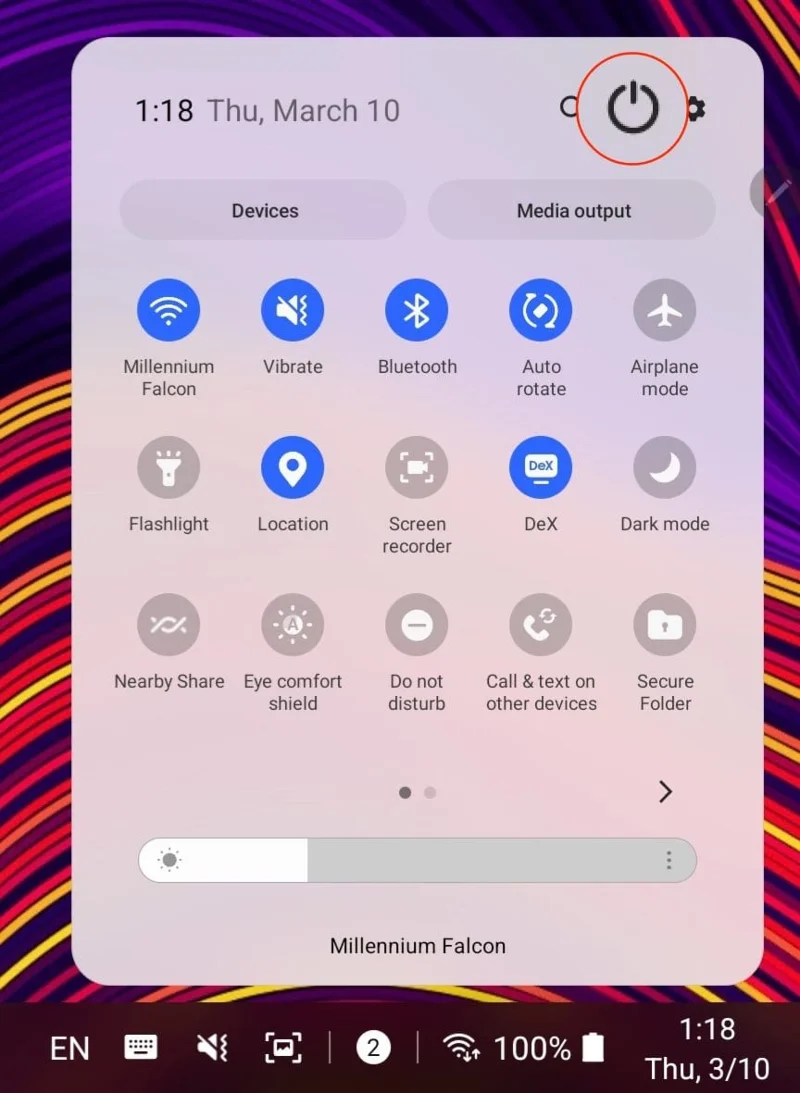

Så, du har fået fat i denne slanke og kraftfulde enhed, og det er stort set alt, hvad du har drømt om, ikke? Men selv de bedste gadgets har brug for en pause.