Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Zatímco se připravujeme na boj proti zero-day hrozbám, populárním exploitům, smrtícímu viru COVID-19 . Hackeři vyvíjejí nové techniky k předávání malwaru na vašich počítačích. Koncept představený v roce 1499, který však existoval již od starověku, je novou zbraní. Říká se tomu „steganografie, tato nová technika se používá k odesílání dat ve skrytém formátu, takže je nelze přečíst. Nebezpečným novým trendem se stává kombinace řeckého slova (steganos) znamenajícího skrytý, skrytý a 'grafika' ve smyslu psaní.

Dnes v tomto příspěvku budeme diskutovat o této nové hranici a o tom, jak se před ní chránit.

Co je steganografie?

Jak již bylo řečeno, jde o novou metodu, kterou používají kyberzločinci k vytváření malwaru a nástrojů pro kybernetickou špionáž.

Na rozdíl od kryptografie, která zakrývá obsah tajné zprávy, steganografie skrývá skutečnost, že se zpráva přenáší nebo že je uvnitř obrazu umístěna škodlivá zátěž, aby se vyhnula bezpečnostním řešením.

Existují příběhy, že tato metoda byla používána v Římské říši k tajnému předávání zprávy. Vybírali otroka, který měl předat zprávu, a nechali mu oholit pokožku hlavy. Poté byla zpráva vytetována na kůži a jakmile vlasy dorostly, byl otrok poslán, aby zprávu předal. Přijímač pak použil stejný proces k oholení hlavy a přečtení zprávy.

Tato hrozba je tak nebezpečná, že se bezpečnostní experti museli shromáždit na místě, aby se naučili, jak s ní bojovat a deaktivovat skrývání informací.

Jak funguje steganografie?

Nyní je jasné, proč kyberzločinci používají tuto metodu. Ale jak to funguje?

Steganografie je pětinásobný proces – první útočníci provedou kompletní průzkum svého cíle, poté jej naskenují, získají přístup, zůstanou skryti, zakryjí stopy.

publications.computer.org

Jakmile je malware spuštěn na napadeném počítači, stáhne se škodlivý meme, obrázek nebo video. Poté je daný příkaz extrahován. V případě, že je v kódu skrytý příkaz „print“, pořídí se snímek obrazovky infikovaného počítače. Jakmile jsou všechny informace shromážděny, jsou odeslány hackerovi prostřednictvím konkrétní adresy URL.

Nedávný příklad toho pochází z události CTF Hacktober.org v roce 2018, kde byl TerrifingKity připojen k obrázku. Kromě toho se objevily také Sundown Exploit Kit, nové rodiny malwaru Vawtrack a Stegoloader.

Jak se steganografie liší od kryptografie?

Steganografie i kryptografie mají v zásadě stejný cíl, tj. skrývání zpráv a předávání třetím stranám. Ale mechanismus, který používají, je jiný.

Kryptografie mění informace na šifrovaný text, kterému nelze bez dešifrování porozumět. Přestože steganografie nemění formát, skrývá informace způsobem, o kterém nikdo neví, že jsou skryta data.

| STEGANOGRAFIE | KRYPTOGRAFIE | |

| Definice | Technika pro skrytí informací v obrázku, videu, memu atd | Technika převodu dat na šifrovaný text |

| Účel | Předávejte malware, aniž by byl sledován | Ochrana dat |

| Viditelnost dat | Žádná šance | Rozhodně |

| Datová struktura | Žádná změna struktury dat | Mění kompletní strukturu |

| Klíč | Volitelný | Nutné |

| Selhání | Jakmile je tajná zpráva objevena, má k ní kdokoli přístup | Pomocí dešifrovacího klíče lze číst šifrový text |

Jednoduše řečeno, steganografie je silnější a složitější. Dokáže snadno obejít DPI systémy atd., to vše z něj dělá první volbu hackerů.

V závislosti na povaze lze steganografii rozdělit do pěti typů:

Kde zločinci skrývají informace

Existuje způsob, jak určit steganografii? Ano, existuje několik způsobů, jak identifikovat tento vizuální útok.

Způsoby, jak detekovat steganografické útoky

Metoda histogramu – Tato metoda je známá také jako metoda chí-kvadrát. Pomocí této metody je analyzován celý obrazový rastr. Načte se počet pixelů, které mají dvě sousední barvy.

securelist.com

Obr A: Prázdný nosič Obr. B: Naplněný nosič

Metoda RS – Jedná se o další statistickou metodu, která se používá k detekci nosičů užitečného zatížení. Obrázek je rozdělen do sady skupin pixelů a je použit speciální postup vyplňování. Na základě hodnot jsou data analyzována a identifikován snímek se steganografií

To vše jasně ukazuje, jak chytře využívají kyberzločinci steganografii k předávání malwaru. A to se nezastaví, protože je to velmi lukrativní. Nejen to, ale steganografie se také používá k šíření terorismu, explicitního obsahu, špionáže atd.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

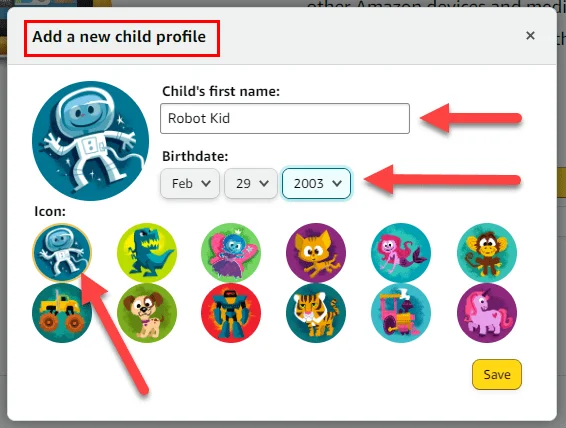

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

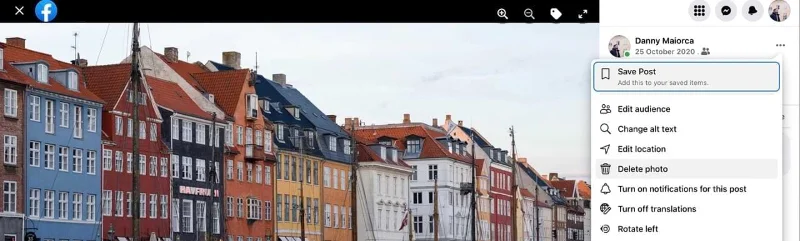

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

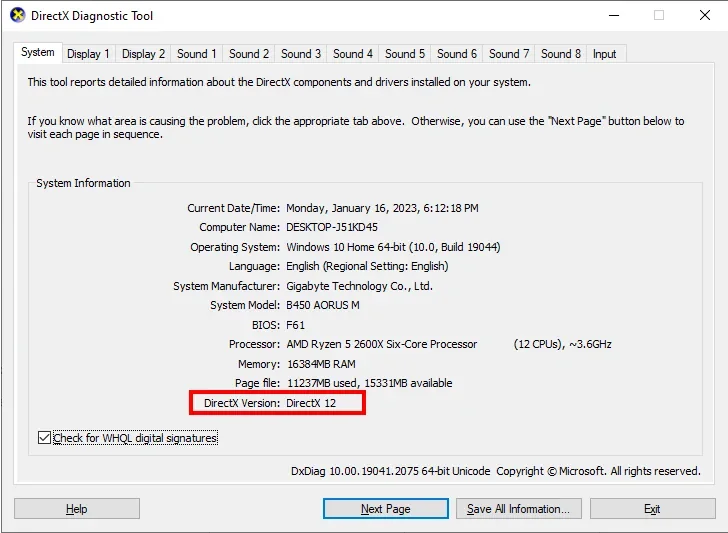

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

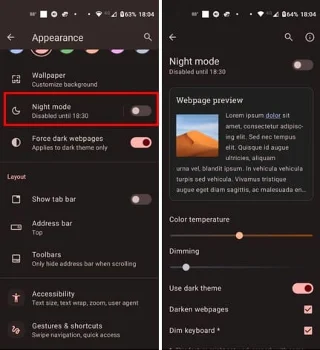

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

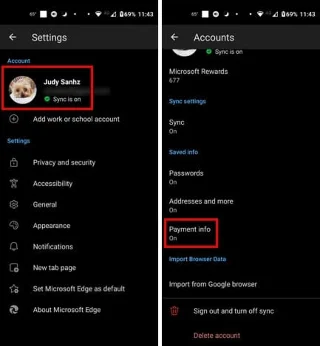

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

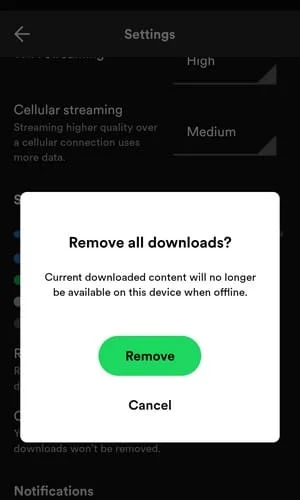

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.