Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Tato daňová sezóna se nezaměřuje pouze na úspory, ale buďte také ostražití, protože se můžete stát další obětí Spear Phishingu. Kybernetičtí zločinci využívají našeho zaměření na daňové úspory a naší naděje na získání peněz od vlády zpět.

Útočníci pošlou zaměstnancům e-mail, který přesvědčivě napodobuje e-mailovou adresu generálního ředitele společnosti a žádá je o sdílení formuláře W-2 zaměstnanců. To umožňuje útočníkům přístup k osobním údajům zaměstnanců, což jim pomáhá podávat falešná přiznání a získávat refundace.

Pokud žijete ve Spojeném království, můžete zaznamenat phishingové útoky vydávající se za HM Revenue & Customs a slibující vrácení peněz. Kliknutím na odkaz uvedený v e-mailu vás přesměruje na legitimní stránku s dotazem na vaše jméno, adresu, telefon, údaje o kreditní kartě, rodné příjmení matky a identifikační čísla. Útočníci tak mají přístup ke všem důvěrným informacím, což vede k plnohodnotné krádeži ID.

Viz také: Gmail je nejnovější obětí phishingových útoků!

Podobné návnady byly hlášeny ve Francii, Austrálii a Americe.

Mnoho podniků a jejich zaměstnanců tomuto spear-phishingovému útoku propadá. Oklame zaměstnance z HR nebo finančního oddělení, aby poslal firemní formulář W-2 generálnímu řediteli nebo senior manažerovi, který ho požádá o vysvětlení, že je to kvůli nějaké finanční nouzi.

Formulář W-2s

Co je formulář W-2s?

Formulář W-2s je federální daňový formulář Spojených států vydávaný zaměstnavateli uvádějící, kolik daní zaměstnanec zaplatí za rok. Skládá se ze jména zaměstnance, SSN a dalších důvěrných údajů. Říká se tomu také informační návrat.

K těmto údajům má přístup pouze oprávněný personál, personální nebo finanční oddělení.

Co je Spear Phishing?

Spear phishing je e-mailový spoofingový útok zaměřený na konkrétní organizace nebo jednotlivce, který usiluje o přístup k důvěrným informacím. Využívá chytré taktiky k získání pozornosti obětí, jako jsou: předstírání identity, techniky obcházení kontroly přístupu.

Jak Spear Phishing funguje?

Spear phishing se zaměřuje na selektivní jednotlivce nebo zaměstnance. Ve většině případů nemusí útočníci příliš pracovat, protože většina společností zveřejňuje celé jméno, titul a e-mailovou adresu svých vedoucích pracovníků, přístup k datům je tak snazší. Proto se ukázalo, že je to poklad pro padouchy, posílat phishingové e-maily a vydávat se za osobu.

Viz také: Kybernetické hrozby, které budou v nadcházejících letech trendem!

Obrana proti Spear Phishingu

Jakákoli forma phishingu nakonec vede ke kompromitaci citlivých dat. Pokud bude ignorována, bude společnost svědkem porušení dat, krádeže identity. Několik pozoruhodných incidentů, kdy společnosti ztratily miliony dolarů a musí ohrozit záznamy zákazníků, jsou: JP Morgan, Home Depot a Target.

Útočníci se nezaměřují pouze na velké podniky, ale zaměřují se také na malé a střední podniky. Malé společnosti mají menší bezpečnostní infrastrukturu kvůli menšímu počtu zaměstnanců, a proto jsou snadno zacíleny.

Vzhledem k tomu, že e-mail je v organizacích nejběžnějším prostředkem komunikace, je důležité jej zabezpečit proti pravděpodobným útokům typu spear phishing. Zaměstnanci by měli být poučeni o boji proti různým phishingovým technikám.

Měli by vědět, jak rozlišit mezi pravou a phishingovou poštou.

Zde je několik tipů, které mohou chránit vás a ostatní před tímto podvodem:

1. První a nejčastější věc, které si v podezřelém e-mailu všimnete, že bude mít špatně napsaný text, zvláštní slovní zásobu.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

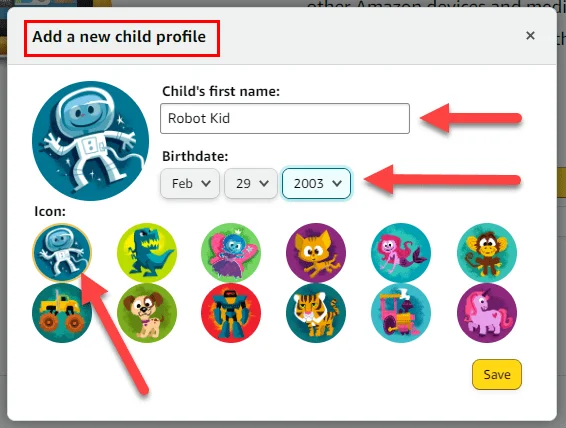

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

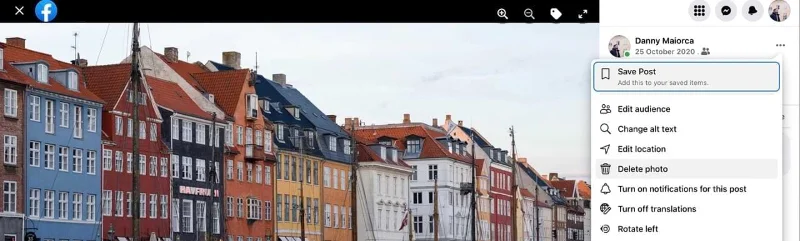

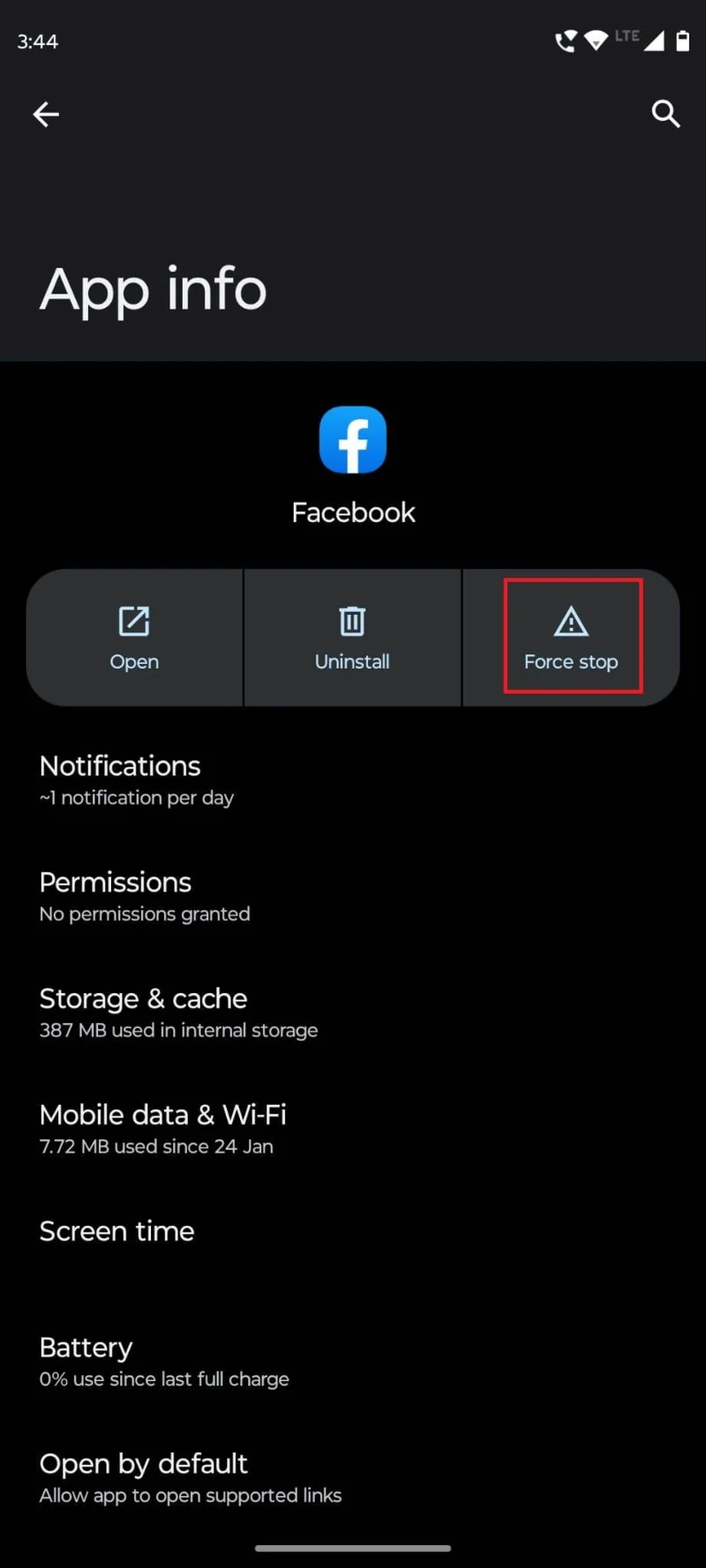

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

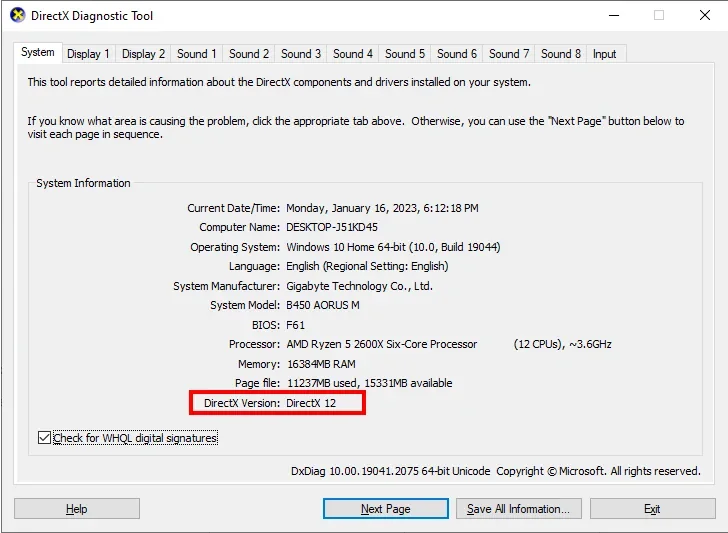

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

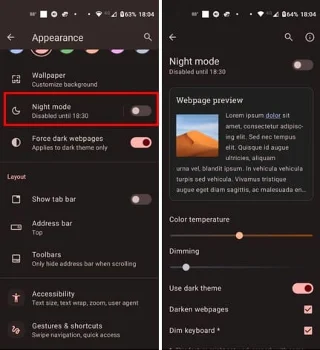

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

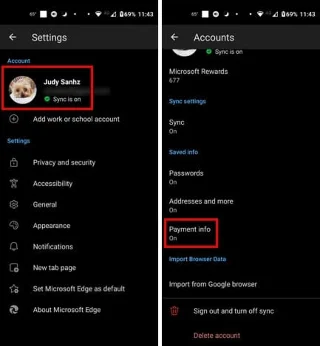

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

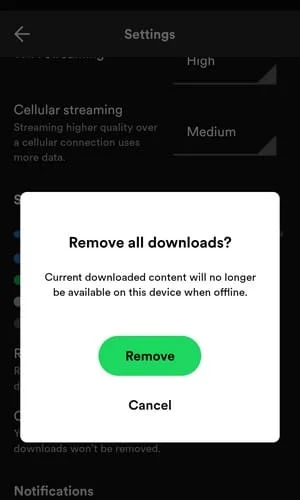

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.