Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Občas můžete ve zprávách slyšet o kybernetických útocích. Ty, které jsou hlášeny v mainstreamových médiích, často spadají do dvou kategorií: narušení dat a útoky DDOS. Úniky dat jsou kybernetické útoky, při kterých jsou data zkopírována z počítačů, často se jedná o uživatelská data, jako jsou e-mailové adresy a hesla. Útok DDOS je zcela odlišný typ kybernetického útoku s několika podobnostmi s tradičními hacky.

Většina kybernetických útoků má za cíl získat přístup k systému a poté provést něco, co může vydělat peníze, jako je prodej ukradených dat nebo vyplacení přístupu. Útok DDOS je aktivně navržen tak, aby komukoli odepřel přístup k cíli. DDOS je zkratka pro Distributed Denial Of Service a používá síť robotů alias „botnet“ k zahlcení webové stránky nebo jiné služby připojené k internetu provozem do bodu, kdy k nim buď nemají přístup žádní legitimní uživatelé, nebo se servery zhroutí.

Vytvoření takového množství síťového provozu by pro jeden počítač bylo v podstatě nemožné, takže hackeři vytvořili síť robotů, které by mohli naprogramovat tak, aby vykonávali své nabídky. Obecně je software bota distribuován prostřednictvím standardních metod malwaru a infikuje co nejvíce zařízení. Infikovaná zařízení se poté připojí zpět k jednomu z několika serverů Command and Control, známým jako servery C&C nebo C2. Hacker odpovědný za botnet pak vydá příkazy serverům C2, které rozšíří příkazy po celé síti. Síť robotů pak provede jeden úkol najednou, jak již bylo řečeno, obecně jde pouze o vytvoření co největšího síťového provozu a jeho odeslání na nešťastný cíl.

Záměrem vrstveného systému serverů a botů C2 je ztížit spojení aktivity s původním hackerem. Stejně jako jiné formy hackování jsou útoky DDOS nezákonné, problém je v tom, že roboty, kteří útok provozují, jsou ve skutečnosti vlastněny nevinnými třetími stranami, které byly infikovány malwarem.

Botnety mají dvě techniky, které používají k útoku, přímé útoky a zesílení útoků. Přímé útoky posílají co nejvíce provozu přímo od každého robota v botnetu. Amplifikační útoky spoléhají na zneužití určitých protokolů, které mají dvě specifické vlastnosti, zdrojovou adresu, kterou lze podvrhnout, a větší odezvu než požadavek. Odesláním provozu od každého robota, jehož zdrojová adresa je falešná jako cílová, legitimní servery reagují na tento server velkými odpověďmi. Zesilující útoky mohou mít za následek mnohem větší provoz než přímé útoky.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

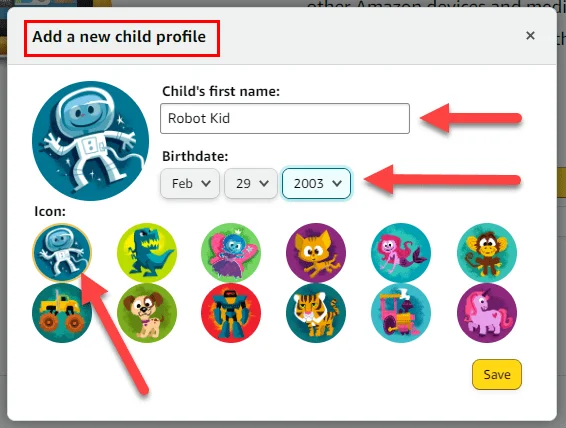

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

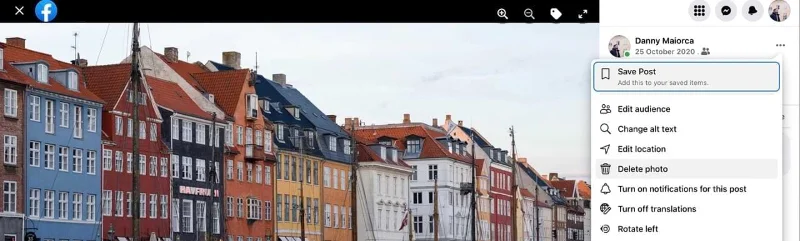

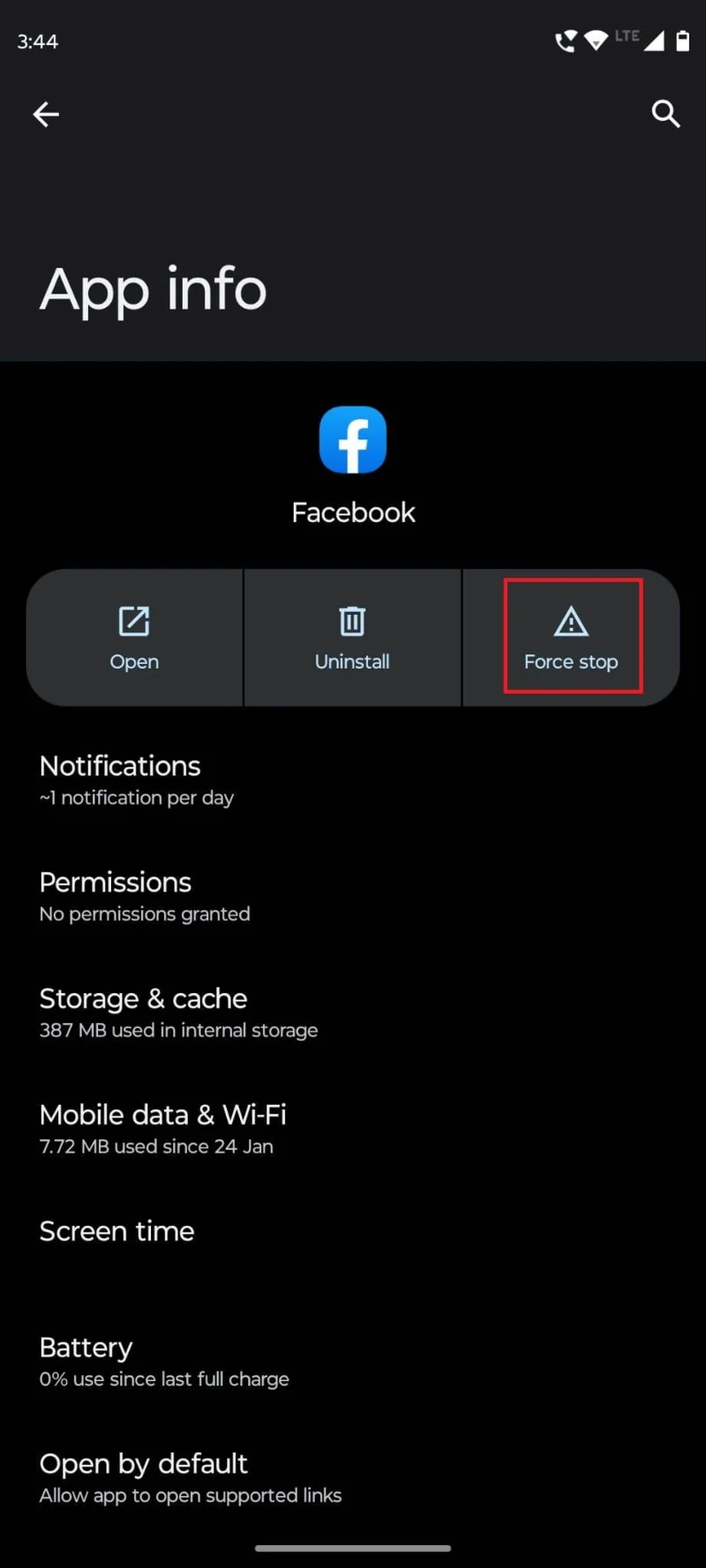

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

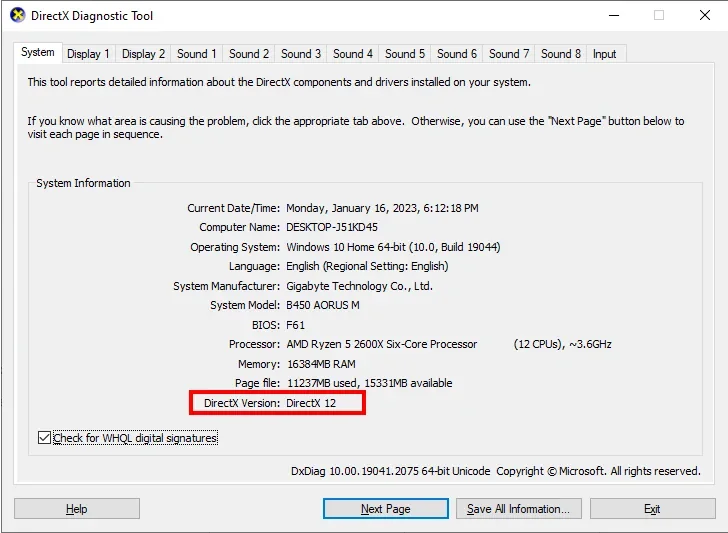

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

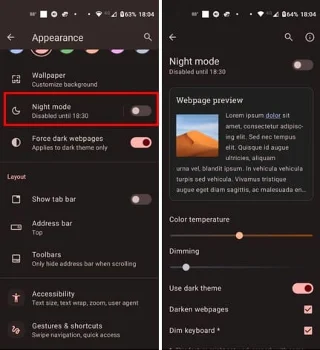

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

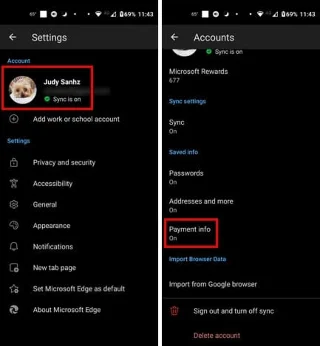

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

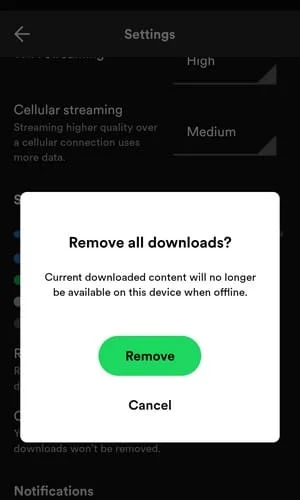

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.