Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Jedna z nejběžnějších tříd zranitelnosti na webových stránkách se nazývá „Cross-Site Scripting“ nebo „XSS“. Chyby zabezpečení XSS jsou místa, kde může uživatel způsobit spuštění JavaScriptu. Existuje řada různých variant zranitelnosti XSS s různou mírou závažnosti.

Problém s tím, že útočník může spouštět JavaScript v relacích jiných uživatelů, je ten, že útočník může s webem, který vidí oběti, udělat cokoli. To zahrnuje přesměrování obětí na externí webové stránky, krádež ověřovacích tokenů a sledování podrobností o platbách.

Nejzávažnější formou XSS zranitelnosti je „Uložené“ nebo „Trvalé“ Cross-Site Scripting, kdy je útočníkovi možné vytvořit datovou část XSS a poté ji odeslat, aby byla uložena v databázi. S exploitem XSS uloženým v databázi je pak možné, aby ovlivnil ostatní uživatele v širokém časovém období.

Další formou Cross-Site Scriptingu je „Odražený“, tento typ se v žádném okamžiku neukládá, místo toho je obsah zahrnut v prohlížeči. Tento typ XSS je obvykle součástí phishingových útoků, kdy se útočník pokouší oklamat oběť, aby klikla na škodlivý odkaz.

Obecně platí, že u většiny útoků XSS je datová část v určitém okamžiku odeslána na server, ale některé útoky jsou čistě na straně klienta, nikdy se neodesílají na server a místo toho ovlivňují pouze JavaScript na straně klienta. Toto se nazývá XSS založené na DOM, protože zůstává v objektovém modelu dokumentu JavaScript nebo DOM. Tento typ zranitelnosti je obzvláště obtížné identifikovat a vyřešit, protože server nikdy neuvidí zneužití, a proto je nelze zaprotokolovat.

Technikou prevence proti zranitelnostem XSS je v minulosti filtrovat všechna data odeslaná uživateli pomocí seznamů blokovaných zpráv k odmítnutí všech zpráv se smysluplnými znaky nebo slovy v JavaScriptu. To vedlo k závodům ve zbrojení při hledání obchvatů pro filtr a zároveň bránilo některým legitimním uživatelským příspěvkům. Správným řešením je použít entity HTML ke kódování dat odeslaných uživatelem. s povolenými moduly entit HTML jsou znaky automaticky zakódovány do formátu, ve kterém je prohlížeč ví, že je má zobrazit jako správné symboly, ale nepovažuje je za kód.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

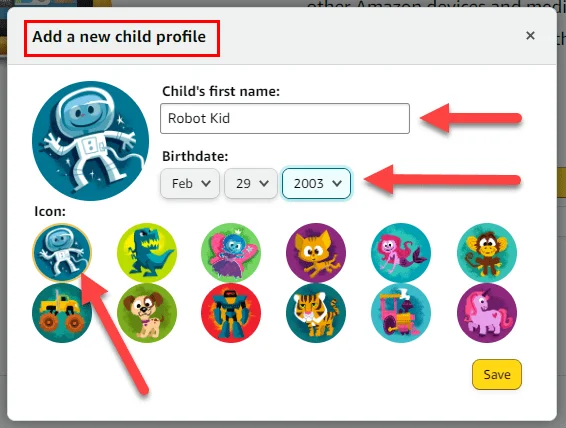

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

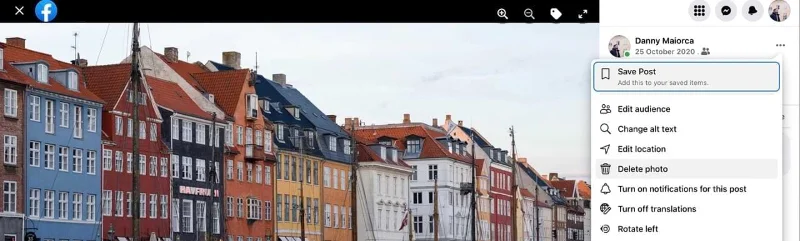

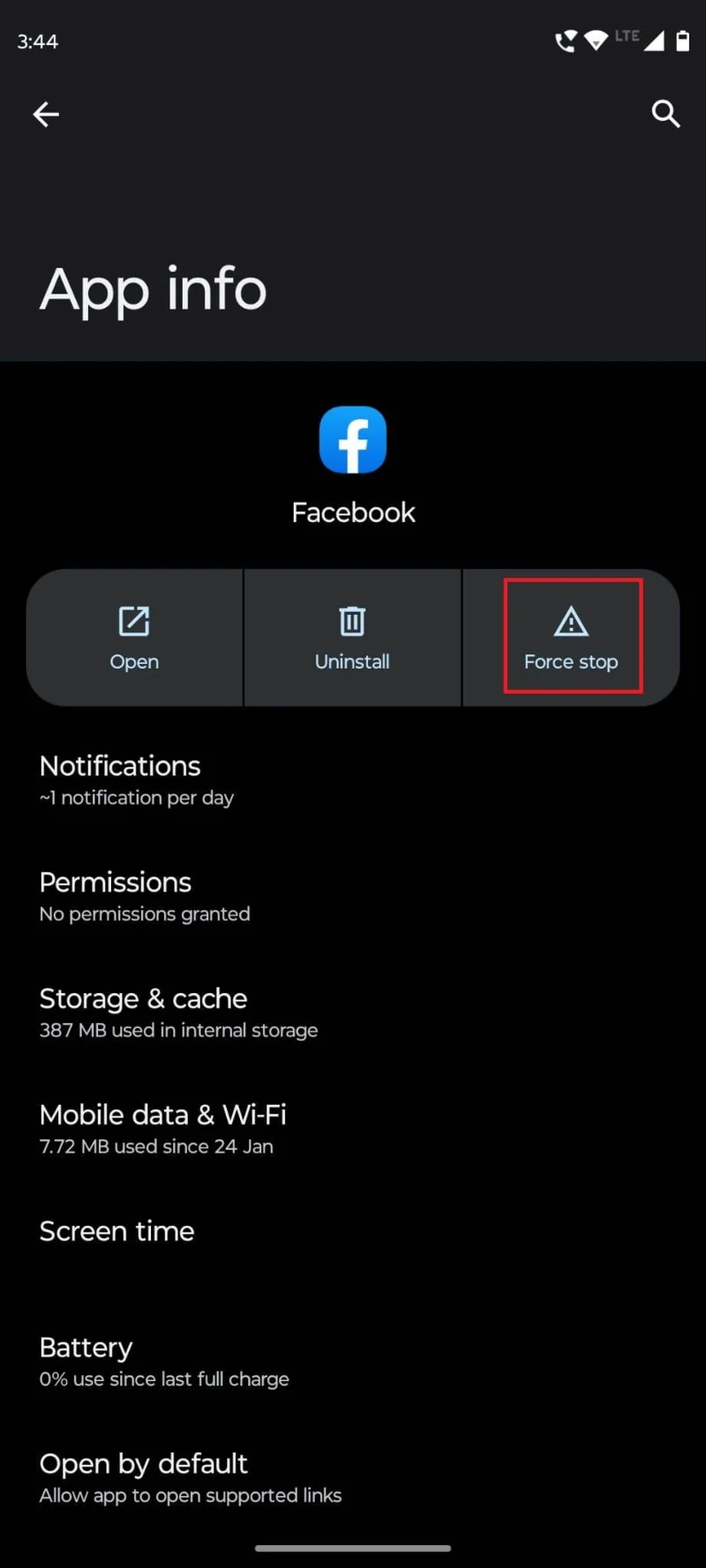

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

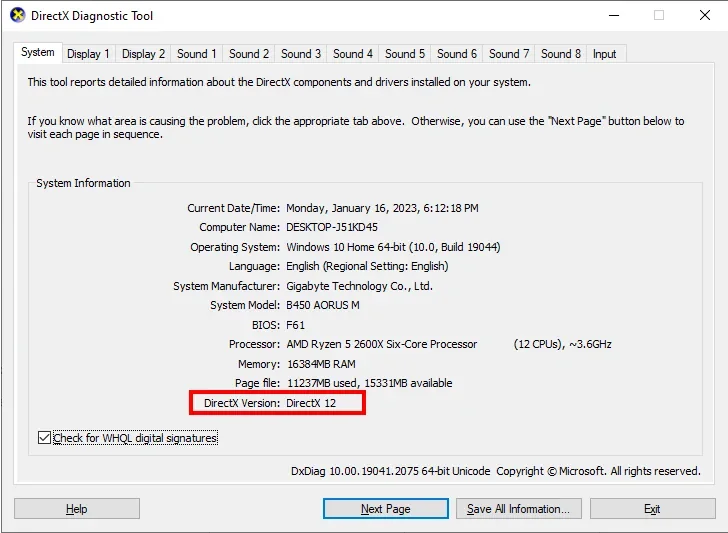

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

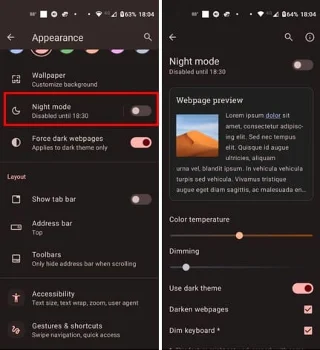

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

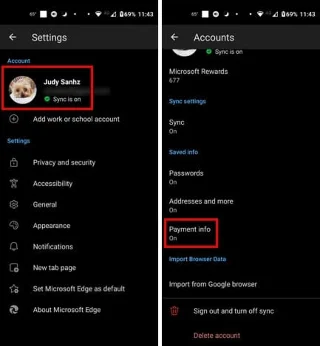

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

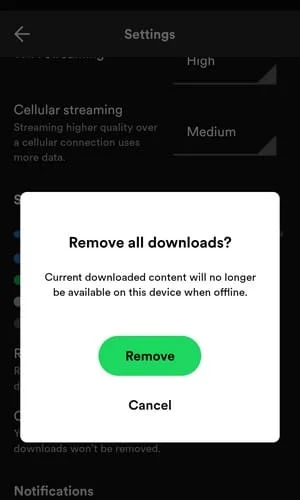

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.