Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Kybernetická válka – obvykle nazývaná kybernetická válka – využívá kybernetické útoky proti nepříteli. Nejčastěji se tento termín používá k popisu jedné země nebo ideologické skupiny útočící na jinou zemi nebo skupinu ve velkém, cíleném útoku. Cíl se může lišit – od jednoduchého shromažďování informací po narušení životně důležitých počítačových systémů, způsobující chaos a další.

Kybernetická válka se používá jako sabotáž, špionáž, propaganda a dokonce i ekonomická válka. Existuje nespočet různých způsobů, jak může být kybernetická válka použita k poškození oběti útoků. Ani tento typ útoku není neobvyklý – zapojily se do něj ( nebo stále jsou ) téměř všechny velké mocnosti moderního světa . USA, Velká Británie, Rusko, Čína, Írán, Izrael a Severní Korea patří mezi země využívající kybernetickou válku jako strategii.

V každém případě jsou strategie a cíle útoků odlišné. Útoky proti Číně se například často zaměřují na protipropagandu, zatímco útoky proti Rusku mají často za cíl narušit životně důležité služby a tok informací. Výše uvedené země disponují aktivními jednotkami odborníků v terénu zabývajících se útočnými a obrannými operacemi.

Tip: Navzdory názvu kybernetická válka není kybernetická válka obecně považována za „skutečný“ akt války. Může způsobit skutečné škody a lidé na to mohou a zemřeli. Tento koncept je obvykle odborníky vnímán poněkud nejednoznačně a není považován za „správné“ válčení. Je to hlavně proto, že útoky bývají vysoce cílené a mají malý rozsah ve srovnání s konvenční kinetickou válkou. Obvykle také netrvají tak dlouho a nezabírají tolik zdrojů.

The Threat Actors

K zapojení do kybernetické války jsou zapotřebí odborníci na kybernetickou bezpečnost. Různé typy kybernetických útoků vyžadují různé druhy odborníků a znalostí, které mají být provedeny – a obě strany jakéhokoli kybernetického konfliktu budou přirozeně neustále pracovat na tom, aby si udržely náskok. Zatímco velké státy zaměstnávají takové odborníky v oficiálních funkcích, kybernetická válka nemusí být nutně jen záležitostí zaměstnání. Kybernetické útoky zkušených kybernetických zločinců mohou být stejně zničující a triumfální. Někdy jsou tyto útoky provedeny z ideologických důvodů, jako je domácí, mezinárodní nebo environmentální terorismus – ale často také s přímočařejšími cíli, jako jsou krádeže a osobní zisk.

Velkou část ( alespoň úspěšné ) kybernetické války tvoří dezinformace – všichni hráči mají velký zájem na uchování svých tajemství a získání přístupu k tajemstvím ostatních hráčů. Operace jako takové jsou obvykle odhaleny až dodatečně a často vůbec. To vede k relativně málo obecně dostupných informací na toto téma. To je často na úkor bezpečnosti systémů používaných civilisty.

Pokud má skupina hackerů spolehlivý exploit, který lze použít pro strategické operace, pravděpodobně to neprozradí organizaci odpovědné za vyřešení problému. To platí i v případě, kdy je postižený systém primárně civilní a hackerskou skupinou je národní stát s určitou úrovní pravomocí chránit civilisty. Národ odhaluje slabá místa, která zná, až když je objevil jiný nepřátelský herec. Tyto problémy jsou často vyřešeny pouze proto, že firma zabývající se kybernetickou bezpečností detekuje narušení.

Motivace

Mnoho národních států má některá oddělení kybernetických operací, dokonce i relativně malá. Mezi země obecně považované za země s kybernetickými schopnostmi nejvyšší úrovně patří USA, Velká Británie, Rusko, Čína, Írán, Izrael a Severní Korea. Každá z těchto skupin má tendenci jednat způsobem, který pomáhá posílit jejich ekonomické, politické nebo dokonce vojenské pozice. Severní Korea má tendenci se specializovat na útoky, které mohou generovat příjem, jako je ransomware, aby se obešly mezinárodní sankce.

Izrael a Írán se často primárně zaměřují na útoky proti sobě navzájem nebo proti různým skupinám, proti nimž protestují. Čína se historicky zaměřovala na firemní špionáž, i když v posledním desetiletí přešla na tradičnější špionážní roli a začala využívat svůj silný výrobní sektor k provádění útoků na dodavatelský řetězec. Rusko často využívá dezinformace nebo útoky zaměřené na propagandu, i když také provádí mnoho špionáže. USA a Spojené království mají silné a široké možnosti, včetně vysoce cílených útoků a rozsáhlých technik shromažďování informací.

Aktéři ohrožení nestátním státem mohou, ale nemusí být spojeni s národním státem. Jsou obecně označovány jako státem sponzorované, pokud jsou spojeny se státem. Státem podporovaní aktéři ohrožení mohou, ale nemusí nutně dostávat státní finanční prostředky. Mohou být aktivně řízeni nějakou formou psovoda nebo jim může být dána carte blanche. Rusko například často ignoruje ruské aktéry hrozeb, pokud nemají vliv na ruské občany nebo zájmy. Ukázalo se však, že tato politika má své limity.

Zcela nezávislí aktéři hrozeb jsou obvykle výrazně méně pokročilí. Je také mnohem pravděpodobnější, že budou buď kriminální, nebo ideologicky motivovaní. To může učinit jejich činy méně předvídatelné z geopolitického hlediska.

Techniky

Specifické techniky za každým útokem se liší. Většina útoků zaměřených na sabotáž konkrétně hledá softwarová nebo hardwarová zranitelnost v kritických systémech. Tento útok může dokonce směřovat k zavedení zranitelnosti systému pro pozdější zneužití. Špionážní akce se obvykle točí kolem kompromitujících zařízení nebo komunikačních systémů. Obvykle to zahrnuje cílení na vysoce hodnotné cíle nebo hledání způsobu, jak získat přístup k vysoce hodnotným systémům. Ekonomické kybernetické činy mají za cíl získat peněžní prospěch pro útočníka a jsou primárně kriminálního původu. Něco jde; cokoli, co lze použít nebo prodat, je aktéry hrozeb v této rovině považováno za férovou hru. Propagandistické činy bývají buď otevřenou kontrapropagandou, nebo rafinovanějšími dezinformačními kampaněmi.

Většina kybernetických válečných akcí bývá nenápadná, až do určité míry. V digitální sféře má jen velmi malou hodnotu přinášet kybernetický ekvivalent „vykopávačů dveří“. Jako systémy lze v případě potřeby odpojit od internetu nebo dokonce napájení. Kromě DDoS útoků neexistuje příliš mnoho tříd „hlasitých“ kybernetických útoků. Většina útoků zahrnuje využití slabiny, kterou jste již našli a o které protivník neví.

Malý, ale rostoucí počet útoků také zahrnuje aktivní zavádění zranitelných míst v tom, co je známé jako útok na dodavatelský řetězec. To znamená, že většina možností kybernetické války je vzácná, cenná a snadno ztracená, pokud je promarněna. Srovnání v reálném světě by bylo jako zbraň, která může vystřelit pouze jednu kulku a poté je obvykle k ničemu.

Mnoho útoků má bohužel stále podobu veřejně známých zranitelností. Zatímco vojenské systémy mají tendenci být přísněji posíleny, kritická národní infrastruktura často není tak bezpečná, jak byste doufali nebo si mysleli.

Závěr

Kybernetická válka je koncept války nebo válečných akcí prováděných v kyberprostoru. Kybernetické akce mají jistě své místo v tradičním válčení. Mimo esporty pravděpodobně neuvidíte žádné případy „války“, která se vede čistě v kyberprostoru. Mnoho kybernetických zbraní je silně přizpůsobeno tak, aby cílily na konkrétní protivníky. Dokonce i ty, které nejsou, se po použití pravděpodobně rychle stanou neúčinnými a mohou se kdykoli stát neužitečnými. Je to proto, že na rozdíl od tradičních zbraní, které fungují, i když s určitou protihrou v podobě systémů brnění, nejsou kybernetické zbraně generické. Nemůžete jen postavit „kybernetické zbraně“ a pak ji namířit na systém a ten je hacknut; takhle to prostě nejde.

Kybernetické zbraně musí využívat konkrétní zranitelnosti. Buď tyto zranitelnosti nenápadně zapojte do útoku na dodavatelský řetězec, nebo použijte ty, které najdete příležitostně. To znamená, že kybernetická válka je neustálý závod v kybernetickém zbrojení. Tento koncept je ještě obtížnější, protože aktéry ohrožení nemusí být nutně národní státy. Ještě horší je, že je často docela náročné přesně určit, kdo je zodpovědný. Pokud například útok pochází z ruské IP adresy, byl režírován ruskou vládou, náhodným ruským hackerem nebo hackerem odjinud, který provedl útok prostřednictvím hacknutého ruského zařízení?

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

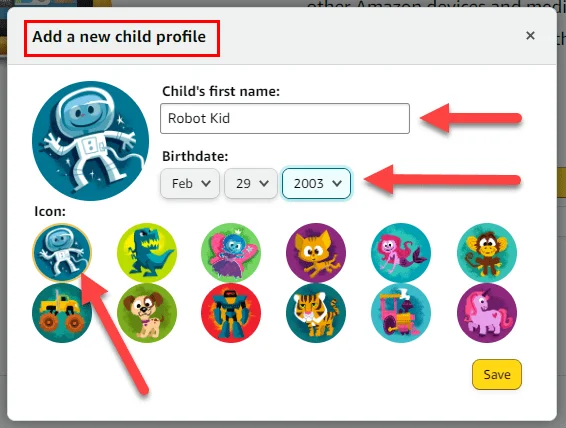

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

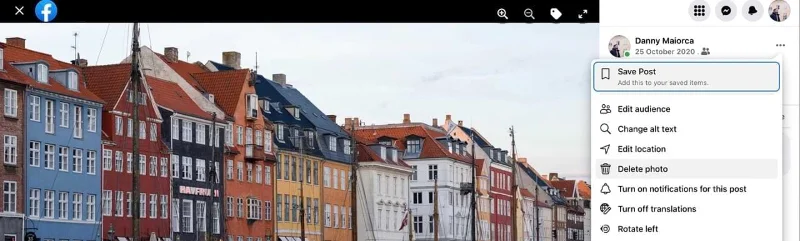

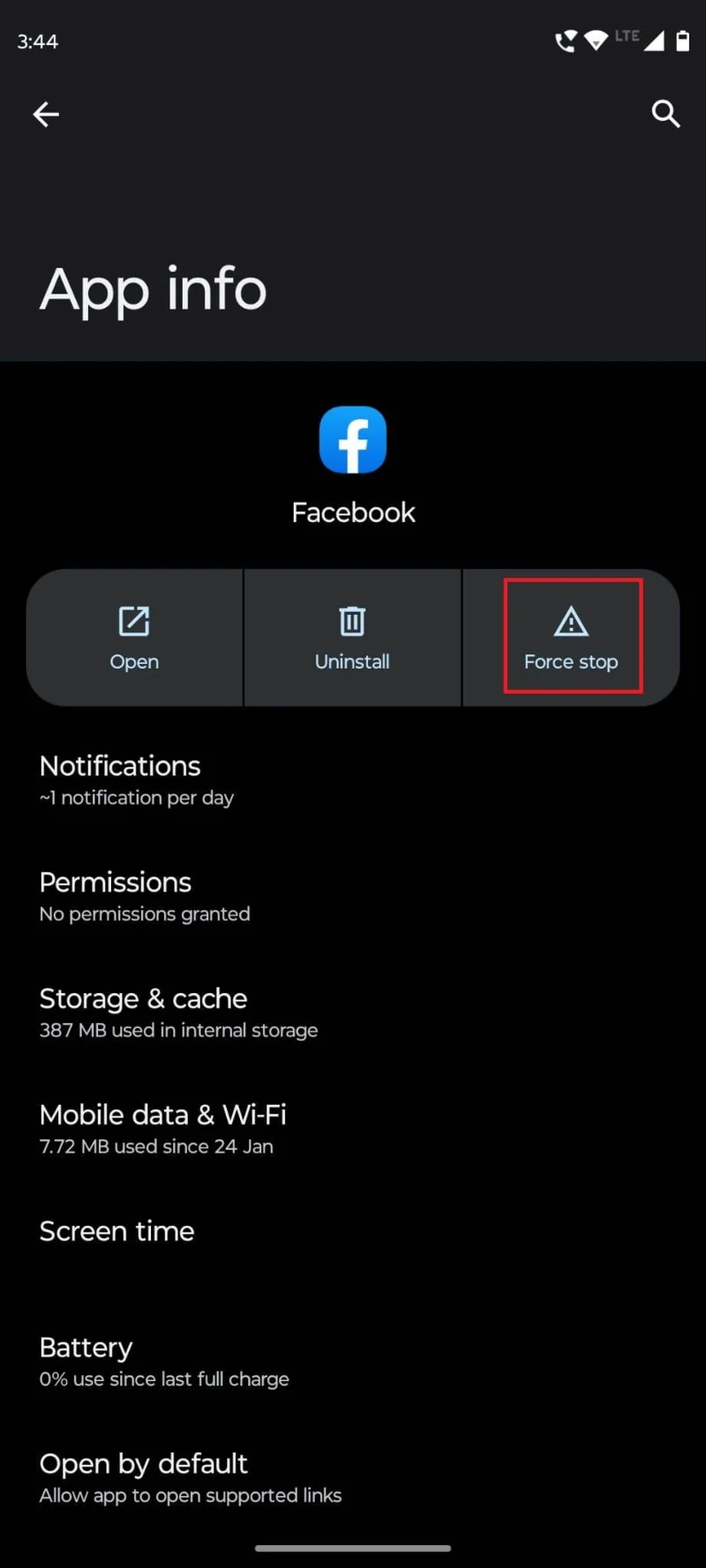

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

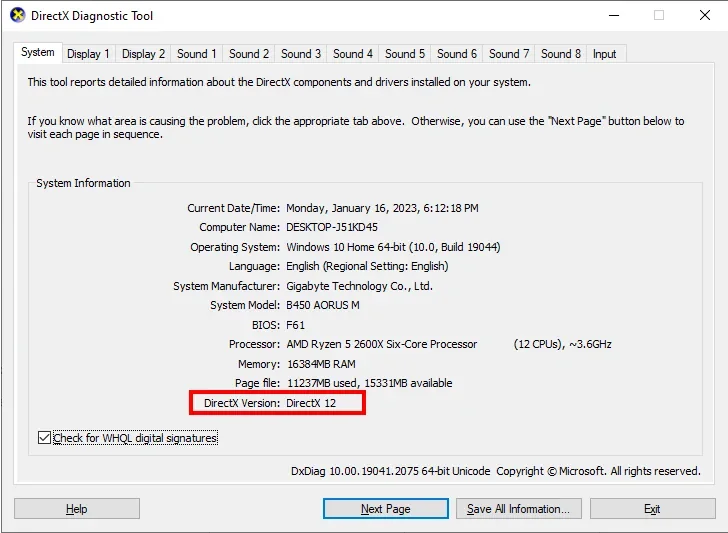

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

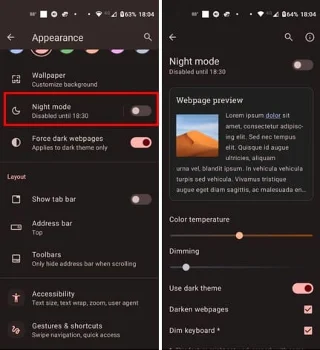

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

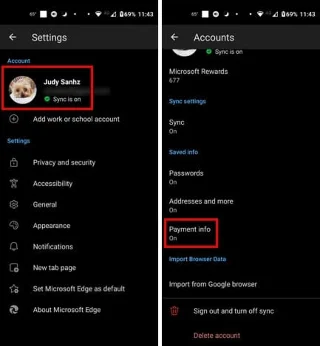

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

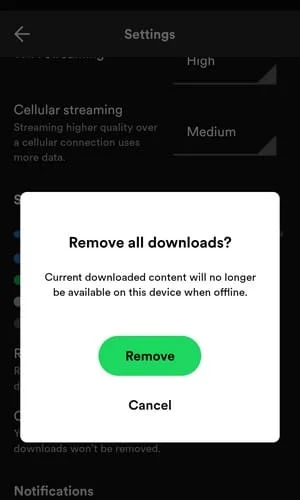

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.