Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

I když se často uvádí, že největší hrozbou pro bezpečnost dat na pracovišti nebo pro osobní data je hloupý, stereotypní počítačový hacker, který se zlomyslně vloupal do zabezpečené sítě, aby nahrál odporné viry nebo provedl zločin století. Tak to opravdu vůbec není. Největší hrozby a obavy týkající se bezpečnosti dat ve většině případů pocházejí z různých hrozeb zasvěcených do kybernetické bezpečnosti.

Zdroj – infosecurityeurope

Když už mluvíme o pracovištích, jejich provozní hranice se stále zvětšují se zvyšující se mírou přijímání mobilních, kapesních a bezdrátových technologií, kybernetické bezpečnostní hrozby z interních zdrojů se také zvyšují, když se tato zařízení pohybují dovnitř a ven ze dveří bez řádných mechanismů pro monitorování a kontrolu. Tyto interní zdroje mohou zahrnovat zaměstnance, partnery, prodejce a řadu dalších uživatelů Cadbury, kteří mohou mít buď autorizovaný nebo neoprávněný přístup k síti organizace ak úložišti dat.

Neschopnost rozpoznat, řešit a spravovat tyto zasvěcené hrozby v oblasti kybernetické bezpečnosti může nejen ohrozit samotná data a informace – nejcennější aktivum, které organizace má, ale také ponechat společnost široce otevřenou možnosti soudních sporů, špatné publicitě, snížené produktivitě, finančním ztrátu a poškození značky, pověsti a dobrého jména, které nelze snadno získat zpět.

Tento článek pojednává o deseti potenciálních oblastech pro narušení zabezpečení interních dat, které by měly být prioritou a měly by být zváženy.

1. Přenosná paměťová zařízení

Přenosná zařízení, jako jsou SSD média a externí pevné disky, používaná buď zaměstnancem nebo návštěvou s přístupem k pracovní stanici nebo serveru, lze snadno připojit přes port USB, Firewire nebo eSATA. Ve většině případů nejsou tato zařízení zdokumentována nebo registrována jako součást interní infrastruktury, a proto nejsou podporována a nezabezpečena. V důsledku toho existuje riziko nechtěného nahrávání dat do nechráněných interních sítí a pracovních stanic. Kromě toho existuje také riziko vytěžování, přepravy a šíření citlivých dat mimo organizaci.

Čtěte také: -

Jak zjistit bezpečnostní zranitelnost ve vašem systému Zranitelná místa zabezpečení zjištěná v systému jsou hlavní příčinou útoku a jeho úspěchu, proto společnosti potřebují...

2. Zařízení používaná mimo pracoviště

Notebooky, PDA a mobilní telefony přistupují k vnitřní síti přímo nebo prostřednictvím vzdáleného připojení. Pokud jsou tato připojení správně nakonfigurována a podporována, mohou být velmi bezpečná. Většina uživatelů těchto typů zařízení však není vždy obezřetná a zřídkakdy využívá řízení přístupu dostupné se zařízením pro snadnější nebo rychlejší přístup. Takže když je zařízení v držení správného uživatele, existuje minimální riziko, ale pokud by se zařízení dostalo do nesprávných rukou, stejný přístup, jaký je poskytnut zamýšlenému uživateli, je nyní k dispozici neoprávněnému uživateli.

3. Neadekvátní nebo zastaralý antivirový/bezpečnostní software

Zdroj – blogtyrant

Většina výrobců antivirových programů nabízí svým uživatelům denně aktualizace virů a softwarové záplaty přes internet. Pokud tyto nejsou aktualizovány, mohou být vaše data nevědomky kompromitována virem nebo jinou formou malwaru buď z internetu, e-mailu nebo externích médií.

4. Opravy a aktualizace softwaru

Opravy ke stažení a další aktualizace softwaru je třeba před interním nasazením vyzkoušet v izolovaném testovacím prostředí. Ty mohou představovat hrozbu dvěma různými způsoby, prvním by byla nestabilita nebo nekompatibilita se současným systémem, což může způsobit nepřístupnost nebo poškození již existujících dat a systémů. Druhým je použití těchto kanálů pro uživatele se zlými úmysly k distribuci virů a jiného malwaru prostřednictvím zdrojů, které byly považovány za důvěryhodné.

Zdroj – internationalairportreview

Čtěte také: -

Základní bezpečnostní tipy pro uživatele iPhone iPhone je prohlašován za nejbezpečnější smartphone na světě, ale nemůžete jej bezstarostně používat a spadnout...

5. Bezdrátové připojení

Nyní existuje trend rostoucí dostupnosti bezdrátových hotspotů ve veřejných prostorách, jako jsou hotely, letiště, supermarkety, restaurace rychlého občerstvení a kavárny. To umožňuje uživatelům mít otevřený přístup k internetu prostřednictvím otevřených nebo nekontrolovaných bezdrátových připojení. Pokud není spravováno správně, stejně snadný přístup, který je poskytován uživateli do vnějšího světa prostřednictvím jeho notebooku nebo PDA, může být zneužit vnějšími uživateli se zlými úmysly.

6. E-mailové přílohy

Většina uživatelů obdrží spoustu e-mailů, které se netýkají práce, z nichž mnohé mají přílohy a jsou mimo organizaci. Zatímco většina z nich je neškodná, existuje velké množství odeslaných od uživatelů se zlými úmysly. Při stahování příloh nebo přístupu k nim mohou spustitelné soubory kompromitovat cokoli pro jednu pracovní stanici do celé sítě. To může být ve formě navenek destruktivního viru nebo diskrétnějšího spywaru. Interní zásady by měly jasně uvádět parametry přijatelného použití, stejně jako implementační filtry a antivirovou kontrolu.

7. Peer-to-Peer sdílení souborů

Sdílení souborů peer-to-peer zahrnuje otevření komunikačních portů pro usnadnění stahování a odesílání datových proudů na jednu pracovní stanici. Tyto otevřené porty jsou zranitelnosti, které nejsou zabezpečeny ani monitorovány pracovníky IT. To může zase otevřít dveře neoprávněným uživatelům zvenčí, aby získali přístup k vnitřním sítím nebo uvolnili šířku pásma.

8. Nespokojení zaměstnanci

Zdroj – vtechsoln

Ať už ze zášti, pomsty nebo s úmyslem krást pro vlastní zisk, riziko pro bezpečnost informačních aktiv vaší organizace může být nanejvýš znepokojivé, když se rozpoutá hněv nespokojeného zaměstnance nebo zaměstnance s kriminální agendou nebo úmyslem. Nespokojení nebo odcházející zaměstnanci mají přístup k interním systémům a v závislosti na jejich úrovni přístupu a oprávnění může uživatel, jehož přístup nebyl včas omezen, představovat obrovskou hrozbu pro jakoukoli organizaci. Může to být ve formě úniku nebo krádeže důvěrných dat, poškození nebo vymazání dat nebo nahrání malwaru do vnitřních sítí.

Čtěte také: -

Zabezpečení e-mailu: Ochrana e-mailové komunikace a dat Lidé se dívají na věci, na to, co mají vidět, ale v této době se dívají na hlavní problémy....

9. Systémoví administrátoři a IT pracovníci

Velkým rizikem jsou také lidé, kteří jsou odpovědní za implementaci a udržování opatření a zásad zabezpečení dat. Systémoví administrátoři a IT pracovníci jsou schopni vytvořit vnitřní hrozby v kybernetické bezpečnosti neúmyslně kvůli nedostatku znalostí nebo nezkušenosti. Na druhou stranu jim jejich důvěrná znalost systému umožňuje vytvářet kybernetické bezpečnostní hrozby pro zákeřnou nebo neoprávněnou činnost.

10. Rychlé zasílání zpráv

Zdroj – techcrunch

Aplikace pro rychlé zasílání zpráv mají tendenci obcházet firemní bezpečnostní filtry pro kontrolu obsahu nebo ochranu citlivých informací. Neexistuje také žádný záznam obsahu z relace rychlých zpráv. To může vést k řadě rizik spojených se zlomyslným prozrazením citlivých informací, sociálním inženýrstvím a pronásledováním.

Toto je deset nejděsivějších vnitřních hrozeb nebo interních problémů s kybernetickou bezpečností, které mohou způsobit, že vaše data budou zranitelná než kdy předtím. Chcete další zajímavé články o kybernetické bezpečnosti? Přihlaste se k odběru našeho newsletteru pro denní aktualizace o tomtéž. Zůstat v bezpečí!

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

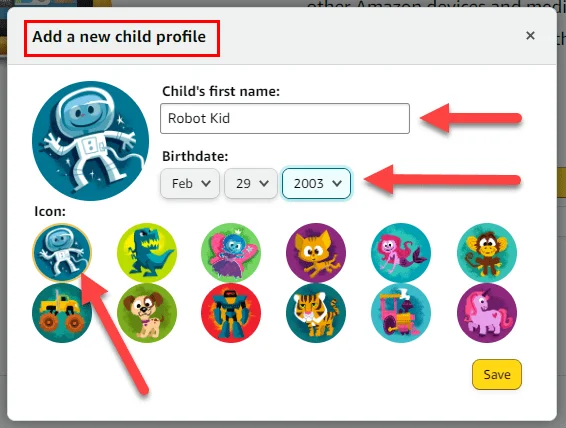

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

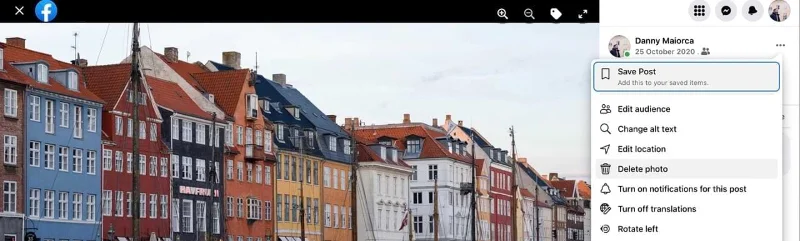

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

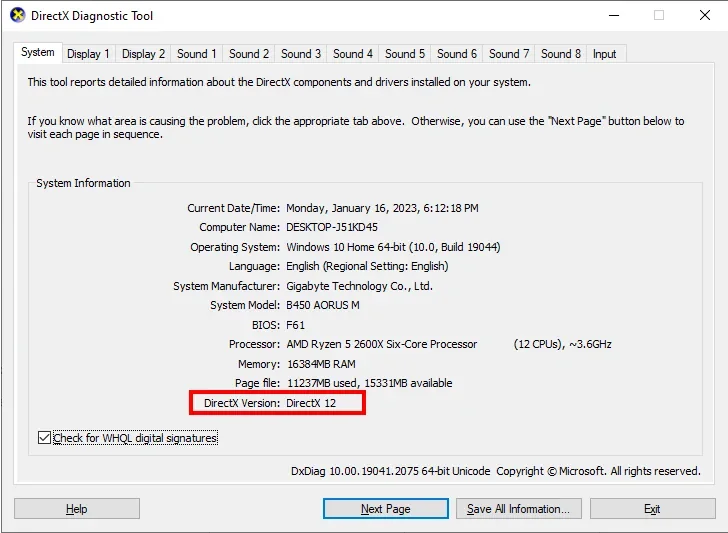

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

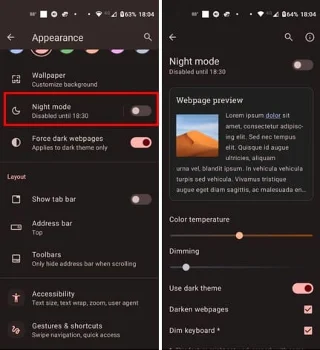

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

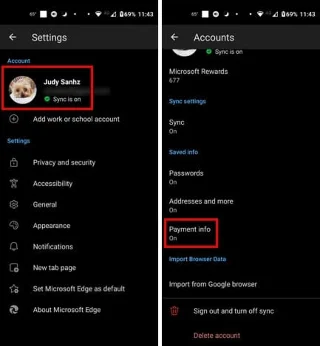

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

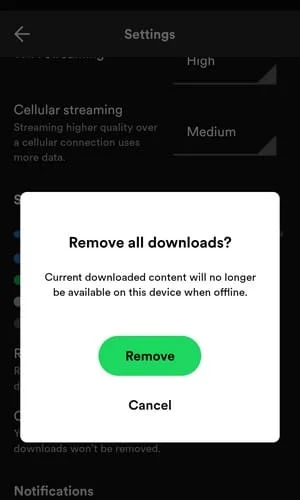

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.