Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

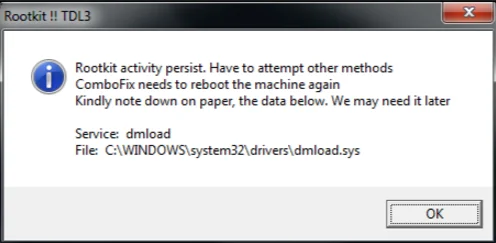

V pasti? Jsou vaše data ohrožena i po instalaci mnoha antivirových a antimalwarových programů? Bojovali proti vetřelci? Co když váš bezpečnostní software ani nedokázal odhalit viníka? Ano, je to možné, protože existují další hrozby, mnohem záludnější a manipulativnější než viry a malware , nazývají se „ rootkity “.

Rootkity jsou počítačové programy, které se maskují jako základní programy v operačním systému a poskytují útočníkům přístup na úrovni správce. Termín 'root' byl odvozen z privilegovaných účtů UNIX a 'kit' označuje skupinu nástrojů. Rootkity také skrývají další škodlivé soubory tím, že jim poskytují ochranu před antivirovým softwarem.

Zdroj obrázků: pondurance.com

Jak rootkity skrývají svou přítomnost?

Rootkit skrývá svou přítomnost v jakémkoli počítači pomocí různých metod, jako je využití některých základních vrstev operačního systému, tj. aplikačního programového rozhraní (API), přesměrování funkcí nebo využití nezdokumentovaných funkcí. Může se také chovat jako legitimní aplikace v operačním systému a zároveň poskytovat plný přístup k vašemu systému útočníkům. Po získání přístupu může útočník spouštět spustitelné soubory a manipulovat s konfigurací systému na hostitelském počítači.

Zdroj obrázků: spywareinfoforum.com

Detekce rootkitů:

Ruční hledání rootkitů v počítači je jako hledání jehly v kupce sena. Kvůli jejich maskovací vlastnosti většina antivirových a antimalwarových programů nedokáže detekovat nebo umístit rootkity do karantény. Zjistilo se však také, že některé z vysoce kvalitních a standardizovaných antimalwarů nejsou schopny totéž detekovat a neutralizovat. Kromě těchto programů lze také vědět, zda je jejich počítač infikován svým chováním. Neobvyklé změny v nastavení Windows, rychlost procházení internetu, časté prodlevy a pády systému mohou naznačovat aktivitu rootkitů ve vašem systému.

Zdroj obrázků: newpctricks.net

Rootkity mají větší šanci na diagnostiku, když jsou v uživatelském režimu. Ale jakmile se dostanou do jádra operačního systému, šance na odhalení jsou mizivé. OS Kernel je základní platforma, na které běží operační systém a antivirus. Proto, jakmile se škodlivý software dostane do režimu jádra, bude pro vás ještě obtížnější cokoliv obnovit.

Operační systém přestane být důvěryhodný, když se rootkit přiblíží režimu jádra. Zde rootkit získává oprávnění na úrovni správce a může ovládat hlavní spouštěcí záznamy a může se nastavit tak, aby se spouštěl při spouštění systému. Jakmile rootkit dosáhne fáze 'Bootkit', nepomůže ani formátování pevného disku.

Řešení:

Pokud jde o rootkity, prevence je lepší než léčba. Většina bezpečnostního softwaru nedokáže detekovat ani rootkit, takže nemá smysl je kupovat. Nejlepším způsobem, jak být zabezpečeni, je znovu analyzovat vaše návyky procházení a stahování. Vývojáři rootkitů si však připravují chleba a máslo analýzou a programováním malwaru na základě vašich zvyklostí při procházení. Při používání internetu je proto třeba být velmi opatrný.

Viz také: 10 nejlepších anti-malwarových programů roku 2017

Celkově jsou rootkity nejhorším typem infekcí, které by váš počítač mohl zachytit. Nejlepším postupem ochrany by bylo zdržet se návštěv nezabezpečených webových stránek a stahování obsahu z podezřelých zdrojů. Ujistěte se, že chráníte svůj počítač pomocí důvěryhodného antimalwarového a antivirového programu, abyste takovým hrozbám čelili.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

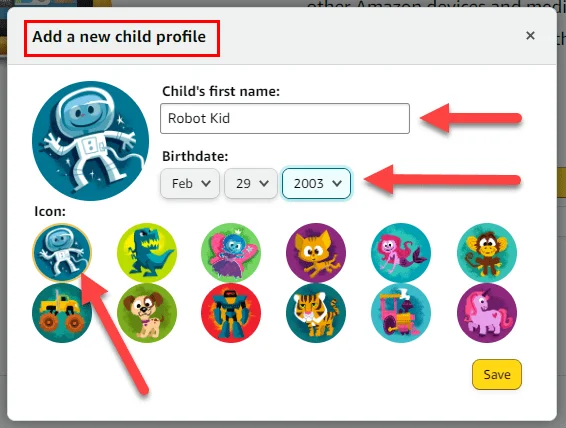

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

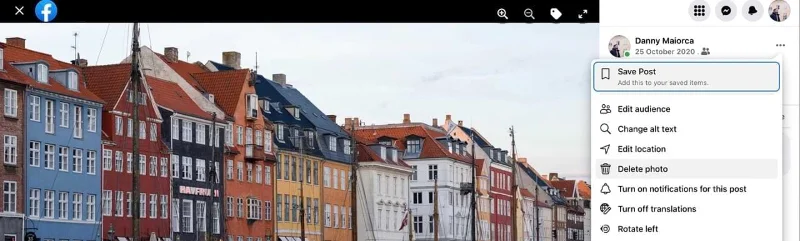

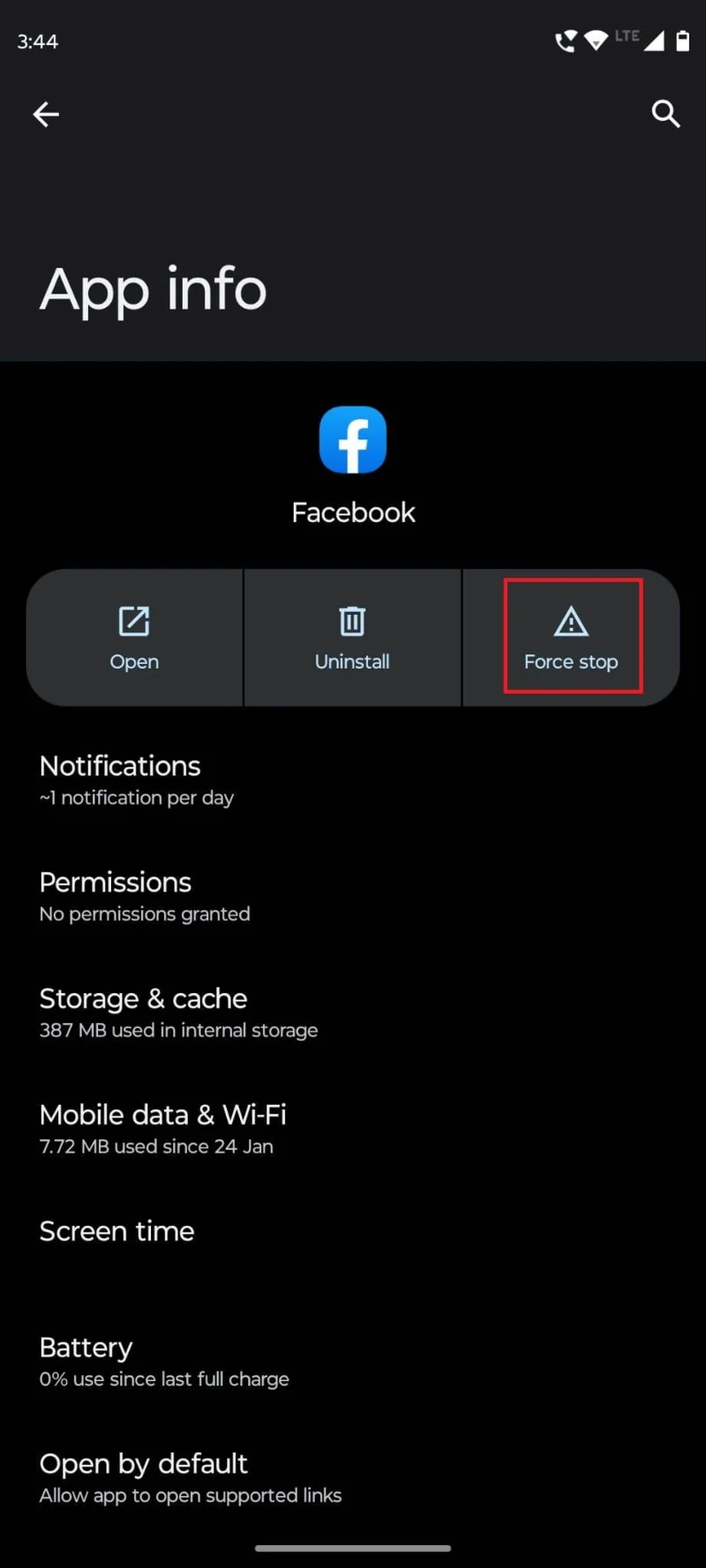

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

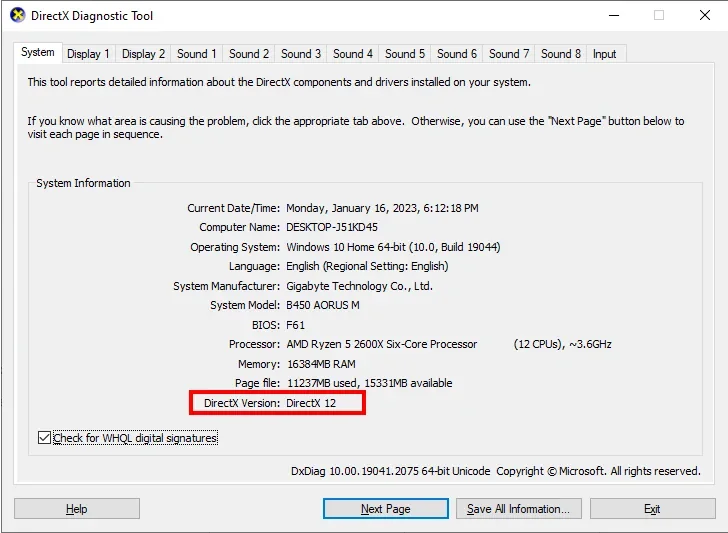

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

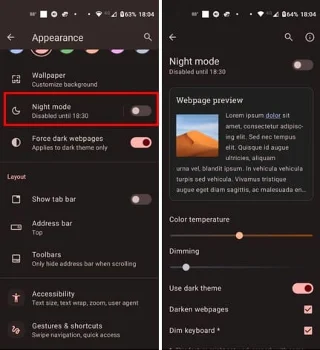

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

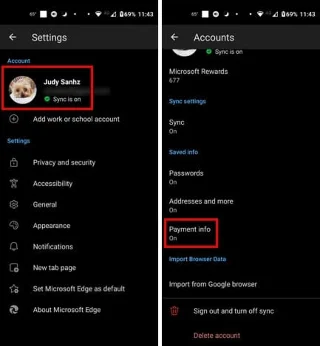

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

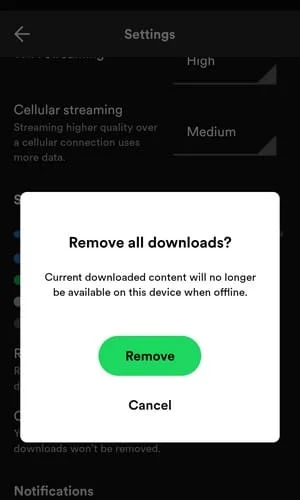

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.