Jak vypnout Galaxy Tab S9

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Cloud změnil způsob, jakým podniky fungují a provádějí funkce a obchodní rozhodnutí. Řada aplikací a služeb, které cloud computing nabízí, a učinila moderní podnikání agilnějším, rychlejším a interoperabilnějším. Od interních platforem pro sdílení informací založených na cloudu až po flexibilní zdroje pro snadné ukládání, vyhledávání a správu databází, cloud nabídl podnikům nové prostředí vesmírného věku pro řízení jejich obchodních operací.

S rostoucí poptávkou po takové webové obchodní architektuře se zvyšuje i bohatství vývojářů a poskytovatelů cloudových služeb. Velké korporace jako Amazon Web Services a Microsoft Azure se staly předními hráči v tomto odvětví, kteří ovlivňují cloudové služby v takové míře, aby přilákaly i malé a střední podniky k migraci.

Zdroj obrázku: Forbes

Ale jako každá jiná služba, ke které je připojen internet, je cloud computing také zranitelný vůči bezpečnostním problémům. Narušení dat, únos účtu, útoky ransomwaru, útoky DoS atd. jsou běžné obavy o bezpečnost cloudu, které mohou představovat riziko pro bezpečnost podnikových informací týkajících se budoucího obchodního provádění, strategií a finančních pověření uložených v cloudu. Pokud tedy plánujete přejít na cloud, měli byste si být vědomi i jeho slabých míst.

Zde je několik kroků, které musíte provést před migrací do cloudu, abyste kolem něj mohli vybudovat spolehlivou architekturu kybernetické bezpečnosti :

Bezpečnostní opatření cloud computingu před migrací:

1. Zvažte rizika spojená se zabezpečením cloud computingu: Viz Případové studie

Zdroj obrázku: IBM

Jednou z nejdůležitějších částí změn v podnicích je hodnocení rizik. Je důležité, aby si úřady byly vědomy toho, jaká rizika může navrhovaná změna představovat pro jejich data. Totéž platí pro cloud computing. Když chce podnik přejít na cloud computing, měl by si být vědom i bezpečnostních rizik cloud computingu.

Nejlepším způsobem, jak se dostat k takovým rizikům, je prostudovat předchozí narušení bezpečnosti cloudu. V posledních několika letech se organizace dokonce i mezinárodního formátu staly obětí narušení bezpečnosti cloudu. Prostudování jejich případů a zjištění, jaká opatření se jim nepodařilo implementovat, je prvním krokem k zajištění toho, že při migraci do cloudu neuděláte stejné chyby.

2. Identifikujte svá data a znovu je spravujte podle preferencí

Zdroj obrázku: Střední

Jakmile jste si vědomi všech zranitelností a rizik spojených se zabezpečením cloud computingu, musíte pochopit, že tato rizika mohou vést ke krádeži dat. Pokud při takových pokusech o krádež dojde ke ztrátě vašich dat, můžete být vaším klientem a partnery žalováni za špatné nakládání s informacemi. Nejprve tedy uspořádejte svá data a rozdělte obsah v nich podle preferencí a priorit. Otestujte migraci do cloudu tím, že nejprve přenesete nejméně důležité prostředky. Získáte přehled o tom, jak jsou věci nakonfigurovány v cloudu, a budete moci svá aktiva nasazovat do nové služby pečlivěji.

3. Náklady na migraci

Zdroj obrázku: MakeUseOf

Pro velké organizace je správa rozpočtu rychlým procesem, kdy přerozdělují zdroje za účelem provádění takových úkolů řízení změn. Ale pro střední a malé podniky je to velký problém. Než přejdete do cloudu, ujistěte se, že to nijak výrazně nepoškodí účty vašeho podniku. Ujistěte se, že dostupnost finančních aktiv ve vašem podniku umožňuje takovou migraci a přizpůsobení nové technologie.

4. Začněte s budováním architektury kybernetické bezpečnosti

Zdroj obrázku: Podnikatel

Pochopte svou současnou architekturu kybernetické bezpečnosti. Zkontrolujte, jaký druh hrozeb dokáže zadržet a jaká zranitelnost se zde nachází. Pokud nějaké najdete, opravte je. Podívejte se na různé aspekty vaší architektury kybernetické bezpečnosti samostatně. Zhodnoťte vyhlídky na zabezpečení koncových bodů a ochranu serveru. Jakmile zhodnotíte všechny aspekty, zkontrolujte, zda vaše současné postupy kybernetické bezpečnosti odpovídají předpisům pro zabezpečení cloud computingu. Pokud mají vaše stávající opatření nějaké mezery, které lze v cloudu porušit, musíte je nahradit.

Tato opatření se provádějí analýzou síly zdrojových kódů bezpečnostního softwaru implementovaného na vašich serverech a dalších podnikových sektorech. Kritickým spravováním architektury kybernetické bezpečnosti můžete zajistit bezpečnou migraci do cloudu.

5. Zkontrolujte interoperabilitu zabezpečení

Zdroj obrázku: Forbes

Přestože nástroje kybernetické bezpečnosti mají menší využití pro osobní počítače , podniky jsou na tom lépe s dalšími vrstvami zabezpečení. Posuďte tedy všechny firewally, základy zabezpečení sítě, šifrovací technologie a služby ochrany před malwarem, které aktuálně používáte. Zkontrolujte je proti rizikům zabezpečení cloudu. Je třeba zajistit, aby stávající základy byly stejně užitečné i pro cloud computing. Jakmile zpřístupníte všechna základní bezpečnostní opatření nezbytná pro migraci a následné pokračování podnikání v cloudu, teprve poté pokračujte v přenosu dat.

6. Najděte vhodného poskytovatele webových služeb, který je také ve vašem rozpočtu

Navzdory kontrole a posouzení všech bezpečnostních opatření jsou všechny informace, které vložíte do cloudu, také odpovědností poskytovatele služeb. Je nezbytné, aby byl konkrétní poskytovatel důvěryhodný; její bezpečnostní postupy jsou testovány a že je pro vás transparentní, pokud jde o přístup a kontrolu vašich informací. Pro takové smlouvy existují smlouvy o úrovni služeb (SLA). Základem SLA je, že poskytovatel služeb zůstává poctivý ve svých opatřeních k ukládání a ukládání informací o klientech (což je podnik). Takové dohody přidávají závazek k jakémukoli druhu smluvního obchodu.

7. Přenos starých dat

Stará data se musí přenést na nové platformy cloud computingu. Tato minulá data jsou nezbytná k předpovídání budoucích trendů a provozních rozhodnutí. Tato data by však měla být při přenosu organizována a chráněna. Podniky mohou v takovém scénáři zvážit použití kontejnerizace.

V Containerization jsou aplikace a jejich přidružené konfigurační soubory spojeny dohromady ve výpočetním prostředí bez bezpečnostních chyb. Takto obsažená data lze bezpečně přenést z jednoho výpočetního prostředí do druhého.

8. Školení zaměstnanců – Komunikujte změny

Zdroj obrázku: Forbes

Přechod nemůže být dokončen, pokud si zaměstnanci podniku nejsou vědomi použití a metodologie cloud computingu. V mnoha případech narušení cloud computingu to způsobila chyba zaměstnanců. Není to tak, že by tento zaměstnanec úmyslně udělal něco špatného, ale nebyl řádně informován o metodách používaných k prolomení zabezpečení cloudu.

Proto je nezbytné, aby byli zaměstnanci vyškoleni, jak se s takovými pokusy vypořádat. Měli by být informováni o postupech, které by měly být dodrženy, když se setkají s jakýmkoli takovým případem.

9. Zkontrolujte podrobnosti o integracích třetích stran

Zdroj obrázku: CISO

Poskytovatelé služeb cloud computingu nabízejí integrace třetích stran pro provádění různých operací. Tyto integrace mají podnikům pomoci s těmi nejmenšími úkoly. Chcete-li je však používat, musíte jim povolit přístup k částem informací z vašich účtů cloud computingu. Před migrací do cloudu si přečtěte, jaké integrace třetích stran jsou s tím spojeny. Nechte si zkontrolovat jejich pravost a zjistěte, zda došlo v minulosti k nějakým případům porušení zabezpečení cloudu kvůli některé z těchto integrací.

10. Penetrační testování

Zdroj obrázku: JSCM Group

Je lepší, když váš poskytovatel služeb umožňuje penetrační testování k měření úrovně poskytovaného cloudového zabezpečení. Při penetračním testování jsou prováděny simulované škodlivé útoky na cloudové služby ve snaze narušit zabezpečení. Tyto simulované kódy nacházejí mezery v bezpečnostních opatřeních cloud computingu, jak podnikových, tak poskytovaných společností poskytující cloudové služby.

V různých cloudových službách existuje automatická funkce kybernetické bezpečnosti, která takové útoky detekuje a cloudové servery najednou vypne. Pokud váš simulovaný útok nemohl být detekován touto funkcí, znamená to, že existují mezery.

11. Zkontrolujte hrozby proti vzdálené dostupnosti

Zdroj obrázku: Eureka

V různých firmách se zaměstnanci mohou přihlásit z domova prostřednictvím svých osobních zařízení a osobní sítě. Tato zařízení a sítě nejsou chráněny stejnými opatřeními jako podnikové systémy. Proto je snazší je prolomit a jakmile se tak stane, může být hacknut jakýkoli účet tohoto podniku. Ujistěte se tedy, že cloudové služby, které migrujete, nabízejí podobnou ochranu i pro vzdálený přístup k jejich účtům.

Pro migraci na cloud computing by podniky měly zavést osvědčené postupy, které nejen splňují zákonné požadavky, ale splňují také bezpečnostní požadavky vašich podniků. Vzhledem k tomu, že jde o efektivní, ale zranitelnou technologii, migrace cloud computingu by měla být dosažena s minimálním množstvím rizik. Těchto deset opatření může podnikům pomoci posoudit každý aspekt procesu migrace a dosáhnout vysoce kvalitního cloudového zabezpečení.

Byli zde:

Vyplňte sekci komentářů svými názory na cloud computing. Myslíte si, že tlak, kterému podniky čelí při migraci cloud computingu, je logický? A jaký je váš názor na cloudovou bezpečnost? Dej nám vědět.

Sledujte Systweak na Facebooku a Twitteru a získejte nové aktualizace blogu, nebo se přihlaste k odběru našeho newsletteru pro denní upozornění na blog.

Takže máte v ruce tento elegantní a výkonný přístroj, a je to vlastně všechno, o čem jste snili, že? Ale i ty nejlepší gadgety potřebují občas pauzu.

Webový prohlížeč Google Chrome poskytuje způsob, jak změnit písma, která používá. Naučte se, jak nastavit písmo podle svých představ.

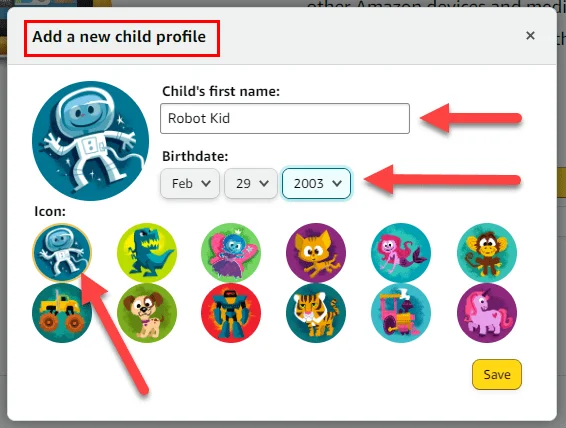

Chcete vytvořit bezpečné OTT prostředí pro děti doma? Přečtěte si tuto příručku a zjistěte více o profilech Amazon Prime Video pro děti.

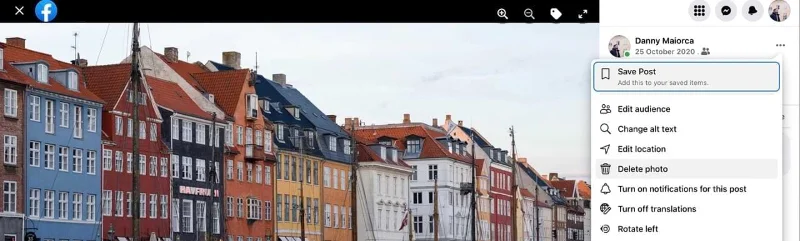

Tento návod vám ukáže, jak smazat fotografie a videa z Facebooku pomocí počítače, zařízení se systémem Android nebo iOS.

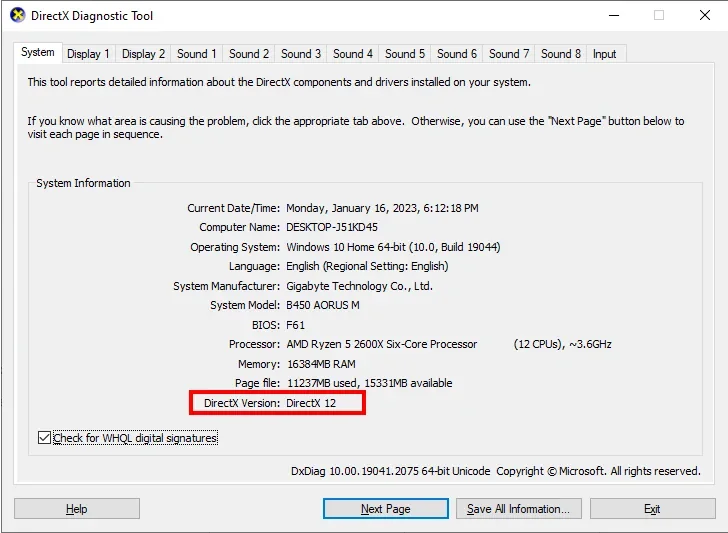

Tento návod vám ukáže, jak zjistit verzi DirectX, která běží na vašem počítači se systémem Microsoft Windows 11.

Když uslyšíte slovo cookies, možná si představíte ty s čokoládovými kousky. Ale existují také ty, které najdete v prohlížečích a pomáhají vám mít plynulé prohlížení. Tento článek vám ukáže, jak nastavit preference cookies v prohlížeči Opera pro Android.

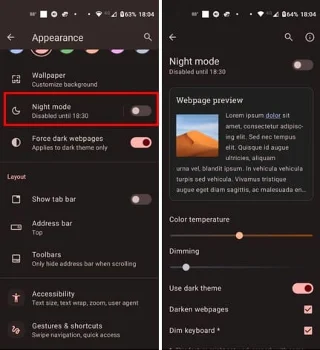

Když nastavíte tmavý režim pro Android, získáte téma, které je šetrnější k očím. Pokud se musíte dívat na svůj telefon ve tmavém prostředí, možná budete muset odvrátit zrak, protože světlý režim bolí oči. Ušetřete energii používáním tmavého režimu v prohlížeči Opera pro Android a zjistěte, jak nastavit tmavý režim.

Změňte výchozí vyhledávač na Operu pro Android a užívejte si své preferované možnosti. Objevte nejrychlejší způsob. Změňte výchozí vyhledávač, který prohlížeč Opera pro Android používá, pomocí těchto snadných kroků.

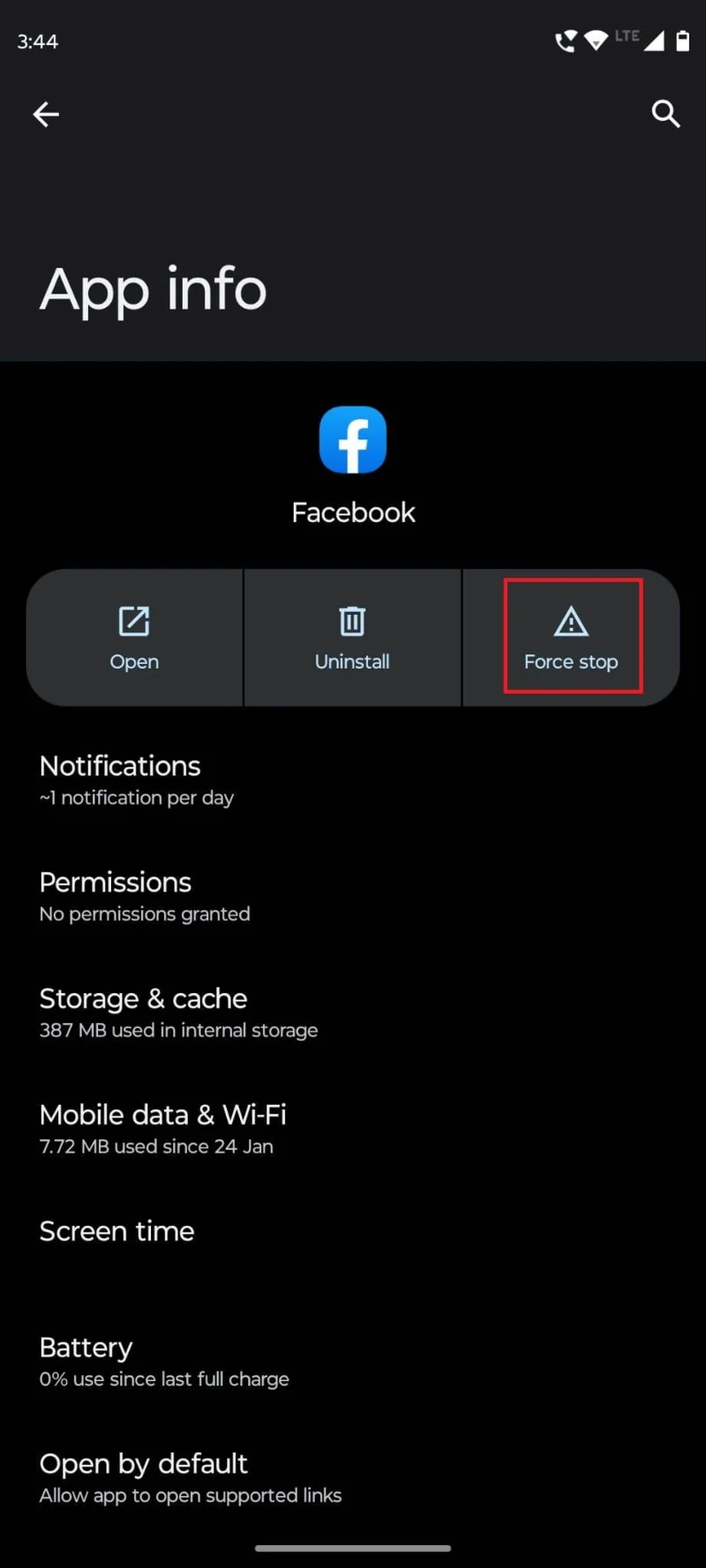

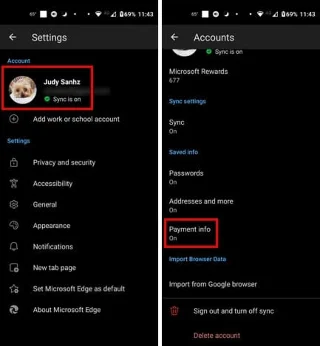

Pokud nemáte fotografickou paměť, budete muset přidat údaje o kreditní kartě do automatického vyplňování v Edge pro Android. Můžete uložit veškeré informace o své kreditní kartě, takže zrychlíte online platby přidáním údajů o kreditní kartě do funkce automatického vyplňování v Edge pro Android pomocí těchto kroků.

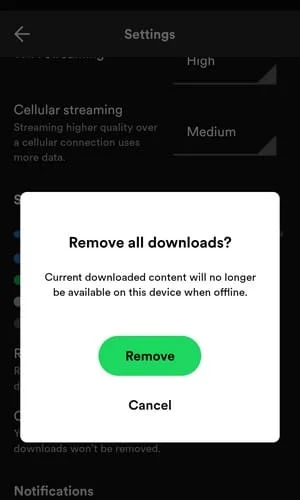

Potřebujete zjistit, kolik místa zabírají písně Spotify? Zde najdete kroky, které můžete následovat na Androidu a Windows.