Locky Ransomware ha estat una de les varietats de ransomware més potents des que va aparèixer. A més, els autors de Ransomware han establert moltes més variants de la soca per difondre l'amenaça.

Els cibercriminals s'amaguen a les xarxes socials (més específicament Facebook i LinkedIn) amb ImageGate Ransomware per atacar els usuaris. Ars Technica ha dit, "els errors de seguretat a les dues xarxes socials permeten que un fitxer d'imatge codificat de manera maliciosa es descarregui a l'ordinador d'un usuari. Els usuaris que notin la descàrrega i que després accedeixen al fitxer fan que el codi maliciós instal·li el ransomware "Locky" als seus ordinadors".

La imatge que conté crueltat té una extensió inusual com ara SVG, JS o HTA. En fer clic, la soca obre una finestra independent en lloc de qualsevol imatge. A més, s'instal·la Locky Ransomware, que després de la instal·lació xifra tots els fitxers. Ars Technica també ha dit citant Check Point: "Els atacants han creat una nova capacitat per incrustar codi maliciós en un fitxer d'imatge i penjar-lo amb èxit al lloc web de les xarxes socials. Els atacants exploten una configuració incorrecta a la infraestructura de xarxes socials per obligar deliberadament les seves víctimes a descarregar el fitxer d'imatge. Això provoca la infecció del dispositiu dels usuaris tan aviat com l'usuari final fa clic al fitxer descarregat.

Vegeu també: 5 històries de ransomware inusuals

A mesura que més gent passa temps als llocs de xarxes socials, els pirates informàtics s'han centrat per trobar una manera d'accedir a aquestes plataformes. Els ciberdelinqüents entenen que aquests llocs solen estar a la "llista blanca" i per aquest motiu, busquen contínuament noves tècniques per utilitzar les xarxes socials com a amfitrions per a les seves activitats malicioses".

Locky Ransomware, normalment xifra els fitxers i canvia la seva extensió a 16 dígits únics seguits de " .locky ". Abans, Locky havia utilitzat macros malicioses en documents de Word i correus electrònics de correu brossa per infectar ordinadors. Tanmateix, això no és necessari després que s'hagin desplegat aquestes imatges de ransomware desagradables. Actualment, l'esmentat ransomware demana un rescat per uns 365 dòlars.

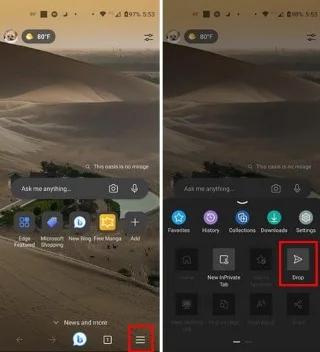

Es recomana als usuaris que no facin clic en cap fitxer d'aquest tipus. Un sol clic descarrega i instal·la automàticament Locky al sistema de l'usuari i els bloqueja dels seus propis fitxers. Check Point també ha esmentat que encara que un usuari hagi fet clic a les imatges i el navegador hagi començat a descarregar el fitxer, no l'obriu.

Vegeu també: 7 amenaces de ransomware més grans del 2016

Mesures preventives contra el ransomware

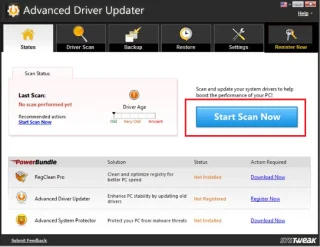

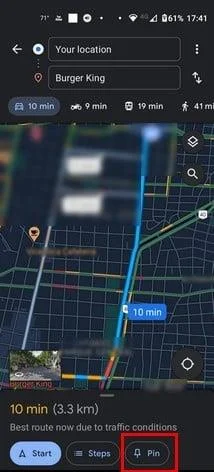

Tot i que lluitar contra Ransomware és gairebé impossible, es poden prendre mesures preventives per evitar atacs de Ransomware . Les empreses de seguretat aconsellen als usuaris que tinguin una còpia de seguretat sòlida de totes les seves dades i que utilitzin eines antivirus o antimalware autèntiques. També hauríeu d'actualitzar regularment tots els programes i programaris que s'executen al vostre sistema. Això bloqueja el camí per a Ransomware que cerqui vulnerabilitats al programari instal·lat.

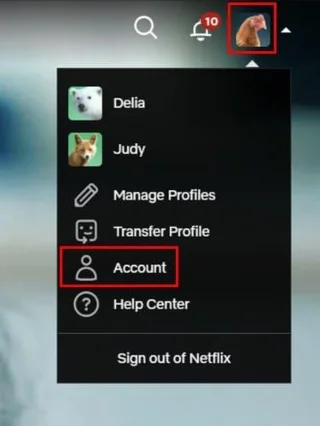

Per obtenir una còpia de seguretat segura i segura dels vostres fitxers, heu d'utilitzar una solució d'emmagatzematge al núvol, us suggerim Còpia de seguretat correcta . Us ajuda a obtenir una còpia de seguretat de les vostres dades emmagatzemant-les al núvol de manera segura. Quan carregueu els vostres fitxers, es xifren amb AES de 256 bits. Això garanteix encara més la seguretat dels vostres fitxers. També podeu accedir a les vostres dades des del compte del núvol i transferir els fitxers sense problemes sempre que sigui necessari.

Feu una còpia de seguretat de les vostres dades abans que Ransomware la tregui!