La digitalització ha millorat considerablement el nostre nivell de vida, fent les coses més fàcils, ràpides i fiables. Però llavors mantenir tots els registres a l'ordinador i processar-los a través d'Internet és com una moneda amb dues cares diferents. Amb innombrables avantatges, hi ha alguns inconvenients notables, especialment els pirates informàtics i les seves eines conegudes com a programari maliciós. La nova incorporació a aquesta gran família de programari maliciós és Fauxpersky. Tot i que rima amb el famós antivirus rus "Kaspersky", però aquí és on els seus camins divergeixen... Fauxpersky es disfressa de Kaspersky i està dissenyat per robar la informació dels usuaris i enviar-la als pirates informàtics a través d'Internet. Es propaga a través de les unitats USB, infectant l'ordinador de l'usuari, capturant totes les pulsacions de tecles com un keylogger i finalment enviant-les a la bústia de l'atacant a través de Google.Formes. La lògica darrere del nom d'aquest programari maliciós és senzilla. Qualsevol cosa feta a imitació es coneixeria com Faux, per tant, la imitació de Kaspersky seria Faux - Kaspersky o Fauxpersky.

Per entendre el procés d'execució d'aquest programari maliciós, primer comprovem els seus diferents components:

Key Logger

Google defineix un programa informàtic que registra totes les pulsacions de tecla que fa un usuari d'ordinador, especialment per obtenir accés fraudulent a contrasenyes i altra informació confidencial. Tanmateix, quan es va dissenyar inicialment, Keylogger va servir per als pares que podien controlar l'activitat en línia dels seus fills i per a organitzacions on els empresaris podien determinar si els empleats estaven treballant en les tasques desitjades que se'ls assignaven.

Llegeix també: -

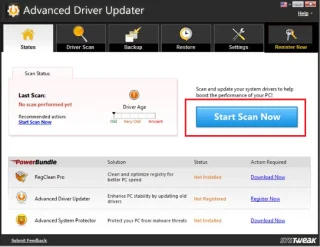

Com protegir-se dels keyloggers Els keyloggers són perillosos i per mantenir-se protegit sempre cal mantenir el programari actualitzat, utilitzar els teclats de la pantalla i seguir tot...

AutoHotKey

AutoHotkey és un llenguatge de programació personalitzat de codi obert i gratuït per a Microsoft Windows, inicialment destinat a proporcionar dreceres de teclat o tecles d'accés ràpid, ràpida creació de macros i automatització de programari que permet als usuaris de la majoria dels nivells d'habilitat informàtica automatitzar tasques repetitives en qualsevol aplicació de Windows. De la Viquipèdia, l'enciclopèdia lliure.

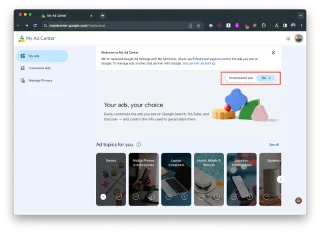

Formularis de Google

Google Forms és una de les aplicacions que formen la suite d'aplicacions d'oficina en línia de Google. S'utilitza per crear una enquesta o qüestionari que després s'envia al grup de persones desitjat i les seves respostes es registren en un sol full de càlcul amb finalitats analítiques.

Kaspersky

Kaspersky és una coneguda marca d'antivirus russa que ha desenvolupat antivirus, seguretat a Internet, gestió de contrasenyes, seguretat de punts finals i altres productes i serveis de ciberseguretat.

Allà, com es diu de vegades, "Masses coses bones poden fer una gran dolenta".

Recepta Fauxpersky

Fauxpersky es va desenvolupar mitjançant eines AutoHotKey (AHK) que llegeixen tots els textos introduïts per l'usuari des de Windows i envien pulsacions de tecles a altres aplicacions. El mètode utilitzat per AHK Keylogger és bastant senzill; es propaga mitjançant la tècnica d'autoreplicació. Un cop executat al sistema, s'inicia l'emmagatzematge de tota la informació introduïda per l'usuari en un fitxer de text que porta el nom de la finestra corresponent. Funciona sota una màscara de Kaspersky Internet Security i envia tota la informació registrada des de les pulsacions de tecles a un pirata informàtic a través de Google Forms. El mètode d'extracció de dades és poc habitual: els atacants les recullen de sistemes infectats mitjançant formularis de Google sense generar cap dubte dins de les solucions de seguretat que analitzen el trànsit, ja que les connexions xifrades amb docs.google.com no semblen sospitoses. Un cop enviada la llista de pulsacions de tecles, s'elimina del disc dur per evitar la detecció. Tanmateix, un cop infectat el sistema, el programari maliciós es torna a arrencar després de reiniciar l'ordinador. També crea una drecera per si mateix al directori d'inici del menú Inici.

Fauxpersky: Modus Operandi

El procés d'infecció inicial encara no està determinat, però després que el programari maliciós compromet un sistema, escaneja totes les unitats extraïbles connectades a l'ordinador i es replica en elles. Crea una carpeta a %APPDATA% amb el nom de " Kaspersky Internet Security 2017 " amb sis fitxers, quatre dels quals són executables i tenen el mateix nom que el fitxer del sistema de Windows: Explorers.exe, Spoolsvc.exe, Svhost.exe i Taskhosts.exe. Els altres dos fitxers són un fitxer d'imatge amb el logotip de l'antivirus Kaspersky i un altre fitxer que és un fitxer de text amb el nom de "readme.txt". Els quatre fitxers executables duen a terme diferents funcions:

- Explorers.exe : s'estén des de les màquines host fins a les unitats externes connectades mitjançant la duplicació de fitxers.

- Spoolsvc.exe : altera els valors del registre del sistema que, al seu torn, impedeix que l'usuari vegi tots els fitxers ocults i del sistema.

- Svhost.exe- utilitza funcions AHK per supervisar la finestra activa actualment i registrar les pulsacions de tecles introduïdes a aquesta finestra.

- Taskhosts.exe : s'utilitza per a la càrrega de dades final.

Totes les dades que s'enregistren al fitxer de text s'enviaran a la bústia de correu de l'atacant mitjançant formularis de Google i s'eliminaran del sistema. A més, les dades transmeses a través de Google Forms ja s'han xifrat, la qual cosa fa que les càrregues de dades de Fauxpersky semblin no ser sospitoses en diverses solucions de control del trànsit.

A l'empresa de ciberseguretat 'Cybereason' se li atribueix el descobriment d'aquest programari maliciós i encara que no indica quants ordinadors s'han infectat, però tenint en compte que la intel·ligència de Fauxpersky es propaga a través del mètode antic de compartir unitats USB. Una vegada que Google va rebre la notificació, va respondre immediatament eliminant el formulari dels seus servidors en una hora.

Eliminació

Si creieu que el vostre ordinador també està infectat, accediu a la carpeta "AppData" i introduïu la carpeta "Roaming" i suprimiu els fitxers relacionats amb Kaspersky Internet Security 2017 i el directori mateix del directori d'inici situat al menú d'inici. També s'aconsella modificar les contrasenyes dels serveis, per evitar l'ús no autoritzat dels comptes.

Fins i tot amb l'últim antimalware, els diners es poden comprar seria un error pensar que la nostra informació personal emmagatzemada als nostres ordinadors és segura perquè els activistes d'enginyeria social de tot el món creen programari maliciós amb freqüència. Els desenvolupadors d'antimalware poden seguir actualitzant les definicions de programari maliciós, però no sempre és possible al 100% detectar el programari anòmal creat per les ments brillants que s'han desviat. La millor manera d'evitar una infiltració és visitar només llocs web de confiança i extremar la precaució quan utilitzeu unitats externes.